- •Частина 1. Інформаційні системи в комерційній діяльності

- •Частина 4. Електронна комерція

- •14 Частина 1.

- •1.2. Види комерційної інформації

- •1.3. Структура і властивості комерційної інформації як складової економічної інформації

- •1.4. Комерційна інформація як ресурс управління торговельною діяльністю

- •Етапи розвитку інформаційного обслуговування в Україні та їх характеристика.

- •2.2. Етапи розвитку інформаційного обслуговування в Україні та їх характеристика

- •2.3. Поняття, зміст і основні принципи організаційно-функціонального управління

- •44 Частина1

- •3.2. Структура та функції інформаційної системи управління комерційного підприємства

- •3.4. Класифікація інформаційних систем

- •56 _ Частина1

- •76 : Част"Наі.

- •4.5. Організація інформаційного процесу управління

- •82 Частина ,.

- •114 Частниц,

- •122 __ Частиш,

- •2.3. Основи створення арм(ів)

- •2.4. Класифікація арм

- •3.2. Організація бази даних арм-м

- •3.3. Автоматизація формування вихідних документів

- •Загальне програмне забезпечення

- •Операційна система

- •Графічне середовище Windows

- •Структура вікна

- •Програмний інтерфейс

- •Операції з мишею

- •Запуск застосувань

- •Операції з буфером

- •Завершення сеансу

- •Автоматизація обробки інформації маркетингових досліджень торговельного підприємства.

- •5.3. Організаційно-економічні основи маркетингу

- •5.3.1. Вступ у маркетингові дослідження

- •Підготовка та презентація звіту

- •5.3.3. Розробка плану дослідження

- •Визначення вибірки.

- •5.3.4. Описове дослідження

- •5.3.5. Визначення необхідної інформації. Вимірювання

- •5.3.6. Визначення вибірки

- •5.3.7. Збір даних та підготовка їх до аналізу

- •5.3.8. Аналіз даних

- •5.3.9. Підготовка та презентація звіту

- •5.5. Автоматизація обробки інформації прогнозування попиту населення на товари

- •5.6. Автоматизація розрахунків потреби в товарах

- •Показники і джерела економічної ефективності арм менеджера.

- •Методика визначення економічної ефективності арм менеджера.

- •6.1. Показники і джерела економічної ефективності арм менеджера

- •6.2. Методика визначення економічної ефективності арм менеджера

- •7.1. Загальні положення організації арм-м торговельного

- •7.2 Технологічні аспекти оперативного управління в мережі

- •7.3. Реалізація задач оперативного управління в аіс тп.

- •Реалізація комплексу задач "Кількісно-сумового обліку".

- •7.2.2. Опис організації і ведення нормативно-довідкової інформації в мережі арм тп

- •7.3. Реалізація задач оперативного управління в аіс тп

- •1.1. Інформаційна технологія як система

- •1.2. Компоненти і структура it

- •1.3. Технологічні моделі обробки даних

- •1.4. Моделі розвитку it

- •Головні поняття.

- •Технологічний процес.

- •Технологічні операції.

- •2.1. Головні поняття

- •2.3. Технологічні операції

- •2.3.2. Підготовка даних

- •2.3.3. Ввід даних

- •2.3.4. Арифметична і логічна обробка даних

- •3.1. Пакетна обробка

- •3.6. Безпаперова технологія

- •4.3. Компоненти лом

- •486 Частина 3.

- •Загальні положення реалізації технології регіональних і глобальних мереж (р -Гмереж:).

- •Технологія "електронної пошти".

- •7.4. Wais - технологія

- •1.3. Види е-комерції

- •1.4. Архітектура е-комерції

4.3. Компоненти лом

Мережа є складною системою, що складається з різних компонент апаратного і програмного забезпечення. Організація мережі залежить від мети її створення - першим кроком проектування мережі торговельного підприємства є визначення кількості потенційних користувачів (АРМів) і типу функціональних задач, що розв'язуються ними. Головними компонентами любої мережі є наступні.

Робоча станція - це ПЕОМ, на якій працює кінцевий користувач мережі (спеціалізоване АРМ). На цих ПЕОМ користувачі-функціональні спеціалісти виконують прикладні задачі типу текстових і табличних процесорів, програм обліку коштів тощо. Мережа може мати від однієї до кількох тисяч робочих станцій (сучасні торговельні трансконтинентальні компанії включають десятки тисяч). Часто робочу станцію позначають терміном клієнт.

На відміну від звичайної ПЕОМ, що працює в автономному режимі, робоча станція має додаткове апаратне і програмне забезпечення. Додаткове апаратне забезпечення робочої станції називається карто/о мережного інтерфейсу (КМІ). Його функція полягає у фізичному підключенні ПЕОМ до ліній зв'язку мережі. Додаткове програмне забезпечення робочої станції називається оболонкою мережі. Воно забезпечує доступ ПЕОМ до таких ресурсів мережі, як: друкарки, диски, модеми факсимільні пристрої.

Решта компонент мережі (сервери, кабелі тощо) потрібні лише для підтримки її роботи.

Файловим сервером називається розподілений диск мережі. Фізично, файловим сервером є ПЕОМ з одним чи кількома жорсткими дисками великої ємності. У більшості випадків на цій ПЕОМ працює спеціальне програмне забезпечення. Інколи у якості файлового серверу використовують міні-ЕОМ або велику ЕОМ.

У мережі може бути один або кілька файлових серверів. ПЕОМ серверу може крім своєї основної функції виконувати також роль робочої станції. Якщо це не так, то мережа має виділений файловий сервер. З поняттям

РОЗДІЛ 4.

471

серверу зв'язана класифікація ЛОМ на однорангові та багаторангові. Особливістю однорангової ЛОМ є відсутність серверу мережі і тому робочі станції змушені виконувати й деякі його функції. В умовах використання сучасних програмних засобів, зокрема потужних СКБД. це іноді приводить до певних конфліктів. Тому багато підприємств, почавши з дешевшої однорангової ЛОМ, швидко перебудовують свою мережу в багаторангову. З цієї ж причини спостерігається тенденція до збільшення кількості ЛОМ виключно з виділеними серверами.

Розвитком поняття файлового серверу в напрямі спеціалізації на роботу з базами даних (БД) є сервер БД. Якщо, наприклад, БД міститься на файловому сервері і користувачу, що працює на робочій станції, треба відібрати певні записи БД за логічною умовою, то треба спочатку скопіювати цілу БД на робочу станцію, потім за допомогою засобів СКБД вибрати потрібні записи в нову БД, а файли скопійованої БД, як непотрібні на робочій станції, знищити. Таким чином, на передачу непотрібних записів витрачаються час і ресурси мережі. Сервер БД відрізняється тим, що він дозволяє користувачу виконувати запити до БД на самому сервері і, отже, на робочу станцію будуть передані лише потрібні записи. Концепція серверу БД дала друге життя стандартизованій мові реля-ційних баз даних (розробка фірми Microsoft), яка останнім часом набула широкого розповсюдження і використовується різними серверами БД. Це дозволило уніфікувати мову запитів до БД (сучасні мови програмування, розраховані на роботу з БД, дуже часто дозволяють використовувати не лише власні оператори доступу до БД, а й команди мови SQL)

У багатьох мережах сервер БД є надзвичайно корисним пристроєм. Завдяки йому, у деяких задачах, ПЕОМ користувачів за своєю потужністю не поступаються великим ЕОМ. Крім цього, сервер БД виконує певні функції підтримки цілісності БД, забезпечення захисту та авторизації доступу до БД, захисного копіювання БД, реагування на певні події (наприклад, знищення "старих" записів після певного терміну зберігання). Завдяки цьому прикладні програми стають простішими і зменшується навантаження на середовище передачі даних. Важливим є й те, що сервер БД, фактично, утворює робоче місце адміністратора БД.

У мережі може бути один або кілька серверів БД. Здебільшого вони працюють у виділеному режимі, тобто не використовуються як робочі станції.

ПЕОМ, яка керує роботою однієї чи кількох розподілених друкарок мерелсі, називається сервером друку. Подібно файловим серверам

472

ЧАСТИНА З

вона

може працювати тільки у виділеному

режимі або може використовуватись

і як сервер, і як робоча станція. Часто

функції серверу БД,

серверу

друку і центральної машини мережі

суміщуються і їх виконує одна ПЕОМ.

Більшість

ПЕОМ (виготовлених за спрощеною схемою)

не можна безпосередньо

під'єднати до мережі. Для цього потрібно

встановити в ПЕОМ

карту

мережного інтерфейсу (KMІ).

Вона

виготовляється у вигляді

друкованої плати і тому розглядається

як частина апаратного забезпечення

мережі. Кожна КМІ дає змогу підключити

один або кілька кабелів. До КМІ висувається

спеціальна вимога: всі КМІ мережі

повинні користуватися

одним і тим же протоколом обміну даних.

вона

може працювати тільки у виділеному

режимі або може використовуватись

і як сервер, і як робоча станція. Часто

функції серверу БД,

серверу

друку і центральної машини мережі

суміщуються і їх виконує одна ПЕОМ.

Більшість

ПЕОМ (виготовлених за спрощеною схемою)

не можна безпосередньо

під'єднати до мережі. Для цього потрібно

встановити в ПЕОМ

карту

мережного інтерфейсу (KMІ).

Вона

виготовляється у вигляді

друкованої плати і тому розглядається

як частина апаратного забезпечення

мережі. Кожна КМІ дає змогу підключити

один або кілька кабелів. До КМІ висувається

спеціальна вимога: всі КМІ мережі

повинні користуватися

одним і тим же протоколом обміну даних.

т- Мережна операційна система (МОС) — це загальна назва всього комплексу програмних засобів, безпосередньо відповідальних за роботу ЛОМ.

Кожна робоча станція має крім звичайної операційної системи (наприклад, MS-DOS або PC-DOS) додаткові програмні засоби МОС.

Програмне забезпечення, яке тільки використовує засоби МОС, звичайно називається не мережним, а прикладним.

в& Мостом називається ПЕОМ, яка має спеціальне апаратне і програмне забезпечення для зв 'язку між кількома ЛОМ з однаковими МОС, але часто з різним мережним апаратним забезпеченням, тобто, з різними протоколами даних.

Ворота відрізняються від моста тим, що здійснюють зв'язок між ЛОМ з різними МОС.

ПЕОМ-мости і ПЕОМ-ворота можуть бути спеціалізованими тільки для виконання своїх завдань або додатково використовуватися як сервери чи робочі станції. Це залежить від величини трафіку (інтенсивності потоку повідомлень) в ЛОМ і типів протоколів.

Кабелі в ЛОМ - це фізичні засоби об'єднання ЕОМ у мережу. З'єднання машин ЛОМ кабелями може здаватися простим завданням, але проектування топології мережі для великих торговельних підприємств може стати найбільш складним завданням проектування всієї мережі, бо в деяких випадках визначає біля половини всіх витрат на встановлення мережної архітектури.

Пристрій, який фізично з'єднує кабелі, називається концентратором мережі. В англомовній літературі концентратор називається HUB, але фірма IBM вживає власну назву - MAU (Multistation Access Unit)

РОЗДІЛ 4.

473

Сервер теледоступу - це пристрій, який дозволяє будь-якій ПЕОМ у світі отримати доступ до ресурсів ЛОМ за допомогою телефону. При цьому, один сервер теледоступу дозволяє підтримувати кілька з'єднань одночасно.

Сервер модему дозволяє користувачам мережі спільно використовувати модеми. Таким чином, вони отримують доступ до віддалених БД та інших ЛОМ за допомогою телефонних ліній зв'язку.

Телефакс, з'єднаний з ПЕОМ, дозволяє пересилати повідомлення по телефонних лініях без проміжних етапів друку документів і вводу в телефакс. Такі ж повідомлення, що приходять на ПЕОМ від інших телефаксів, можна роздрукувати на друкарці робочої станції або на сервер: друку мережі. Вказані послуги розподіляються між користувачами ЛОМ за допомогою серверу телефаксу.

4.4. Мережне програмне забезпечення

Більшість прикладних програм для ПЕОМ написана без передбачення перспективи їх використання в мережах. Цей факт враховується при розробці мережного програмного забезпечення в такий спосіб, що. додаючи нові можливості, воно залишається прозорим для прикладних програм. Наприклад, спеціальна компонента МОС, що називається пере-адресатором, сама вирішує питання про місцезнаходження диску, обмін} з яким потребує прикладна програма в даний момент часу. Це може бути диск на ПЕОМ користувача, диск на іншій робочій станції, диск на файловому сервері. Технологічно робота організовується так, що прикладна програма не може відрізнити локальний диск від мережного.

Ця прозорість є корисною, бо дозволяє впровадити мережу і продовжувати працювати з тими самими програмами, що й перед тим. Але прозорість мережі в АІС торговельних підприємств стає джерелом певних проблем, коли користувачі (особливо при наявності сумісне! роботи багатьох АРМів) починають заважати один одному при розподілі даних. Наприклад, нехай користувач А мережі в даний час редагує певний файл і нехай користувач Б також починає редагувати той самий файл. Потім вони обидва записують відредагований файл на диск. Виникає питання: "Чия версія відредагованого файла збережеться на диску?" Відповідь: "Того користувача, що записав файл останнім". Найпростішим розв'язанням цієї проблеми є блокування файла. При відкритті файла

474

ЧАСТИНА з

користувачем

для зміни МОС запам'ятовує цей факт і,

якщо інший користувач

хоче внести зміни в той самий файл, його

прикладна програма тимчасово

(до закриття файла першим користувачем)

не може відкрити даний

файл. Звичайно, для забезпечення

правильної роботи відповідні прикладні

програми користувачів повинні бути в

стані правильно інтерпретувати

сигнал МОС про блокування файла. Така

властивість прикладних

програм називається поінформованістю

про стан мережі.

користувачем

для зміни МОС запам'ятовує цей факт і,

якщо інший користувач

хоче внести зміни в той самий файл, його

прикладна програма тимчасово

(до закриття файла першим користувачем)

не може відкрити даний

файл. Звичайно, для забезпечення

правильної роботи відповідні прикладні

програми користувачів повинні бути в

стані правильно інтерпретувати

сигнал МОС про блокування файла. Така

властивість прикладних

програм називається поінформованістю

про стан мережі.

Блокування файлів корисне при використанні програм, що працюють з цілим файлом відразу, зокрема, текстових процесорів. У ситуації розподілу великої БД між багатьма користувачами блокування файла небажане, бо призведе до частого очікування звільнення файла користувачами. У таких випадках практичнішою рахується операція блокування запису. Вона дозволяє користувачам одночасно працювати з файлом, але з конкретним записом у один і той же час може працювати лише один з них.

Програмне забезпечення, поінформоване про стан мережі, допомагає користувачам уникнути певних неприємних ситуацій (колізій, зайвих очікувань тощо).

Наступною категорією програм, орієнтованих на роботу в середовищі ЛОМ, є програмне забезпечення, що користується мережею. Програми цієї категорії безпосередньо використовують мережні ресурси і засоби для досягнення кращих характеристик роботи користувача і розв'язання нових задач. Прикладами такого роду прикладних програм є електронна пошта, програми реалізації "розмови" між двома користувачами за допомогою клавіатури і моніторів тощо.

Групове програмне забезпечення - це новий клас мережних прикладних програм, орієнтованих на задоволення потреб певних груп користувачів ЛОМ. Одним з прикладів системи програм групового програмного забезпечення є програми складання розкладу роботи керівних працівників (топ-менеджерів) великої торговельної організації' (корпорації)-При потребі скликання наради необхідно визначити оптимальний час, коли всі працівники будуть вільні. Це може зробити відповідна програма, яка ще й внесе потрібні зміни в розклад роботи кожного керівника і повідомить про нараду за допомогою електронної пошти.

Ще одним прикладом програм групового програмного забезпечення є програма відслідковування змін у документах (особливо це стосується договорів (контрактів) на поставку товарів). Якщо над одним документом працює багато працівників, то часто повстає нелегке завдання

РОЗДІЛ 4. 475

визначення, хто вніс ті чи інші зміни. Тому така програма буває дуже корисною.

Сучасні ЛОМ - це надзвичайно надійний технічно-програмний комплекс. Тим не менше, користувачі й адміністратор ЛОМ, обслуговуючих комерційну діяльність, інколи зустрічаються з достатньо серйозними проблемами. Розглянемо головні причини можливих труднощів.

Часто причиною проблем у роботі апаратного і програмного забезпечення є резидентні програми чи драйвери. Це програми, які нормально функціонують в оперативній пам'яті ЕОМ впродовж всього часу її роботи. Кінцевий користувач часто може навіть не знати про них. Резидентна програма починає працювати лише при наступленні певної події (наприклад, користувач натиснув певну комбінацію клавіш) чи ситуації (наприклад, надходження електронної пошти). Такого типу програми частіше відносяться до системного, а не прикладного програмного забезпечення. Подібно до системних програм, резидентні програми можуть переривати роботу прикладних програм, виконувати певну функцію і продовжувати роботу прикладної програми. Резидентна програма часто користується тими самими ділянками оперативної пам'яті, що й прикладна. Тому при написанні резидентних програм програміст повинен врахувати певні вимоги ОС і МОС, використання оперативної пам'яті іншими резидентними і прикладними програмами в усіх можчивих варіантах і комбінаціях їх роботи. На практиці виконання всіх цих вимог є неможливим у силу обмеженості знань про особливості роботи певних програм, наявності помилок у них, неможливості передбачити докладний перелік резидентних і прикладних програм, що будуть використовуватися на ЕОМ.

Ще одним потенційним джерелом труднощів є операційна система MS-DOS (PC-DOS), яка використовується на більшості ПЕОМ. Ця ОС написана на початку 60-х років, коли мікро-ЕОМ рідко мали більше 64 кілобайт оперативної пам'яті. Тоді було прийнято рішення обмежити можливий обсяг оперативної пам'яті ПЕОМ IBM PC величиною 640 кілобайт (на той час це здавалося страшенно багато). Тому й написана ОС могла працювати з оперативною пам'яттю до 640 кілобайт. Часи змінилися, з'явилися програми, що потребують набагато більше оперативної пам'яті, але суть MS-DOS не змінилася, вона й далі працює з 640 кілобайтами оперативної пам'яті. У цей об'єм повинні вміститися ОС, МОС, переадресатор, резидентні програми і прикладна програма.

476

ЧАСТИНА 3.

Звісно,

що така ситуація може стати причиною

певних проблем, коли кінцевий

користувач просто не може користуватися

потрібною програмою.

Звісно,

що така ситуація може стати причиною

певних проблем, коли кінцевий

користувач просто не може користуватися

потрібною програмою.

Практично всі сучасні ПЕОМ мають значно більший обсяг оперативної пам'яті. Це досягається шляхом досить складних апаратних і програмних засобів, завдяки яким ОС вважає, що вона й далі працює в межах 640 кілобайт. Але ці методи є, насамперед, штучні і не завжди добре стандартизовані, а тому можуть викликати додаткові колізії між прикладними і резидентними програмами.

У часи, коли проектувалася ПЕОМ IBM PC, ідея створення локальних і регіональних мереж на їх основі була ще невідомою. Нові, непередбачені застосування ПЕОМ можуть стати (і часто стають в АІС комерційної діяльності) джерелом апаратних конфліктів. Наприклад, може статися так, що пристрої ПЕОМ і мережі користуються тими самими адресами пам'яті, аналогічно, тими самими адресами можуть користуватися прикладна і резидентна програми.

Подібні конфлікти апаратного характеру звичайно вдається виправити шляхом зміни позиції перемикачів на платах конфліктуючих пристроїв. У випадку програмного конфлікту ситуація складніша і часто доводиться відмовлятися від використання певної програми.

4.5. Топологічні рішення побудови ЛОМ

Важливою складовою частиною інтегрованої системи автоматизації оргашзаційно-функціонального управління в комерційній діяльності є одна або кілька локальних мереж окремих функціональних утворень і підприємств, які забезпечують взаємодію елементів системи в цілому між собою та із зовнішнім середовищем, надання необхідних послуг головним категоріям користувачів - функціональних спеціалізованих АРМів. На рівні підприємства інформаційна інтеграція здійснюється шляхом послідовного взаємопов'язування окремих АРМів (робочих станцій) з іншими засобами і центрами обробки і зберігання даних, включно з централізованими БД. В Україні це привело до появи інтегрованих територіально-розподілених інформаційно-обчислювальних систем з єдиними всередині підприємств способами обміну інформацією та форматами даних на базі електронної пошти. Поява локальних мереж та електронної пошти створила передумови до ще однієї області інтеграції інформаційних функцій - області віддалених комунікацій. У цій області топологія, тобто,

РОЗДІЛ 4.

411

конфігурація з'єднання елементів, як в самій ЛОМ - АІС торговельного підприємства, так і між ними, є предметом уваги в більшій мірі, ніж інші характеристики.

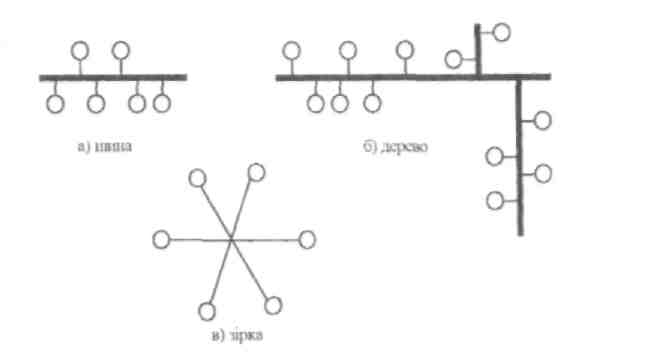

Конфігурації АІС в комерційній діяльності діляться на два головні класи: широкомовні та послідовні. У широкомовних конфігураціях кожний підрівень передачі фізичних сигналів PS передає сигнали, які можуть сприйматися всіма іншими PS. До таких конфігурацій відносяться "шина", "дерево" та "зірка" з пасивним центром (рис. 4.3).

Рис. 4.3.

Сучасні ЛОМ, виконані в технології типу "шина", використовують моноканал або поліканал і не вимагають створення центрів комунікації. У порівнянні з деревоподібною, шинна технологія зменшує довжину ліній зв'язку, не вимагає прийняття рішень про маршрути у вузлах (АРМах), оскільки повідомлення від вузла-джерела передається в обох напрямах До кінців шини. Вузли-приймачі здійснюють селекцію повідомлень і записують "своє" повідомлення у файл. Оскільки в широкомовній ЛОМ У будь-який момент часу в режимі передачі може працювати лише одна станція, для встановлення контролю над мережею передається спеціальна службова інформація. Контроль реалізується протягом всього періоду розповсюдження сигналу по мережі, обробки його приймальною станцією та отримання відповіді. Цей інтервал часу називається тактом ЛОМ. Службова інформація присутня в кожній передачі і час її передачі не може бути меншим одного тактуГТому доцільно, щоб середній час

478

ЧАСТИНА д

передачі

інформації мережі суттєво перевищував

тривалість такту. Звичайно

широкомовна ЛОМ проектується з

розрахунком на передачу пакетів

інформації великої довжини. При цьому,

в багатьох ЛОМ приймач пакета

може підтвердити прийом лише зворотньою

посилкою всього пакета, що є дуже

неефективною процедурою.

передачі

інформації мережі суттєво перевищував

тривалість такту. Звичайно

широкомовна ЛОМ проектується з

розрахунком на передачу пакетів

інформації великої довжини. При цьому,

в багатьох ЛОМ приймач пакета

може підтвердити прийом лише зворотньою

посилкою всього пакета, що є дуже

неефективною процедурою.

У широкомовних конфігураціях застосовуються порівняно потужні приймачі і передавачі, які здатні працювати з сигналами в великому діапазоні рівнів (сильними і слабкими). З метою зменшення вимог до приймачів і передавачів в АІС торговельних підприємств вводяться обмеження на довжину кабельного сегмента та число підключень до нього. Якщо певний кабельний сегмент не може відповідати цим вимогам, застосовується апаратура посилення сигналу (аналоговий посилювач або цифровий повторювач).

Особливістю широкомовних конфігурацій є те, що кожний сегмент кабелю повинен забезпечувати передачу сигналу в обох напрямах. Це досягається трьома способами:

<=$ використанням одного фізичного кабелю почергово для передачі в двох напрямах;

<=> використанням двох фізичних однонаправлених кабелів;

^> застосуванням двох різних несучих частот сигналу для передачі в обох напрямах.

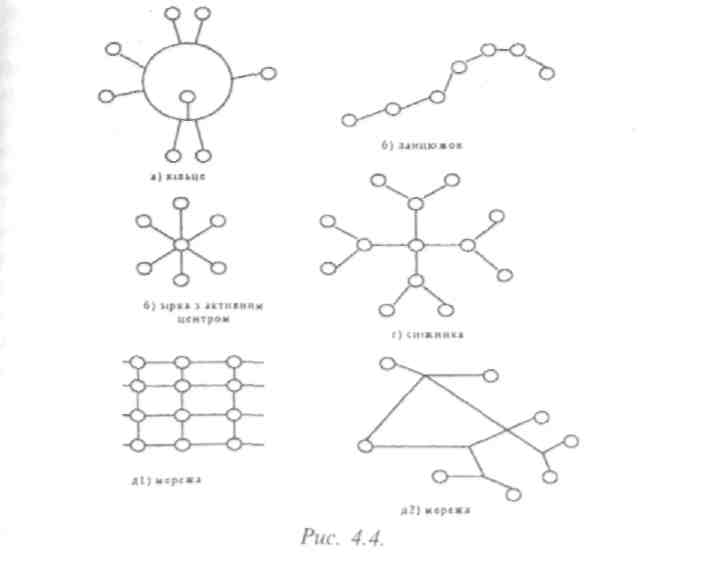

У послідовних конфігураціях кожний фізичний підрівень передає інформацію тільки одному з PS. Множину послідовних конфігурацій ЛОМ утворюють "кільце", "ланцюжок", "зірка з активним центром", "сніжинка", "мережа" (рис. 4.4).

Тривалість такту не може бути меншою 10-/мкс, де /- протяжність мережі в кілометрах. Ця величина обмежується швидкістю розповсюдження електричного сигналу і часом його обробки в схемних елементах мережі.

Кільцева топологія є розвитком шинної. Вона будується таким чином, що останній вузол з'єднується з першим, утворюючи кільце. Лінії зв'язку в кільці є однонаправленими, тобто повідомлення передається лише в одному напрямі. Здебільшого вузли мають активні ретранслятори, які знижують вимоги до передавачів і приймачів, і дозволяють використовувати довші кабельні сегменти, але й знижують надійність мережі в цілому. Більше того, на різних ділянках мережі можуть працювати різні фізичні середовища передачі сигналу (або з різною швидкістю передачі).

РОЗДІЛ 4.

479

У конфігураціях типу "кільце" і "ланцюжок" нормальне функціонування ЛОМ забезпечується лише при роботі всіх блоків підключення робочих станцій до мережі. Тому кожний такий блок має спеціальні перемикачі і реле. За допомогою перемикача можна "закоротити" блок і відновити роботу мережі без даного вузла у випадку відмови блоку, а реле автоматично "закорочує" блок при відключенні його живлення. Може передбачатися і програмне управління реле на випадок, коли користувач хоче працювати на ЕОМ в автономному режимі та при програмній діагностиці несправності робочої станції.

Конфігурації типу "мережа" частіше застосовуються в глобальних обчислювальних мережах, бо вони дають можливість вибору дешевшого шляху передачі повідомлення. У ЛОМ ця перевага менш істотна через те, що середовище передачі не є таким дорогим ресурсом.

На практиці при проектуванні АІС торговельних підприємств зустрічаються різні варіанти "гібридних" конфігурацій. Метою створення таких гібридних схем є комбінування сильних сторін різних конфігурацій на різних ділянках мережі.

480

ЧАСТИНА з.

Наприклад

у мережах Local

Net та

ARCNET

за

допомогою конфі. гурації

типу дерево здійснюється взаємодія

мультиплексорів, до кожного з

яких як до центру зірки підключені

кабелі. Аналогічні принципи закладено

в мережах Data

Ring, NET/ONC та

WangNET.

Також

це може робитися

з метою використання кількома терміналами

одночасного інтерфейсу

з ЛОМ. Ще однією причиною утворення

гібридних конфігурацій

є необхідність і можливість нарощування

існуючої мережі. Взагалі,

останнім часом спостерігається тенденція

до зниження відносної вартості

підключення вузла до мережі. Тому все

частіше перевага надається

простим конфігураціям та, так званій,

"сотовій" конфігурації (варіанту

"мережі", яка дозволяє програмно

здійснити з'єднання будь-яких

двох вузлів мережі).

Наприклад

у мережах Local

Net та

ARCNET

за

допомогою конфі. гурації

типу дерево здійснюється взаємодія

мультиплексорів, до кожного з

яких як до центру зірки підключені

кабелі. Аналогічні принципи закладено

в мережах Data

Ring, NET/ONC та

WangNET.

Також

це може робитися

з метою використання кількома терміналами

одночасного інтерфейсу

з ЛОМ. Ще однією причиною утворення

гібридних конфігурацій

є необхідність і можливість нарощування

існуючої мережі. Взагалі,

останнім часом спостерігається тенденція

до зниження відносної вартості

підключення вузла до мережі. Тому все

частіше перевага надається

простим конфігураціям та, так званій,

"сотовій" конфігурації (варіанту

"мережі", яка дозволяє програмно

здійснити з'єднання будь-яких

двох вузлів мережі).

Для більшості комерційних застосувань при створенні АІС торговельного підприємства типу супермаркету рекомендується одна з двох конфігурацій ЛОМ: "дерево" або "кільце". Конфігурація типу "дерево" будується на основі звичайного коаксіального кабелю, який порівняно дешевий та має значну ширину пропускання. Вибір способу передачі залежить від потреб конкретного підприємства. Конфігурація типу "кільце", підкріплена засобами підвищення "живучості" мережі, добре узгоджується із застосуванням різних середовищ передачі сигналів, що часто відповідає вимогам функціонування підприємства. В проектній практиці часто вибираються один-два види середовища та технології передачі.

На сьогодні в АІС торговельних підприємств, як і в інших функціональних застосуваннях є три головні види фізичної реалізації середовища передачі сигналів в ЛОМ: вита пара, коаксіальний кабель, оптико-волоконний кабель. Перевагами витої пари є дуже низька вартість та висока стійкість до механічних пошкоджень (згинання, перетискування тощо). У перші роки створення ЛОМ перевагою витої пари була її широка розповсюдженість (при впровадженні ЛОМ часто використовували вже готові лінії телефонного зв'язку в приміщеннях). Уданий час відповідно із стандартами ЕІА/ТІА-568 Electronic Industies Associcjtion/ Telecommunication Industy Association та NEMA - National Electrical Manufactures Association кабелі витої пари діляться на п'ять категорій. При цьому старий телефонний кабель віднесено до категорії 1 та визнано непридатним для цифрових сигналів. Починаючи з категорії 3 вита пара відповідає вимогам мережних архітектур 10BASE-T, з категорії 4 -вимогам Token Ring. Найкращою є категорія 5, сертифікована для роботи

РОЗЩП 4. 481

[на частоті до 100 МГц. Найсуттєвішим недоліком витої пари є невисока надійність роботи ЛОМ на її описові.

Коаксіальний кабель дає вдалий компроміс між вартістю та надійністю і швидкістю передачі даних. Найкращим по якості, але й найдорожчим, єоптиковолоконний кабель. Він передає сигнали у вигляді імпульсів світла і тому має прекрасні характеристики щодо електромагнітних завад і швидкості передачі. Для оптиковолоконних кабелів прийнятий стандарт IEEE 802.3 - FOIRL (Fiber Optic Intel Repeater Link) Технологія виготовлення, прокладання та з'єднання оптиковолоконних кабелів швидко розвивається і тому вони поступово стають все більш розповсюдженими в ЛОМ, але вже один з перших стандартів ЛОМ EtherNet (спільна розробка фірм Xerox, Intel та DEC) передбачав використання оптиковолоконної технології в комерційних застосуваннях.

4.6. Технологія обробки даних у ЛОМ

Удосконалення організації управління відбувається на основі глибокого розподілу і кооперації праці, диференціації операцій обробки даних та управління. Тому в структурі створюваних на базі ЛОМ АІС виділяють певні технологічні рівні. Як правило, таких рівнів є два (рис. 4.5): нижній, на якому йде підготовка і циклічна обробка даних при безпосередній участі спеціалістів (менеджерів) низової ланки, та верхній рівень, на якому сконцентровані функції представлення необхідної інформації керівникам більш високого рангу (топ-менеджерам).

Це положення приводить до розгляду концепції організаційно-функціональних АІС торговельних підприємств (організацій) з централізовано-розподіленою технологією збору, обробки і представлення інформації. Локальна мережа нижнього рівня АІС, по суті, виступає інформаційним двійником підприємства. Верхній рівень АІС є своєрідним центром адміністративного доступу, орієнтованим на оперативну обробку запитів і видачу працівникам більш високого рангу різноманітних даних, а також - на спеціальну обробку цих даних (статистичний аналіз, підготовку звітів, резюме, ілюстративно-графічного матеріалу тощо). Таке технологічне рішення, прийняте при створенні ЛОМ, дозволяє здійснювати відбір і первинну обробку даних безпосередньо на робочих місцях користувачів при спільному використанні ними баз даних і систем передачі інформації (мережі АРМів торговельного підприємства).

Рис. 4.5.

Поряд з широким розповсюдженням двохрівневої технології обробки даних в А1С організаційно-функціонального призначення в комерційній діяльності розробляються і багаторівневі системи (для торговельно-послугових корпорацій). Як правило, вони відрізняються реалізацією вибраного методу доступу до середовища передачі і розмірністю охоплення управлінських функцій.

Використовуються чотири наступні групи методів доступу (технологічних рішень): випадкові, маркерні, інтервальні та інтервально-маркерні. Найбільшого розповсюдження (і забезпечення міжнародними стандартами) отримали перші дві групи методів.

При використанні випадкових методів доступу момент виходу на середовище передачі визначається із застосуванням випадкового вибору. Такий режим приводить до конфліктів, коли два чи більше вузлів (АРМів) мережі здійснюють передачу і тим самим взаємно спотворюють пакети даних, що передаються. Спотворені при конфлікті пакети передаються повторно через випадково вибраний інтервал часу і можуть потрапляти в повторні конфлікти.

РОЗДІЛ 4.

483

Дещо краща (і більш широко застосовується на практиці) технологія з випадковим множинним доступом та з контролем несучої частоти і виявленням конфліктів. Цей метод отримав назву CSM А/ CD (Carrier Sense Multiple Access/Collision Detection). Його суть полягає в наступному. Якщо якийсь вузол ЛОМ здійснює передачу, то несуча частота сигналу при цьому змінюється. Таким чином, під час передачі всі вузли ЛОМ (крім одного) "мовчать". Конфлікт може виникнути лише при одночасній спробі двох чи більше вузлів почати передачу. У цьому випадку спрацьовує апаратура заборони початку передачі для всіх вузлів. Ті вузли, які хочуть здійснити передачу, очікують проміжок часу випадкової тривалості (кожен вузол має свій незалежний датчик випадкових чисел) і повторюють спробу передачі даних.

Вказана технологія має варіант, який називається випадковим множинним доступом та з контролем несучої частоти й уникненням конфліктів - CSMA/CA (Carrier Sense Multiple Access/Collision Avoidance). Цей метод передбачає уникнення конфліктів наступним чином. Перед початком передачі вузол посилає по мережі спеціальний сигнал і очікує визначений проміжок часу. Якщо за цей проміжок часу отримано такий сигнал від іншого вузла, то даний вузол повинен почекати протягом випадкового проміжку часу і повторити спробу.

Технологія CSMA/CA для ЛОМ отримала промисловий стандарт IEEE 802.3 і згодом отримала розвиток в стандартах Європейської асоціації виробників ЕОМ (ЕСМ А). Першою масовою ЛОМ, виконаною в цьому стандарті стала EtherNet покладена спочатку в основу переважної більшості АІС торговельних підприємств.

Перевагою технологій випадкових методів доступу є простота реалізації та малий середній час затримки при невеликому навантаженні на мережу. Недоліком є відсутність верхньої межі часу, який виявиться необхідним на передачу інформації. Тому такі технології не можуть працювати в системах реального часу або в системах з обмеженнями по часу.

У технологічних рішеннях мереж з маркерним доступом до середовища передачі використовується концепція маркера (toker). Це послідовність біт інформації, яка постійно передається послідовно або за спеціальною схемою (відповідно пріоритетам вузлів - АРМів) від вузла До вузла мережі. Маркер містить спеціальний індикаторний біт, який вказує, чи можна до нього приєднати пакет. Якщо маркер вільний і даний вузол має інформацію для передачі, то він приєднує до нього пакет, робить

484

ЧАСТИНА 3.

відмітку

в маркері і передає маркер далі (у

мережній термінології маркер з

пакетом називається фреймом).

Вузол-приймач

повідомлення від'єднує

пакет і помічає маркер як вільний.

Маркерна технологія має два важливих

параметри, змінюючи значення яких можна

впливати на роботу всієї

мережі. Це максимальний час затримки

маркера вузлом та максимальний

розмір пакета (часто пакети мають

фіксовану довжину-довгі повідомлення

розділяються на частини, короткі

доповнюються спеціальними байтами,

що означають "порожній" символ).

відмітку

в маркері і передає маркер далі (у

мережній термінології маркер з

пакетом називається фреймом).

Вузол-приймач

повідомлення від'єднує

пакет і помічає маркер як вільний.

Маркерна технологія має два важливих

параметри, змінюючи значення яких можна

впливати на роботу всієї

мережі. Це максимальний час затримки

маркера вузлом та максимальний

розмір пакета (часто пакети мають

фіксовану довжину-довгі повідомлення

розділяються на частини, короткі

доповнюються спеціальними байтами,

що означають "порожній" символ).

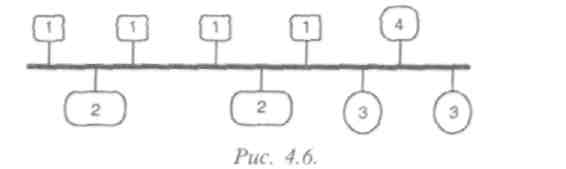

Маркерні методи доступу використовуються в більшості ЛОМ різноманітних застосувань у всьому світі. Розрізняють дві головні технології, основані на маркерних методах: token-passing bus (шина з передачею маркера) та token ring (маркерне кільце). Вони мають промислові стандарти IEEE 842.4 та IEEE 802.5 відповідно у більшості випадків перевага віддається маркерній шині (рис. 4.6), яка в порівнянні з маркерним кільцем, надійніша та забезпечує багатоканальну передачу інформації з частотним розділенням сигналів. Ця властивість маркерної шини використовується в ЛОМ, що застосовується в комерційній діяльності, для передачі, крім традиційних даних для ЕОМ, ще аудіо- та відеосигналів.

- робочі станції, термінали, АРМи;

- розподілені ресурси (зовнішня пам'ять, пристрої ЛОМ); 3,4 - технологічне устаткування ЛОМ.

У порівнянні з випадковими, маркерні методи мають ряд таких суттєвих переваг:

£> детерміноване обслуговування всіх заявок на передачу з прогнозованим часом доступу до середовища;

<=> збереження ефективної швидкодії середовища при збільшенні трафіку в мережі;

& стабільність роботи мережі при збільшенні кількості користувачів та протяжності ліній зв 'язку.

Крім цього, маркерні методи дозволяють ефективно реалізувати

РОЗДІЛ 4.

485

процедури включення вузла (АРМу) в мережу і його виключення. Так для відключення станції від мережі вона повинна дочекатися моменту, коли до неї дійде маркер, і послати попередній станції повідомлення про з'єднання з наступною станцією, починаючи з чергового циклу. Таким чином, фізично станція залишається підключеною до мережі, але інші станції вже не можуть посилати їй повідомлення. Така станція г логічно відключеною. Для зручності розгляду подібних питань введено поняття логічної тини (логічного кільця).

Проектування операцій логічного підключення і відключення вузла потребує прийняття трьох технологічних рішень на рівні реалізації функцій управління мережею:

перебудови логічної структури шини (кільця);

зміни параметрів керуючих алгоритмів (наприклад, тривалості часу, протягом якого станція може утримувати маркер);

прийому запитів на логічне підключення до мережі від неактивних станцій.

Виконання цих функцій покладається на одну чи декілька обслуговуючих станцій мережі.

Всі команди на виконання вищевказаних функцій передаються шляхом певної модифікації маркера. Приклад структури маркера при команді логічного відключення вузла в кільцевій ЛОМ наведено на рис. 4.7 (кадр "встановлення наступного вузла").

00001000 |

Адреса приймача |

Адреса передавача |

Нова адреса наступного вузла |

FCS |

Рис. 4.7.

FCS- байт, який ставиться після поля адрес

Реалізація функції логічного підключення до кільця технологічно значно складніша. Кожна обслуговуюча станція кільця запускає цю процедуру підключення через п поступлень маркера (число п встановлюється системною). На початку обробки цієї процедури обслуговуюча станція передає кадр "пошук наступного вузла" (рис. 4.8) з одним чи двома порожніми "вікнами" для запису вимог (два вікна потрібні в тому випадку, коли обслуговуюча станція має найменшу адресу).