- •Экономические аспекты зи

- •Принцип разумной достаточности, подходы к обоснованию стоимости корпоративной системы защиты

- •Принцип разумной достаточности, подходы к обоснованию стоимости корпоративной системы защиты

- •Принцип разумной достаточности, подходы к обоснованию стоимости корпоративной системы защиты

- •Принцип разумной достаточности, подходы к обоснованию стоимости корпоративной системы защиты

- •Принцип разумной достаточности, подходы к обоснованию стоимости корпоративной системы защиты

- •Стоимость корпоративной сзи

- •Кривая затрат на информационную безопасность, связь затрат на информационную безопасность и уровень достигаемой защищенности, анализ кривой затрат на иб

- •Кривая затрат на информационную безопасность, связь затрат на информационную безопасность и уровень достигаемой защищенности, анализ кривой затрат на иб

- •Стоимостные характеристики it-проектов и проектов иб

- •Стоимостные характеристики it-проектов и проектов иб

- •Методика gartner group

- •Методика gartner group

- •Методика gartner group

- •Методика gartner group

- •Пример расчета стоимости простоя сервера

- •Необходимые данные для расчета

- •Планируемые отключения сервера (включают в себя отключения, вызванные операциями резервного копирования содержимого сервера и переконфигурирование)

- •Внеплановые отключения сервера (включают в себя отключения, вызванные сбоями питания, выходом из строя оборудования, программными ошибками и ошибками человека)

- •Пример расчета стоимости простоя сервера

- •Пример классификации затрат на иб

- •1. Затраты на обслуживание системы безопасности (затраты на предупредительные мероприятия)

- •1.1. Управление системой защиты информации:

- •1.2. Регламентное обслуживание средств защиты информации:

- •Пример классификации затрат на иб

- •2.2. Внеплановые проверки и испытания:

- •2.3. Контроль за соблюдением политики иб:

- •Пример классификации затрат на иб

- •5. Прочие затраты:

- •Укрупненные методы расчета стоимости it-проектов

- •Особенности установки цен на информационные услуги

- •Особенности установки цен на информационные услуги

- •Особенности установки цен на информационные услуги

- •Особенности установки цен на информационные услуги

- •Риск информационной безопасности

- •Этапы управления рисками информационной безопасности

- •Оценка рисков иб

- •Оценка рисков иб

- •Оценка рисков иб

- •Техники сбора информации о системе

- •Техники сбора информации о системе

- •Обзор документов

- •Обзор документов

- •Обзор документов

- •Определение уязвимостей

- •Источники уязвимостей

- •Тестирование безопасности ис

- •Тестирование безопасности ис

- •Идентификация угроз

- •Идентификация угроз

- •Меры безопасности

- •Категории мер безопасности

- •Техники анализа мер безопасности

- •Техники анализа мер безопасности

- •Определение вероятности

- •Анализ влияния

- •Анализ влияния

- •Анализ влияния виды ущерба активам

- •Ущерб на уровне организации и владельцев ир

- •Положение об определении требований по категорированию ресурсов ас

- •1. Категории защищаемой информации

- •Положение об определении требований по категорированию ресурсов ас

- •Положение об определении требований по категорированию ресурсов ас

- •Положение об определении требований по категорированию ресурсов ас

- •Определение уровня риска

- •Матрица уровня риска

- •Описание уровня риска

- •Выработка рекомендаций

- •Документирование результатов

- •Документирование результатов

- •Управление рисками иб

- •Управление рисками иб

- •Управление рисками иб

- •Управление рисками иб

- •Управление рисками иб

- •Страхование информационных рисков

- •Страхование информационных рисков

- •Страхование информационных рисков

- •Страхование информационных рисков

- •Стоимость страхования

- •Стоимость страхования

- •Принятие решения об ограничении распространения информации

- •Принятие решения об ограничении распространения информации

- •Принятие решения об ограничении распространения информации

- •Принятие решения об ограничении распространения информации

- •Принятие решения об ограничении распространения информации

- •Интеллектуальная собственность предприятия и ее защита

- •Структура интеллектуальной собственности предприятия

- •Структура интеллектуальной собственности предприятия

- •Структура интеллектуальной собственности предприятия

- •Структура интеллектуальной собственности предприятия

- •Структура интеллектуальной собственности предприятия

- •Экономическая оценка объектов интеллектуальной собственности

- •Экономическая оценка объектов интеллектуальной собственности

- •Экспертные методы в задачах оценки рисков информационной безопасности

- •Экспертные методы в задачах оценки рисков информационной безопасности

- •Экспертные методы в задачах оценки рисков информационной безопасности

- •Экспертные методы в задачах оценки рисков информационной безопасности

- •Экспертные методы в задачах оценки рисков информационной безопасности

- •Оценка рисков иб с помощью метода анализа иерархий

- •Оценка рисков иб с помощью метода анализа иерархий

- •Оценка рисков иб с помощью метода анализа иерархий

- •Оценка рисков иб с помощью метода анализа иерархий

- •Определение согласованности мнений эксперта при формировании матрицы парных сравнений

- •Определение согласованности мнений эксперта при формировании матрицы парных сравнений

- •Определение согласованности мнений эксперта при формировании матрицы парных сравнений

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Часть 1

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Многокритериальный выбор альтернатив в методе анализа иерархий

- •Выбор контрмер наиболее эффективных контрмер по критерию «стоимость-эффективность» с помощью маи

- •Выбор контрмер наиболее эффективных контрмер по критерию «стоимость-эффективность» с помощью маи

- •Выбор контрмер наиболее эффективных контрмер по критерию «стоимость-эффективность» с помощью маи оценка инвенстиций в информационную безопасность

- •Методы оценки инвестиционной привлекательности проектов

- •Показатель чистой текущей стоимости (npv)

- •Показатель чистой текущей стоимости (npv)

- •Индекс рентабельности (pi)

- •Внутренняя норма прибыли инвестиции (irr)

- •Внутренняя норма прибыли инвестиции (irr)

- •Внутренняя норма прибыли инвестиции (irr)

- •Внутренняя норма прибыли инвестиции (irr)

- •Метод определения срока окупаемости инвестиций (pp, dpp)

- •Метод определения срока окупаемости инвестиций (pp, dpp)

- •Метод определения срока окупаемости инвестиций (pp, dpp)

- •Метод определения срока окупаемости инвестиций (pp, dpp)

- •Rosi – коэффициент возврата инвестиций

- •Пример оценки эффективности инвестиций

- •Международные стандарты в области управления ит-инфраструктурой и иб

- •Международные стандарты в области управления ит-инфраструктурой и иб

- •Международные стандарты в области управления ит-инфраструктурой и иб

- •Itsm (управление ит-сервисами)

- •Служба service desk

- •Служба service desk

- •Управление инцидентами

- •Управление инцидентами

- •Степень воздействия, срочность и приоритет

- •Степень воздействия, срочность и приоритет

- •Часть 1

- •Эскалация

- •Первая, вторая и n-линия поддержки

- •Преимущества использования процесса

- •Преимущества использования процесса

- •Виды деятельности

- •Виды деятельности

- •Классификация

- •Категория

- •Приоритет

- •Услуги (сервисы)

- •Группа поддержки

- •Решение и восстановление

- •Закрытие

- •Мониторинг хода решения и отслеживание

- •Контроль процесса

- •Управление проблемами

- •Виды деятельности

- •Идентификация и регистрация проблемы

- •Идентификация и регистрация проблемы

- •Расследование и диагностика

- •Проактивное управление проблемами

- •Управление конфигурациями

- •Управление конфигурациями

- •Управление конфигурациями

- •Управление конфигурациями

- •Атрибуты

- •Базисная конфигурация

- •Мониторинг статуса

- •Мониторинг статуса

- •Верификация и аудит

- •Верификация и аудит

- •Управление изменениями

- •Виды деятельности

- •Регистрация запросов на изменения

- •Прием в обработку

- •Классификация

- •Определение приоритета

- •Определение приоритета

- •Планирование

- •Политика проведения изменений

- •Совещания консультативного комитета (cab)

- •Координация

- •Подготовка изменения

- •Тестирование

- •Внедрение

- •Проведение срочных изменений

- •Проведение срочных изменений

- •Управление релизами

- •Управление релизами

- •Релизные единицы

- •Идентификация релизов

- •Типы релизов

- •Типы релизов

- •Библиотека эталонного программного обеспечения (dsl)

- •Склад эталонного аппаратного обеспечения (dhs)

- •Использования процесса

- •Преимущества использования процесса

- •Процесс

- •Виды деятельности

- •Виды деятельности

- •Проектирование, компоновка и конфигурирование

- •План возврата к исходному состоянию

- •План возврата к исходному состоянию

- •Тестирование и приемка релиза

- •Тестирование и приемка релиза

- •Планирование внедрения

- •Оповещение, подготовка и обучение

- •Распространение релизов и инсталляция

- •Управление уровнем сервиса

- •Требования к уровню услуг (service level requirements — slr)

- •Каталог услуг (service catalog)

- •Соглашение об уровне услуг (service level agreement — sla)

- •Программа улучшения сервиса (service improvement program — sip)

- •План обеспечения качества услуг (service quality plan — sqp)

- •Операционное соглашение об уровне услуг (operational level agreement — ola)

- •Внешний договор (underpinning contract — uc)

- •Преимущества использования процесса

- •Процесс

- •Процесс

- •Процесс

- •Преимущества использования процесса

- •Процесс

- •Процесс

- •Виды деятельности

- •Идентификация

- •Определение

- •Определение внешних стандартов

- •Определение внешних стандартов

- •Определение внешних стандартов

- •План обеспечения качества услуг (service quality plan — sqp)

- •Договор

- •Соглашение об уровне сервиса

- •Внешние договоры и операционные соглашения об уровне услуг

- •Каталог услуг

- •Управление уровнем сервиса

- •Мониторинг

- •Создание отчетов

- •Анализ (ревью)

- •Управление финансами ит

- •Управление финансами ит

- •Управление мощностями

- •Преимущества использования процесса

- •Преимущества использования процесса

- •Преимущества использования процесса

- •Управление непрерывностью ит-сервисов

- •Управление непрерывностью ит-сервисов

- •Управление непрерывностью ит-сервисов

- •Превентивные меры

- •Выбор способов восстановления

- •Выбор способов восстановления

- •Выбор способов восстановления

- •Выбор способов восстановления

- •Организация процесса и планирование внедрения

- •Применение превентивных мер и способов восстановления

- •Разработка планов и процедур восстановления

- •План восстановления

- •План восстановления

- •Процедуры

- •Начальное тестирование

- •Обучение и осведомление

- •Анализ и аудит

- •Тестирование

- •Управление доступностью

- •Управление доступностью

- •Управление доступностью

- •Управление доступностью

- •Определение требований к доступности сервиса

- •Определение требований к доступности сервиса

- •Проектирование систем для достижения требуемого уровня доступности

- •Проектирование систем для достижения требуемого уровня обслуживания

- •Ключевые вопросы безопасности

- •Управление обслуживанием

- •Проведение измерений и составление отчетов

- •Проведение измерений и составление отчетов

- •Проведение измерений и составление отчетов

- •Разработка плана обеспечения доступности

- •Инструментальные средства

- •Методы и методики

- •Анализ влияния отказа компонентов (cfia)

- •Анализ влияния отказа компонентов (cfia)

- •Расчеты доступности сервиса

- •Расчеты доступности сервиса

- •Программное обеспечение автоматизации процессов itil

- •Управление иб

- •Cobit - «цели контроля для информации и связанных с ней технологий»

- •Cobit - «цели контроля для информации и связанных с ней технологий»

- •Cobit - «цели контроля для информации и связанных с ней технологий»

- •Cobit - «цели контроля для информации и связанных с ней технологий»

- •Cobit - «цели контроля для информации и связанных с ней технологий»

- •Модель команды mof

- •Модель управления рисками mof

- •Модель управления рисками mof

- •О сайте

- •Учебники

Управление рисками иб

Руководитель организации, знающий потенциальные риски и рекомендованные механизмы, может спросить, «Когда и при каких условиях я должен предпринять необходимые действия? Когда я должен реализовать эти меры для снижения риска и защиты нашей организации?»

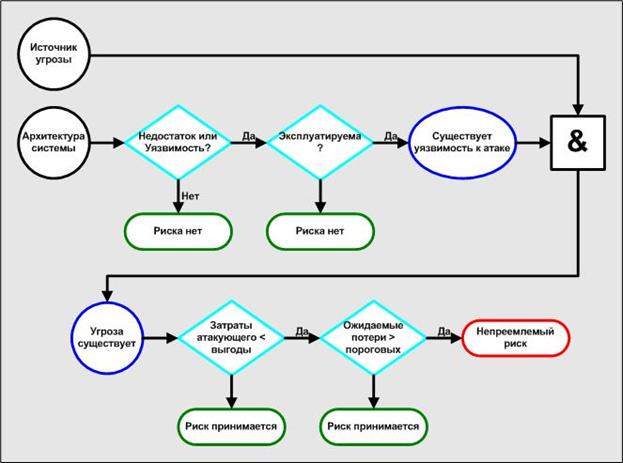

Диаграмма снижения риска, представленная на Рисунке 4-1, как раз и способствует решению этого вопроса. Соответствующие контрольные точки для реализации мер безопасности показаны на этом рисунке с помощью слова Да.

Рисунок 4-1. Диаграмма процесса снижения риска

Эту стратегию можно представить в виде следующих практических методов, которые помогают руководству в решении вопросов снижения рисков от преднамеренных человеческих угроз:

- Когда недостаток или слабое место существует -> реализуются методы безопасности для гарантии, что определенные недостатки или слабые места удалены, а вероятность возникновения или проявления других снижена.

- Когда существует уязвимость (реализуемый недостаток или слабо место) -> применяются многоуровневая защита, архитектурные принципы и/или административные механизмы для затруднения или снижения вероятности реализации недостатка или слабого места.

- Когда затраты атакующего меньше потенциальной выгоды -> применяются методы для снижения мотивации атакующего с помощью увеличения затрат атакующего или снижения выгоды атакующего (для примера, административные меры, такие как ограничение по объему и видам обрабатываемой информации в одной системе, может существенно понизить выгоду атакующего).

- Когда потери очень большие -> применяются такие архитектурные принципы и принципы проектирования, чтобы техническая и нетехническая защита вели к ограничению пределов атаки, тем самым, снижая потенциальные потери. (Снова, следует учитывать, что административные меры такие, как ограничение по объему и видам обрабатываемой информации в одной системе, могут обеспечить достаточно эффективное снижение риска).

Управление рисками иб

Описанная выше стратегия, за исключением перечня элементов («Когда затраты атакующего меньше потенциальной выгоды»), также применяется для снижения риска исходящего от источников угроз, которые являются природными, средой функционирования системы и непреднамеренны человеческими (например, сбои системы или ошибки пользователя). В этих случаях нет атакующего, мотивации или прибыли.

При внедрении мер безопасности, должно применяться следующее правило: Меры безопасности направлены в отношении наибольшего риска и стремятся к достаточному снижению уровня этого риска за наименьшую стоимость, при этом внедрение мер оказывает минимальное влияние на возможности функционирования организации.

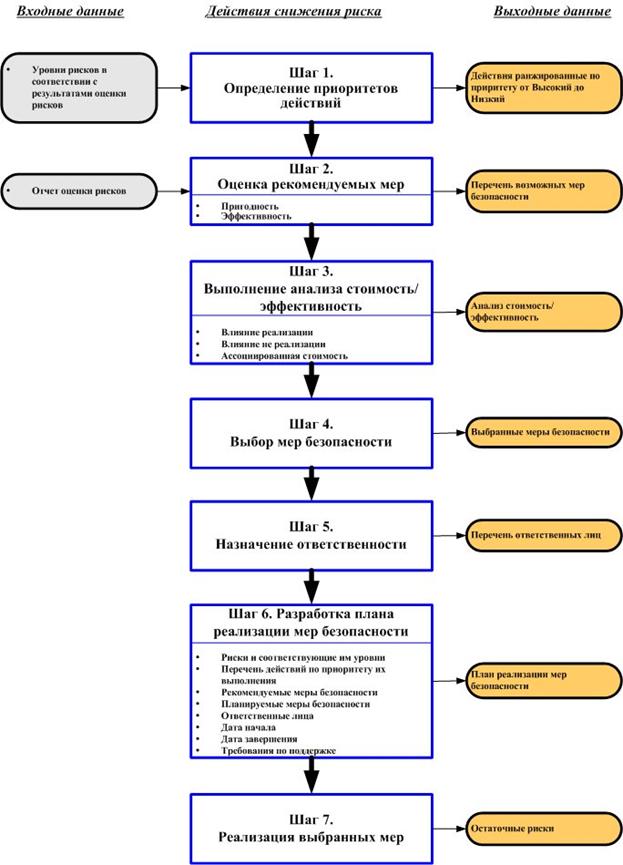

Далее представлен подход к реализации мер безопасности.

Рисунок 4-2. Схема методологии снижения риска

- Шаг 1 – Определение приоритетов действий

В соответствии с уровнями риска, представленными в отчете оценки риска, производится определение приоритетов действий по реализации рекомендуемых мер безопасности. При выделении ресурсов, наибольший приоритет следует отдавать действиям, которые отвечают рискам с неприемлемо высоким рангом (например, риски со значениями уровня – Очень Высокий или Высокий). Для защиты интересов организации пары уязвимость/угроза этих рисков потребуют немедленных корректирующих действий. Результат Шага 1 – Перечень действий ранжированных по приоритету реализации – от Высокого до Низкого.

- Шаг 2 – Оценка рекомендуемых мер безопасности.

Меры безопасности, рекомендуемые в процессе оценки риска, могут не обладать необходимыми свойствами или функциями для конкретной организации и ИС. В течение этого шага выполняется анализ свойств: пригодности (например, совместимость, дружелюбие интерфейса пользователя) и эффективности (например, степень защищенности и уровень снижения риска) рекомендуемых мер. Целью этого шага является выбор наиболее пригодных для минимизации риска мер. Результат Шага 2 – Перечень пригодных мер безопасности.