- •Москва 2003

- •Оглавление

- •Список сокращений

- •Тк - телекамера

- •Предисловие

- •Введение

- •1.Методологические основы построения систем физической защиты объектов

- •1.1. Определение характеристик и особенностей объекта

- •1.2. Определение задач, которые должна решать сфз

- •1.3. Определение функций, которые должна выполнять сфз

- •1.4. Принципы построения систем физической защиты

- •1.5. Определение перечня угроз безопасности объекта

- •1.6. Определение модели нарушителя

- •1.7. Определение структуры сфз

- •1.8.Определение этапов проектирования сфз

- •1.9.Вопросы для самоконтроля

- •2. Особенности систем физической защиты ядерных объектов

- •2.1.Термины и определения

- •2.2.Специфика угроз безопасности яо

- •2.3. Особенности модели нарушителя для сфз яо

- •2.4. Типовые структуры сфз яо

- •2.5. Организационно-правовые основы обеспечения сфз яо

- •2.6. Вопросы для самоконтроля

- •3. Особенности систем физической защиты ядерных объектов

- •3.1.Стадии и этапы создания сфз яо

- •3.2.Процедура концептуального проектирования сфз яо

- •3.3.Основы анализа уязвимости яо

- •3.4. Вопросы для самоконтроля

- •4. Подсистема обнаружения

- •4.1. Периметровые средства обнаружения

- •4.1.1. Тактико-технические характеристики периметровых систем

- •4.1.2. Физические принципы действия периметровых средств

- •4.1.3. Описание периметровых средств обнаружения

- •4.2. Объектовые средства обнаружения

- •4.2.1. Вибрационные датчики

- •4.2.2. Электромеханические датчики

- •4.2.3. Инфразвуковые датчики

- •4.2.4. Емкостные датчики приближения

- •4.2.5. Пассивные акустические датчики

- •4.2.6. Активные инфракрасные датчики

- •4.2.7. Микроволновые датчики

- •4.2.8. Ультразвуковые датчики

- •4.2.9. Активные акустические датчики

- •4.2.10. Пассивные инфразвуковые датчики

- •4.2.11. Датчики двойного действия

- •4.3. Вопросы для самоконтроля

- •5. Подсистема контроля и управления доступом

- •5.1. Классификация средств и систем контроля и управления доступом

- •5.1.1. Классификация средств контроля и управления доступом

- •5.1.2. Классификация систем контроля и управления доступом

- •5.1.3. Классификация средств и систем куд по устойчивости к нсд

- •5.2. Назначение, структура и принципы функционирования подсистем контроля и управления доступом

- •5.3. Считыватели как элементы системы контроля и управления доступом

- •5.4. Методы и средства аутентификации

- •5.5. Биометрическая аутентификация

- •5.6. Вопросы для самоконтроля

- •6. Подсистема телевизионного наблюдения

- •6.1. Задачи и характерные особенности современных стн

- •6.2. Характеристики объектов, на которых создаются стн

- •6.3. Телекамеры и объективы

- •6.3.1. Современные тк

- •6.3.2. Объективы

- •6.3.3. Технические характеристики тк

- •6.3.4. Классификация тк

- •6.4. Устройства отображения видеоинформации - мониторы

- •6.5. Средства передачи видеосигнала

- •6.5.1. Коаксиальные кабели

- •6.5.2. Передача видеосигнала по «витой паре»

- •6.5.3. Микроволновая связь

- •6.5.4. Радиочастотная беспроводная передача видеосигнала

- •6.5.5. Инфракрасная беспроводная передача видеосигнала

- •6.5.6. Передача изображений по телефонной линии

- •Сотовая сеть

- •6.5.7. Волоконно-оптические линии связи

- •6.6. Устройства обработки видеоинформации

- •6.6.1. Видеокоммутаторы.

- •6.6.2. Квадраторы.

- •6.6.3. Матричные коммутаторы

- •6.6.4. Мультиплексоры

- •6.7. Устройства регистрации и хранения видеоинформации

- •6.7.1.Специальные видеомагнитофоны

- •6.7.2. Цифровые системы телевизионного наблюдения

- •6.7.3. Мультиплексор с цифровой записьюCaliburDvmRe-4eZTфирмыKalatel, сша.

- •6.8. Дополнительное оборудование в стн

- •6.8.1. Кожухи камер

- •6.8.2. Поворотные устройства камер

- •6.9. Особенности выбора и применения средств (компонентов) стн

- •6.10.Вопросы для самоконтроля

- •7. Подсистема сбора и обработки данных

- •7.1. Назначение подсистемы сбора и обработки данных

- •7.2. Аппаратура сбора информации со средств обнаружения – контрольные панели.

- •7.3. Технологии передачи данных от со

- •7.4. Контроль линии связи кп-со

- •7.5. Оборудование и выполняемые функции станции сбора и обработки данных

- •7.6. Дублирование / резервирование арм оператора сфз

- •7.7. Вопросы для самоконтроля

- •8. Подсистема задержки

- •8.1. Назначение подсистемы задержки

- •8.2. Заграждения периметра

- •8.3. Объектовые заграждения

- •8.4. Исполнительные устройства

- •8.5. Вопросы для самоконтроля

- •9.Подсистема ответного реагирования

- •9.1. Силы ответного реагирования

- •9.2. Связь сил ответного реагирования

- •9.3. Организация систем связи с использованием переносных радиостанций

- •9.4. Вопросы для самоконтроля

- •10. Подсистема связи

- •10.1.Современные системы радиосвязи

- •10.1.1. Основы радиосвязи

- •10.1.2. Традиционные (conventional) системы радиосвязи.

- •10.1.3. Транкинговые системы радиосвязи

- •10.2. Система связи сил ответного реагирования

- •10.3. Организация систем связи с использованием переносных радиостанций

- •10.4. Системы радиосвязи с распределенным спектром частот

- •10.5. Системы радиосвязи, используемые на предприятиях Минатома России

- •10.6. Вопросы для самоконтроля

- •11. Оценка уязвимости систем физической защиты ядерных объектов

- •11.1.Эффективность сфз яо

- •11.2.Показатели эффективности сфз яо

- •11.3.Компьютерные программы для оценки эффективности сфз яо

- •11.4. Вопросы для самоконтроля

- •12. Информационная безопасность систем физической защиты ядерных объектов

- •12.1. Основы методология обеспечения информационной безопасности объекта

- •12.2. Нормативные документы

- •12.3. Классификация информации в сфз яо с учетом требований к ее защите

- •12.4. Каналы утечки информации в сфз яо

- •12.5. Перечень и анализ угроз информационной безопасности сфз яо

- •12.6. Модель вероятного нарушителя иб сфз яо

- •12.7. Мероприятия по комплексной защите информации в сфз яо

- •Подсистема зи

- •Организационные

- •Программные

- •Технические

- •Криптографические

- •12.8. Требования по организации и проведении работ по защите информации в сфз яо

- •12.9. Требования и рекомендации по защите информации в сфз яо

- •12.9.1. Требования и рекомендации по защите речевой информации

- •12.9.2. Требования и рекомендации по защите информации от утечки за счет побочных электромагнитных излучений и наводок

- •12.9.3. Требования и рекомендации по защите информации от несанкционированного доступа

- •12.9.4. Требования и рекомендации по защите информации в сфз яо от фотографических и оптико-электронных средств разведки

- •12.9.5. Требования и рекомендации по физической защите пунктов управления сфз яо и других жизненно-важных объектов информатизации

- •12.9.6. Требования к персоналу

- •12.10. Классификация автоматизированных систем сфз яо с точки зрения безопасности информации

- •12.10.1. Общие принципы классификация

- •12.10.2. Общие требования, учитываемые при классификации

- •12.10.3.Требования к четвертой группе Требования к классу «4а»

- •Требования к классу «4п»

- •12.10.4. Требования к третьей группе Требования к классу «3а»

- •Требования к классу «3п»

- •12.10.4.Требования ко второй группе Требования к классу «2а»

- •Требования к классу «2п»

- •12.10.5. Требования к первой группе Требования к классу «1а»

- •Требования к классу «1п»

- •12.11. Информационная безопасность систем радиосвязи, используемых на яо

- •12.11.1 Обеспечение информационной безопасности в системах радиосвязи, используемых на предприятиях Минатома России

- •12.11.2. Классификация систем радиосвязи, используемых на яо, по требованиям безопасности информации

- •Требования ко второму классу

- •Требования к классу 2а

- •Требования к первому классу

- •Требования к классу 1б

- •Требования к классу 1а

- •12.12. Вопросы для самоконтроля

- •Список литературы

3.2.Процедура концептуального проектирования сфз яо

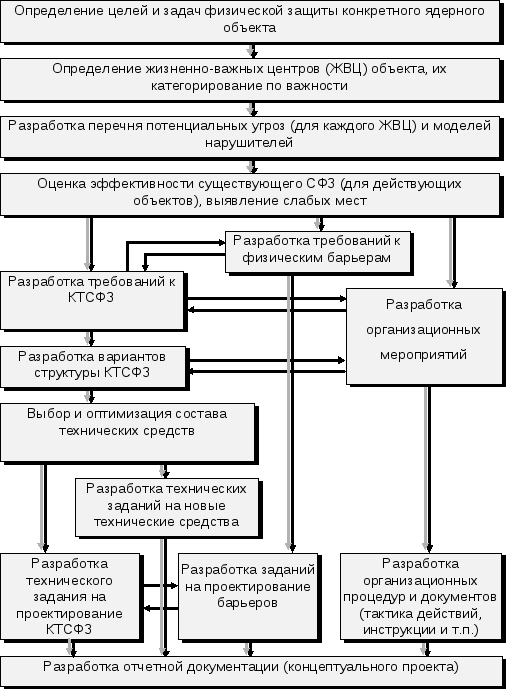

Процедура концептуального проектирования СФЗ представлена на рис. 3.2.

На начальном этапе дается характеристика объекта в целом (тип, характер производства, геополитическое положение, природные и климатические условия). Отсюда вытекает перечень потенциальных угроз. Например, если объект АЭС, то наиболее вероятна террористическая акция, если это хранилище ЯМ (уран, плутоний и др.), то более вероятна акция хищения ЯМ и. как следствие, нарушение режима нераспространения.

После этого формируется рабочая экспертная группа из представителей ЯО и других организаций, которая проводит анализ уязвимости объекта. В процессе этой работы выявляются уязвимые места (УМ) ЯО и вероятные последствия несанкционированных действий в отношении УМ. Тут «первую скрипку» играют эксперты - технологи.

Затем проводится категорирование УМ, чтобы определить приоритеты в последующих мероприятиях по усилению ФЗ ЯО.

По каждому УМ или, как ранее названо, ЖВЦ, формируются модели нарушителей (МН).

После этого для действующих ЯО проводится оценка эффективности той СФЗ, которая уже функционирует на объекте.

Затем начинается собственно концептуальное проектирование, основанное на синтезе СФЗ по критерию «эффективность-стоимость».

Рис 3.2. Процедура концептуального проектирования СФЗ

В итоге надо выбрать и обосновать структуру СФЗ в целом и ее подсистем.

В частности, нужно выбрать структуру и состав комплекса технических средств физической защиты , который включает в себя:

средства обнаружения;

средства оценки ситуации (наблюдения);

средства управления доступом;

средства связи и др.

При этом возможны различные сочетания технических средств, при этом каждый вариант обеспечивает той или иной уровень эффективности СФЗ в целом с учетом специфики проектируемой СФЗ.

3.3.Основы анализа уязвимости яо

В соответствии с требованиями отраслевых нормативных документов на стационарных ЯО должен проводиться анализ уязвимости объекта, который включает в себя прежде всего определение внешних и внутренних угроз объекту и тех уязвимых мест, физическая защита которых должна обеспечиваться.

Результаты анализа уязвимости ЯО используются в качестве исходных данных для проектирования СФЗ ЯО.

Основными этапами проведения анализа уязвимости являются:

создание рабочей группы экспертов для проведения анализа;

разработка плана (программы) проведения анализа;

сбор исходных данных об уязвимых местах ЯО и предметах физической защиты;

определение угроз и моделей нарушителя;

оформление результатов анализа.

В соответствии с «Правилами ФЗ ...» [2.2] анализ уязвимости проводит администрация ЯО с привлечением (при необходимости) специализированных организаций (силовых структур, профилирующих научно-исследовательских и проектных организаций по профилю данного ЯО и т.п.).

Определение уязвимых мест ЯУ - это процесс выявления элементов ЯУ, которые могут быть предметами посягательства нарушителя, и мест их расположения.

Уязвимыми местами ЯО с точки зрения хищения ЯМ являются места их хранения и использования внутри охраняемых зон.

Следует отметить, что уязвимые места по ЯМ являются более очевидными - это места нахождения ЯМ. Выявление уязвимых мест ЯУ требует проведения специальной аналитической работы. Например, ответы на вопрос, вызовет ли тяжелые радиационные последствия вывод из строя (разрушение) того или иного элемента ЯУ (насоса, емкости, трубопровода, кабеля системы управления и т.п.) не всегда очевидны и требуют проведения достаточно серьезных исследований, моделирования ЯУ.

Выявление уязвимых мест ЯУ может производиться на основе использования логических схем и математического аппарата теории графов.

Логическая схема является эффективным средством определения уязвимых мест при рассмотрении потенциальных угроз хищения ЯМ или диверсии на ЯУ.