2010_09_РАБОТА АУТСОРСЕРОМ_эл_почта_ред_11

.pdf131

12.1.2. Шифрование асимметричным алгоритмом

Асимметричное шифрование отличается от симметричного тем, что для шифрования и расшифровывания информации используются разные ключи:

∙открытый ключ для зашифровывания,

∙закрытый (секретный) ключ для расшифровывания.

Сначала создаются оба ключа – закрытый (секретный) ключ, как и в симметричных алгоритмах, должен быть абсолютно случайным, а открытый (несекретный) вычисляется из него таким образом, что обратное вычисление (закрытого из открытого) невозможно.

Закрытый ключ остается у его автора (создателя ключей), а открытый посылается электронной почтой тем абонентам, которые будут обмениваться сообщениями с автором обоих ключей.

Абоненты зашифровывают свои сообщения этим открытым ключом, а автор ключей расшифровывает их своим секретным ключом. Если секретный ключ будет упущен автором, то оба ключа надо будет срочно заменять.

Этот вид шифрования популярен потому что позволяет быстро и очень просто распространять открытые ключи. Можно, например, открыто переслать его своим абонентам по электронной почте или открыто опубликовать на персональной веб-странице, чтобы любой мог его взять и использовать для зашифровывания сообщений автору ключа.

Недостатки асимметричного шифрования:

∙необходимо защищать открытые ключи от подмены. Например, создана пара ключей, и открытый ключ отослан абонентам. Злоумышленник перехватил этот ключ, создал новую пару и послал им собственный открытый ключ вместо оригинального. Абоненты зашифровывают подменным ключом секретные письма. В результате злоумышленник прочтёт их письма, а получателю пришлёт другие. Чтобы такого не случилось надо удостовериться в правильности полученного открытого ключа, а затем – начинать секретную переписку,

∙не доказана математически криптостойкость, т. е. стойкость против взлома (дешифрования) ключа или зашифрованного текста асимметричным алгоритмом. Несмотря на это, пользователи активно используют этот метод шифрования.

∙асимметричное шифрование медленнее симметричного, потому что в нем используются очень сложные вычисления. (Это выглядит примерно так –

132

очень длинное число, состоящее, приблизительно из 80 цифр, при шифровании возводится в степень другого длинного числа, и так далее).

Несмотря на указанные недостатки асимметричное шифрование из-за его удобства в распространении открытого ключа получило широкое распространение, и воплощено например, в алгоритме RSA, названном так по первым буквам его авторов (Rivest – Shamir – Adleman).

В Российской Федерации стандарта асимметричного шифрования до сих пор нет из-за математической недоказанности его стойкости против взлома ключа шифрования.

12.1.3. Шифрование комбинированным методом

Комбинированный метод объединяет в себе симметричный и асимметричный виды шифрования, и свободен от присущих каждому из них недостатков.

Выглядит он следующим образом – каждый абонент должен создать пару асимметричных ключей, после чего абоненты обмениваются своими открытыми (несекретными) ключами. В результате у каждого будет открытый ключ абонента и свой закрытый (секретный) ключ.

Перед отсылкой письма каждый абонент сначала создает ключ симметричного шифрования, который будет использован только однажды – для шифрования только одного письма. Письмо зашифровывается на этом симметричном ключе, и этот симметричный ключ зашифровывается чужим открытым ключом и добавляется к письму.

Получив это письмо, абонент своим секретным ключом расшифровывает симметричный ключ, и расшифровывает им само сообщение.

Преимущества шифрования комбинированным методом:

∙медленность асимметричного алгоритма не задерживает процесс шифрования электронного сообщения. Асимметрично шифруется только короткий, по сравнению с целым письмом, симметричный ключ, которым и шифруется сообщение,

∙сохраняется удобство обмена асимметричными ключами.

Указанные сложные процессы автоматически реализуются в специальном программном обеспечении для шифрования. Там только указывается для кого и что надо зашифровывать или расшифровывать.

Комбинированный метод шифрования чаще используется, чем остальные.

133

Недостатки комбинированного метода шифрования заключаются в самих абонентах:

1.теряют ключи или носители с секретными ключами,

2.запускают прикрепленные к письмам от незнакомцев файлы,

3.заходят на поддельные веб-сайты или сомнительные веб-сайты, содержащие скрытое шпионское программное обеспечение,

4.рассказывают тайны.

Таким образом, при любой системе шифрования необходимо разъяснять персоналу организаций, где и каким образом хранить ключи, какую информацию обязательно шифровать, что является секретами и как правильно работать с электронной почтой.

Не существует такого средства шифрования, которое могло бы быть использовано для абсолютного зашифровывания открытого текста, чтобы его невозможно было дешифровать.

Каким бы сильным ни был алгоритм шифрования, дешифровать (вскрыть) можно любую шифрограмму, но дело в том, какие ресурсы для этого надо задействовать и сколько времени потратить на открытие шифрограммы. Возможно что затраты окажутся столь большими, в сравнении с прибылью от узнавания секретов, а время вскрытия письма столь значительным, что дешифрование (взлом) будет не выгодным или ценность секрета за время вскрытия потеряет актуальность.

12.2. Цифровая подпись

Цифровая подпись – программно-криптографическое средство, которое обеспечивает проверку:

∙целостности документов;

∙конфиденциальность документов;

∙лица, отправившего документ.

Всвязи с распоряжением правительства РФ №1996-р от 17 декабря 2009 г., с 1 января 2010 года большинство государственных закупок будет осуществляться путем проведения открытого аукциона в электронной форме с использованием электронной цифровой подписи (ЦП).

Основной целью применения ЦП является переход от бумажных документов

кэлектронным.

134

Вопросы применения ЦП регулируются федеральным законом "Об электронной цифровой подписи"1.

Электронное сообщение (документ), подписанное электронной цифровой подписью, признаётся, если не устанавливается или не подразумевается составление документа на бумажном носителе.

Применять ЭЦП может любой человек. Официально, например, при коммерческих сделках и неофициально, например, при обмене письмами с друзьями и др.

Варианты использования ЭЦП юридическими лицами при подписании писем и договоров, подаче заявок при проведении электронных торгов предусмотрены в Гражданском кодексе РФ.

Официальное получение ЭЦП выполняется в удостоверяющих центрах

(УЦ).

Полученная в них электронно-цифровая подпись принимается всеми государственными органами и электронными торговыми площадками. Для получения электронно-цифровой подписи требуется оформление документов, Для этого надо подать заявку на получение электронно-цифровой подписи в удостоверяющий центр.

Передача электронно-цифровой подписи, инструкции по её использованию и необходимое программное обеспечение предоставляются заказчикам, например, посредством экспресс-доставки или другими способами.

12.3. Программное обеспечение для шифрования и цифровой подписи

Существует множество программных продуктов для шифрования и подписи электронных писем – коммерческих и свободных. Один из них – GnuPG (GNU

Privacy Guard).

GnuPG – свободная программа с открытым кодом, которая предназначена для защиты информации. С помощью GnuPG можно шифровать данные и добавлять к ним цифровую подпись.

1 Федеральный закон "Об электронной цифровой подписи". От 10 января 2002г. № 1-ФЗ. Принят Государственной Думой 13 декабря 2001г. Одобрен Советом Федерации 26 декабря 2001г. Документы системы Гарант. – Режим доступа :

http://base.garant.ru/184059/ (дата обращения: 07.09.2013г.)

135

12.3.1. Комплект свободного программного обеспечения Gpg4win

GNU Privacy Guard, GnuPG, GPG (пер. с англ. – защита конфиденциальности) – свободная альтернатива прочим наборам криптографического программного обеспечения, выпущенная под лицензией GPL.

GnuPG создан Вернером Кохом (нем. Werner Koch). Версия 1.0.0 была выпущена 7 сентября 1999 г.

Рисунок 12.1 – Вернер Кох – создатель GnuPG

GNU – рекурсивный акроним от англ. GNU's Not UNIX – "GNU – не UNIX")

– свободная Unix-подобная операционная система.

GPL (англ. General Public License – открытое лицензионное соглашение) – лицензия на свободное программное обеспечение. Цель GPL – предоставить пользователю права копировать, модифицировать и распространять (в том числе на коммерческой основе) программы (что запрещено законом об авторских правах), а также гарантировать, что и пользователи всех производных программ получат вышеперечисленные права.

Gpg4win (англ. GNU Privacy Guard for Windows) – комплект свободного про-

граммного обеспечения GPG для операционных систем Windows, предназначенный для шифрования файлов и электронных сообщений. с открытым ключом

[Ошибка! Источник ссылки не найден.]. Также позволяет подписывать дан-

ные электронно-цифровой подписью.

136

В его состав входят следующие компоненты: ядро программы, менеджеры ключей шифрования, шифровальщик писем для почтового клиента MS Outlook, шифровальщик файлов, а также – почтовый клиент Claws.

12.3.2. Компоненты Gpg4win

Gpg4win постоянно развивается и изменяется. Его версия 2.0.4 состоит из нескольких компонентов, см таблицу (Таблица 12.1).

Таблица 12.1 – Компоненты Gpg4win версии 2.0.4

Компонент |

Пояснение |

|

|

GnuPG |

Шифровальная утилита. Ядро программы |

|

|

Kleopatra |

Диспетчер ключей, поддерживающий расположение клю- |

|

чей на корпоративном сервере |

|

|

GPA |

GNU Privacy Assistant. Менеджер ключей |

|

|

GpgOL |

GnuPG для MS Outlook. Дополнение (плагин) для MS |

|

Outlook, позволяющее шифровать электронные письма |

|

|

GpgEX |

Оболочка GnuPG |

|

|

Claws-Mail |

Почтовый клиент со встроенным шифровальным допол- |

|

нением GnuPG |

|

|

Документация для |

Документация (на англ. языке) |

Gpg4win |

|

|

|

Быстрые инструк- |

Инструкции Gpg4win для пользователей-новичков (на |

ции |

англ. языке) |

|

|

12.3.3. Системные требования для установки Gpg4win на компьютер

Системные требования для установки Gpg4win на компьютер крайне низкие в сравнении с современной техникой.

Операционная система – Windows 98/ME/2000/XP/Vista.

Язык интерфейса – английский.

Требуется на диске при полной установке – 100,4 Мбайт.

Процесс установки Gpg4win не сложен и не отличается от установки обычных программ. После установки в меню Пуск появляется группа программ в числе которых красный значок сетевого менеджера ключей Kleopatra и обычного менеджера ключей GPA.

137

12.3.4. Принцип работы Gpg4win

Gpg4win шифрует сообщения, используя асимметричные пары ключей, создаваемые пользователями GnuPG.

Публичными ключами можно обмениваться с другими пользователями различными путями, в том числе и через Глобальную информационную сеть и с помощью серверов ключей.

GnuPG позволяет добавлять криптографическую цифровую подпись к сообщению, для того чтобы ни кто не смог нарушить целостность сообщения и изменить данные автора.

В GnuPG используется непатентованные алгоритмы CAST5, 3DES, AES,

Blowfish и Twofish.

CAST5 – ошрр

3DES – олтилштл

AES – лолт

Blowfish – лоитл

Twofish – лили

Криптографическое программное обеспечение GnuPG является гибридным, используя комбинацию шифрования с помощью симметричных ключей и шифрования публичным ключом. Публичный ключ получателя необходим для шифрования ключа сессии, используемого единожды.

Этот программный продукт мощный и удобный инструментарий шифрования и электронной подписи данных для персональных компьютеров. Позволяет предоставить сотрудникам, клиентам и деловым партнерам гарантии безопасности без дорогостоящих вложений и без изменения привычных рабочих процессов.

12.3.5. Запуск Gpg4win

Используется четыре варианта запуска PGP на компьютере:

1.("Пуск/Программы/PGP"). Открывается доступ к основным ресурсам

PGP: PGPdisk, PGPkeys, PGPmail и документации;

2.из панели задач, щелкнув левой или правой кнопками мыши на значок замочка в правом нижнем углу рабочего экрана. Этот вариант удобен для зашифровывания и расшифровывания данных, находящихся в буфере обмена;

3.из почтового клиента (например, MS Outlook, Outlook Express и др.), что наиболее часто используется;

138

4. в проводнике через команду PGP после щелчка правой кнопкой мыши на

значке файла или папки. Это самый быстрый вариант вызова программы.

Задача 13. Шифрование сообщений электронной почты программой Gpg4win

Цель

Научиться шифровать сообщения электронной почты программой Gpg4win.

Задание

Выполнить обмен сообщениями электронной почты, зашифрованными и подписанными электронно-цифровой подписью программой Gpg4win.

Оборудование и материалы

1.Windows, Internet Explorer, Gpg4win.

2.Персональные компьютеры, компьютерная сеть, Интернет.

3.Персональные флешь-накопители.

4.Типовые договоры.

5.Тетради для выполнения конспектирования.

Ход выполнения задания

1.Перед началом выполнения задания преподаватель разбивает группу аутсорсеров на пары коммуникантов. Они будут обмениваться друг с другом зашифрованными письмами.

Коммуникант (лат. commuicare – общаться) участник коммуникационного акта, например, голосового или письменного общения (говорящий слушающий, пишущий читающий, отправитель, получатель, порождающий и интерпретирующий сообщения). Синоним – адресант, адресат. Коммуникантами могут быть человеческие индивиды и общественные институты: правительства, партии, предприятия и др.

2.Зашифрованными письмами будут являться подготовленные договоры из задачи по совместному рецензированию документа (на стр.95)

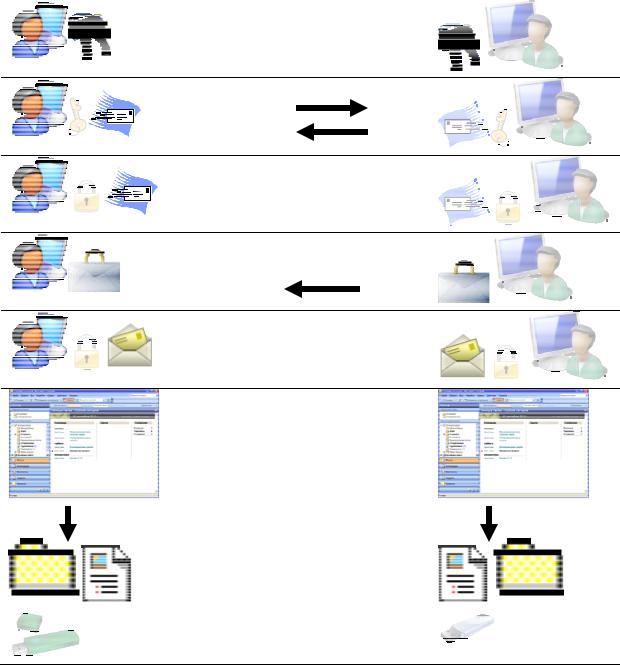

1.Ход выполнения задания показан на интеллект-карте (Рисунок 11.2).

Установка Gpg4win

139

Создание открытого и закрытого ключа

Обмен открытыми ключами

Создание письма и зашифровывание его с установкой ЭЦП

Обмен зашифрованными письмами

Расшифровывание полученного письма

Сохранение на флешьнакопителе (в папке "Moя поч-

та/Outlook"):

∙ключей шифрования,

∙адресную книгу,

∙текст автподписи,

∙ параметры учётной записи.

Рисунок 12.2 – Интеллект-карта выполнения задания по обмену зашифрованными сообщениями

3. Чтобы обмениваться зашифрованными сообщениями с абонентами, использующими Gpg4win, необходимо создать пару ключей: открытый и закрытый, которые будут использованы в дальнейшем для создания электронноцифровой подписи. Для этого надо сделать следующие шаги:

∙ нажать мышью ("Пуск/ Программы/PGP/PGPkeys") и щелкнуть на кнопке "Generate new keypair" (создание новой пары ключей);

140

∙щелкнуть на кнопке Expert для изменения параметров ключа Key type (тип ключа). По умолчанию выбирается ключ Diffie-Hellman/DSS, как самый быстрый и надежный. (Ключ RSA применяется если среди абонентов есть пользователи более ранних версий, чем PGP 5.0);

∙определить параметр Key size (длина открытого ключа) (Рисунок 12.3). По умолчанию при использовании метода Diffie-Hellman/DSS выбирается 2048разрядный ключ, и при современном развитии компьютерной техники этого более чем достаточно;

Рисунок 12.3 – параметр Key size

∙установить Key expiration – крайний срок, до которого создаваемые ключи могут быть использованы для кодирования и подписи. Часто выбирают вариант по умолчанию, когда срок ничем не ограничен. В этом же окне нужно указать Full name (полное имя) и Email address (адрес электронной почты). По умолчанию выбирается оптимальный вариант параметров ключа, поэтому менять параметры можно лишь в случае необходимости. Если кнопку Expert не нажимать, значит Full name и Email address не были введены, то в следующем окне появится соответствующий запрос;

∙дважды ввести ключевую фразу в окна Passphrase и Confirmation. Можно убрать галочку из окна Hide Typing, чтобы вводимая фраза отображалась на экране. Длина ключевой фразы не может быть меньше 8 символов. После генерации ключей появится окно вида (Рисунок 12.4);

Рисунок 12.4 – Окно после генерации ключей

∙ закрыть окно PGPkeys. Программа предложит сохранить резервную копию файлов с ключами (pubring.pkr и secring.scr). Сохранять копии лучше на флешь-накопителе, чтобы проблемы с жестким диском не привели к потере доступа к информации (Рисунок 12.5).

Рисунок 12.5 – Сохранение резервной копи файлов с ключами