ТИБМЗИ 2010 Загинайлов

.pdf-подчинённость (подведомственность)предприятия (для предприятий государственной формы собственности);

-сфера деятельности.

Обязанности и права руководителей предприятия по вопросам защиты информации должны быть отражены в должностных инструкциях.

Экспертные комиссии и советы по безопасности в области защиты информации являются коллегиальными органами призванными решать те вопросы информационной безопасности и защиты информации, которые не могут быть решены узкими специалистами и отдельно руководителем организации и его заместителями.

К таким комиссиям относятся:

-постоянно действующие технические комиссии (ПДТК) предприятий по защите государственной тайны ( создаваемые в соответствии с Положением, утверждённым совместным приказом Гостехкомиссии России и ФСБ России в 2001г.);

-экспертные комиссии по экспертизе материалов для открытого опубликования материалов и публичного представления, присвоения грифа конфиденциальности для отдельных видов документов (кандидатские и докторские диссертации и т.п.)

-внутренние проверочные комиссии, назначаемые руководителем для проверки носителей информации ограниченного доступа и проведения внутреннего аудита информационной безопасности;

-комиссии по экспортному контролю при осуществлении международных связей (создаются в соответствии с требованиями законодательства об экспортном контроле)

-советы по безопасности (выполняют роль консультативных органов), которые вырабатывают рекомендации руководству по вопросам защиты информации, требующим комплексного (многостороннего) подхода и безопасности ИТ и ИТТ.

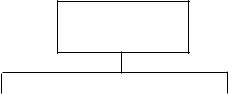

Подсистема защиты информации от НСД в АС и ИТКС (подсистема обеспечения безопасности информационных технологий).

Подсистема защиты информации от НСД в АС и ИТКС является

самостоятельной системой и предназначена для защиты конфиденциальной (секретной) информации от несанкционированного доступа в автоматизированных системах и ИТКС организации, а также для обеспечения целостности информации и доступности для уполномоченных пользователей. СЗИ от НСД в АС и ИТКС включает следующие подсистемы (рис.16.3):

1.Подсистема управления доступом;

2.Подсистема регистрации и учета;

231

3.Криптографическая подсистема;

4.Подсистема обеспечения целостности.

5.Подсистема безопасности межсетевого взаимодействия и удалённого доступа.

Система защиты информации от НСД в АС и ТКС

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Подсистема |

|

Подсистема |

|

|

Криптографи- |

|

Подсистема |

||||||

управления |

|

регистрации |

|

|

ческая под- |

|

обеспечения |

||||||

доступом |

|

и учета |

|

|

система |

|

целостности |

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Р е а л и з у е т с я в едином |

|

программно - аппаратном комплексе |

|||||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Подсистема безопасности межсетевого взаимодействия и удалённого доступа

(при взаимодействии АС через ИТКС )

Р е а л и з у е т с я в И ТКС

Рис.16.3 - Подсистема защиты информации от НСД в АС и ИТКС

Требования по созданию, по обеспечению безопасности информации в АС и ИТКС, определены в действующих стандартах по защите информации в АС от НСД и безопасности информационных технологий, Руководящих документах ФСТЭК России. В перспективе требования по защите информации и обеспечению безопасности информационных технологий на предприятии будут определены в специальных технических регламентах. Технические регламенты будут иметь силу закона, и являться обязательными для исполнения. Стандарты получат статус добровольного выполнения.

В настоящее время при организации защиты информации в АС и ИТКС, обрабатывающих, информацию ограниченного доступа, отнесённую к государственной и служебной тайне, а также персональные данные (в зависимости от категории) необходимо руководствоваться стандартами:

232

ГОСТ Р 51583 Защита информации. Порядок создания автоматизированных систем в защищенном исполнении. Общие требования.

ГОСТ Р 51624 Защита информации. Автоматизированные системы в защищенном исполнении. Общие требования.

ГОСТ Р ИСО/МЭК 15408-2008 "Информационная технология. Методы и средства обеспечения безопасности. Критерии оценки безопасности информационных технологий.

Основными руководящими документами, содержащими требования к АС:

РД ГТК РФ. Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации. - М., 1992.

РД ГТК РФ. Средства вычислительной техники. Защита от несанкционированного доступа к информации. Показатели защищенности от НСД к информации. М., 1992.

Основными руководящими документами, содержащими требования к межсетевому взаимодействию АС и обеспечению безопасности в ИТКС, являются:

РД ГТК. РФ. Средства вычислительной техники. Межсетевые экраны. Защита от несанкционированного доступа к информации. Показатели защищенности от несанкционированного доступа к информа-

ции. - М., 1997;

Указ Президента РФ от 17 марта 2008 г. N 351"О мерах по обеспечению информационной безопасности Российской Федерации при использовании информационно-телекоммуникационных сетей международного информационного обмена».

При организации защиты коммерческой тайны в АС и ТКС могут использоваться как указанные выше стандарты и руководящие документы, так и международные стандарты, принятые в России в 2007 году в качестве национальных: ГОСТ Р ИСО/МЭК 13335 -2006 Информационная технология. Методы и средства обеспечения безопасности. Часть 4 Выбор защитных мер, Часть 5 Руководство по менеджменту безопасности сети. Реализуется СЗИ от НСД методами и средствами программно-аппаратной, программной, аппаратной защиты.

Подсистема защиты от несанкционированного физического доступа (подсистема физической защиты). Подсистема защиты от несанкционированного физического доступа предназначена для контроля пребывания на территории и объектах информатизации (в контролируемых зонах) персонала предприятия и предотвращения неконтролируемого пребывания посторонних лиц, а также для сигнализации

233

и извещения о случаях несанкционированного проникновения на территорию и охраняемые объекты информатизации.

Она является одновременно подсистемой системы безопасности организации и может включать следующие подсистемы и элементы

(рис.16.4):

1.Подсистема контроля и управления доступом на территорию и в помещения.

2.Подсистема охранной (и пожарной) сигнализации.

3.Подсистема видеонаблюдения за территорией и помещениями.

4.Средства физической укреплённости (дверей, окон).

5.Подразделения охраны (охранники).

6.Технические средства (СКУД) контроля и управления доступом на территорию (в контролируемые зоны) и в защищаемые помещения.

Подсистема

защиты от физического

НСД

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Подсистема контро- |

|

Подсистема |

|

|

|

Подсистема |

||||||

ля и управления дос- |

|

охранной |

|

|

видеонаблюдения |

|||||||

тупом на террито- |

|

(и пожарной ) |

|

|

|

за территорией и |

||||||

рию и в помещения |

|

сигнализации |

|

|

|

помещениями |

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

Подразделения ох- |

|

|

Технические средства |

|

Средства |

|||||||

раны |

|

|

контроля и управления |

|

физической |

|||||||

(охранники) |

|

|

доступом на территорию |

|

укреплённости |

|||||||

|

|

|

|

|

и в помещения |

|

|

|

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис.16.4 - Подсистема защиты от физического НСД

Каждая из перечисленных подсистем включает соответствующие технические средства, создаётся и внедряется в организации в рамках требований стандартов, для каждой указанной подсистемы:

-стандарты в области СКУД (системы контроля и управления доступом);

-стандарты в области охранно-пожарной сигнализации;

234

-стандарты в области систем и средств видеонаблюдения;

-стандарты укреплённости входов (двери), окон.

Технические требования к средствам (системам) контроля и управления доступом определены в ГОСТ Р 51241 —98 «Средства и системы контроля и управления доступом. Классификация. Общие технические требования и методы испытаний»

Требования к системам охранной и пожарной сигнализации определены в документах:

РД 78.147 — 93 /МВД России «Единые требования по укреплению и оборудованию сигнализации охраняемых объектов»;

РД 78.143 — 92 /МВД России «Системы и комплексы охранной сигнализации. Нормы проектирования»;

РД 78.145 — 93 /МВД России «Системы и комплексы охранной, пожарной и охранно-пожарной сигнализации. Правила производства и приемки работ»;

Стандарт Европейского комитета по стандартизации в области электроники CENELEC 1996 г. EN 50133-1 «Устройства охранной сигнализации. Контрольно-пропускные устройства. Часть 1: требования к системе».

Стандарты, в которых определены требования физической укреплённости:

ГОСТ Р 51242 — 98 «Конструкции защитные механические и электромеханические для дверных и оконных проемов. Технические требования и методы испытаний на устойчивость к разрушающим воздействиям»;

ГОСТ Р 51136 —98 «Стекла защитные многослойные. Общие технические условия»;

РД 78.148 —94/МВД России «Защитное остекление. Классификация. Методы испытаний. Применение»;

ГОСТ Р 51072 — 97 «Двери защитные. Общие технические требования и методы испытаний на устойчивость к взлому и пулестойкость»;

ГОСТ 26892 — 86 «Двери деревянные. Метод испытания на сопротивление ударной нагрузке, действующей в направлении открывания двери».

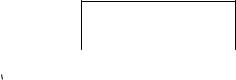

Подсистема защиты от вредоносных программ (подсистема антивирусной защиты). Подсистема защиты от вредоносных программ (подсистема антивирусной защиты)- предназначена для защиты АС(ИС) функционирующих на основе персональных компьютеров и вычислительных сетей, ИТКС от несанкционированного воздействия с применением компьютерных вирусов и других видов вредоносных программ.

235

Эта подсистема включает элементы (рис.16.5):

1.Средства защиты персональных компьютеров от вредоносных программ.

2.Сетевые средства защиты от вредоносных программ.

Подсистема защиты от вредоносных программ

Средства защиты персо- |

|

Сетевые средства защиты |

нальных компьютеров от |

|

от вредоносных про- |

вредоносных программ |

|

грамм |

|

|

|

Рис.16.5 Подсистема защиты от вредоносных программ

Требования к средствам антивирусной защиты определены в нормативных документах:

1.ГОСТ Р 51188-98. Защита информации. Испытания программных средств на наличие компьютерных вирусов. Типовое руководство.

2.РД ГТК. РФ. Средства антивирусной защиты. Показатели защищенности и требования по защите от вирусов. Показатели защищенности от вирусов. - М. 1997.

Под антивирусными средствами (АВС) в понимаются специализированные средства защиты информации предназначенные для обеспечения защиты средств вычислительной техники (СВТ) и автоматизированных систем (АС), создаваемых на их основе, от воздействия про- грамм-вирусов и вирусоподобных воздействий.

Подсистема защиты информации от утечки по техническим каналам. Подсистема защиты информации от утечки по техническим каналам - предназначена для предотвращения утечки конфиденциальной (секретной) информации по техническим каналам и незаконного получения её третьими лицами (разведками).

Эта подсистема включает элементы (рис.16.6):

1.Средства защиты от утечки по каналам ПЭМИН.

2.Средства защиты от перехвата по каналам связи.

3.Средства защиты от утечки по оптическому каналу.

236

4. Средства защиты от утечки по акустическому каналу.

5.Средства оценки эффективности ТЗИ и ПДТР

Подсистема защиты от утечки по техническим каналам

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Средства за- |

|

Средства |

|

|

|

Средства за- |

|

|

Средства за- |

||||||||

|

щиты |

|

защиты от пе- |

|

|

|

щиты |

|

|

щиты |

||||||||

|

от утечки |

|

рехвата по ка- |

|

|

|

от утечки по |

|

|

от утечки по |

||||||||

|

по ПЭМИН |

|

налам связи |

|

|

|

оптическому |

|

|

акустическому |

||||||||

|

|

|

|

|

|

|

|

|

|

|

каналу |

|

|

каналу |

||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Средства защиты от утечки |

|

|

|

|

Средства оценки эффективно- |

|

|||||||||||

|

|

по материально- |

|

|

|

|

|

сти ТЗИ и ПДТР |

|

|||||||||

|

вещественному каналу |

|

|

|

|

|

|

|

|

|

|

|

|

|||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Рис.16.6 Подсистема защиты от утечки по техническим каналам

Основными нормативными документами, содержащими требования к указанным подсистемам являются:

Специальные требования и рекомендации по защите информации, составляющей государственную тайну, от утечки по техническим каналам (СТР-97). Гостехкомиссия России. – М.: 1997.

Специальные требования и рекомендации по технической защите конфиденциальной информации ( СТР-К). Гостехкомиссия России.,-

М.:2001.

Подсистема противодействия техническим разведкам (ПДТР).

Подсистема ПДТР – предназначена для скрытия объектов защиты, его отдельных характеристик, свойств, навязывания разведкам ложного представления о состоянии, возможностях или предназначении защищаемого объекта.

Скрытие осуществляется путём проведения технических и организационных мероприятий. Требования по ПДТР определяются нормативными и методическими документами федерального органа испол-

237

нительной власти уполномоченного в области технической защиты информации и противодействия техническим разведкам.

Одним из важных требований является требование разработки и введение в действие на предприятии руководства по технической защите информации и противодействию техническим разведкам.

16.3 Автоматизированные системы как основной объект защиты КСЗИ

Современная теория и практика показывает, что в качестве основного защищаемого объекта информатизации рассматриваются автоматизированные системы. Это обусловлено тем, что современный документооборот предприятий различных форм собственности невозможен без использования компьютерной техники и информационных технологий. АС являются средством хранения, накопления, обработки и представления информации для её использования. Именно поэтому АС, а следовательно и системы их защиты, получили наибольшее развитие.

В настоящее время АС имеющие СЗИ, в соответствии с требованиями по защите в них информации ограниченного доступа, получили название «Автоматизированные системы в защищённом исполнении».

Автоматизированная система в защищенном исполнении (АС-

ЗИ) - автоматизированная система, реализующая информационную технологию выполнения установленных функций в соответствии с требованиями стандартов и/или нормативных документов по защите информации.

Система защиты информации автоматизированной системы

- совокупность технических, программных и программно-технических средств защиты информации и средств контроля эффективности защиты информации.

Функции СЗИ АС и требования к АСЗИ как объектам информатизации определены в государственных стандартах системы ГОСТ Р.

Требования по защищённости АСЗИ от НСД в специальных нормативных документах.

Приведенные стандарты и нормативные документы являются нормативной и методической основной для всех категорий специалистов в области защиты информации при проектировании, обслуживании, эксплуатации АСЗИ. Они являются обязательными для учреждений, организаций и предприятий, в АС которых хранится, обрабатывается и используется информация, составляющая государственную или

238

служебную тайну, а также имеющих информационные системы персональных данных (в установленных случаях). Они носят рекомендательный характер для других категорий информации ограниченного доступа (сведений конфиденциального характера).

Классификация АС в соответствии с требованиями по защите в них информации от НСД. Классификация АС и требования к каждому классу содержит Руководящий документ Гостехкомиссии России: Автоматизированные системы. Защита от несанкционированного доступа к информации. Классификация автоматизированных систем и требования по защите информации. - М., 1992.

В соответствии с этим документом все АС по условиям обработки разделяются на три группы. Каждая группа содержит несколько классов. Требования по защите от НСД сформулированы применительно к каждому классу. Класс АС зависит от уровня конфиденциальности (секретности) обрабатываемых сведений. Для государственной тайны, служебной тайны требования являются обязательными. Для других видов тайн они носят рекомендательный характер.

Определяющими признаками, по которым производится группировка автоматизированных систем, являются:

-наличие в АС информации различного уровня конфиденци-

альности;

-уровень полномочий субъектов доступа АС на доступ к конфиденциальной информации;

-режим обработки данных в АС: коллективный или индивидуальный.

Группы, отличаются следующими особенностями обработки информации:

-третья группа классифицирует АС, в которых работает один пользователь, допущенный ко всей информации АС, размещенной на носителях одного уровня конфиденциальности. Включает 2 класса ЗА, ЗБ;

-вторая группа классифицирует АС, в которых пользователи имеют одинаковые права доступа (полномочия) ко всей информации АС, обрабатываемой и (или) хранимой на носителях различного уровня конфиденциальности 2А, 2Б;

-первая группа классифицирует многопользовательские АС, в которых одновременно обрабатывается и (или) хранится информация разных уровней конфиденциальности и не все пользователи имеют право доступа ко всей информации АС. Содержит 5 классов 1Д, 1Г, 1В, 1Б, 1А.

239

Определяющие признаки АС для группирования классов и соответствующие им классы приведены в таблице 16.1.

Табл. 16.1- Разделение классов АС на группы для определения требований по защите информации

|

Определяющие признаки АС для группирова- |

|

|

||

№ |

|

ния классов |

|

для |

|

группы |

|

|

|

|

|

|

Режим |

Уровень |

Уровни кон- |

Классы КИ |

Классы ДляГТ |

|

обработки |

полномочий |

фиденциаль- |

||

|

|

|

|||

|

данных |

субъектов |

ности ин- |

|

|

|

в АС |

доступа |

формации |

|

|

Третья |

Индивидуаль |

Ко всей ин- |

|

|

|

группа |

ный (один |

формации |

Один уро- |

3Б |

3А |

|

пользова- |

|

вень |

|

|

|

тель) |

|

|

|

|

|

|

Одинаковые |

Различные |

|

|

Вторая |

Коллектив- |

права доступа |

уровни |

2Б |

2А |

группа |

ный |

ко всей |

|

|

|

|

|

информации |

|

|

|

Первая |

|

Различные пра- |

Различные |

1Д |

1В |

группа |

Коллектив- |

ва |

уровни |

1Г |

1Б |

|

ный |

доступа |

|

|

1А |

|

|

|

|

|

|

Поскольку АСЗИ создаются на базе СВТ (ОС, СУБД, ПО), эти СВТ должны иметь класс не ниже указанного в Руководящих документах.

Кроме этого к АСЗИ предъявляются требования на отсутствие недекларированных возможностей (программных закладок), требования по антивирусной защите (защите от НСВ), и требования по межсетевой защите с помощью межсетевых экранов, если осуществляется межсетевое взаимодействие и (или) соединение с ИТКС общего пользования.

Рекомендуемые классы защищённости для служебной, коммерческой тайны и персональных данных содержаться в специальных требованиях и рекомендациях по технической защите конфиденциальной информации.

В таблице 16.2 показан результат анализа этих документов по соответствию минимальных значений классов защищенности и уровней

240