ТИБМЗИ 2010 Загинайлов

.pdf

выделенное).

14.2 Общие способы защиты информации

Способ защиты информации - это порядок и правила применения определенных принципов и средств защиты информации.

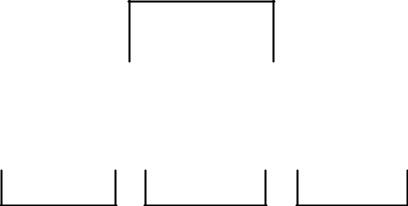

Множество и разнообразие возможных способов защиты определяется, прежде всего, множеством различных угроз безопасности информации и уязвимостей, присущих носителям и системам обработки информации. Для противодействия угрозам разработаны и используются на практике различные способы. Они могут быть классифицированы как по видам защиты информации, так и по направлениям. Однако существуют ряд способов, которые могут быть использованы как в рамках какого-либо вида, так и направления защиты – это универсальные или общие способы защиты информации. Классификация общих способов защиты информации приведена на рис.14.1

Общие способы защиты информации

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Препятствие |

|

|

|

Управление |

|

|

Маскировка |

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Регламентация Принуждение Побуждение

Рис.14.1 Классификация общих способов защиты информации

1. Препятствие заключается в создании на пути угрозы некоторого барьера, не позволяющего ей принять опасные размеры. Типичными примерами препятствий является создание физических препятствий на пути злоумышленников и т.п. Для предотвращения НСД в защищаемые помещения и на территорию могут использоваться физические препятствия (турникеты и т.п.). Для предотвращения НСД в АС (СВТ), ИТКС создаются – логические препятствия, представляющие

201

собой системы идентификации и аутентификации (парольные системы) или другие средства.

2. Управление есть определение на каждом шаге функционирования объекта таких управляющих воздействий на элементы системы, следствием которых будет решение (или способствование решению) одной или нескольких задач защиты информации. Например, управление доступом в АС включает следующие функции защиты, осуществляемые системой управления доступом:

-идентификацию лиц, претендующих на доступ, персонала и ресурсов системы (присвоение каждому персонального идентификатора

–ПИН);

-опознавание (аутентификацию) субъекта или объекта по предъявленному им идентификатору;

-проверку полномочий (проверка соответствия запрашиваемых ресурсов назначенным полномочиям субъекта доступа);

-регистрацию (протоколирование) обращений к защищаемым ресурсам;

-реагирование (сигнализация, отключение, отказ в запросе) при попытке несанкционированных действий.

3. Маскировка (скрытие защищаемой информации) предполагает такие ее преобразования, вследствие которых она становится недоступной для злоумышленников или доступ к ней существенно затрудняется. К маскировке относятся криптографические методы преобразования информации, скрытие объекта, а также меры по созданию шумовых полей, маскирующих информационные сигналы, экранирование излучающих технических средств обработки информации и т.п.

4. Регламентация, как способ защиты информации, заключается в разработке и реализации в процессе функционирования объекта комплекса мероприятий, создающих такие условия обработки информации, при которых существенно затрудняется проявление и воздействие угроз. К регламентации относится разработка таких правил обращения с конфиденциальной информацией и средствами её обработки, которые позволили бы максимально затруднить получение этой информации злоумышленником.

5. Принуждение есть такой способ защиты, при котором пользователи и персонал системы вынуждены соблюдать правила и условия обработки, передачи и использования защищаемой информации под угрозой материальной, административной или уголовной ответственности.

6. Побуждение есть способ защиты информации, при котором пользователи и персонал АС внутренне (т. е. материальными, мораль-

202

ными, этическими, психологическими и другими мотивами) побуждаются к соблюдению всех правил обработки информации.

Рассмотренные способы обеспечения защиты информации являются универсальными, так как могут применяться в рамках различных видов защиты с применением различных средств защиты.

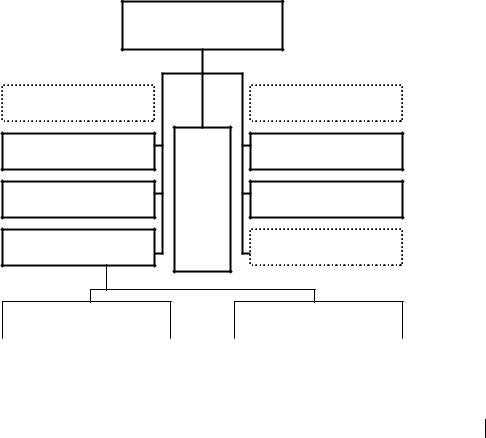

14.3 Общая классификация средств защиты информации

Средство защиты информации – это техническое, программное средство, вещество и (или) материал, предназначенные или используемые для защиты информации. Общая классификация средств защиты информации приведена на рис. 14.2.

Классы средств защиты информации

Формальные

Физической защиты

Криптографические

Технические

Средства контроля эффективности защиты |

информации |

|

|

Неформальные

Правовые

Организационные

Морально-этические

Инженерно-технические Программно-аппаратные

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Вещество или |

|

Аппаратные |

|

Программно- |

|

Программные |

||||||||

материал |

|

|

|

|

|

|

аппаратные |

|

|

|

||||

Рис.14.2 - Классы средств защиты информации

203

В общей классификации средств защиты информации выделяют формальные и неформальные классы средств.

Кформальным относятся такие средства, которые выполняют свои функции по защите информации формально, т. е. преимущественно без участия человека.

Кнеформальным, относятся средства, основу содержания которых составляет целенаправленная деятельность людей. Общая классификация средств защиты информации.

Формальные средства разделяют на средства физической защиты, криптографические, технические.

Средство физической защиты информации - это средство защи-

ты информации, предназначенное или используемое для обеспечения физической защиты объекта защиты информации.

Средства физической защиты - механические, электрические, электромеханические, электронные, электронно-механические и т. п. устройства (замки) и системы, которые функционируют автономно, создавая различного рода препятствия на пути нарушителей (злоумышленников). К ним относятся также системы контроля и управления доступом (СКУД) в охраняемые зоны, помещения, средства охранной и охранно-пожарной сигнализации, системы видеонаблюдения (в совокупности со службами охраны), специальные укреплённые двери, турникеты и т.п.

Криптографическое средство защиты информации - это средст-

во защиты информации, реализующее алгоритмы криптографического преобразования информации. Реализация может осуществляться с использованием аппаратуры (аппаратные), программ (программные) или

сиспользованием того и другого (программно-аппаратные). Криптографические средства предназначены для шифрования

информации с целью сохранения её конфиденциальности при передаче по сетям связи, информационно-телекоммуникационным сетям, обеспечения целостности, обеспечения подлинности и юридической значимости электронных документов (электронная цифровая подпись), защиты парольных систем в АС.

Технические средства защиты информации разделяют на инже-

нерно-технические и программно-аппаратные. Инженерно-технические включают: аппаратные, программно-

аппаратные средства, материалы и вещества, предназначенные для защиты информации. Назначение этих средств - защита информации от утечки по техническим каналам и от технических средств разведки.

Программно-аппаратные средства защиты информации разделяются на: аппаратные, программные, программно-аппаратные.

204

Аппаратные средства - различные электронные устройства, схемно встраиваемые в аппаратуру АС или сопрягаемые с ней специально для решения задач защиты информации от НСД, а также устройства, устанавливаемые на объектах информатизации с целью защиты от утечки по техническим каналам и ПДТР.

Программные средства - специальные пакеты программ или отдельные программы, включаемые в состав программного обеспечения АС с целью решения задач защиты информации, в первую очередь защиты от НСД и НСВ.

Программно – аппаратные – аппаратные средства, работающие под управлением или с использованием программ.

Неформальные средства защиты информации. К неформаль-

ным, относятся средства, основу содержания которых составляет целенаправленная деятельность людей. К ним относят: правовые, организационные и морально-этические средства.

Правовые (законодательные средства) – нормативные право-

вые акты, с помощью которых регламентируются права и обязанности, а также устанавливается ответственность всех лиц и подразделений, имеющих отношение к функционированию системы, за нарушение правил обработки информации, следствием чего может быть нарушение ее защищенности.

Организационные средства - организационно-технические или организационно – правовые мероприятия, специально предусматриваемые в технологии функционирования объекта информатизации (АС), с целью решения задач защиты информации.

Морально-этические средства - сложившиеся в обществе или данном коллективе моральные нормы или этические правила (корпоративная или профессиональная этика), соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе.

Законодательные средства формируются путем издания соответствующих юридических актов, что является прерогативой соответствующих органов управления. Морально-этические нормы формируются в процессе жизнедеятельности общества.

Средство контроля эффективности защиты информации –

это средство защиты информации, предназначенное или используемое для контроля эффективности защиты информации. Основу рассматриваемых средств составляют средства, предназначенные для контроля эффективности защиты информации от утечки по техническим каналам (сканирующие приёмники, устройства для поиска закладочных устройств, сканеры безопасности сети и т.п.).

205

14. 4 Характеристика способов и средств по видам защиты информации

Правовая защита информации. К правовым способам (мерам)

защиты информации относятся разработка законов, нормативных правовых документов органов исполнительной власти обеспечивающих защиту информации на уровне государства, нормативных документов организаций предприятий, учреждений, регламентирующих правила обращения с информацией, закрепляющих права и обязанности участников информационных отношений в процессе ее обработки и использования, а также устанавливающие ответственность за нарушения этих правил, препятствуя тем самым, неправомерному использованию информации и являющиеся сдерживающим фактором для потенциальных нарушителей.

Правовые способы основаны на принципах законности. Основной способ их реализации – регламентация.

В качестве правовых способов (мер) защиты следует рассматривать:

установление категорий информации ограниченного доступа на уровне законодательства;

законодательное ограничение прав на доступ к категориям информации ограниченного доступа;

лицензирование деятельности связанной с защитой информа-

ции;

сертификация средств защиты информации;

регламентация приобретения и применения определённых средств защиты и средств оценки эффективности защиты информации на объектах информатизации;

установление правовой ответственности за разглашение различных видов тайны и компьютерные преступления, за нарушение правил защиты информации и т.п.

В качестве правовых средств защиты при реализации этих способов следует выделить:

-конкретные нормы законодательства, устанавливающие права, обязанности, конкретные меры, подлежащие исполнению и правовую ответственность за их неисполнение или нарушение.

-правовые документы, подтверждающие: право на осуществление деятельности по защите информации (лицензии), использование определённых средств обработки информации (лицензии, патенты,

товарные знаки), соответствие требованиям законодательства средств обработки, передачи и систем защиты информации (сертификаты на

206

СрЗИ, аттестаты соответствия на объекты информатизации по требованиям безопасности, сертификаты ключей ЭЦП и т.п.);

- локальные нормативные акты организаций закрепляющие правовой статус защищаемой информации, органов защиты информации, и регулирующих обращение с этой информацией.

Морально - этические меры включают нормы поведения, ко-

торые традиционно сложились или складываются по мере распространения ЭВМ в стране или обществе. Эти нормы большей частью не являются обязательными, как законодательно утвержденные нормативные акты, однако, их несоблюдение ведет обычно к падению авторитета, престижа человека, группы лиц или организации. Моральноэтические нормы бывают как неписаные (например, общепризнанные нормы честности, патриотизма и т.п.), так и писаные, то есть оформленные в некоторый свод (устав) правил или предписаний.

Достоинства и недостатки правовых и морально-

этических мер защиты. Эти меры определяют (регламентируют) правила обращения с информацией и ответственность субъектов информационных отношений за их соблюдение.

Законодательные и морально-этические меры противодействия, являются универсальными в том смысле, что принципиально применимы для всех каналов проникновения и НСД к АС и информации. В некоторых случаях они являются единственно применимыми, как, например, при защите открытой информации от незаконного тиражирования или при защите от злоупотреблений служебным положением при работе с информацией.

Их основным недостатком является то, что на реализацию требуется достаточно много времени и сил, поскольку в основном они реализуются через суд.

Организационные способы защиты информации. Организа-

ционные (административные) способы - это меры организационного характера, регламентирующие процессы функционирования системы обработки данных, использование ее ресурсов, деятельность персонала, а также порядок взаимодействия пользователей с системой таким образом, чтобы в наибольшей степени затруднить или исключить возможность реализации угроз безопасности информации. Они основаны на принципах управления коллективом и предприятием (службой) и принципах законности. Они включают:

мероприятия, осуществляемые при проектировании, строительстве и оборудовании вычислительных центров и других объектов систем обработки данных;

207

мероприятия по разработке правил доступа пользователей к ресурсам системы (разработка политики безопасности);

мероприятия, осуществляемые при подборе и подготовке персонала системы;

организацию охраны и надежного пропускного режима;

организацию учета, хранения, использования и уничтожения документов и носителей с информацией;

распределение реквизитов разграничения доступа (паролей, ключей шифрования и т.п.);

организацию явного и скрытого контроля за работой пользо-

вателей;

мероприятия, осуществляемые при проектировании, разработке, ремонте и модификациях оборудования и программного обеспечения и т.п.

Достоинства и недостатки. Организационные меры -

это единственное, что остается, когда другие методы и средства защиты отсутствуют или не могут обеспечить требуемый уровень безопасности. Однако, это вовсе не означает, что систему защиты необходимо строить исключительно на их основе, как это часто пытаются сделать на практике.

Достоинства организационных мер:

широкий круг решаемых задач;

простота реализации;

гибкость реагирования на несанкционированные действия;

практически неограниченные возможности изменения и раз-

вития.

Этим мерам присущи серьезные недостатки, такие как:

необходимость использования людей;

повышенная зависимость от субъективных факторов;

высокая зависимость от общей организации работ в организа-

ции;

низкая надежность без соответствующей поддержки физическими, техническими и криптографическими средствами (люди склонны к нарушению любых установленных дополнительных ограничений

иправил, если только их можно нарушить);

дополнительные неудобства, связанные с большим объемом рутинной формальной деятельности.

Организационные меры необходимы для обеспечения эффективного применения других мер и средств защиты в части, касающейся регламентации действий людей. В то же время организационные меры

208

необходимо поддерживать более надежными физическими и техническими и всеми другими средствами. В связи с этим в системе организационного обеспечения информационной безопасности выделяют два направления: - направление, связанное с реализацией мер организационноправового характера и направление, связанное с реализацией мер организационно-технического характера. Первое направлено на реализацию правовых методов защиты информации и поддержание правового режима обработки информации. Второе направлено на поддержание правового режима обработки информации методами инженернотехнической защиты.

Техническая защита информации. Инженерно-технические способы и средства защиты информации предназначены для защиты информации от утечки по техническим каналам и противодействия технической разведке.

Инженерно-техническая защита информации. Способы ин-

женерно-технической защиты с использованием аппаратных и аппа- ратно-программных средств защиты ИОД основаны, в основном, на принципе маскировки, они включают:

способы и соответствующие им средства защиты объектов от наблюдения в оптическом диапазоне электромагнитных волн, от радиолокационного и радиотеплолокационного (ИК) наблюдения;

способы защиты линий связи учреждений и предприятий от утечки ИОД;

способы и средства устранения (снижения) утечки информации за счет побочных электромагнитных излучений и наводок (ПЭМИН),

способы защиты акустической информации, меры по скрытию объектов от акустической, гидроакустической и сейсмической разведки;

способы радиоэлектронного противодействия средствам радио

ирадиотехнической разведки;

способы защиты объектов от химической, радиационной и магнитометрической разведки.

Недостатком инженерно-технических способов и средств за-

щиты является то, что они не могут защитить информацию от персонала, допущенного к работе в АС. Для решения этой задачи предназначены программно-аппаратные способы и средства защиты. Кроме того, эти способы являются зачастую дорогостоящими. Цена большинства средств, особенно средств оценки эффективности инженернотехнической защиты, в десятки, а иногда и в сотни раз превышает стоимость программно-аппаратных средств.

209

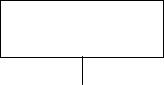

Программно-аппаратная защита информации. Способы и сред-

ства программно-аппаратной защиты предназначены для защиты внутренней среды АС и хранящейся в ней различных категорий информации, от угроз, которые могут быть реализованы с использованием инфо - телекоммуникационных и системно-программных каналов их реализации, и в первую очередь от НСД и НСВ. Чаще всего программные средства реализуются в виде программно-аппаратного комплекса. При этом объектами защиты выступают программы и данные, операционные системы, вычислительные сети (ИТКС), базы данных.

Программно-аппаратные способы и средства защиты

|

|

|

|

|

|

|

|

|

|

|

Способы и |

|

Способы и |

|

Способы и |

|

Способы и |

||||

средства защиты |

|

средства защиты |

|

средства защиты |

|

средства защиты |

||||

программ и дан- |

|

в операционных |

|

в ИТКС |

|

баз данных |

||||

ных |

|

системах |

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

Рис.14..3 - Классификация программно - аппаратных способов и средств защиты по объектам защиты

Как правило, современные программно-аппаратные средства защиты реализуют несколько способов. Особым направлением является разработка и внедрение системы защиты от НСД в виде про- граммно-аппаратного комплекса на базе операционной системы.

Достоинства и недостатки. Достоинства программноаппаратных способов и средств:

1)универсальность;

2)гибкость;

3)надежность функционирования;

4)простота реализации;

5)широкие возможности модификации и развития.

Недостатки программно-аппаратных средств:

1)снижение функциональных возможностей АС;

210