- •Information Technology

- •5. Find synonyms of the following expressions among the words and word combinations of the previous exercises:

- •6. Use each of Exercise 3 words/expressions in the sentences from the text.

- •Information Technology's Role Today

- •Unit 2

- •A. Comprehension

- •B. Vocabulary

- •Historical preamble

- •Unit 3 Computer

- •A. Comprehension

- •11) Circuit Imple- mentation Exercises

- •3. Make a summary of the text using the words from Vocabulary Exercises. B. Vocabulary

- •4. Give English-Russian equivalents of the following words and ex- pressions:

- •5. Find the word not belonging to the given synonymic group. Explain your choice.

- •Harvard or von Neumann?

- •Архитектура компьютера

- •B. Vocabulary

- •Unit 9 Operating System

- •Unit ю Data Conversion

- •6. Translate the words/expressions into English:

- •7. Interpret the following abbreviations:

- •8. Read the text. Give the title to it. Make an outline of the text and a one-sentence summary of each part.

- •Конвертация данных

- •Unit 11 Data Storage

- •A. Comprehension

- •Unit 12 Data Processing

- •Rocessor

- •Exercises

- •Define the term 'data processing'.

- •Explain the reference to data-processing systems as information systems, their difference.

- •Answer these questions:

- •4. Summarize the text using the words from Vocabulary Exercises.

- •5. Give English-Russian equivalents of the following words and ex- pressions:

- •6. Find the word belonging to the given synonymic group among the words and word combinations from the previous exercise:

- •Data Validation

- •Unit 13

- •Information Retrieval

- •A tipical iRsystem

- •Exercises a. Comprehension

- •B. Vocabulary

- •Performance Measures

- •History

- •Information Overload

- •Data Transmission

- •Applications and History

- •Protocols and Handshaking

- •A. Comprehension

- •B. Vocabulary

- •С. Reading and Discussion

- •Protocol

- •Unit 15

- •A. Comprehension

- •B. Vocabulary

- •Unit 16

- •B. Vocabulary

- •C. Reading and Discussion

- •History

- •Internet

- •Visualization of the various routes through a portion of the Internet

- •Internet Structure

- •A. Comprehension

- •С. Reading and Discussion

- •Voice Telephony

- •Internet Creation

- •Web Design

- •A. Comprehension

- •Glossary

- •Variable — переменная (величина)

B. Vocabulary

5. Give Russian equivalents of the following words and expressions:

coaxal business-to-business mesh wire cable

aggregate content provider cellular radio local loop

twisted-pair scope connotation gateway

cable

intranet peer-to-peer tech- hub extranet

nology

6. Find those words in the text and translate sentences containing them.

7. Translate the words/expressions into English:

масштаб; размещение, расположение; вероятный, возможный; сотовая система радиосвязи; концентратор; межкорпоратив- ная электронная торговля; интрасеть; поставщик онлайновой информации; сетка; собирать, соединять; подтекст, скрытый смысл; шлюз; абонентская линия; витая пара (два скрученных изолированных провода); имеющий общую ось; расширенная интрасеть; стальной (сталепроволочный) трос; технология од- норанговой (прямой) связи.

8. Interpret the following abbreviations:

WAN; ШЕЕ; ITU; DNS; IETF

C. Reading and Discussion

9. Read the text. Make an outline of the text mentioning the greatest inventions in the development of computer networks. Reproduce the text using your outline.

History

Before the advent of computer networks that were based upon some type of telecommunications system, communication between calculation machines and early computers was performed by human users by carrying instructions between them. Many of the social be- havior seen in today's Internet was demonstrably present in nineteenth- century telegraph networks, and arguably in even earlier networks using visual signals.

In September 1940 George Stibitz used a teletype machine to send instructions for a problem set from his Model К at Dartmouth College in New Hampshire to his Complex Number Calculator in New York and received results back by the same means. Linking output systems like teletypes to computers was an interest at the Advanced Research Projects Agency (ARPA) when, in 1962, J.C.R. Licklider was hired and developed a working group he called the «Intergalactic Network», a precursor to the ARPANet.

In 1964, researchers at Dartmouth developed the Dartmouth Time Sharing System for distributed users of large computer systems. The same year, at МГТ, a research group supported by General Electric and Bell Labs used a computer (DEC'S PDP-8) to route and manage telephone connections.

Throughout the 1960s Leonard Kleinrock, Paul Baran and Donald Davies independently conceptualized and developed network systems which used datagrams or packets that could be used in a packet switched network between computer systems.

In 1965 Thomas Merrill and Lawrence G. Roberts created the first wide area network (WAN).

The first widely used PSTN switch that used true computer control was the Western Electric 1ESS switch, introduced in 1965.

In 1969 the University of California at Los Angeles, SRI (in Stan- ford), University of California at Santa Barbara, and the University of Utah were connected as the beginning of me ARPANet network using

-—240—-

241 —

50 kbit/s circuits. Commercial services using X.2S, an alternative architecture to the TCP/IP suite, were deployed in 1972.

Computer networks and the technologies needed to connect and communicate through and between them, continue to drive computer hardware, software, and peripherals industries. This expansion is mirrored by growth in the numbers and types of users of networks from the researcher to the home user.

Today, computer networks are the core of modern communication. For example, all modern aspects of the Public Switched Telephone Network (PSTN) are computer-controlled, and telephony increasingly runs over the Internet Protocol, although not necessarily the public Internet. The scope of communication has increased significantly in the past decade and this boom in communications would not have been possible without the progressively advancing computer network.

ARPA; hire; precursor; Dartmouth; datagram; packet switched net- work; PSTN; suite

10. Study the words/expressions and give their Russian equivalents. Read the text and answer the question: How are layered communica- tions carried out according to the OSI model? Make a key-sentence summary of each layer.

encapsulate

full

simplex

duplex

ingress

hop

discard

OSI Model data unit layers

a pplication

layer

presentation layer

data

link layer

session layer

sliding

window

checkpointing

adjournment

pplication

layer

presentation layer

data

link layer

session layer

sliding

window

checkpointing

adjournment

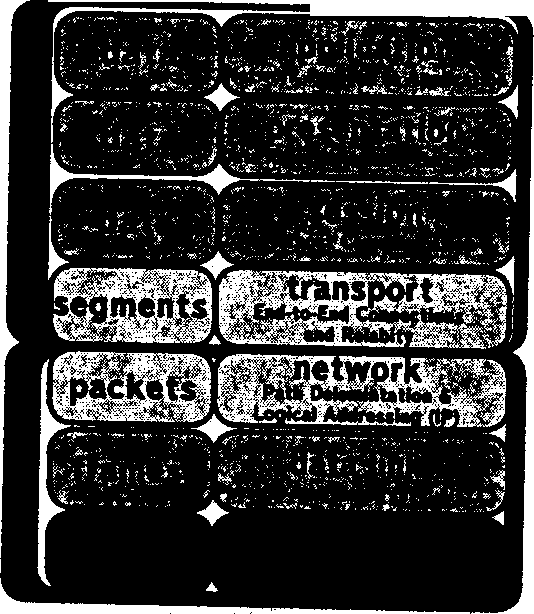

The Open Systems Interconnection Basic Reference Model (OSI Reference Model or OSI Model) is an abstract description for layered

communications and computer network protocol design. It was devel- oped as part of the Open Systems Interconnection (OSI) initiative. In its most basic form, it divides network architecture into seven layers which, from top to bottom, are the Application, Presentation, Session, Transport, Network, Data-Link, and Physical Layers. It is therefore often referred to as the OSI Seven Layer Model.

A layer is a collection of conceptually similar functions that pro- vide services to the layer above it and receives service from the layer below it. For example, a layer that provides error-free communications across a network provides the path needed by applications above it, while it calls the next lower layer to send and receive packets that make up the contents of the path.

Even though it has been largely superseded by newer IETF, IEEE, and indeed OSI protocol developments (subsequent to the publication of the original architectural standards), the basic OSI model is con- sidered an excellent place to begin the study of network architecture. Not understanding that the pure seven-layer model is more historic than current, many beginners make the mistake of trying to fit every protocol under study into one of the seven basic layers. Especially the attempts of cross-layer optimization break the boundaries of the original layer scheme. Describing the actual layer concept with im- plemented systems is not always easy to do as most of the protocols in use on the Internet were designed as part of the TCP/IP model, and may not fit cleanly into the OSI Model.

Description of OSI Layers

Layer 7: Application Layer

This Application Layer interface directly performs application services for the application processes; it also issues requests to the presentation layer. Note carefully that this layer provides services to user-defined application processes, and not to the end user. For example, it defines a file transfer protocol, but die end user must go through an application process to invoke file transfer. The OSI model does not include human interfaces. The common application services sublayer provides functional elements including me Remote Operations Service Element (comparable to Internet Remote Procedure Call), Association Control, and Transaction Processing (according to the ACID requirements).

— 242 —

243 —

Layer 6: Presentation Layer

The Presentation Layer establishes a context between application layer entities, in which the higher-layer entities can use different syntax and semantics, as long as the Presentation Service understands both and the mapping between diem. The presentation service data units are then encapsulated into Session Protocol Data Units, and moved down the stack.

Layer 5: Session Layer

The Session Layer controls the dialogues/connections (sessions) between computers. It establishes, manages and terminates the con- nections between the local and remote application. It provides for full-duplex, half-duplex, or simplex operation, arid establishes check- pointing, adjournment, termination, and restart procedures. The OSI i model made this layer responsible for «graceful close» of sessions, \ which is a property of TCP, and also for session checkpointing and recovery, which is not usually used in the Internet protocol suite. Session layers are commonly used in application environments that make use of remote procedure calls (RPCs).

Layer 4: Transport Layer

The Transport Layer provides transparent transfer of data between end users, providing reliable data transfer services to the upper layers. The transport layer controls the reliability of a given link through flow control, segmentation/desegmentation, and error control. Some proto- cols are state and connection oriented This means that the transport layer can keep track of the segments and retransmit those that fail.

Although not developed under the OSI Reference Model and not strictly conforming to the OSI definition of the Transport Layer, the best known examples of a Layer 4 protocol are the Transmission I Control Protocol (TCP) and User Datagram Protocol (UDP). j

Layer 3: Network Layer \

The Network Layer provides the functional and procedural means of transferring variable length data sequences from a source to a destination via one or more networks, while maintaining the quality of service requested by the Transport Layer. The Network Layer performs network routing functions, and might also perform

fragmentation and reassembly, and report delivery errors. Routers operate at this layer by sending data throughout the extended net- work and making the Internet possible. This is a logical addressing scheme — values are chosen by the network engineer. The addressing scheme is hierarchical.

The best-known example of a Layer 3 protocol is the Internet Protocol (IP). It manages the connectionless transfer of data one hop at a time, from end system to ingress router, router to router, and from egress router to destination end system. It is not responsible for reliable delivery to a next hop, but only for the detection of errored packets so they may be discarded. When the medium of the next hop cannot accept a packet in its current length, IP is responsible for fragmenting into sufficiently small packets that the medium can accept it.

Layer 2: Data Link Layer

The Data Link Layer provides the functional and procedural means to transfer data between network entities and to detect and possibly correct errors mat may occur in the Physical Layer. Originally, this layer was intended for point-to-point and point-to-multipoint media, characteristic of wide area media in the telephone system. Local area network architecture, which included broadcast-capable multiaccess media, was developed independently of the ISO work, in IEEE Project 802. IEEE work assumed sublayering and management functions not required for WAN use. In modern practice, only error detection, not flow control using sliding window, is present in modern data link protocols such as Point-to-Point Protocol (PPP), and, on local area networks, the IEEE 802.2 LLC layer is not used for most protocols on Ethernet, and, on other local area networks, its flow control and acknowledgment mechanisms are rarely used. Sliding window flow control and acknowledgment is used at the transport layers by protocols such as TCP, but is still used in niches where X.25 offers performance advantages.

Layer 1: Physical Layer

The Physical Layer defines all the electrical and physical specifi- cations for devices. In particular, it defines the relationship between a device and a physical medium. This includes the layout of pins, voltages, cable specifications, hubs, repeaters, network adapters, Host Bus Adapters (HBAs used in Storage Area Networks) and more.

—-245

To understand die function of the Physical Layer in contrast to the functions of the Data Link Layer, think of the Physical Layer as concerned primarily with the interaction of a single device with a medium, where the Data Link Layer is concerned more with the interactions of multiple devices (i.e., at least two) with a shared me- dium. The Physical Layer will tell one device how to transmit to the medium, and another device how to receive from it (in most cases it does not tell the device how to connect to the medium). Obsolescent Physical Layer standards such as RS-232 do use physical wires to control access to the medium.

The major functions and services performed by the Physical Layer are:

Establishment and termination of a connection to a communi- cations medium.

Participation in the process whereby the communication resources are effectively shared among multiple users. For example, contention resolution and flow control.

Modulation, or conversion between the representation of digital data in user equipment and the corresponding signals transmitted over a communications channel. These are signals operating over the physical cabling (such as copper and optical fiber) or over a radio link.

Neither the OSI Reference Model nor OSI protocols specify any programming interfaces, other than as deliberately abstract service specifications. Protocol specifications precisely define the interfaces between different computers, but the software interfaces inside com- puters are implementation-specific.

The seven layer model is sometimes humorously extended to refer to non-technical issues or problems. A common joke is the 10 layer model, with layers 8, 9, and 10 being the "user", "financial", and "political" layers, or the "money", "politics", and "religion" layers. Similarly, network technicians will sometimes refer to "layer-eight problems", meaning problems with an end user and not with the network.

11. Fill in the missing layer names in the given sentences. Translate the sentences.

— 246^—

Routers operate at... —sending data throughout the extended network and making the Internet possible.

... controls the reliability of a given link through flow control, segmentation/desegmentation, and error control.

... establishes a context between application layer entities, in which the higher-layer entities can use different syntax and semantics, as long as the Presentation Service understands both and the mapping between them.

... defines the relationship between a device and a physical medium, including the layout of pins, voltages, cable specifica- tions, hubs, repeaters, network adapters, Host Bus Adapters and more.

... performs application services for me application proc- esses, issues requests to the presentation layer and provides services to user-defined application processes, and not to the end user.

...establishes, manages and terminates the connections between the local and remote application, provides for full-duplex, half- duplex, or simplex operation, and establishes checkpointing, adjournment, termination, and restart procedures.

... provides the functional and procedural means to transfer data between network entities and to detect and possibly cor- rect errors that may occur in the Physical Layer.

12. Reproduce the text in English emphasizing the information not mentioned in the English texts.

Компьютерная сеть (вычислительная сеть, сеть передачи данных) — система связи между двумя или более компьютера- ми и/или компьютерным оборудованием (серверы, принтеры, факсы, маршрутизаторы и другое оборудование). Для передачи информации могут быть использованы различные физические явления, — как правило, различные виды электрических сиг- налов или электромагнитного излучения.

Существует множество способов классификации сетей. Основным критерием классификации принято считать способ администрирования. То есть, в зависимости от того, как органи- зована сеть и как она управляется, ее можно отнести к локаль- ной, городской или глобальной сети. Управляет сетью или её

-^247-—

сегментом сетевой администратор. В случае сложных сетей их права и обязаности строго распределены, ведутся документация и журналирование действий команды администраторов.

Компьютеры могут соединяться между собой, используя различные среды доступа: медные проводники (витая пара), оптические проводники (оптоволоконные кабели) и через ра- диоканал (беспроводные технологии). Проводные связи устанав- ливаются через Ethernet, беспроводные — через wi-fi, bluetooth, GPRS и прочие средства. Отдельная локальная вычислительная сеть может иметь шлюзы с другими локальными сетями, а так- же быть частью глобальной вычислительной сети (например, Интернет) или иметь подключение к ней.

Чаще всего локальные сети построены на технологиях Ethernet или WiFi. Следует отметить, что ранее использовались протоколы Frame Relay, TokenRing, которые на сегодняшний день встречаются все реже, их можно увидеть лишь в специ- ализированных лабораториях, учебных заведениях и службах. Для построения простой локальной сети используются марш- рутизаторы, коммутаторы, точки беспроводного доступа, бес- проводные маршрутизаторы, модемы и сетевые адаптеры. Реже используются преобразователи (конвертеры) среды, усилители сигнала (повторители разного рода) и специальные антенны.

Маршрутизация в локальных сетях используется примитив- ная, если она вообще необходима. Чаще всего это статическая либо динамическая маршрутизация (основанная на протоколе RIP).

Иногда в локальной сети организуются рабочие группы — формальное объединение нескольких компьютеров в группу с единым названием.

Сетевой администратор — человек, ответственный за ра- боту локальной сети или ее части. В его обязанности входят обеспечение и контроль физической связи, настройка активного оборудования, настройка общего доступа и предопределенного круга программ, обеспечивающих стабильную работу сети.

Персональная сеть — это сеть, построенная «вокруг» че- ловека. Данные сети призваны объединять все персональные электронные устройства пользователя (телефоны, карманные персональные компьютеры, смартфоны, ноутбуки, гарнитуры

и.т.п.). К стандартам таких сетей в настоящее время относят Bluetooth.

Локальная вычислительная сеть, ЛВС, — компьютерная сеть, покрывающая обычно относительно небольшую тер- риторию или небольшую группу зданий (дом, офис, фирму, институт). Также существуют локальные сети, узлы которых разнесены географически на расстояние более 14 000 км (кос- мические станции и орбитальные центры). Несмотря на такое расстояние, подобные сети относят к локальным.

Городская вычислительная сеть (MAN) объединяет ком- пьютеры в пределах города. Самым простым примером город- ской сети является система кабельного телевидения. Она стала правопреемником обычных антенных сетей в тех местах, где по тем или иным причинам качество эфира было слишком низким. Общая антенна в этих системах устанавливалась на вершине какого-нибудь холма, и сигнал передавался в дома абонентов.

Когда Интернет стал привлекать к себе массовую аудито- рию, операторы кабельного телевидения поняли, что, внеся небольшие изменения в систему, можно сделать так, чтобы по тем же каналам в неиспользуемой части спектра передавались (причем в обе стороны) цифровые данные. С этого момента ка- бельное телевидение стало постепенно превращаться в MAN.

MAN — это не только кабельное телевидение. Недавние разработки, связанные с высокоскоростным беспроводным до- ступом в Интернет, привели к созданию других MAN, которые описаны в стандарте ШЕЕ 802.16, который описывает широко- полосные беспроводные ЛВС.

Глобальная вычислительная сеть, ГВС, представляет собой компьютерную сеть, охватывающую большие территории и включающую в себя десятки и сотни тысяч компьютеров.

ГВС служат для объединения разрозненных сетей, что- бы пользователи и компьютеры, где бы они ни находились, могли взаимодействовать со всеми остальными участниками глобальной сети. Лучшим примером ГВС является Интернет, но существуют и другие сети, например FidoNet.

Некоторые ГВС построены исключительно для частных организаций, другие являются средством коммуникации корпо-

— 248 —

— 249 —

ративных ЛВС с сетью Интернет или посредством Интернет с удаленными сетями, входящими в состав корпоративных. Чаще всего ГВС опирается на выделенные линии, на одном конце которых маршрутизатор подключается к ЛВС, а на другом кон- центратор связывается с остальными частями ГВС. Основными используемыми протоколами являются TCP/IP, SONET/SDH, MPLS, ATM и Frame relay. Ранее был широко распространен протокол Х.25, который может по праву считаться прародите- лем Frame relay.

UNIT 17