- •Системы физической защиты.

- •1.Общие положения

- •2.Угрозы ядерно-опасным объектам

- •3.Общая модель нарушителя

- •4.Основные этапы проведения анализа уязвимости

- •5.Описание ядерно-опасного объекта

- •6.Порядок определения уязвимых мест ядерной установки

- •7.Порядок определения угроз

- •8.Результаты анализа уязвимости

- •9.Литература

- •Порядок определения уязвимых мест ядерной установки

- •Уязвимые места

- •Выявление уязвимых мест

- •Составление перечня уязвимых мест

- •Определение охраняемой зоны (выявление зон, подлежащих фз)

- •Определение местонахождений охраняемых зон.

Уязвимые места

В случае предотвращения хищений ЯМ уязвимыми местами будут являться различные места внутри защищённой зоны, в которых используются или хранятся ЯМ.

Если принимаются меры по предотвращению диверсий, то тогда необходимо производить выявление элементов, подлежащих защите, т.к. повреждение какого-либо одного случайно выбранного элемента или нескольких элементов может не привести к существенному радиоактивному выбросу. Процесс выявления необходимых элементов является длительным и сложным и требует привлечения большого числа разных специалистов.

Выбор ограниченной группы защищаемых элементов направлен на максимальное снижение сложности и стоимости СФЗ, которая должна защищать как можно меньшее число элементов (т.е. только необходимых элементов), обеспечивая при этом высокую эффективность (вероятность остановки проникновения нарушителей или их нейтрализации).

В то же время количество защищаемых элементов должно быть полным (никакие важные элементы не должны быть упущены), их защита должна полностью предотвращать опасные последствия, независимо от повреждения элементов, не включённых в защищаемую группу.

Выявление уязвимых мест

На рис.1 проиллюстрированы два метода определения уязвимых мест в зависимости от вида предотвращаемых несанкционированных действий (НСД) - хищений или диверсий. Этими методами являются:

составление перечня уязвимых мест;

определение зоны, подлежащей физической защите.

Составление перечня уязвимых мест

Этот метод применяется, во-первых, если рассматривается хищение ЯМ, имеющего фиксированное местонахождение. Метод заключается в составлении перечня всех ЯМ, в количествах, представляющих интерес с точки зрения физической защиты, и местонахождений ЯМ, подлежащих защите.

Во-вторых, этот метод может применяться при рассмотрении возможности диверсии или хищения ЯМ, находящегося в процессе использования, в случае несложной ЯУ. Для сложных ЯУ применение этого метода связано со значительными трудностями, т.к. ЯМ может находиться в различных технологических процессах и не иметь постоянного местонахождения, поэтому очень сложно составить перечень всех мест, где может быть совершено хищение. Кроме того, поскольку сложные ЯУ имеют большое количество взаимосвязанных сложных систем, каждая из которых содержит тысячи элементов, то сразу определить, какие из этих элементов необходимо защищать для предотвращения опасных последствий, не представляется возможным.

Рис.1.

Определение охраняемой зоны (выявление зон, подлежащих фз)

В случаях, когда ЯУ слишком сложна для применения вышеописанного метода, необходимо применять метод точного логического определения уязвимых мест - метод определения охраняемой зоны.

В первую очередь необходимо определить, какой ЯМ и какой элемент ЯУ может стать предметом посягательства с целью совершения хищения или диверсии.

Определить соответствующий ЯМ сравнительно просто. Сложность заключается в выборе элементов и уязвимых мест ЯУ, подлежащих защите, ввиду высокой сложности конструкции и условий работы ЯУ.

Основные этапы процесса определения охраняемой зоны показаны на рис.2. Они применимы для любой ЯУ.

Рассмотрим методику определения охраняемой зоны на примере ядерного энергетического реактора в случае, когда опасным последствием является радиоактивный выброс/ превышающий допустимый уровень радиоактивности.

Сначала должен быть определён уровень радиоактивности, утечка которой представляет опасность. Величина этого уровня должна приниматься равной максимально допустимому значению выброса в аварий ной ситуации, определяемому исходя из положений норм радиационной безопасности, санитарных правил работы с источниками ионизирующих излучений, других документов.

На втором этапе надо определить, что может явиться источником утечки радиоактивности, превышающей установленный предел. Источники, не содержащие достаточного количества ЯМ для превышения этого предела, в дальнейшем не рассматриваются.

Рис. 2.

Третьим этапом является определение эксплуатационных состоянии ЯУ. Для энергетических реакторов таковыми являются:

работа на мощности;

перегрузка топлива;

остановка реактора.

При этом некоторые элементы оборудования, которые необходимо защищать при одном эксплуатационном состоянии ЯУ, при другом состоянии могут в защите не нуждаться, поэтому следует определить разные группы уязвимых мест для разных режимов работы ЯУ.

На четвёртом этапе надо определить действия, способные привести к утечке радиоактивности, превышающей установленный уровень.

При этом следует рассматривать три механизма утечки: непосредственное рассеяние, наведённая активность и радиационный нагрев. Необходимо определить, сможет ли какой-либо из этих механизмов привести к утечке радиоактивности из ранее определённых источников утечки.

Затем необходимо определить повреждения элементов, способные привести к утечке радиоактивности. Вследствие проектных запасов в конструкции энергетического реактора, направленных на обеспечение безопасности его работы, этот этап является наиболее сложным и трудоёмким. Для того чтобы быть уверенным, что приняты во внимание и подвергнуты тщательному и всестороннему рассмотрению многие возможные механизмы возникновения повреждений, требуется применение описанных ниже методов анализа с использованием логических схем.

На следующем этапе необходимо определить все места в пределах ЯУ, в которых может произойти каждое из установленных повреждений. После тщательного сбора информации о возможных повреждениях и о местонахождении соответствующих элементов производится анализ логической схемы (дерева повреждений при диверсии) либо вручную, либо с использованием компьютера, в зависимости от сложности полученной схемы.

Логические схемы

Логическая схема (логическое дерево) является эффективным средством определения уязвимых мест при рассмотрении возможности хищения ЯМ или диверсии на ЯОО. Один из типов логических диаграмм/который называется деревом повреждений, графически представляет комбинации событий, связанных с подсистемами и элементами оборудования, которые могут привести к определённому опасному последствию. Рассмотрим пример, в котором опасным последствием (событием) является утечка радиоактивности, превышающая допустимый предел, в результате диверсии в отношении элемента оборудования.

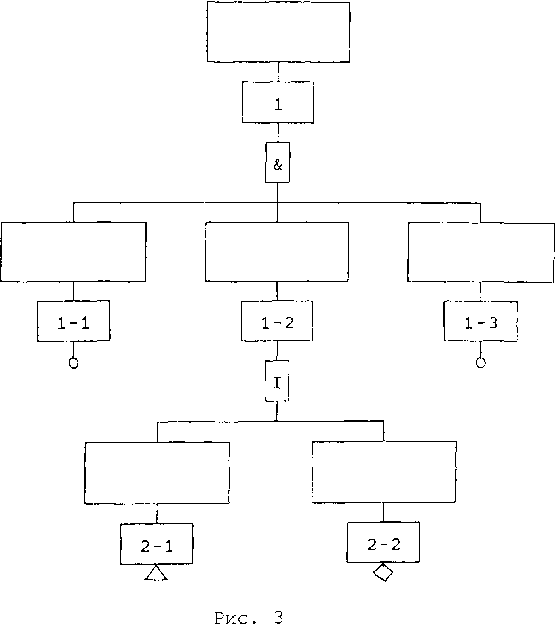

На рис.3 показаны обозначения, применяемые в логических схемах. На практике каждое событие (обозначается большим прямоугольником) содержит словесное описание. Маленькие прямоугольники, расположенные непосредственно под большими, содержат номер или краткое обозначение (название) соответствующего события составленное из букв или цифр словесного описания.

Элемент, расположенный на рис.3 между событием 1 и событиями 1-1, 1-2 и 1-3, является логическим элементом И, т.е. событие на его выходе (событие 1) произойдёт только в том случае, если произойдут все события на его входе (1-1, 1-2 и 1-3). Элемент, расположенный между событием 1-2 и событиями 2-1 и 2-2, является логическим элементом ИЛИ/ т.е. событие на его выходе (событие 1-2) произойдёт в том случае, если произойдёт хотя бы одно из событий на его входе (2-1 или 2-2).

События

События на логической схеме бывают трёх видов: конечные, промежуточные и исходные. Событие, не имеющее соединения с входом другого события, называется конечным. На логической схеме бывает только одно

конечное событие-вершина логического дерева (на рис.3-событие 1). Событие, имеющее и вход и выход, называется промежуточным на рис.3 - событие 1-2). Событие, не имеющее входа, называется исходным и бывает двух видов: основное и нераскрытое. Основное событие обозначается кружком, расположенным непосредственно под обозначением (названием) события (на рис.З - события 1-1 и 1-3). Основное событие может рассматриваться как качественно, так и количественно, в зависимости от цели анализа, без раскрытия причин события. Нераскрытое событие обозначается ромбом (на рис.3 - событие 2-2) . Оно является событием, чьи причины недостаточно понятны, чтобы быть включёнными в логическую схему. В целях анализа оно рассматривается как основное. Выводы, полученные в результате анализа схемы, содержащей нераскрытое событие, не являются окончательными и могут быть пересмотрены.

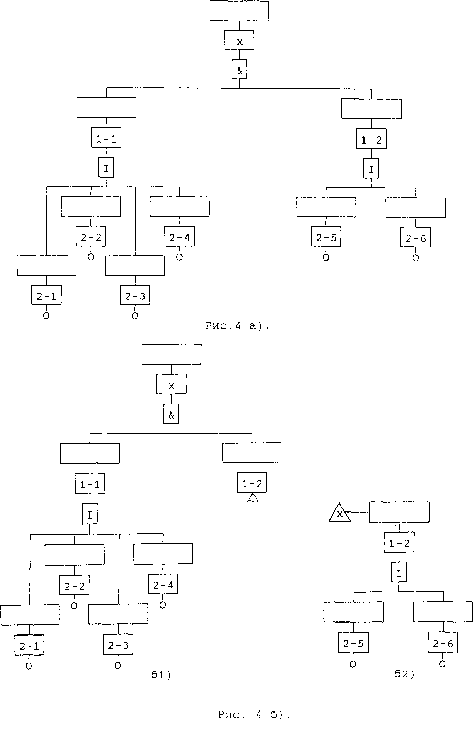

Операция переноса

Операция переноса, обозначаемая равносторонним треугольником, применяется для большей компактности и лучшей читаемости логической схемы. На рис.4 показаны логические схемы, иллюстрирующие операцию переноса. Верхняя схема (схема а) является исходной без переноса; нижняя схема б) является её эквивалентом с использованием операции переноса, при этом событие 1-2 показано дважды: на левой подсхеме (обозначенной 61) треугольник, обозначающий перенос, расположен на входе события, а на правой (обозначенной 62) - сбоку. Знак "х" является названием события, по отношению к которому событие 1-2 является входным. Таким образом, операция переноса используется для размещения какой-либо части логической схемы в любом удобном месте листа. Кроме того, эта операция полезна также в случае, когда какое-либо событие встречается в нескольких частях одной и той же схемы.

При этом его причины (события, связанные с его входом) раскрываются только один раз, а обозначение (соответствующее в рассматриваемом примере знаку "х") будет представлять собой список событий, по отношению к которым повторяющееся событие является входным.

Дерево повреждений при диверсии (ДПД)

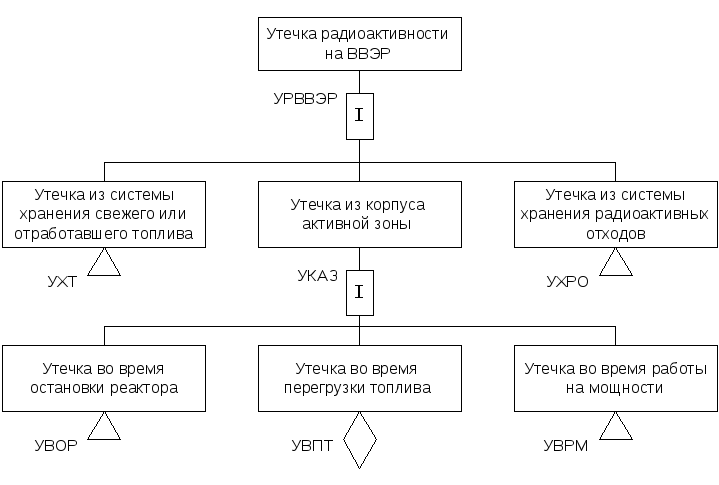

Рассмотрим пример, в котором опасным последствием (конечным событием на схеме) является утечка радиоактивности, произошедшая на реакторе в результате диверсии.

При построении ДПД конечное событие раскрывается до тех пор, пока каждую ветвь дерева не завершат исходные события, которыми в данном случае являются акты диверсии, такие как вывод из строя насоса или обрыв трубопровода.

На рис.5 в качестве примера показана верхняя часть ДПД для реактора ВВЭР. В этом случае конечное событие раскрывается в промежуточные, представляющие собой утечку радиоактивности из определённых источников утечки. Каждая ветвь дерева раскрывается путём определения ближайших необходимых и достаточных условий, приводящих к соответствующему событию.

Рис. 5.

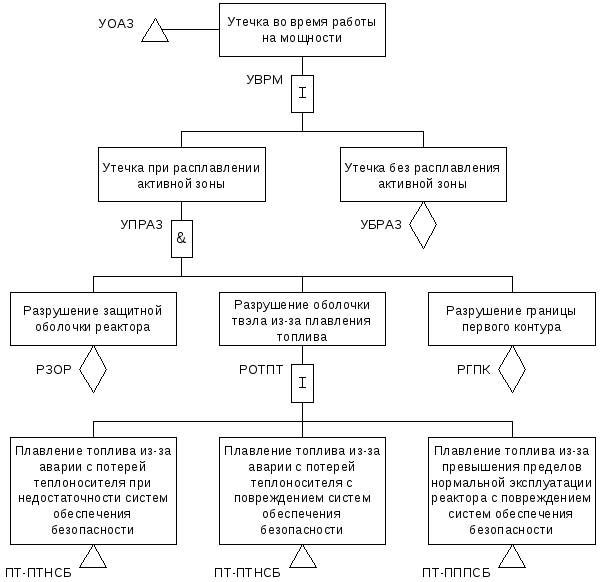

На рис.6 приведён пример, показывающий, каким образом раскрывается ветвь дерева.

Рис 6.