- •Министерство образования и науки Российской Федерации

- •Лекция 1 Структура операционной систем ы. Процессы. Системные вызовы. Уровень ядра и уровень пользователя.

- •1 Структура операционной системы.

- •2 Процессы и потоки (нити).

- •2.1 Процессы

- •2.1.1 Понятие процесса

- •2.1.2 Модель процесса

- •2.1.3 Создание процесса

- •2.1.4 Завершение процесса

- •2.1.5 Иерархия процессов

- •2.1.6 Состояние процессов

- •2.2 Потоки (нити, облегченный процесс)

- •2.2.1 Понятие потока

- •2.2.2 Модель потока

- •2.2.3 Преимущества использования потоков

- •2.2.4 Реализация потоков в пространстве пользователя, ядра и смешанное

- •2.2.5 Особенности реализации Windows

- •Лекция 2. Ос рабочих станций и серверов. Рабочие группы и домены. Active Directory. Основные серверы и службы в сети предприятия.

- •Создание учетных записей пользователей

- •2. Создание учетной записи при помощи диалога «Учетные записи пользователей»

- •3. Создание учетной записи при помощи оснастки «Локальные пользователи и группы»

- •4. Создание учетной записи при помощи командной строки

- •Создание учетных записей пользователей для компьютеров, состоящих в домене

- •Разрешения файловой системы при доступе к ресурсам

- •Лекция 5 Управление правами доступа и пользователями в операционной системе Linux

- •Права и привилегии пользователей

- •Установка и настройка Windows 7. Учебный курс Microsoft

Лекция 5 Управление правами доступа и пользователями в операционной системе Linux

Управление правами доступа

Linux - многопользовательская операционная система. Это означает, что несколько пользователей могут работать одновременно, решая различные задачи и совершенно не мешая друг другу.

Многопользовательская среда предполагает наличие механизма регулирования прав доступа к любому ресурсу в системе. Существует три типа прав доступа: на чтение, запись и исполнение. Каждый файл имеет определенного владельца и группу, увидеть это можно с помощью команды ls -l:

Код:

$ ls -l

-rw-r--r-- 1 kolya users 0 Апр 5 03:12 foo

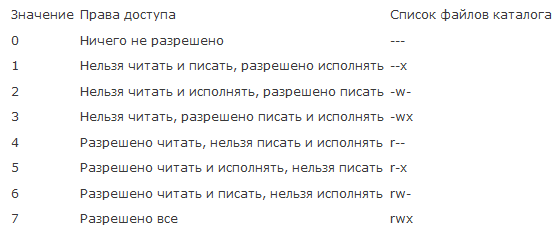

В данном случае владельцем является kolya, а группой файла - users. Первый (считая слева) символ говорит обычный ли это файл, каталог, символьное устройство, сокет или любое другое псевдофайловое устройство. В нашем случае -, указывает на обычный файл. Следующие три символа (в данном случае это rw-) задают права доступа владельца файла. Затем идут права группы, которой принадлежит файл (r--). Последняя тройка (r--) определяет права для всех остальных. Права сгруппированы три по три, соответственно чтение/запись/выполнение для владельца/группы/всех остальных. Численное и символьное представление:

Права на устройства контролируются аналогичным образом. В Linux все устройства представлены в виде файлов, которые можно открывать, читать и писать в них. Эти специальные файлы содержатся в каталоге /dev.

Каталоги также являются файлами. К ним применимы те же права на чтение, запись и выполнение. Правда, в данном случае "выполнение'' имеет несколько другой смысл. Когда каталог помечен как "исполнимый'', это означает, что можно "зайти'' в него (с помощью команды cd, change directory). Это также означает, что в данном каталоге можно получить доступ к файлам, имена которых известны (конечно, если собственные права на файл разрешают такой доступ).

Для управления правами используется команда chmod. Упрощенный синтаксис:

Код:

chmod изменение цель

В качестве изменения может выступать как цифровой код новых прав для файла:

Код:

chmod 777 foo

установит режим "можно все" для "всех"

так и модификации, с использованием операторов +, - и = оператор + означает добавить права оператор - означает удаление прав

Код:

chmod -x foo

удалит право исполнения для всех пользователей

Также возможно целевое удаление или добавление прав, с использованием следующих обозначений:

Код:

u Пользователь (User)

g Группа (Group)

o Другие (Other)

a Все (All)

Код:

chmod g+r foo

добавит право чтения для группы

Для смены владельца/группы используется команда chown:

Код:

chown владелец:группа цель

установит для целевого файла указанного владельца и группу.

Для выполнения отдельных приложений с привилегиями суперпользователя предназначено sudo:

Код:

sudo приложение

Для перехода в режим суперпользователя используется команда su

Код:

su

пароль_суперпользователя

Управление пользователями в Linux

Для создания пользователей самый простой способ - использовать утилиту adduser которая в интерактивном режиме запросит все необходимые параметры. В большинстве случаев достаточно использовать параметры "по умолчанию"

Для смены пароля пользователя используется passwd. Пользователь может (при наличии прав) сменить пароль для себя используя passwd без параметров. Суперпользователь может сменить пароль для любого пользователя используя passwd логин_пользователя Для включения пользователя в группу используется: gpasswd добавление:

Код:

gpasswd -a пользователь группа

удаление из группы:

Код:

gpasswd -r пользователь группа

Удаление пользователя - команда userdel:

Код:

userdel пользователь

Более подробную информацию можно найти в man страницах passwd, gpasswd, useradd, userdel

Лекция 6 Настройки параметров безопасности. Политики учетных записей. Политики безопасности компьютера и домена. Управление правами пользователей.

После установки ОС требуется выполнить следующие шаги по укреплению операционной системы с целью ее безопасного применения в производственных условиях.

Шаг 1 - Установка базовой ОС с выбором необходимых опций для повышения безопасности во время установки и отключением ненужных сервисов, опций и программ.

Шаг 2 - Установка всех рабочих комплектов администратора, инструментов безопасности и необходимых программ.

Шаг 3 - Удаление ненужных сервисов, программ и приложений. Отключение или удаление неиспользуемых учетных записей пользователей и групп.

Шаг 4 - Установка Service Pack, исправлений и обновлений. Обновление всех установленных программ.

Шаг 5 - Запуск аудита безопасности (сканер, шаблоны, MBSA, и т.д.) для получения информации о текущем уровне безопасности

Шаг 6 - Запуск восстановления системы (System Restore) и создание точки восстановления. Приложения резервного копирования и восстановления для восстановления после крушений системы.

Шаг 7 - Резервное копирование системы с возможностью ее быстрого восстановления после краха.

Далее необходимо выполнить комплекс мер по настройке безопасности системы и прав пользователей. Рассмотрим основные вопросы по настройке политики безопасности прав пользователей.

Конфигурирование политик безопасности

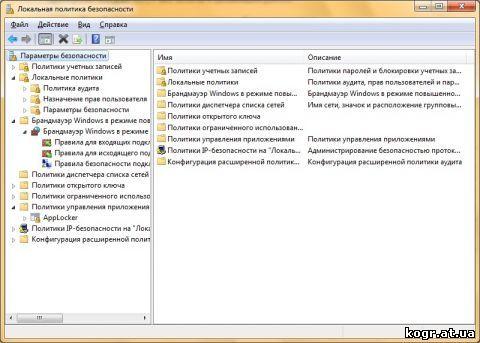

Политика безопасности – это набор параметров, которые регулируют безопасность компьютера и управляются с помощью локального объекта GPO. Настраивать данные политики можно при помощи оснастки «Редактор локальной групповой политики» или оснастки «Локальная политика безопасности».

Оснастка «Локальная политика безопасности» используется для изменения политики учетных записей и локальной политики на локальном компьютере, а политики учетных записей, привязанных к домену Active Directory можно настраивать при помощи оснастки «Редактор управления групповыми политиками». Перейти к локальным политикам безопасности, вы можете следующими способами:

Нажмите на кнопку «Пуск» для открытия меню, в поле поиска введите Локальная политика безопасности и откройте приложение в найденных результатах;

Воспользуйтесь комбинацией клавиш Win +R для открытия диалога «Выполнить». В диалоговом окне«Выполнить», в поле «Открыть» введите secpol.msc и нажмите на кнопку «ОК»;

Откройте «Консоль управления MMC». Для этого нажмите на кнопку «Пуск», в поле поиска введите mmc, а затем нажмите на кнопку «Enter». Откроется пустая консоль MMC. В меню «Консоль» выберите команду«Добавить или удалить оснастку» или воспользуйтесь комбинацией клавиш Ctrl+M. В диалоге«Добавление и удаление оснасток» выберите оснастку «Редактор локальной групповой политики» и нажмите на кнопку «Добавить». В появившемся диалоге «Выбор объекта групповой политики» нажмите на кнопку«Обзор» для выбора компьютера или нажмите на кнопку «Готово» (по умолчанию установлен объект«Локальный компьютер»). В диалоге «Добавление или удаление оснасток» нажмите на кнопку «ОК». В оснастке «Редактор локальной групповой политики» перейдите в узел «Конфигурация компьютера», а затем откройте узел «Параметры безопасности».

В том случае, если ваш компьютер подсоединен к домену Active Directory, политика безопасности определяется политикой домена или политикой подразделения, членом которого является компьютер.