- •Теоретические основы компьютерной безопасности

- •Содержание

- •Федеральный закон об электронной подписи n 63-фз от 6 апреля 2011 года 81 список сокращений

- •Основные определения

- •Информация

- •Федеральный закон российской федерации от 27 июля 2006 г. №149-фз «об информации, информационных технологиях и о защите информации»

- •Парольные системы для защиты от нсд к информации

- •Общие подходы к построению парольных систем

- •Выбор паролей

- •Организация иб

- •Анализ угроз иб

- •Построение систем защиты от угрозы нсд

- •Защита на уровне представления или криптографические методы защиты информации

- •Концепция ас

- •Сопряжение симметричной и ассиметричной системы

- •Схемы рассылки ключей диффи - хэлмана

- •Протоколы

- •Схемы применимости скзи

- •Эцп от 10 января 2002 года n 1-фз

- •Инфраструктура открытых ключей

- •Стенография

- •Принципы обеспечения целостности

- •Модель контроля целостности биба

- •Модификация модели биба

- •Теория модели безопасности, монитор безопасности

- •Проблема безопасностей моделей

- •Защита памяти

- •Предотвращение неисправностей по в ас, построение сз от угроз отказа доступа, защита от сбоев па среды

- •Дискреционная модель управления доступом

- •Модель хру

- •Дискреционная модель управления доступом

- •Ролевое управление доступом

- •Оранжевая книга – требования tcb

- •Дерево ролей

- •Модель доменов и типов

- •Информационные модели безопасности

- •Модель распространения прав доступа take-grant

- •Расширенная модель take - grant

- •Федеральный закон об электронной подписи n 63-фз от 6 апреля 2011 года

Концепция ас

Классы АС - необходимы при организации безопасности.

В оранжевой книге упор сделан на НСД.

Выделяют классы А - верифицированная защита, В1, В2 – мандатное распределение доступа, С1, С2, С3, D

Красная книга – это две инструкции. Первая для баз данных. Вторая – критерий сетевой безопасности. Продукт информационных технологий. В Европе параллельно с оранжевой книгой издается зеленая книга. Параллельно в Канаде канадский критерий, где появляются помимо требований к безопасности, но и функции контроля.

Гост ISO/МЭК 15408: общие положения, детальные описания.

Классы АС РФ

1А - ОС, 1Б – С.С ,1В –С , 1Г - ДСП,1Д - КТ,2А – ОВ,СС,С, 2Б – ДСП, КТ, ПДн, 3А-ОВ, С, СС, 3Б – ДСП, КТ, ПДн

Между 1В и 1Г персональные данные.

Первая группа – много пользователей, много различных уровней.

Вторая группа – много пользователей, но уровень один.

Третья группа – один пользователей.

Сертификация средств защиты:

Классы АСВТ ( 1-7)

НДВ – не декларируемые возможности

СКЗИ требуется в 1А, 1Б, 2А. Применяется, как средство защиты от НСД для разделения пользователей. 1А, 1Б – не меньше 8, остальные не меньше 6. Каждый класс АС состоит из 4х подсистем:

Регистрация и учет

Обеспечение целостности

Криптографическая

Управления доступом

На территории РФ можно использовать только сертифицированные средства защиты, в частности СКЗИ.

Запрещено подключать сети с ГТ к интернету.

Ведомственные сети должны подключаться только с использование специальных средств Указ президента 334 (1995)

Сеть считается безопасной по требованиям тогда и только тогда, когда

сеть находится в пределах КЗ.

Отделена межсетевым экраном – МЭ от внешних сетей

Все незащищенные каналы передачи сетей должны защищаться криптографией

Типы СКЗИ:

По способу расшифровки

Предварительное (прикладное) шифрования – необходима дополнительная информация, место для хранения. Как правило, временные файлы и вручную

Динамическое шифрование

По отношению к созданию АСВТ

Встроенные СКЗИ в СВТ. КриптоПРО, т.к. работает с библиотеками Windows NT

Наложенные СКЗИ

Прозрачное шифрование – система СКЗИ невидимая для конечного пользователя.

Два способа использования криптографии:

Для защиты сетей

Для защиты от НСД

Типы КМЗИ:

Симметричные

Ассиметричные

С = Ек(М)

M = Dk(C)

M-message, k – key, E-encrypt, D-decrypt, C- crypt

Одноразовый блокнот представлен на табл. 3

Таблица 3

|

M |

1011101 |

|

K |

1011000 (+) по модулю два(совпадают 0, нет 1) |

|

C |

0000101 |

Симметричные системы: минус- рассылка ключей. Способы доставки – личная встреча, курьер (фельдъегерь) , плюс- высокая скорость работы.

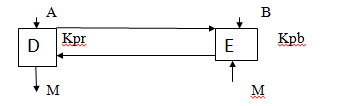

Ассиметричные системы представлены на рис. 1.

Рисунок 1

Kpb=KG(Kpr)

C=EKpb(M)

D=DKpr(C)

Принцип: любой может зашифровать, но только один может расшифровать. Плюс – нет рассылки секретных ключей, минус- система гарантируема взламываемая на бесконечном промежутке времени – сложно, но возможно. Низкая скорость работы. Используется для малых объемов памяти – пересылка паролей, пересылка секретных ключей, для эцп, для электронных денег.