- •Теоретические основы компьютерной безопасности

- •Содержание

- •Федеральный закон об электронной подписи n 63-фз от 6 апреля 2011 года 81 список сокращений

- •Основные определения

- •Информация

- •Федеральный закон российской федерации от 27 июля 2006 г. №149-фз «об информации, информационных технологиях и о защите информации»

- •Парольные системы для защиты от нсд к информации

- •Общие подходы к построению парольных систем

- •Выбор паролей

- •Организация иб

- •Анализ угроз иб

- •Построение систем защиты от угрозы нсд

- •Защита на уровне представления или криптографические методы защиты информации

- •Концепция ас

- •Сопряжение симметричной и ассиметричной системы

- •Схемы рассылки ключей диффи - хэлмана

- •Протоколы

- •Схемы применимости скзи

- •Эцп от 10 января 2002 года n 1-фз

- •Инфраструктура открытых ключей

- •Стенография

- •Принципы обеспечения целостности

- •Модель контроля целостности биба

- •Модификация модели биба

- •Теория модели безопасности, монитор безопасности

- •Проблема безопасностей моделей

- •Защита памяти

- •Предотвращение неисправностей по в ас, построение сз от угроз отказа доступа, защита от сбоев па среды

- •Дискреционная модель управления доступом

- •Модель хру

- •Дискреционная модель управления доступом

- •Ролевое управление доступом

- •Оранжевая книга – требования tcb

- •Дерево ролей

- •Модель доменов и типов

- •Информационные модели безопасности

- •Модель распространения прав доступа take-grant

- •Расширенная модель take - grant

- •Федеральный закон об электронной подписи n 63-фз от 6 апреля 2011 года

Дискреционная модель управления доступом

Аксиома 1. В защищаемой АС всегда присутствует активный компонент системы (субъект). Он занимается контролем доступа.

Аксиома 2. Для выполнения в защищаемой АС операций субъектами над объектами необходимы дополнительная информация и соответствующий ей объект.

Аксиома 3. Вся информация основывается на ПРД.

Аксиома 4. Субъекты могут быть порождены из объектов только субъектами.

Машина Тьюринга - вычислительное устройство. Она имеет ленту бесконечной длины, разделенную на ячейки. Каждая ячейка может быть пустой или содержать символ, выбираемый из некоторого конечного списка. Также машина Тьюринга имеет головку, которая перемещается вдоль ленты и может читать или записывать символы. Машина имеет внутренне состояние, которое может быть либо состоянием останова, либо выражается целым числом между 0 и некоторой максимальной величиной. Когда машина переходит в состояние останова, она заканчивает вычисления.

Циклом или условием можно построить любой алгоритм

Не существует алгоритма позволяющего проверить остановиться ли Машина Тьюринга для произвольной матрицы.

Политика безопасности – формальная модель, описывающая безопасность системы и перечень доказательств.

Пусть есть множество субъектов – S и множество объектов – О. Вся система описывается: {S}n,{O}m – множество действительных субъектов и объектов.

Утечка информации – поток информации между защищаемым объектом в Оm.

Система безопасна в момент времени t0, если нет потока информации между Oj и Om.

Политика безопасности считается адекватной тогда и только тогда, когда независимо от преобразований модели система находится в момент времени t0 и во всех последующих моментах времени в безопасном состоянии.

Дискреционная политика управления доступа проблема безопасности в общем случае не разрешима.

Модель хру

В модели Харрисона – Руззо - Ульмана (ХРУ) используются следующие обозначения:

O – множество объектов системы (сущности - контейнеры в ХРУ не рассматриваются);

S – множество субъектов системы (SO);

R –множество видов прав доступа субъектов к объектам (read, write, own);

M - матрица доступов строки, в которой соответствуют субъектам, столбцы – объектам. M[s,o]R – права доступа субъекта S к объекту O.

Автомат, построенный согласно описанию модели ХРУ, назовем системой ХРУ.

Состояние системы q=(S,O,M). Если в результате выполнения оператора α система из состояния q переходит в состояние q’=(S’,O’,M’), то пишут q├αq’.

Функционирование системы рассматривается только с точки зрения изменений в матрице доступа, определяющиеся 6-ю видами примитивных операторов:

Create subject

Create object

Destroy

Delete object

Enter info

Delete from

Дискреционная модель управления доступом

Мандатное управление доступом основано на сопоставлении меток безопасности субъекта и объекта. Метка субъекта определяет уровень его полномочий. Метка объекта - степень его конфиденциальности.

Метки безопасности состоят из двух частей: уровня секретности и списка категорий. Уровни секретности, поддерживаемые системой, образуют упорядоченное множество. Категории образуют неурегулированный набор. Их назначение состоит в описании наглядной области, к которой относятся данные.

МОДЕЛЬ БЕЛЛА - ЛАПАДУЛА

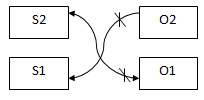

Рисунок 16

Пусть φ – скалярное отображение О или S на гриф секретности.

φ(S2)> φ(S1), φ(O2)> φ(O1)

Грифы: 1>2, 1-ОВ,2-ДСП

Правила:

NRU – не читать вверх, если φ(Si)< φ(Oj)

NWD – не писать вниз, если φ(Si)> φ(Oj)

Эта модель появилась из мандатной модели, вывезена из Германии после войны.

Модель доказуема.

Реальная модель в чистом виде не используется.

РАСШИРЕНИЯ МОДЕЛИ БЕЛЛА - ЛАПАДУЛА

Увеличение уровня субъекта, увеличение уровня объекта; проблема Z.

Если секретная информация была записана на меньшем уровне носителя, то уровень объекта (носителя) увеличивается.

Если секретная информация была прочитана субъектом с меньшим уровнем, то уровень субъекта увеличивается.

Правила спокойствия:

Сильное спокойствие – запрещены изменения уровня субъекта и объекта.

Слабое спокойствие –запрещены изменения уровня только для объекта или только для субъекта.

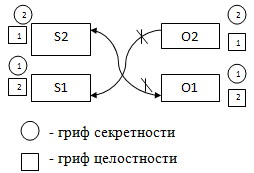

СОПРЯЖЕНИЕ МОДЕЛИ БИБА И МОДЕЛИ БЕЛЛА - ЛАПАДУЛА

Модель Биба:

1. NWU

2. NRD

Рисунок 17

Максимальный уровень секретности = минимальному уровню целостности.

Минимальный уровень секретности = максимальному уровню целостности.

1>2.

Монотонное сопоставление уровней приводит к изолированию уровней (исключается взаимодействие между ними).

При наличии более двух уровней ( количество) можно нгайти комбинацию грифов : будут осуществляться взаимодействия между уровнями.

МОДЕЛЬ БЕЗОПАСНОСТИ ХАРРИСОНА – РУЗЗО - УЛЬМАНА

Для систем с начальной конфигурацией Q0 и права, а можно сказать, что Q0 безопасна для а, если не существует последовательности запросов к системе, которые приводят к записи права а в ячейку матрицы М, не содержащую его.

Системы подразделяются на:

Монооперационные системы – системы, в которых запросы содержат лишь одну примитивную операцию.

Системы не содержащие Create.

Монотонные – системы, не содержащие destroy и delete.

Моноусловные - системы, запрос к которым содержит только одно условие.