- •Учебное пособие

- •Аннотация

- •Список сокращений

- •Содержание

- •Введение

- •Научные и технические предпосылки кризисной ситуации.

- •Бурное развитие программного обеспечения.

- •Понятие «защищенная система».

- •1. Основные понятия и определения предмета защиты информации

- •1.1. Общее содержание проблемы информационной безопасности

- •1.2 Информация и информационные отношения. Субъекты информационных отношений

- •1.3. Ценность информации

- •1.4. Модель решетки ценностей

- •1.5. Mls решетка

- •1.6. Определение требований к защищенности информации

- •1.7. Критерии, условия и принципы отнесения информации к защищаемой. Виды конфиденциальной информации.

- •1.8. Выводы

- •1.9. Вопросы для самоконтроля

- •Угрозы информации, методология их выявления и оценки

- •2.1. Санкционированный и несанкционированный доступ

- •2.2. Угрозы информации, методология их выявления и оценки

- •2.3. Ретроспективный анализ подходов к формированию множества угроз информации

- •2.4. Цели и задачи оценки угроз информации в современных системах ее обработки

- •2.5. Система показателей уязвимости информации

- •2.6. Классификация и содержание угроз информации

- •2.7. Методы и модели оценки уязвимости информации

- •2.8. Выводы

- •2.9. Вопросы для самоконтроля

- •3. Общая классификация защитных мер

- •3.1. Базовые свойства безопасности информации. Каналы реализации угроз

- •3.2. Основные принципы обеспечения информационной безопасности

- •3.3. Меры обеспечения безопасности компьютерных систем

- •3.4. Характеристика способов защиты компьютерной информации с помощью аппаратно-программных мер

- •3.5. Выводы

- •3.6. Вопросы для самоконтроля

- •4. Идентификация и аутентификация субъектов

- •4.1. Классификация подсистем идентификации и аутентификации субъектов

- •4.2. Парольные системы идентификации и аутентификации пользователей

- •4.3. Идентификация и аутентификация с использованием индивидуальных биометрических характеристик пользователя

- •4.4. Выводы

- •4.5. Вопросы для самоконтроля

- •5. Элементы теории чисел

- •5.1. Модулярная арифметика

- •5.2. Простые числа и их свойства

- •5.3. Числовые функции

- •5.4. Выводы

- •5.5. Вопросы для самоконтроля

- •6. Методы и средства криптографической защиты

- •6.1. Принципы криптографической защиты информации

- •6.2. Традиционные симметричные криптосистемы

- •6.2.1. Шифрование методом замены

- •6.2.2. Шифрование методами перестановки

- •6.2.3. Шифрование методом гаммирования

- •6.3. Элементы криптоанализа

- •6.4. Современные симметричные системы шифрования

- •6.4.1. Стандарт шифрования des (сша)

- •6.4.2. Отечественный стандарт симметричного шифрования

- •6.5. Асимметричные криптосистемы

- •6.5.1. Недостатки симметричных криптосистем и принципы асимметричного шифрования

- •6.5.2. Однонаправленные функции

- •6.5.3. Алгоритм шифрования rsa

- •6.6. Выводы

- •6.7. Вопросы для самоконтроля

- •7. Контроль целостности информации. Электронно-цифровая подпись

- •7.1. Проблема обеспечения целостности информации

- •7.2. Функции хэширования и электронно-цифровая подпись

- •7.3. Выводы

- •7.4. Вопросы для самоконтроля

- •8. Протоколы безопасной аутентификации пользователей

- •8.1. Аутентификация на основе сертификатов

- •8.2. Процедура «рукопожатия»

- •8.3. Протокол Диффи-Хеллмана

- •8.4. Выводы

- •8.5. Вопросы для самоконтроля

- •9. Управление носителями конфиденциальной информации и внесением изменений.

- •9.1. Носители информации как объект защиты

- •9.2 Разделение тестовой среды и среды промышленной эксплуатации информационной системы. Процесс управления изменениями.

- •9.3. Выводы

- •9.4. Вопросы для самоконтроля

- •10. Разграничение доступа к информации в компьютерных системах

- •10.1. Модели разграничения доступа к информации

- •10.2. Субъектно-объектная модель компьютерной системы в механизмах и процессах коллективного доступа к информационным ресурсам

- •10.2. Монитор безопасности и основные типы политик безопасности

- •10.3. Гарантирование выполнения политики безопасности

- •10.4. Выводы

- •10.5. Вопросы для самоконтроля

- •11. Политики безопасности

- •11.1. Формальные и неформальные политики безопасности

- •11.2. Формальные методы анализа систем

- •11.3. Характеристика моделей безопасности

- •11.4. Выводы

- •11.5. Вопросы для самоконтроля

- •12. Модели безопасности

- •12.1. Модели разграничения доступа

- •12.2. Модели дискреционного доступа

- •12.2.1. Модель дискреционного доступа адепт-50.

- •12.2.2. Пятимерное пространство Хартсона

- •12.2.3. Модель Харрисона-Руззо-Ульмана

- •12.3. Модели мандатного доступа

- •12.3.1. Модель Белла и Лападула

- •12.4. Специализированные модели

- •12.4.1. Модель mms

- •12.5. Проблемы моделей предоставления прав

- •12.6. Информационные модели

- •12.6.1. Модель невмешательства

- •12.6.2. Модель невыводимости

- •12.7. Вероятностные модели

- •12.7.1. Игровая модель

- •12.7.2.Модель системы безопасности с полным перекрытием

- •12.8 .Модели контроля целостности

- •12.8.1. Модель Биба

- •12.8.2. Модель Кларка-Вилсона

- •12.9. Механизмы защиты от угрозы отказа в обслуживании

- •12.9.1. Основные понятия ово

- •12.9.2. Мандатная модель ово

- •12.9.3. Модель Миллена распределения ресурсов (мрр)

- •12.10. Выводы

- •12.11. Вопросы для самоконтроля

- •13. Обзор и сравнительный анализстандартов информационной безопасности

- •13.1. Основные понятия и определения

- •13.2. Критерии безопасности компьютерных систем министерства обороны сша ("Оранжевая книга")

- •13.2.1. Таксономия требований и критериев "Оранжевой книги"

- •13.2.2. Классы безопасности компьютерных систем

- •13.2.3. Интерпретация и развитие "Оранжевой книги"

- •13.3. Европейские критерии безопасности информационных технологий

- •13.3.1. Основные понятия

- •13.3.2. Функциональные критерии

- •13.3.3. Критерии адекватности

- •13.4. Руководящие документы Гостехкомиссии России

- •13.4.1. Основные положения

- •13.4.2. Концепция защиты свт и ас от нсд к информации

- •13.4.3. Показатели защищенности средств вычислительной техники от нсд

- •13.4.4. Показатели защищенности автоматизированных систем от нсд

- •13.5. Федеральные критерии безопасности информационных технологий

- •13.5.1. Цель разработки

- •13.5.2. Основные положения

- •13.5.3. Профиль защиты

- •13.5.4. Этапы разработки Профиля защиты

- •13.5.5. Функциональные требования к ит–продукту

- •13.5.6. Таксономия функциональных требований

- •13.5.7. Ранжирование функциональных требований

- •13.5.8. Требования к технологии разработки ит–продукта

- •13.5.9. Требования к процессу квалификационного анализа ит-продукта

- •13.6. Единые критерии безопасности информационных технологий

- •13.6.1. Цель разработки

- •13.6.2. Основные положения

- •13.6.3. Профиль защиты

- •13.6.4. Проект защиты

- •13.6.5. Требования безопасности

- •13.6.6. Функциональные требования

- •13.6.7. Требования адекватности

- •13.7. Анализ стандартов информационной безопасности

- •13.8. Выводы

- •13.9. Вопросы для самоконтроля

- •Список литературы

- •420111, Г. Казань, ул. К.Маркса, 10

13.6.5. Требования безопасности

"Единые критерии" разделяют требования безопасности на две категории: функциональные требования и требования адекватности.

Функциональные требования регламентируют функционирование обеспечивающих безопасность компонентов ИТ–продукта и определяют возможности средств защиты.

Адекватность представляет собой характеристику ИТ-продукта, которая показывает, насколько эффективно обеспечивается заявленный уровень безопасности, а также степень корректности реализации средств зашиты. Адекватность определяется технологиями, используемыми в процессе проектирования, создания и эксплуатации ИТ–продукта. Поэтому требования адекватности регламентируют технологию и процесс создания ИТ–продукта, а также необходимость проведения анализа слабых мест защиты.

13.6.6. Функциональные требования

Как и все остальные положения "Единых критериев" функциональные требования представлены в виде хорошо проработанной формальной структуры. Набор функциональных требований обобщает все существующие стандарты информационной безопасности и впечатляет своей всеобъемлющей полнотой и подробнейшей детализацией.

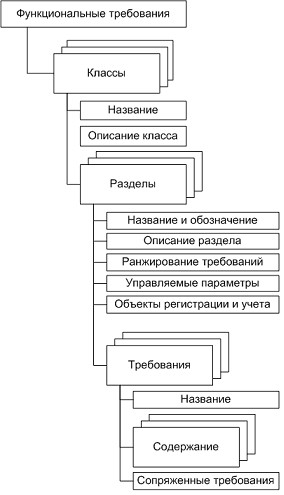

Функциональные требования разбиты на классы, которые, в свою очередь состоят из разделов. Структура функциональных требований приведена на рис.13.10. Рассмотрим назначение некоторых элементов структуры описания Функциональных требований, необходимых для проведения их анализа:

Название и обозначение раздела. Каждый раздел имеет свое уникальное название и семисимвольный идентификатор, состоящий из префикса – трехбуквенного идентификатора класса, знака подчеркивания и трехбуквенного обозначения раздела. Используется для ссылок на раздел.

Ранжирование требований. "Единые критерии" развивают впервые предложенный в "Федеральных критериях" подход, связанный с отказом от единой шкалы ранжирования функциональных требований и введением множества частных шкал. Специфика "Единых критериев" состоит в том, что шкалы, по которым ранжируются требования, являются лишь частично упорядоченными.

Рис. 13.10. Структура функциональных требований «Единых критериев»

Это нововведение требует подробного рассмотрения, т. к. открывает новые возможности для пользователей и разработчиков при составлении набора требований Профиля защиты и Проекта защиты.

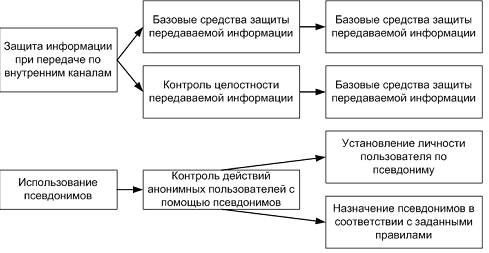

Согласно "Единым критериям" набор ранжированных требований представляет собой иерархическую структуру, в которой усиление требований происходит монотонно, но при этом не является линейным упорядоченным списком. Требования, стоящие в иерархии выше других включают в себя нижестоящие требования. Это означает, что в Профиле защиты имеет смысл использовать только одно их таких требований. Требования, не связанные отношениями иерархичности являются независимыми и могут быть использованы одновременно. Таким образом, структура, отображающая иерархию требований, имеет вид направленного графа, Усиление требований происходит при движении по его ребрам от корневой вершины. Вершины графа, между которыми нельзя проложить путь, следуя по направлению ребер, обозначают несравнимые между собой требования. Строго говоря, такой граф канонически индуцирует отношение частичного порядка на множестве требований. В качестве примера рассмотрим ранжирование требований защиты информации при передаче по внутренним каналам и к использованию псевдонимов (рис. 13.11).

Реализация требований защиты информации при передаче по внутренним каналам осуществляется по двум направлениям – обеспечение безопасности при передаче и контроль целостности информации. Для каждого направления существует две степени реализации требований, в зависимости от того учитываются атрибуты безопасности передаваемой информации, или нет. Требования, находящиеся на разных ветках являются независимыми и дополняют друг друга.

Иерархия требований к использованию псевдонимов представляет собой более сложную структуру. Минимальный уровень соответствия этому требованию обеспечивается посредством использования псевдонимов, скрывающих личности пользователей, работающих с системой. Существуют два независимых направления усиления этого требования – наличие механизма, позволяющего в случае необходимости определить пользователя, скрывающегося за псевдонимом, и использование при назначении псевдонимов некоторых правил, позволяющих установить личность пользователя. Эти два требования находятся на разных ветвях иерархии и несопоставимы между собой.

Управляемые параметры. В этом пункте могут быть перечислены параметры, путем настройки которых должно осуществляться управление средствами защиты, реализующими требования данного раздела.

Рис. 3.11. Пример иерархического ранжирования функциональных требований «Единых критериев»

Объекты регистрации и учета. В этом пункте требований перечислены операции и события, которые должны являться объектами регистрации и учета.

Само описание функционального требования строится по следующей схеме:

Уникальное название требования, которое используется для ссылок на него в Профиле и Проекте защиты.

Содержание требования. "Единые критерии" разрешают использовать требования только без изменений, что обеспечивает их стандартизацию.

Сопряженные требования. Необязательный пункт, содержащий список требований различных разделов и классов, выполнение которых рассматривается как необходимое предварительное условие для реализации данного требования.

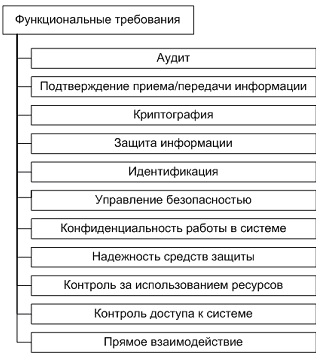

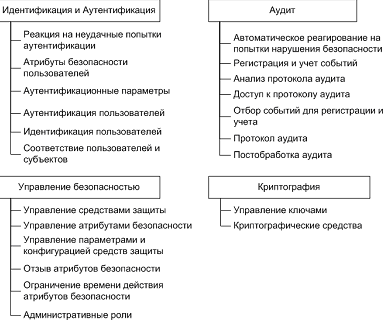

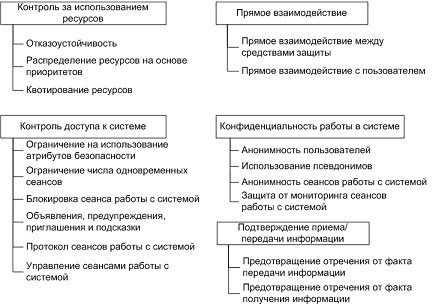

Таксономия классов функциональных требований "Единых критериев" показана на рис. 13.12.

Рис. 3.12. Таксономия классов функциональных требований «Единых критериев»

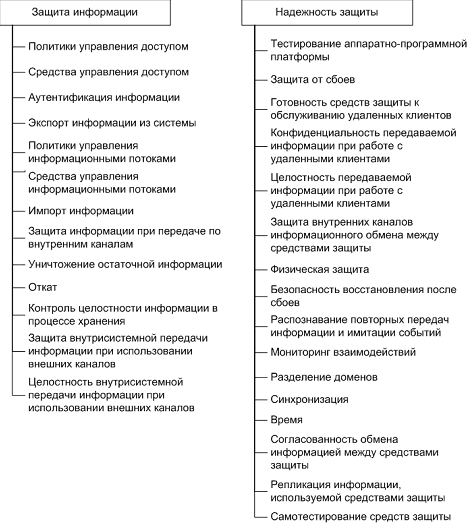

Набор функциональных требований "Единых критериев" отличается от других стандартов, во-первых, своей всеобъемлющей полнотой (135 требований), и, во-вторых, многоуровневым подходом к обеспечению безопасности. Впервые отдельные классы требований направлены на обеспечение надежности работы самих средств защиты, контролю за эксплуатацией системы, обеспечению конфиденциальности сеансов доступа к системе и организации обмена информацией. Особо стоит отметить появление в последней версии критериев требований к криптографическим средствам и управлению безопасностью. Таксономия функциональных требований для всех классов "Единых критериев" показана на рис. 3.13, 3.14, 3.15.

Требования конфиденциальности, целостности и управления доступом объединены в один класс "защита информации", что выглядит вполне логичным и полностью соответствует их назначению. Следует отметить Разделение требований к политике управления доступом (произвольные додели управления доступом) от требований к управлению информационными потоками (нормативные модели управления доступом), а также отделение требований к политике безопасности от требований к средствам ее реализации.

Класс требований к надежности работы средств защиты является самым объемным, что определяется высокой степенью детализации включенных в него требований к методам и средствам обеспечения нормального функционирования средств защиты.

Рис. 3.13. Таксономия функциональных требований классов Защита информации и Надежность информации «Единых критериев»

Рис. 3.14. Таксономия функциональных требований классов Идентификация и Аутентификация, Аудит, Управление безопасностью, Криптография «Единых критериев»

Рис. 3.15. Таксономия функциональных требований классов Контроль за использованием ресурсов, Прямое взаимодействие, Контроль доступа к системе, Конфиденциальность работы в системе, Подтверждение приема/передачи информации «Единых критериев»