- •Учебное пособие

- •Аннотация

- •Список сокращений

- •Содержание

- •Введение

- •Научные и технические предпосылки кризисной ситуации.

- •Бурное развитие программного обеспечения.

- •Понятие «защищенная система».

- •1. Основные понятия и определения предмета защиты информации

- •1.1. Общее содержание проблемы информационной безопасности

- •1.2 Информация и информационные отношения. Субъекты информационных отношений

- •1.3. Ценность информации

- •1.4. Модель решетки ценностей

- •1.5. Mls решетка

- •1.6. Определение требований к защищенности информации

- •1.7. Критерии, условия и принципы отнесения информации к защищаемой. Виды конфиденциальной информации.

- •1.8. Выводы

- •1.9. Вопросы для самоконтроля

- •Угрозы информации, методология их выявления и оценки

- •2.1. Санкционированный и несанкционированный доступ

- •2.2. Угрозы информации, методология их выявления и оценки

- •2.3. Ретроспективный анализ подходов к формированию множества угроз информации

- •2.4. Цели и задачи оценки угроз информации в современных системах ее обработки

- •2.5. Система показателей уязвимости информации

- •2.6. Классификация и содержание угроз информации

- •2.7. Методы и модели оценки уязвимости информации

- •2.8. Выводы

- •2.9. Вопросы для самоконтроля

- •3. Общая классификация защитных мер

- •3.1. Базовые свойства безопасности информации. Каналы реализации угроз

- •3.2. Основные принципы обеспечения информационной безопасности

- •3.3. Меры обеспечения безопасности компьютерных систем

- •3.4. Характеристика способов защиты компьютерной информации с помощью аппаратно-программных мер

- •3.5. Выводы

- •3.6. Вопросы для самоконтроля

- •4. Идентификация и аутентификация субъектов

- •4.1. Классификация подсистем идентификации и аутентификации субъектов

- •4.2. Парольные системы идентификации и аутентификации пользователей

- •4.3. Идентификация и аутентификация с использованием индивидуальных биометрических характеристик пользователя

- •4.4. Выводы

- •4.5. Вопросы для самоконтроля

- •5. Элементы теории чисел

- •5.1. Модулярная арифметика

- •5.2. Простые числа и их свойства

- •5.3. Числовые функции

- •5.4. Выводы

- •5.5. Вопросы для самоконтроля

- •6. Методы и средства криптографической защиты

- •6.1. Принципы криптографической защиты информации

- •6.2. Традиционные симметричные криптосистемы

- •6.2.1. Шифрование методом замены

- •6.2.2. Шифрование методами перестановки

- •6.2.3. Шифрование методом гаммирования

- •6.3. Элементы криптоанализа

- •6.4. Современные симметричные системы шифрования

- •6.4.1. Стандарт шифрования des (сша)

- •6.4.2. Отечественный стандарт симметричного шифрования

- •6.5. Асимметричные криптосистемы

- •6.5.1. Недостатки симметричных криптосистем и принципы асимметричного шифрования

- •6.5.2. Однонаправленные функции

- •6.5.3. Алгоритм шифрования rsa

- •6.6. Выводы

- •6.7. Вопросы для самоконтроля

- •7. Контроль целостности информации. Электронно-цифровая подпись

- •7.1. Проблема обеспечения целостности информации

- •7.2. Функции хэширования и электронно-цифровая подпись

- •7.3. Выводы

- •7.4. Вопросы для самоконтроля

- •8. Протоколы безопасной аутентификации пользователей

- •8.1. Аутентификация на основе сертификатов

- •8.2. Процедура «рукопожатия»

- •8.3. Протокол Диффи-Хеллмана

- •8.4. Выводы

- •8.5. Вопросы для самоконтроля

- •9. Управление носителями конфиденциальной информации и внесением изменений.

- •9.1. Носители информации как объект защиты

- •9.2 Разделение тестовой среды и среды промышленной эксплуатации информационной системы. Процесс управления изменениями.

- •9.3. Выводы

- •9.4. Вопросы для самоконтроля

- •10. Разграничение доступа к информации в компьютерных системах

- •10.1. Модели разграничения доступа к информации

- •10.2. Субъектно-объектная модель компьютерной системы в механизмах и процессах коллективного доступа к информационным ресурсам

- •10.2. Монитор безопасности и основные типы политик безопасности

- •10.3. Гарантирование выполнения политики безопасности

- •10.4. Выводы

- •10.5. Вопросы для самоконтроля

- •11. Политики безопасности

- •11.1. Формальные и неформальные политики безопасности

- •11.2. Формальные методы анализа систем

- •11.3. Характеристика моделей безопасности

- •11.4. Выводы

- •11.5. Вопросы для самоконтроля

- •12. Модели безопасности

- •12.1. Модели разграничения доступа

- •12.2. Модели дискреционного доступа

- •12.2.1. Модель дискреционного доступа адепт-50.

- •12.2.2. Пятимерное пространство Хартсона

- •12.2.3. Модель Харрисона-Руззо-Ульмана

- •12.3. Модели мандатного доступа

- •12.3.1. Модель Белла и Лападула

- •12.4. Специализированные модели

- •12.4.1. Модель mms

- •12.5. Проблемы моделей предоставления прав

- •12.6. Информационные модели

- •12.6.1. Модель невмешательства

- •12.6.2. Модель невыводимости

- •12.7. Вероятностные модели

- •12.7.1. Игровая модель

- •12.7.2.Модель системы безопасности с полным перекрытием

- •12.8 .Модели контроля целостности

- •12.8.1. Модель Биба

- •12.8.2. Модель Кларка-Вилсона

- •12.9. Механизмы защиты от угрозы отказа в обслуживании

- •12.9.1. Основные понятия ово

- •12.9.2. Мандатная модель ово

- •12.9.3. Модель Миллена распределения ресурсов (мрр)

- •12.10. Выводы

- •12.11. Вопросы для самоконтроля

- •13. Обзор и сравнительный анализстандартов информационной безопасности

- •13.1. Основные понятия и определения

- •13.2. Критерии безопасности компьютерных систем министерства обороны сша ("Оранжевая книга")

- •13.2.1. Таксономия требований и критериев "Оранжевой книги"

- •13.2.2. Классы безопасности компьютерных систем

- •13.2.3. Интерпретация и развитие "Оранжевой книги"

- •13.3. Европейские критерии безопасности информационных технологий

- •13.3.1. Основные понятия

- •13.3.2. Функциональные критерии

- •13.3.3. Критерии адекватности

- •13.4. Руководящие документы Гостехкомиссии России

- •13.4.1. Основные положения

- •13.4.2. Концепция защиты свт и ас от нсд к информации

- •13.4.3. Показатели защищенности средств вычислительной техники от нсд

- •13.4.4. Показатели защищенности автоматизированных систем от нсд

- •13.5. Федеральные критерии безопасности информационных технологий

- •13.5.1. Цель разработки

- •13.5.2. Основные положения

- •13.5.3. Профиль защиты

- •13.5.4. Этапы разработки Профиля защиты

- •13.5.5. Функциональные требования к ит–продукту

- •13.5.6. Таксономия функциональных требований

- •13.5.7. Ранжирование функциональных требований

- •13.5.8. Требования к технологии разработки ит–продукта

- •13.5.9. Требования к процессу квалификационного анализа ит-продукта

- •13.6. Единые критерии безопасности информационных технологий

- •13.6.1. Цель разработки

- •13.6.2. Основные положения

- •13.6.3. Профиль защиты

- •13.6.4. Проект защиты

- •13.6.5. Требования безопасности

- •13.6.6. Функциональные требования

- •13.6.7. Требования адекватности

- •13.7. Анализ стандартов информационной безопасности

- •13.8. Выводы

- •13.9. Вопросы для самоконтроля

- •Список литературы

- •420111, Г. Казань, ул. К.Маркса, 10

Понятие «защищенная система».

Считать, что защищенная система – это система обработки информации, в состав которой включен тот или иной набор средств защиты, неправильно.

Ибо наличие системы защиты информации (СЗИ) является лишь необходимым условием и не может рассматриваться в качестве критерия защищенности системы от реальных угроз, поскольку безопасность не является абсолютной характеристикой и может рассматриваться только относительно некоторой среды, в которой действуют определенные угрозы.

Защищенная система обработки информации для определенных условий эксплуатации обеспечивает безопасность (конфиденциальность и целостность) обрабатываемой информации и поддерживает свою работоспособность в условиях воздействия на нее заданного множества угроз.

Защищенная система должна обладать следующими свойствами.

Она должна автоматизировать процесс обработки конфиденциальной информации, включая все аспекты этого процесса, связанные с обеспечением безопасности.

Защищенная система – это система, которая успешно и эффективно противостоит угрозам безопасности.

Защищенная система должна соответствовать требованиям и критериям стандартов информационной безопасности. Наличие общепринятых стандартов позволяет согласовать подходы различных участников процесса создания защищенных систем (требования потребителей, технологии и методы производителей, критерии независимой экспертизы).

В предлагаемом учебном пособии для изучения предлагаются вопросы защиты информации для комплексного начального изучения.

1. Основные понятия и определения предмета защиты информации

1.1. Общее содержание проблемы информационной безопасности

Понятие безопасности как общенаучной категории определяется как такое состояние рассматриваемой системы, при котором она с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних угроз, а с другой — ее наличие и функционирование не создает угроз для элементов самой системы и внешней среды.

В этом случае естественной мерой безопасности системы представляются:

с точки зрения способности противостоять дестабилизирующему воздействию внешних и внутренних угроз — степень (уровень) сохранения системой своей структуры, технологии и эффективности функционирования под воздействием дестабилизирующих факторов;

с точки зрения отсутствия угроз для элементов системы и внешней среды — степень (уровень) возможности (или отсутствия возможности) появления таких дестабилизирующих факторов, которые могут представить угрозу элементам самой системы или внешней среде.

Чисто механическая интерпретация приведенных формулировок приводит к следующему определению информационной безопасности.

Определение 1.1. Информационная безопасность — такое состояние рассматриваемой системы, при котором она с одной стороны, способна противостоять дестабилизирующему воздействию внешних и внутренних информационных угроз, а с другой — ее наличие и функционирование не создает информационных угроз для элементов самой системы и внешней среды.

Следует отметить, что информация как непременный компонент любой организованной системы, с одной стороны, легко уязвима (т.е. весьма доступна для дестабилизирующего воздействия большого числа разноплановых угроз), а с другой сама может быть источником тоже большого числа и тоже разноплановых угроз как для элементов самой системы, так и для внешней среды.

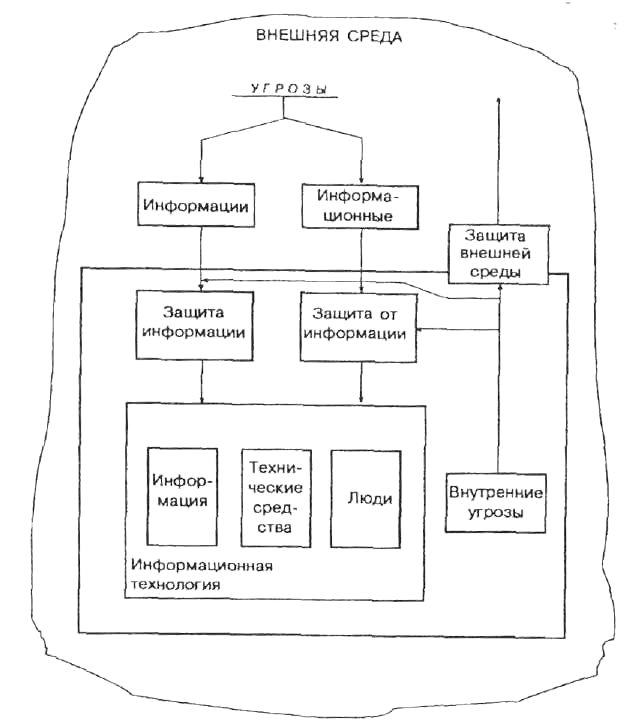

Отсюда естественным образом вытекает, что обеспечение информационной безопасности в общей постановке проблемы может быть достигнуто лишь при взаимоувязанном решении трех составляющих проблем:

защиты находящейся в системе информации от дестабилизирующего воздействия внешних и внутренних угроз;

защиты элементов системы от дестабилизирующего воздействия внешних и внутренних информационных угроз;

защиты внешней среды от информационных угроз со стороны рассматриваемой системы.

В соответствии с изложенным общая схема обеспечения информационной безопасности может быть представлена так, как показано на рис. 1.1.

Рис. 1.1. Общая схема обеспечения информационной безопасности

Рассмотрим теперь состояние дел в изучении и разработке второй составляющей информационной безопасности — защите от информации.

Защита от информации заключается в использовании специальных методов и средств в целях предупреждения или нейтрализации негативного воздействия на элементы рассматриваемой системы (людей и технических комплексов) информации как имеющейся (генерируемой, хранимой, обрабатываемой и используемой) внутри системы, так и поступающей из внешней среды (защита системы от информации), а также предупреждение негативного воздействия выходной информации системы на элементы внешней среды (информационная экология).

Актуальность этой составной части общей проблемы информационной безопасности заключается в том, что информация может оказывать такое воздействие на людей и технические комплексы, результаты которого могут носить не просто негативный, а трагический и даже катастрофический характер.

Общеизвестно, что мышление (и вообще интеллектуальная деятельность) человека в очень сильной степени подвержено внешним воздействиям, причем эти воздействия могут носить самый различный характер, а результат его может быть очень глубоким. Доказано, что указанное воздействие может быть как положительным, так и отрицательным. Положительное воздействие способствует повышению настроения человека, улучшению его психофизиологического состояния и даже значительной интенсификации его продуктивного мышления, интеллектуальной деятельности. Говорят, что положительные воздействия могут привести человека в состояние вдохновения, в котором интенсивность интеллектуальной деятельности не просто повышается, а многократно умножается, причем человек в этом состоянии может находить неожиданные и рациональной логикой необъяснимые решения.

Кстати, на генерирующей продуктивное мышление роли вдохновения построены неформально-эвристические методы решения сложных задач. В силу этого в число актуальных проблем современной информатики включены проблемы информационного комфорта и информационной эмоционалистики.

Но, как отмечалось выше, информационное воздействие на человека может быть отрицательным, последствиями которого может быть плохое настроение, ухудшение состояния, негативное поведение, неправильная ориентация и т.п. Наиболее очевидной и распространенной разновидностью отрицательного информационного воздействия является сознательная или бессознательная ложь, результатом которой может быть неправильное решение или поведение.

Большие возможности имеются и для информационного воздействия на электронную технику. Например, если в ЭВМ заблаговременно ввести специальную аппаратную закладку, то по команде извне можно прервать работу ЭВМ, или, наоборот, несанкционированно ее инициировать, вывести из строя и т.п. Именно таким образом во время войны в Персидском заливе была выведена из строя ЭВМ системы управления иракской противовоздушной обороны. Данная опасность особенно велика для России, поскольку страна буквально наводнена импортной техникой, причем значительная часть этой техники поступает по неконтролируемым каналам. В этих условиях весьма высока вероятность наличия закладок.

Возможности информационного воздействия очерченного плана настолько велики, что информацию называют оружием массового поражения и говорят о реальной возможности информационных войн.

Уже того, что сказано здесь относительно защиты от информации, достаточно для утверждения о чрезвычайной важности данной проблемы для современного общества

Проблема защиты от информации существенно сложнее проблемы защиты информации в силу того, что информационные угрозы чрезвычайно многообразны и разнообразны, их воздействие далеко не всегда очевидно, а предотвращение и нейтрализация их требует не столько технических решений, сколько организационно-правовых и даже политических.