- •Учебное пособие

- •Аннотация

- •Список сокращений

- •Содержание

- •Введение

- •Научные и технические предпосылки кризисной ситуации.

- •Бурное развитие программного обеспечения.

- •Понятие «защищенная система».

- •1. Основные понятия и определения предмета защиты информации

- •1.1. Общее содержание проблемы информационной безопасности

- •1.2 Информация и информационные отношения. Субъекты информационных отношений

- •1.3. Ценность информации

- •1.4. Модель решетки ценностей

- •1.5. Mls решетка

- •1.6. Определение требований к защищенности информации

- •1.7. Критерии, условия и принципы отнесения информации к защищаемой. Виды конфиденциальной информации.

- •1.8. Выводы

- •1.9. Вопросы для самоконтроля

- •Угрозы информации, методология их выявления и оценки

- •2.1. Санкционированный и несанкционированный доступ

- •2.2. Угрозы информации, методология их выявления и оценки

- •2.3. Ретроспективный анализ подходов к формированию множества угроз информации

- •2.4. Цели и задачи оценки угроз информации в современных системах ее обработки

- •2.5. Система показателей уязвимости информации

- •2.6. Классификация и содержание угроз информации

- •2.7. Методы и модели оценки уязвимости информации

- •2.8. Выводы

- •2.9. Вопросы для самоконтроля

- •3. Общая классификация защитных мер

- •3.1. Базовые свойства безопасности информации. Каналы реализации угроз

- •3.2. Основные принципы обеспечения информационной безопасности

- •3.3. Меры обеспечения безопасности компьютерных систем

- •3.4. Характеристика способов защиты компьютерной информации с помощью аппаратно-программных мер

- •3.5. Выводы

- •3.6. Вопросы для самоконтроля

- •4. Идентификация и аутентификация субъектов

- •4.1. Классификация подсистем идентификации и аутентификации субъектов

- •4.2. Парольные системы идентификации и аутентификации пользователей

- •4.3. Идентификация и аутентификация с использованием индивидуальных биометрических характеристик пользователя

- •4.4. Выводы

- •4.5. Вопросы для самоконтроля

- •5. Элементы теории чисел

- •5.1. Модулярная арифметика

- •5.2. Простые числа и их свойства

- •5.3. Числовые функции

- •5.4. Выводы

- •5.5. Вопросы для самоконтроля

- •6. Методы и средства криптографической защиты

- •6.1. Принципы криптографической защиты информации

- •6.2. Традиционные симметричные криптосистемы

- •6.2.1. Шифрование методом замены

- •6.2.2. Шифрование методами перестановки

- •6.2.3. Шифрование методом гаммирования

- •6.3. Элементы криптоанализа

- •6.4. Современные симметричные системы шифрования

- •6.4.1. Стандарт шифрования des (сша)

- •6.4.2. Отечественный стандарт симметричного шифрования

- •6.5. Асимметричные криптосистемы

- •6.5.1. Недостатки симметричных криптосистем и принципы асимметричного шифрования

- •6.5.2. Однонаправленные функции

- •6.5.3. Алгоритм шифрования rsa

- •6.6. Выводы

- •6.7. Вопросы для самоконтроля

- •7. Контроль целостности информации. Электронно-цифровая подпись

- •7.1. Проблема обеспечения целостности информации

- •7.2. Функции хэширования и электронно-цифровая подпись

- •7.3. Выводы

- •7.4. Вопросы для самоконтроля

- •8. Протоколы безопасной аутентификации пользователей

- •8.1. Аутентификация на основе сертификатов

- •8.2. Процедура «рукопожатия»

- •8.3. Протокол Диффи-Хеллмана

- •8.4. Выводы

- •8.5. Вопросы для самоконтроля

- •9. Управление носителями конфиденциальной информации и внесением изменений.

- •9.1. Носители информации как объект защиты

- •9.2 Разделение тестовой среды и среды промышленной эксплуатации информационной системы. Процесс управления изменениями.

- •9.3. Выводы

- •9.4. Вопросы для самоконтроля

- •10. Разграничение доступа к информации в компьютерных системах

- •10.1. Модели разграничения доступа к информации

- •10.2. Субъектно-объектная модель компьютерной системы в механизмах и процессах коллективного доступа к информационным ресурсам

- •10.2. Монитор безопасности и основные типы политик безопасности

- •10.3. Гарантирование выполнения политики безопасности

- •10.4. Выводы

- •10.5. Вопросы для самоконтроля

- •11. Политики безопасности

- •11.1. Формальные и неформальные политики безопасности

- •11.2. Формальные методы анализа систем

- •11.3. Характеристика моделей безопасности

- •11.4. Выводы

- •11.5. Вопросы для самоконтроля

- •12. Модели безопасности

- •12.1. Модели разграничения доступа

- •12.2. Модели дискреционного доступа

- •12.2.1. Модель дискреционного доступа адепт-50.

- •12.2.2. Пятимерное пространство Хартсона

- •12.2.3. Модель Харрисона-Руззо-Ульмана

- •12.3. Модели мандатного доступа

- •12.3.1. Модель Белла и Лападула

- •12.4. Специализированные модели

- •12.4.1. Модель mms

- •12.5. Проблемы моделей предоставления прав

- •12.6. Информационные модели

- •12.6.1. Модель невмешательства

- •12.6.2. Модель невыводимости

- •12.7. Вероятностные модели

- •12.7.1. Игровая модель

- •12.7.2.Модель системы безопасности с полным перекрытием

- •12.8 .Модели контроля целостности

- •12.8.1. Модель Биба

- •12.8.2. Модель Кларка-Вилсона

- •12.9. Механизмы защиты от угрозы отказа в обслуживании

- •12.9.1. Основные понятия ово

- •12.9.2. Мандатная модель ово

- •12.9.3. Модель Миллена распределения ресурсов (мрр)

- •12.10. Выводы

- •12.11. Вопросы для самоконтроля

- •13. Обзор и сравнительный анализстандартов информационной безопасности

- •13.1. Основные понятия и определения

- •13.2. Критерии безопасности компьютерных систем министерства обороны сша ("Оранжевая книга")

- •13.2.1. Таксономия требований и критериев "Оранжевой книги"

- •13.2.2. Классы безопасности компьютерных систем

- •13.2.3. Интерпретация и развитие "Оранжевой книги"

- •13.3. Европейские критерии безопасности информационных технологий

- •13.3.1. Основные понятия

- •13.3.2. Функциональные критерии

- •13.3.3. Критерии адекватности

- •13.4. Руководящие документы Гостехкомиссии России

- •13.4.1. Основные положения

- •13.4.2. Концепция защиты свт и ас от нсд к информации

- •13.4.3. Показатели защищенности средств вычислительной техники от нсд

- •13.4.4. Показатели защищенности автоматизированных систем от нсд

- •13.5. Федеральные критерии безопасности информационных технологий

- •13.5.1. Цель разработки

- •13.5.2. Основные положения

- •13.5.3. Профиль защиты

- •13.5.4. Этапы разработки Профиля защиты

- •13.5.5. Функциональные требования к ит–продукту

- •13.5.6. Таксономия функциональных требований

- •13.5.7. Ранжирование функциональных требований

- •13.5.8. Требования к технологии разработки ит–продукта

- •13.5.9. Требования к процессу квалификационного анализа ит-продукта

- •13.6. Единые критерии безопасности информационных технологий

- •13.6.1. Цель разработки

- •13.6.2. Основные положения

- •13.6.3. Профиль защиты

- •13.6.4. Проект защиты

- •13.6.5. Требования безопасности

- •13.6.6. Функциональные требования

- •13.6.7. Требования адекватности

- •13.7. Анализ стандартов информационной безопасности

- •13.8. Выводы

- •13.9. Вопросы для самоконтроля

- •Список литературы

- •420111, Г. Казань, ул. К.Маркса, 10

6.2. Традиционные симметричные криптосистемы

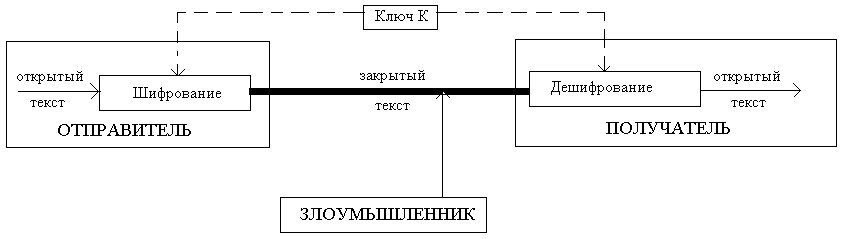

В симметричных криптосистемах (криптосистемах с секретным ключом) шифрование и дешифрование информации осуществляется на одном ключе K, являющемся секретным. Рассекречивание ключа шифрования ведет к рассекречиванию всего защищенного обмена. Для того, чтобы подчеркнуть факт использования одного и того же ключа в шифраторе источника и дешифраторе получателя сообщений, криптосистемы с секретными ключами называют также одноключевыми.

Функциональная схема взаимодействия участников симметричного криптографического обмена приведена на рис. 6.1.

Рис. 6.1. Функциональная схема симметричной криптосистемы

В симметричной криптосистеме секретный ключ необходимо передать всем участникам криптографической сети по некоторому защищенному каналу.

Традиционные симметричные криптосистемы можно разделить на следующие основные виды [8,18,25].

1. Шифры замены.

2. Шифры перестановки.

3. Шифры гаммирования.

6.2.1. Шифрование методом замены

Шифрование заменой (подстановкой) заключается в том, что символы шифруемого текста заменяются символами того же или другого алфавита в соответствие с заранее оговоренной схемой замены.

Данные шифры являются наиболее древними. Принято делить шифры замены на моноалфавитные и многоалфавитные.

При моноалфавитной замене каждой букве алфавита открытого текста ставится в соответствие одна и та же буква шифротекста из этого же алфавита одинаково на всем протяжении текста.

Рассмотрим наиболее известные шифры моноалфавитной замены.

Шифрование методом Цезаря

Свое название данный шифр получил по имени римского императора Гая Юлия Цезаря, который использовал этот шифр при переписке с Цицероном (около 50 г. до н.э).

При шифровании исходного текста по данному методу каждая буква заменяется на другую букву того же алфавита путем ее смещения в используемом алфавите на число позиций, равное K. При достижении конца алфавита выполняется циклический переход к его началу.

Общая формула шифра Цезаря имеет следующий вид:

|

С=P+K (mod M), |

(6.1.) |

где P – номер символа открытого текста, С – соответствующий ему номер символа шифротекста, K – ключ шифрования (коэффициент сдвига), M – размер алфавита (для русского языка M=32)

Для данного шифра замены можно задать фиксированную таблицу подстановок, содержащую соответствующие пары букв открытого текста и шифротекста.

Пример 6.1.

Таблица подстановок для символов русского текста при ключе K=3 представлена в таблице 6.1. Данной таблице соответствует формула

|

С=P+3 (mod 32) |

(6.2.) |

Табл. 6.1. Табл. подстановок шифра Цезаря для ключа K=3

|

А |

|

Г |

|

Р |

|

У |

|

Б |

|

Д |

|

С |

|

Ф |

|

В |

|

Е |

|

Т |

|

Х |

|

Г |

|

Ж |

|

У |

|

Ц |

|

Д |

|

З |

|

Ф |

|

Ч |

|

Е |

|

И |

|

Х |

|

Ш |

|

Ж |

|

Й |

|

Ц |

|

Щ |

|

З |

|

К |

|

Ч |

|

Ь |

|

И |

|

Л |

|

Ш |

|

Ы |

|

Й |

|

М |

|

Щ |

|

Ъ |

|

К |

|

Н |

|

Ь |

|

Э |

|

Л |

|

О |

|

Ы |

|

Ю |

|

М |

|

П |

|

Ъ |

|

Я |

|

Н |

|

Р |

|

Э |

|

А |

|

О |

|

С |

|

Ю |

|

Б |

|

П |

|

Т |

|

Я |

|

В |

Согласно формуле (6.2.) открытый текст «БАГАЖ» будет преобразован в шифротекст «ДГЖГЙ».

Дешифрование закрытого текста, зашифрованного методом Цезаря согласно (6.1), осуществляется по формуле

|

С=P-K (mod M), |

(6.3.) |

Простая моноалфавитная замена

Шифр простой моноалфавитной замены является обобщением шифра Цезаря и выполняет шифрование по следующей схеме:

|

|

(6.4.) |

где

![]() -

ключ шифрования,

-

ключ шифрования,![]() .

.

Преобразование согласно схеме (6.4.) является взаимно однозначным отображением только в том случае, если a и M взаимно простые. В этом случае для дешифрования закрытого текста выполняют обратное преобразование по формуле (6.5.)

|

|

(6.5.) |

Пример 6.2.

Пусть M=26, a=3, K=6, НОД(3,26) = 1. Тогда получаем следующую таблицу подстановок для шифра простой моноалфавитной замены (в таблице указаны коды букв русского алфавита).

|

A |

B |

C |

D |

E |

F |

G |

H |

I |

G |

K |

L |

M |

N |

O |

P |

Q |

R |

S |

|

0 |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

9 |

10 |

11 |

12 |

13 |

14 |

15 |

16 |

17 |

18 |

|

6 |

9 |

12 |

15 |

18 |

21 |

24 |

1 |

4 |

7 |

10 |

13 |

16 |

19 |

22 |

25 |

2 |

5 |

8 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

T |

U |

V |

W |

X |

Y |

Z |

|

|

|

|

|

|

|

|

|

|

|

|

|

19 |

20 |

21 |

22 |

23 |

24 |

25 |

|

|

|

|

|

|

|

|

|

|

|

|

|

11 |

14 |

17 |

20 |

23 |

0 |

3 |

|

|

|

|

|

|

|

|

|

|

|

|

Тогда открытый текст «HOME» будет преобразован в шифротекст «BWQS».

Шифрующие таблицы Трисемуса

Данный шифр был предложен в 1508 году аббатом из Германии Иоганом Трисемусом [18] Для получения данного шифра замены им было предложено использовать таблицу для записи букв алфавита и ключевого слова или фразы. В таблицу сначала вписывалось по строкам ключевое слово, причем повторяющиеся буквы отбрасывались. Затем эта таблица дополнялась не вошедшими в нее буквами алфавита по порядку. При шифровании в построенной таблице находят очередную букву открытого текста и записывают в шифротекст букву, расположенную ниже ее в том же столбце. Если буква открытого текста оказывается в нижней строке таблицы, тогда для шифротекста берут самую верхнюю букву из того же столбца.

Для русского алфавита шифрующая таблица может иметь размер 4х8.

Пример 6.3.

Выберем в качестве ключа слово ПАМЯТНИК. Шифрующая таблица с данным ключом представлена в таблице 6.2.

Табл. 6.2. Шифрующая таблица Трисемуса

|

П |

А |

М |

Я |

Т |

Н |

И |

К |

|

Б |

В |

Г |

Д |

Е |

Ж |

З |

Й |

|

Л |

О |

Р |

С |

У |

Ф |

Х |

Ц |

|

Ч |

Ш |

Щ |

Ь |

Ы |

Ъ |

Э |

Ю |

Тогда открытый текст «НЕРУКОТВОРНЫЙ» будет преобразован в закрытый текст «ЖУЩЫЙШЕОШЩЖТЦ».

Достоинством методов моноалфавитной замены является простота шифрования и дешифрования.

Основным недостатком данных методов является то, что подстановки, выполняемые в соответствие с данными методами, не маскируют частоты появления различных букв закрытого текста. Это позволяет легко атаковать данные методы шифрования путем анализа частотности символов закрытого текста. Особенности реализации данного метода криптоанализа будут рассмотрены далее.

При многоалфавитной замене каждой букве алфавита открытого текста в различных ситуациях ставятся в соответствие различные буквы шифротекста в зависимости от соответствующего ей элемента ключа. В данном случае для шифрования каждого символа открытого текста применяют свой шифр моноалфавитной замены, причем смена алфавитов осуществляется последовательно и циклически, т.е. первый символ заменяется соответствующим символом первого алфавита, второй – символом второго алфавита и т. д. до тех пор, пока не будут использованы все выбранные алфавиты. После этого использование алфавитов повторяется.

Многоалфавитные шифры замены предложил и ввел в практику криптографии Леон Батист Альберти. Рассмотрим ряд примеров шифров многоалфавитной замены.

Шифр Гронсфельда

Данный шифр представляет собой модификацию шифра Цезаря с числовым ключом. При реализации данного шифра под буквами исходного сообщения записывают цифры числового ключа. Если ключ короче сообщения, то его запись циклически повторяют. Получение символа шифротекста осуществляют также, как это делается в шифре Цезаря, при этом смещение символа открытого текста производят на количество позиций, соответствующего цифре ключа, стоящей под ним.

Пример 6.4.

Пусть необходимо зашифровать исходное сообщение «НОЧЕВАЛА ТУЧКА ЗОЛОТАЯ», в качестве ключа возьмем К=193431.

|

Сообщение |

Н |

О |

Ч |

Е |

В |

А |

Л |

А |

Т |

У |

Ч |

К |

А |

З |

О |

Л |

О |

Т |

А |

Я |

|

Ключ |

1 |

9 |

3 |

4 |

3 |

1 |

1 |

9 |

3 |

4 |

3 |

1 |

1 |

9 |

3 |

4 |

3 |

1 |

1 |

9 |

|

Шифротекст |

О |

Ч |

Ь |

Й |

Е |

Б |

М |

Й |

Х |

Ч |

Ь |

Л |

Б |

Р |

С |

П |

С |

У |

Б |

И |

Для того, чтобы зашифровать первую букву сообщения Н, необходимо сдвинуть ее в алфавите русских букв на число позиций 1, в результате чего получим букву О.

Дешифрование шифротеста предполагает сдвиг его символов на необходимое число позиций в обратную сторону.

Система шифрования Вижинера

Отличие системы Вижинера от шифра Гронсфельда заключается в том, что элементами ключа в данном случае могут быть не только цифры от 0 до 9, но и произвольные символы некоторого алфавита.

При шифровании исходного сообщения его, как и в шифре Гронсфельда, выписывают в строку, а под ним записывают ключевое слово или фразу. Если ключ оказался короче сообщения, то его циклически повторяют. Все символы используемого алфавита пронумерованы от 0 до M-1, где M – размер алфавита. Преобразование символа открытого текста осуществляется по формуле

|

Сi=Pi+Ki (mod M), |

(6.6.) |

где Pi - номер символа открытого текста, Ki – номер расположенного под ним символа ключа, Сi – номер символа шифротекста.

Преобразование символа закрытого текста в символ открытого осуществляется по формуле

Pi=Ci -Ki (mod M)

Пример 6.6.

Рассмотрим пример шифрования сообщения ПРИЛЕТАЮ ДНЕМ по методу Вижинера с помощью ключевого слова СИСТЕМА

|

Сообщение |

П |

Р |

И |

Л |

Е |

Т |

А |

|

Ю |

Д |

Н |

Е |

М |

|

Ключ |

С |

И |

С |

Т |

Е |

М |

А |

|

С |

И |

С |

Т |

Е |

|

Шифротекст |

А |

Ш |

В |

Э |

К |

Ю |

А |

|

П |

М |

Ю |

Ч |

С |

В данном случае буквы русского алфавита пронумерованы от 0 до 31: А-0, Б-1, В-2, ... , Я-31.

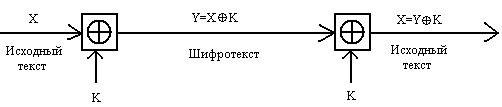

Шифрование методом Вернама

Система шифрования Вернама является частным случаем системы шифрования Вижинера при значении модуля M=2 [8].

При шифровании открытого текста, каждый его символ представляется в двоичном виде. Ключ шифрования также представляется в двоичной форме. Шифрование исходного текста осуществляется путем сложения по модулю 2 двоичных символов открытого текста с двоичными символами ключа согласно (6.7).

|

Y=PK |

(6.7) |

Дешифрование состоит в сложении по модулю 2 символов шифротекста с ключом.

Общая схема системы шифрования Вернама представлена на рис. 6.2.

Рис. 6.2. Схема системы шифрования Вернама

Модификация системы шифрования Вернама используется для криптографической защиты информации в архиваторе ARJ. Формула (6.7) в этом случае преобразуется в следующую:

|

Y=P(K+VALUE), |

(6.8) |

где VALUE – фиксированное значение.

Пример 6.7.

Зашифруем с помощью системы Вернама открытый текст «БЛАНК» с помощью ключа «ОХ».

Преобразуем открытый текст «БЛАНК» в ASCII коды: Б=193, Л=203, A=192, Н=205, К=202. В двоичном виде последовательность 193, 203, 192, 205, 202 представится в виде 11000001 11001011 11000000 11001101 11001010.

Преобразуем ключ «ОХ» в ASCII коды: О=206, Х=213. В двоичном виде последовательность 206, 213 представится в виде 11001110 11010101.

Подпишем циклически ключ под открытым текстом и выполним сложение по модулю 2 соответствующих битов.

|

Открытый текст |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

1 |

1 |

1 |

0 |

0 |

1 |

0 |

1 |

1 |

1 |

1 |

0 |

0 |

|

Ключ |

1 |

1 |

0 |

0 |

1 |

1 |

1 |

0 |

1 |

1 |

0 |

1 |

0 |

1 |

0 |

1 |

1 |

1 |

0 |

0 |

|

Закрытый текст |

0 |

0 |

0 |

0 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

|

Открытый текст |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

1 |

1 |

0 |

1 |

1 |

1 |

0 |

0 |

1 |

0 |

1 |

0 |

|

Ключ |

1 |

1 |

1 |

0 |

1 |

1 |

0 |

1 |

0 |

1 |

0 |

1 |

1 |

1 |

0 |

0 |

1 |

1 |

1 |

0 |

|

Закрытый текст |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

1 |

0 |

0 |

G-контурная многоалфавитная замена

Данный метод шифрования предполагает многократное использование системы шифрования Вижинера при использовании различных ключей. n-контурная многоалфавитная замена предполагает наличие n различных ключей – K1, K2,..., Kn. Открытый текст T вначале шифруется с помощью ключа K1, затем результат шифрования обрабатывается с помощью ключа K2 и.т.д. до ключа Kn. Полученный в результате шифрования на ключе Kn текст и является искомым шифротекстом.