- •Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена. 36

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей. 48

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз 75

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия . 102

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации 159

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки. Raid-массивы и raid - технология. 205

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности. 246

- •A. Государственный образовательный стандарт по дисциплине Информационная безопасность

- •B. Рабочая программа учебной дисциплины b.1. Цели и задачи дисциплины, ее место в учебном процессе

- •B.2. Протокол согласования рабочей программы с другими дисциплинами специальности на 200 учебный год

- •B.3. Объем дисциплины и виды учебной работы

- •B.4. Содержание дисциплины b.4.1. Тематический план

- •B.4.2. Лекционный курс

- •B.4.4. Лабораторный практикум

- •B.4.5. Самостоятельная работа студентов

- •B.5. Список рекомендуемой литературы для изучения дисциплины

- •B.6. Курсовое проектирование

- •B.7. Список рекомендуемой литературы для курсового проектирования

- •B.8. Вопросы к экзамену по дисциплине информационная безопасность

- •B.9. Рейтинг-план

- •B.10. Тематический план

- •Тема 1. Понятие информационной безопасности. Основные составляющие информационной безопасности. Важность проблемы. Международные стандарты информационного обмена. Понятие угрозы.

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •Введение

- •Курс лекций Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена.

- •1.1. Понятие «информационная безопасность»

- •1.2. Составляющие информационной безопасности

- •1.3. Классификация угроз информационной безопасности

- •1.4. Каналы несанкционированного доступа к информации

- •Технические каналы утечки информации

- •Важность и сложность проблемы иб

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •2.1. Общие сведения о безопасности в компьютерных сетях

- •Специфика средств защиты в компьютерных сетях

- •2.2. Сетевые модели передачи данных Понятие протокола передачи данных

- •Принципы организации обмена данными в вычислительных сетях

- •Транспортный протокол tcp и модель tcp/ip

- •2.3. Модель взаимодействия открытых систем os1/iso Сравнение сетевых моделей передачи данных tcp/ip и osi/iso

- •Распределение функций безопасности по уровням модели osi/iso

- •2.4. Адресация в глобальных сетях

- •Классы адресов вычислительных сетей

- •Система доменных имен

- •2.5. Классификация удаленных угроз в вычислительных сетях

- •2.6. Типовые удаленные атаки и их характеристика

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •3.1. Угрозы информационной безопасности

- •3.1.1. Каналы несанкционированного доступа к информации

- •3.1.2. Наиболее распространенные угрозы нарушения доступности информации

- •3.1.3. Основные угрозы нарушения целостности информации

- •3.1.4. Основные угрозы нарушения конфиденциальности информации

- •3.2. Компьютерные вирусы как особый класс разрушающих программных воздействий.

- •3.2.1 Классификация компьютерных вирусов Классификация компьютерных вирусов по среде обитания

- •Классификация компьютерных вирусов по особенностям алгоритма работы

- •Классификация компьютерных вирусов по деструктивным возможностям

- •3.2.2. Характеристика «вирусоподобных» программ

- •3.2.3 Механизмы заражения вирусами компьютерной системы Механизмы заражения загрузочными вирусами

- •Механизмы заражения файловыми вирусами

- •Механизмы заражения загрузочно-файловыми вирусами

- •Полиморфные вирусы

- •3.2.4. Антивирусные программы

- •Классификация антивирусных программ

- •Факторы, определяющие качество антивирусных программ

- •3.2.5. Профилактика компьютерных вирусов

- •Характеристика путей проникновения вирусов в компьютеры

- •Правила защиты от компьютерных вирусов

- •Обнаружение макровируса

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия .

- •4.1. Типовая операция враждебного воздействия.

- •Подготовительный этап

- •I. Подготовительный этап

- •II. Несанкционированный доступ

- •III. Основной этап (разведывательный, диверсионный)

- •IV. Скрытая передача информации

- •V. Сокрытие следов воздействия

- •4.2. Программные закладки

- •5.1. Обзор Российского законодательства в области информационной безопасности

- •Правовые акты общего назначения, затрагивающие вопросы информационной безопасности:

- •Ис органов государственной власти, которые обрабатывают информацию с ограниченным доступом, и средства защиты ис подлежат обязательной сертификации.

- •Глава 5. Защита информации и прав субъектов в области информационных процессов и информатизации

- •5.3. Обзор зарубежного законодательства в области информационной безопасности

- •5.5. Информационная безопасность распределительных систем. Рекомендации х.800

- •5.6. СтандартIso/ieс 15408 «Критерии оценки безопасности информационных технологий» 01.12.91

- •Руководящие документы Гостехкомиссии России

- •5.8. Европейские критерии безопасностиинформационных технологий

- •6.1. Идентификация и аутентификация

- •Механизм идентификации и аутентификации пользователей

- •6.2. Криптография и шифрование Структура криптосистемы

- •Классификация систем шифрования данных

- •Симметричные и асимметричные методы шифрования

- •Электронная цифровая подпись

- •6.3. Методы разграничение доступа Виды методов разграничения доступа

- •Мандатное и дискретное управление доступом

- •6.4. Регистрация и аудит Определение и содержание регистрации и аудита информационных систем

- •Этапы регистрации и методы аудита событий информационной системы

- •6.5. Межсетевое экранирование Классификация межсетевых экранов

- •Характеристика межсетевых экранов

- •6.6. Технология виртуальных частных сетей (vpn)

- •Понятие «туннеля» при передаче данных в сетях

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации

- •Элементарные понятия криптографии

- •7.1. Методы шифрования информации.

- •7.1.1. Методы замены.

- •7.1.2. Методы перестановки

- •Современные блочные шифры.

- •Des - алгоритм

- •7.1.3. Аналитические методы шифрования

- •7.1.4. Аддитивные методы шифрования

- •7.1.5 Системы шифрования с открытым ключом

- •7.1.6. Стандарты шифрования. Российский стандарт гост 28147-89.

- •Криптосистема rsa

- •Цифровая (электронная) подпись

- •Стандарт сша – des.

- •7.2. Сжатие информации.

- •7.3. Понятие кодирования и декодирования.

- •Процесс кодирования.

- •Виды кодов.

- •7.4. Стеганография.

- •Компьютерная стеганография

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки.Raid-массивы иRaid- технология.

- •8.1. Современные методы и средства обеспечения безопасности в каналах ивс и телекоммуникаций

- •8.2. Анализ типовых мер обеспечения безопасности пэвм

- •8.3. Методы защиты информации от нсд в сетях эвм

- •8.4. Оценка безопасности связи в сетиInternet

- •8.5. Сетевые средства защиты от несанкционированного доступа

- •8.6. Методы криптографической защиты сети

- •8.7. Методы сохранения и дублирования информации. Рейдмассивы. Рейдтехнология.

- •Организации raid

- •Информация на raid

- •Raid 0. Дисковый массив без отказоустойчивости (Striped Disk Array without Fault Tolerance)

- •Raid 1. Дисковый массив с зеркалированием (mirroring)

- •Raid 2. Отказоустойчивый дисковый массив с использованием кода Хемминга (Hamming Code ecc)

- •Raid 3. Отказоустойчивый массив с параллельной передачей данных и четностью (Parallel Transfer Disks with Parity)

- •Raid 4. Отказоустойчивый массив независимых дисков с разделяемым диском четности (Independent Data disks with shared Parity disk)

- •Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью

- •Raid 6. Отказоустойчивый массив независимых дисков с двумя независимыми распределенными схемами четности

- •Raid 7. Отказоустойчивый массив, оптимизированный для повышения производительности

- •Jbod (Just a Bunch Of Drives).

- •Комбинированные уровни raid массивов

- •Причины потерь данных на raid массивах

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •9.1 Информационная безопасность и информационные технологии

- •9.2. Средства защиты информации

- •Технология работы в глобальных сетях Solstice FireWall-1

- •9.3.Пример реализации политики безопасности

- •9.4. Еще один пример реализации политики безопасности

- •9.4. Разработка сетевых аспектов политики безопасности

- •9.5. Безопасность программной среды

- •9.8. Правила этикета при работе с компьютерной сетью.

- •Практические задания практическая работа 1 Восстановление зараженных файлов

- •Контрольные вопросы

- •Практическая работа 2 Профилактика проникновения «троянских программ»

- •Контрольные вопросы

- •Практическая работа 3 Настройка безопасности почтового клиента Outlook Express

- •Контрольные вопросы

- •Практическая работа 4 Настройка параметров аутентификации Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 5 Шифрующая файловая система efs и управление сертификатами в Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 6 Назначение прав пользователей при произвольном управлении доступом в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 7 Настройка параметров регистрации и аудита вWindows2000 (xp)

- •Контрольные вопросы

- •Практическая работа 8 Управление шаблонами безопасности в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 9 Настройка и использование межсетевого экрана в Windows 2000 (хр) Краткие теоретические сведения

- •Алгоритм выполнения работы

- •Контрольные вопросы

- •Практическая работа 10 Создание vpn-подключения средствами Windows 2000 (хр)

- •Алгоритм выполнения работы

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 11 Знакомство с сертифицированными программными и программно-аппаратными средствами защиты информации и контроля доступа. Аппаратные и программные средства защиты информации»

- •Практическая работа 12 Защита программ и файлов от несанкционированного доступа

- •Пароль для доступа к информации в документах Word

- •Шифрование документа.

- •Практическая работа 13 Шифрование информации средствами операционной системы

- •Практическая работа 14 Настройка, изучение режимов работы и сравнение различных антивирусных пакетов. Антивирусное программное обеспечение. Компьютерные вирусы

- •Практическая работа 15. Криптографические методы защиты информации.

- •Методические указания к курсовому проекту

- •1.1. Общая структурная схема курсового проекта.

- •1.2. Краткое содержание разделов курсового проекта.

- •Раздел 1. «Анализ объекта исследования».

- •Раздел 2 «Разработка программных средств для обеспечения информационной безопасности объекта исследования».

- •Раздел 3. «Заключение».

- •Раздел 4. «Список используемой литературы».

- •Раздел 5. «Приложения»

- •Заключение

- •Словарь терминов

- •Варианты тестовых контрольных заданииий Вариант №1

- •Вариант №2

- •Вариант №3

Практическая работа 12 Защита программ и файлов от несанкционированного доступа

В настоящее время очень важно чтобы хранимая на компьютерах информация была защищена от несанкционированного к ней доступа и изменений. Существуют различные способы защиты информации и предотвращения их изменения: шифрование, кодирование, установка пароля. Возможна защита не только отдельных документов, но и даже папок и компьютеров полностью.

Можно ли установить пароль на доступ к информации и ее изменение во многом зависит от установленных на компьютере операционной и файловой систем. Так, например, пароль на компьютер можно установить только на те, на которых установлены операционные системы не старше Windows2000 (WindowsХР,WindowsMillenniumи др.). При этом стоит учитывать, что если будет установлена файловая системаFAT32, то будет не возможно установить пароли на папки со средствамиWindows. Другая же не менее распространенная файловая системаNTFSпозволяет использовать различные способы защиты и предотвращения изменения информации.

Рассмотрим более подробно способы защиты папок и файлов от несанкционированного доступа, а также копирования, шифрования и изменения на примере операционной системы WindowsХР и файловой системыNTFS.

Пароль для доступа к информации в документах Word

(установка пароля, удаление информации о создателе документа).

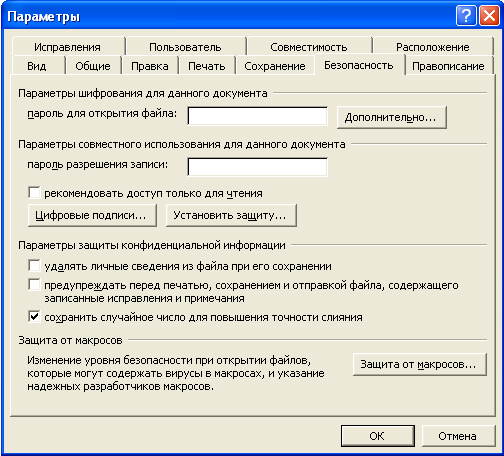

Для того чтобы установить пароль на открытие файла надо сначала открыть сам документ. Потом в меню документа выбрать пункт СЕРВИС/ ПАРАМЕТРЫ. После этого на экране появится окно, на котором надо будет выбрать вкладку БЕЗОПАСНОСТЬ.

На ней в пункте ПАРОЛЬ ДЛЯ ОТКРЫТИЯ ФАЙЛА вводим пароль.

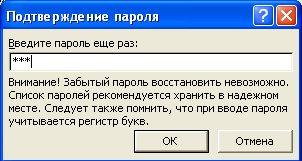

После этого на экране появится другое окно, в котором надо будет повторно ввести пароль.

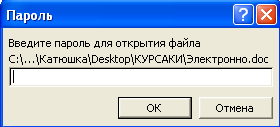

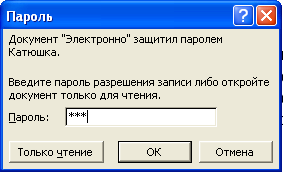

После этого нажмите кнопку ОК на каждом окне. После этого при открытии документа на экране будет появляться окно, в котором надо будет ввести пароль.

При неверно введенном пароле документ не будет открываться.

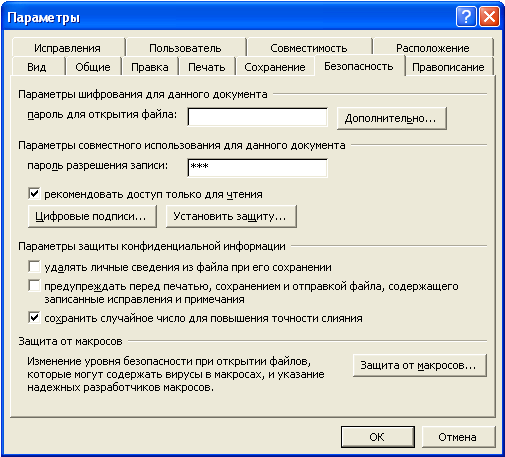

Защита документа от ввода данных, копирования, его удаления и печати.

Очень часто требуется, чтобы создаваемый документ использовался другими пользователями только для просмотра. Для этого надо открыть сначала сам документ. Потом пункт меню СЕРВИС/ПАРАМЕТРЫ. Появится окно. После этого надо выбрать вкладку БЕЗОПАСНОСТЬ, в которой установить пароль как рассказывалось выше в « Параметры совместного использования для данного документа» и поставить метку РЕКОМЕНДОВАТЬ ДОСТУП ТОЛЬКО ДЛЯ ЧНЕНИЯ. Это позволит спрашивать пользователя перед открытием документа, что он будет с ним делать: редактировать или только смотреть. В «параметры защиты конфиденциальной информации» поставить метку в пункте ПРЕДУПРЕЖДАТЬ ПЕРЕД ПЕЧАТЬЮ, СОХРАНЕНИЕМ И ОТПРАВКОЙ ФАЙЛА, СОДЕРЖАЩЕГО ЗАПИСАННЫЕ ИСПРАВЛЕНИЯ И ПРИМЕЧАНИЯ. После этого нажать кнопку ОК.

Теперь перед открытием документа будет появляться окно, в котором будет спрашиваться пароль, если вы хотите что-то сделать с документом. После ввода пароля надо нажать кнопку ОК. Если же вы хотите только просмотреть документ, то вам будет предложено нажать кнопку ТОЛЬКО ЧТЕНИЕ.

Стоит заметить, что если также установить пароль на сам документ полностью, то получится двойная защита. При этом первое появившиеся окно будет запрашивать пароль на открытие самого документа, а второй, который будет вводиться в появившиеся следом за этим окном, для определения действий, которые вы собираетесь совершать с документом.

Как снять защиту и удалить пароль?

Для того, чтобы удалить пароль и открыть полный доступ к документу надо открыть документ, на котором стоит пароль. После этого открыть пункт меню документа СЕРВИС/ПАРАМЕТРЫ. После открыть вкладку БЕЗОПАСНОСТЬ. На ней ПОБУКВЕННО (!) удалить нужные пароли. Если же удалить пароль целиком, то никакого фактического удаления не произойдет и запрос на введение пароля будет появляться снова.

Другие виды ограничений.

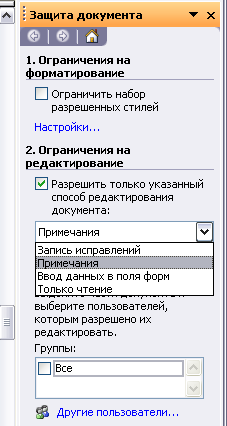

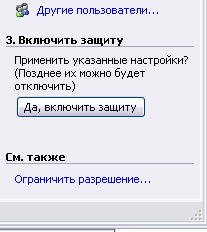

Помимо вышеуказанных ограничений можно установить и другие ограничения. Для этого надо открыть пункт меню документа СЕРВИС/ЗАЩИТА ДОКУМЕНТА. После этого в правом углу экрана появится меню, в котором будут указаны другие способы защиты документа.

ограничения на форматирование.

ограничения на редактирования.

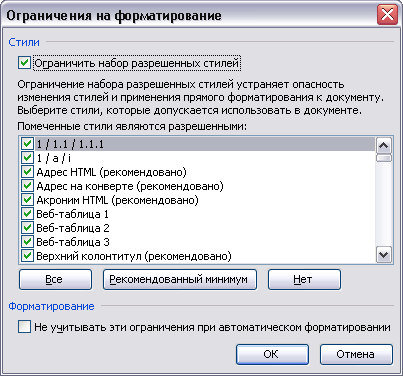

Если мы поставим галочку на пункте «Ограничить набор разрешенных стилей», то откроется другое меню. Ниже представлено это меню. При его появлении надо отметить пункт «Ограничить набор разрешенных стилей». Это позволит самостоятельно выбрать те стили форматирования, которые будут допускаться при редактировании документа. Также после выделения вышеуказанного пункта активируется кнопка, при нажатии на которую система оставит только рекомендуемый набор способов форматирования.

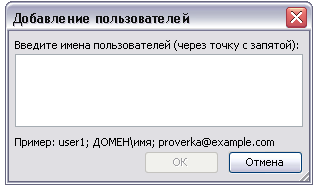

При выделении пункта «Разрешить только указанный способ редактирования документа». После этого можно будет указать только 1(!) какой-либо способ редактирования, а также указать пользователей, которым это можно делать. Если таких нет в представленном списке, то можно их добавить.

После выделения хотя бы одного из 2-х вышеуказанных пунктов появляется 3-й пункт, в котором надо подтвердить применение указанных ранее способов защиты текста.

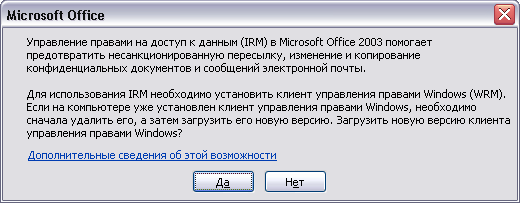

Как видно, открывается еще одна ссылка «ограничить разрешение», при вызове которой открывается окно, которое имеет ссылку для заключения договора с создателями операционной системы чтобы они прослеживали отправку документов с компьютера.

Также можно вызвать это окно и по другому пути: в меню документа выбрать ФАЙЛ/РАЗРЕШЕНИЯ/НЕ РАСПРОСТРОНЯТЬ или ФАЙЛ/РАЗРЕШЕНИЯ /ОГРАНИЧИТЬ РАСРЕШЕНИЯ.

Параметры защиты конфиденциальности.

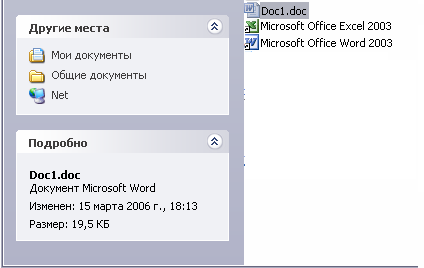

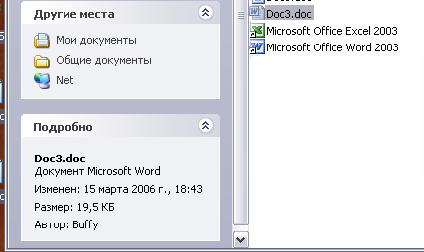

При сохранении компрометирующих документов важно, чтобы не были известны данные о создании этого документа. Для этого надо в пункте меню документа выбрать СЕРВИС/ПАРАМЕТРЫ. В появившемся окне поставить метку в «удалять личные сведения файла при сохранении документа». После этого при выделении документа не будет видно, кто создал документ. Внизу представлены два рисунка. Слева окно сведений о документе, в котором задано удаление сведений о создателе, а справа нет.

Стоит также отметить, что задание такого способа защиты надо задавать еще ДО ПЕРВОГО СОХРАНЕНИЯ ДОКУМЕНТА.