- •Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена. 36

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей. 48

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз 75

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия . 102

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации 159

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки. Raid-массивы и raid - технология. 205

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности. 246

- •A. Государственный образовательный стандарт по дисциплине Информационная безопасность

- •B. Рабочая программа учебной дисциплины b.1. Цели и задачи дисциплины, ее место в учебном процессе

- •B.2. Протокол согласования рабочей программы с другими дисциплинами специальности на 200 учебный год

- •B.3. Объем дисциплины и виды учебной работы

- •B.4. Содержание дисциплины b.4.1. Тематический план

- •B.4.2. Лекционный курс

- •B.4.4. Лабораторный практикум

- •B.4.5. Самостоятельная работа студентов

- •B.5. Список рекомендуемой литературы для изучения дисциплины

- •B.6. Курсовое проектирование

- •B.7. Список рекомендуемой литературы для курсового проектирования

- •B.8. Вопросы к экзамену по дисциплине информационная безопасность

- •B.9. Рейтинг-план

- •B.10. Тематический план

- •Тема 1. Понятие информационной безопасности. Основные составляющие информационной безопасности. Важность проблемы. Международные стандарты информационного обмена. Понятие угрозы.

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •Введение

- •Курс лекций Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена.

- •1.1. Понятие «информационная безопасность»

- •1.2. Составляющие информационной безопасности

- •1.3. Классификация угроз информационной безопасности

- •1.4. Каналы несанкционированного доступа к информации

- •Технические каналы утечки информации

- •Важность и сложность проблемы иб

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •2.1. Общие сведения о безопасности в компьютерных сетях

- •Специфика средств защиты в компьютерных сетях

- •2.2. Сетевые модели передачи данных Понятие протокола передачи данных

- •Принципы организации обмена данными в вычислительных сетях

- •Транспортный протокол tcp и модель tcp/ip

- •2.3. Модель взаимодействия открытых систем os1/iso Сравнение сетевых моделей передачи данных tcp/ip и osi/iso

- •Распределение функций безопасности по уровням модели osi/iso

- •2.4. Адресация в глобальных сетях

- •Классы адресов вычислительных сетей

- •Система доменных имен

- •2.5. Классификация удаленных угроз в вычислительных сетях

- •2.6. Типовые удаленные атаки и их характеристика

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •3.1. Угрозы информационной безопасности

- •3.1.1. Каналы несанкционированного доступа к информации

- •3.1.2. Наиболее распространенные угрозы нарушения доступности информации

- •3.1.3. Основные угрозы нарушения целостности информации

- •3.1.4. Основные угрозы нарушения конфиденциальности информации

- •3.2. Компьютерные вирусы как особый класс разрушающих программных воздействий.

- •3.2.1 Классификация компьютерных вирусов Классификация компьютерных вирусов по среде обитания

- •Классификация компьютерных вирусов по особенностям алгоритма работы

- •Классификация компьютерных вирусов по деструктивным возможностям

- •3.2.2. Характеристика «вирусоподобных» программ

- •3.2.3 Механизмы заражения вирусами компьютерной системы Механизмы заражения загрузочными вирусами

- •Механизмы заражения файловыми вирусами

- •Механизмы заражения загрузочно-файловыми вирусами

- •Полиморфные вирусы

- •3.2.4. Антивирусные программы

- •Классификация антивирусных программ

- •Факторы, определяющие качество антивирусных программ

- •3.2.5. Профилактика компьютерных вирусов

- •Характеристика путей проникновения вирусов в компьютеры

- •Правила защиты от компьютерных вирусов

- •Обнаружение макровируса

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия .

- •4.1. Типовая операция враждебного воздействия.

- •Подготовительный этап

- •I. Подготовительный этап

- •II. Несанкционированный доступ

- •III. Основной этап (разведывательный, диверсионный)

- •IV. Скрытая передача информации

- •V. Сокрытие следов воздействия

- •4.2. Программные закладки

- •5.1. Обзор Российского законодательства в области информационной безопасности

- •Правовые акты общего назначения, затрагивающие вопросы информационной безопасности:

- •Ис органов государственной власти, которые обрабатывают информацию с ограниченным доступом, и средства защиты ис подлежат обязательной сертификации.

- •Глава 5. Защита информации и прав субъектов в области информационных процессов и информатизации

- •5.3. Обзор зарубежного законодательства в области информационной безопасности

- •5.5. Информационная безопасность распределительных систем. Рекомендации х.800

- •5.6. СтандартIso/ieс 15408 «Критерии оценки безопасности информационных технологий» 01.12.91

- •Руководящие документы Гостехкомиссии России

- •5.8. Европейские критерии безопасностиинформационных технологий

- •6.1. Идентификация и аутентификация

- •Механизм идентификации и аутентификации пользователей

- •6.2. Криптография и шифрование Структура криптосистемы

- •Классификация систем шифрования данных

- •Симметричные и асимметричные методы шифрования

- •Электронная цифровая подпись

- •6.3. Методы разграничение доступа Виды методов разграничения доступа

- •Мандатное и дискретное управление доступом

- •6.4. Регистрация и аудит Определение и содержание регистрации и аудита информационных систем

- •Этапы регистрации и методы аудита событий информационной системы

- •6.5. Межсетевое экранирование Классификация межсетевых экранов

- •Характеристика межсетевых экранов

- •6.6. Технология виртуальных частных сетей (vpn)

- •Понятие «туннеля» при передаче данных в сетях

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации

- •Элементарные понятия криптографии

- •7.1. Методы шифрования информации.

- •7.1.1. Методы замены.

- •7.1.2. Методы перестановки

- •Современные блочные шифры.

- •Des - алгоритм

- •7.1.3. Аналитические методы шифрования

- •7.1.4. Аддитивные методы шифрования

- •7.1.5 Системы шифрования с открытым ключом

- •7.1.6. Стандарты шифрования. Российский стандарт гост 28147-89.

- •Криптосистема rsa

- •Цифровая (электронная) подпись

- •Стандарт сша – des.

- •7.2. Сжатие информации.

- •7.3. Понятие кодирования и декодирования.

- •Процесс кодирования.

- •Виды кодов.

- •7.4. Стеганография.

- •Компьютерная стеганография

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки.Raid-массивы иRaid- технология.

- •8.1. Современные методы и средства обеспечения безопасности в каналах ивс и телекоммуникаций

- •8.2. Анализ типовых мер обеспечения безопасности пэвм

- •8.3. Методы защиты информации от нсд в сетях эвм

- •8.4. Оценка безопасности связи в сетиInternet

- •8.5. Сетевые средства защиты от несанкционированного доступа

- •8.6. Методы криптографической защиты сети

- •8.7. Методы сохранения и дублирования информации. Рейдмассивы. Рейдтехнология.

- •Организации raid

- •Информация на raid

- •Raid 0. Дисковый массив без отказоустойчивости (Striped Disk Array without Fault Tolerance)

- •Raid 1. Дисковый массив с зеркалированием (mirroring)

- •Raid 2. Отказоустойчивый дисковый массив с использованием кода Хемминга (Hamming Code ecc)

- •Raid 3. Отказоустойчивый массив с параллельной передачей данных и четностью (Parallel Transfer Disks with Parity)

- •Raid 4. Отказоустойчивый массив независимых дисков с разделяемым диском четности (Independent Data disks with shared Parity disk)

- •Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью

- •Raid 6. Отказоустойчивый массив независимых дисков с двумя независимыми распределенными схемами четности

- •Raid 7. Отказоустойчивый массив, оптимизированный для повышения производительности

- •Jbod (Just a Bunch Of Drives).

- •Комбинированные уровни raid массивов

- •Причины потерь данных на raid массивах

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •9.1 Информационная безопасность и информационные технологии

- •9.2. Средства защиты информации

- •Технология работы в глобальных сетях Solstice FireWall-1

- •9.3.Пример реализации политики безопасности

- •9.4. Еще один пример реализации политики безопасности

- •9.4. Разработка сетевых аспектов политики безопасности

- •9.5. Безопасность программной среды

- •9.8. Правила этикета при работе с компьютерной сетью.

- •Практические задания практическая работа 1 Восстановление зараженных файлов

- •Контрольные вопросы

- •Практическая работа 2 Профилактика проникновения «троянских программ»

- •Контрольные вопросы

- •Практическая работа 3 Настройка безопасности почтового клиента Outlook Express

- •Контрольные вопросы

- •Практическая работа 4 Настройка параметров аутентификации Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 5 Шифрующая файловая система efs и управление сертификатами в Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 6 Назначение прав пользователей при произвольном управлении доступом в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 7 Настройка параметров регистрации и аудита вWindows2000 (xp)

- •Контрольные вопросы

- •Практическая работа 8 Управление шаблонами безопасности в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 9 Настройка и использование межсетевого экрана в Windows 2000 (хр) Краткие теоретические сведения

- •Алгоритм выполнения работы

- •Контрольные вопросы

- •Практическая работа 10 Создание vpn-подключения средствами Windows 2000 (хр)

- •Алгоритм выполнения работы

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 11 Знакомство с сертифицированными программными и программно-аппаратными средствами защиты информации и контроля доступа. Аппаратные и программные средства защиты информации»

- •Практическая работа 12 Защита программ и файлов от несанкционированного доступа

- •Пароль для доступа к информации в документах Word

- •Шифрование документа.

- •Практическая работа 13 Шифрование информации средствами операционной системы

- •Практическая работа 14 Настройка, изучение режимов работы и сравнение различных антивирусных пакетов. Антивирусное программное обеспечение. Компьютерные вирусы

- •Практическая работа 15. Криптографические методы защиты информации.

- •Методические указания к курсовому проекту

- •1.1. Общая структурная схема курсового проекта.

- •1.2. Краткое содержание разделов курсового проекта.

- •Раздел 1. «Анализ объекта исследования».

- •Раздел 2 «Разработка программных средств для обеспечения информационной безопасности объекта исследования».

- •Раздел 3. «Заключение».

- •Раздел 4. «Список используемой литературы».

- •Раздел 5. «Приложения»

- •Заключение

- •Словарь терминов

- •Варианты тестовых контрольных заданииий Вариант №1

- •Вариант №2

- •Вариант №3

Контрольные вопросы

Что такое брандмауэр?

Какие бывают брандмауэры?

Что фиксирует журнал безопасности брандмауэра?

Практическая работа 10 Создание vpn-подключения средствами Windows 2000 (хр)

Краткие теоретические сведения

Технология виртуальных частных сетей (VPN – Virtual Private Network) является одним из эффективных механизмов обеспечения информационной безопасности при передаче данных в распределенных вычислительных сетях.

Виртуальные частные сети являются комбинацией нескольких самостоятельных сервисов (механизмов) безопасности: шифрования, экранирования и туннелирования.

Задание: создать VPN-подключение и выполнить его настройку.

Алгоритм выполнения работы

А. Создание VPN-подключения.

Откройте компонент Сетевые подключения. Для этого выберите последовательно Пуск – Панель управления – Сетевые подключения.

Выберите пункт Создание нового подключения и нажмите кнопку Далее.

В зависимости от операционной системы выполните следующие действия:

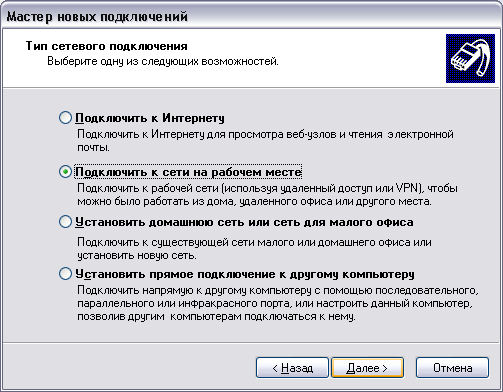

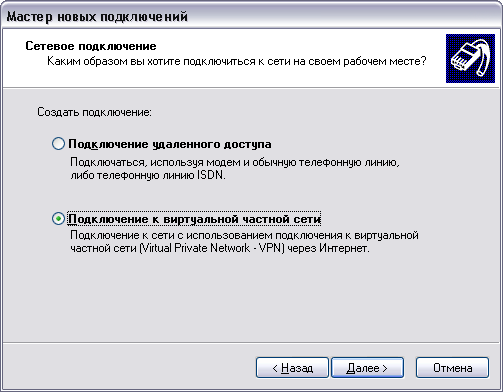

для Windows ХР – в открывшемся окне выберите пункт Подключить к сети на рабочем месте (рис. 51, только для ХР) и нажмите Далее. После этого выберите Подключение к виртуальной частной сети (рис. 52) и нажмите Далее.

для Windows 2000 – в открывшемся окне выберите пункт Подключение к виртуальной частной сети через Интернет и нажмите Далее.

Рис. 51

Рис. 52

Введите имя подключения и перейдите к следующему шагу командой Далее.

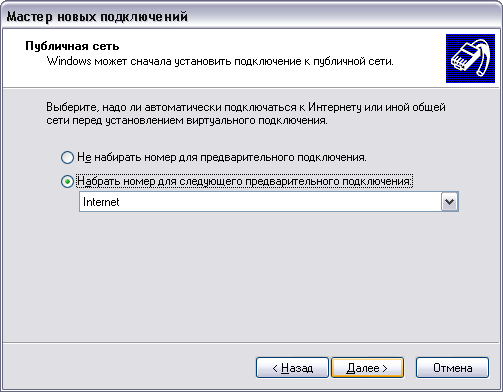

Если перед установкой «туннельного доступа» требуется подключение к провайдеру услуг Интернета, то выберите (рис. 53) Набрать номер для следующего предварительного подключения и, выбрав нужное подключение, нажмите Далее. В противном случае, выберите Не набирать номер для предварительного подключения и нажмите Далее.

Рис.53

Введите имя узла (сети) или его IP-адрес (например 122.122.122.122), к которому идет подключение (рис.54).

Рис. 54

Завершите работу Мастера сетевых подключений.

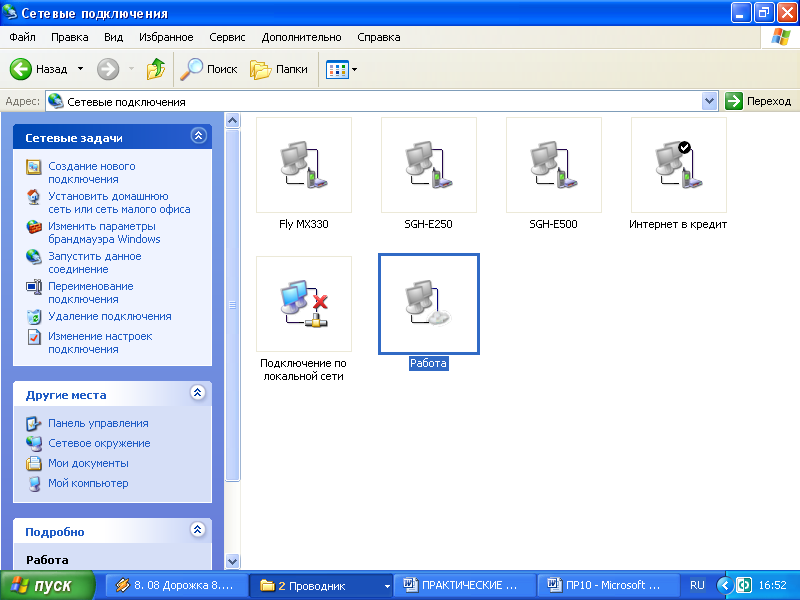

В результате в папке Подключения появится новое подключение (рис. 55).

Рис.55

Для настройки параметров подключения выделите подключение VPN и вызовите его свойства из контекстного меню (нажатие правой клавиши мыши).

Рассмотрите все имеющиеся параметры VPN-подключения и при необходимости воспользуйтесь соответствующими разделами справки.

Задания для самостоятельной работы

Создайте VPN-подключение к узлу с адресом 122.122.122.122 и зафиксируйте окно его свойств (Print Screen) на закладке Общие (как показано на рис. 5) в качестве отчета.

Контрольные вопросы

Какие механизмы безопасности используются при реализации VPN-подключения?

Что такое «туннель» и в чем состоит принцип «туннелирования»?

В чем заключаются защитные функции виртуальных частных сетей?

Практическая работа 11 Знакомство с сертифицированными программными и программно-аппаратными средствами защиты информации и контроля доступа. Аппаратные и программные средства защиты информации»

Цель работы – ознакомится с современными аппаратными и программными средствами защиты информации.

ОКБ САПР давно и хорошо известно как разработчик и производитель аппаратных и программно-аппаратных средств защиты информации (СЗИ) семейств АККОРДтм и ШИПКАтм

ОКБ САПР предлагает следующие решения в области защиты информации:

Технология защиты информации в локальных вычислительных сетях и ПЭВМ, в рамках которой разработаны следующие комплексы:

Аккорд-АМДЗ - аппаратный модуль доверенной загрузки предназначен для применения на IBM-совместимых ПЭВМ, рабочих станциях ЛВС с целью защиты средств вычислительной техники и информационных ресурсов от несанкционированного доступа;

Аккорд-СБ - многофункциональное программируемое устройство, предназначенное для защиты информации в вычислительных системах, требующих высокого уровня защищенности;

"Аккорд-СБ-3" - новая версия, разработанного ОКБ САПР изделия Аккорд-СБ;

Аккорд-5.5 - новый контроллер, воплощающий в себе признанное качество комплекса "Аккорд-АМДЗ", дополненное технологиями доверенных вычислений;

Программно-аппаратные комплексы "Аккорд-1.95", "Аккорд-NT/2000" - в составе "Аккорд-АМДЗ" и специального программного обеспечения, реализующего правила разграничения доступа к информации;

Модуль доверенной загрузки "Аккорд-XR" - предназначен для применения на ПЭВМ (рабочих станциях ЛВС) типа IBM PC, функционирующих под управлением ОС Microsoft Windows XP Professional (Service Pack 1a);

Подсистема распределенного аудита и управления "Аккорд-РАУ" - это ПО для автоматизации управления защитой информации в АС.

Технология защиты электронного документооборота, в рамках которой разработаны следующие комплексы:

ШИПКА - защита электронных документов с использованием защитных кодов аутентификации и электронных цифровых подписей (Федеральный закон "Об электронной цифровой подписи").

ШИПКА-1.5 - новая модификация изделия ШИПКА

Создание системы защиты информации любой автоматизированной системы, прежде всего, подразумевает выполнение комплекса организационно-технических мероприятий, которые в первую очередь включают в себя разработку ряда организационно-распорядительных документов (разработку политики защиты автоматизированной системы-объекта информатизации). Политика защиты объекта информатизации (ОИ) имеет свою форму и содержание.

Технология защиты электронного документооборота

В настоящее время множество предприятий и организаций переходят с традиционного бумажного документооборота на электронный. Возникла острая необходимость в защите электронных документов от подделки, фальсификации. Для решения данных задач ОКБ САПР предлагает комплексы:

ШИПКА - защита электронных документов с использованием защитных кодов аутентификации и электронных цифровых подписей (Федеральный закон "Об электронной цифровой подписи").

ШИПКА-1.5 - новая модификация изделия ШИПКА

Комплекс "ШИПКА" предназначен для защиты прав участников информационного обмена, обеспечения защиты электронного документооборота с использованием защитных кодов аутентификации (ЗКА) и ЭЦП (Федеральный закон "Об электронно-цифровой подписи"), а также для обеспечения конфиденциальности обрабатываемых данных.

Позволяет организовывать безопасный обмен информацией с использованием криптографических функций.

Комплекс "Шипка"

Комплекс "ШИПКА", установленный на отдельном ПК, обеспечивает аутентификацию пользователя, защиту от НСД (несанкционированного доступа) к ПЭВМ, а также позволяет осуществлять управление ключами (в том числе ключами шифрования и электронно-цифровой подписи пользователя).

При объединении рабочих станций с установленными устройствами "ШИПКА" в локальную сеть обеспечивается аутентификация как пользователя, так и рабочей станции, организуется управление ключами доступа к совместно используемым ресурсам с применением криптографической защиты команд управления сетью.

Организация корпоративной сети с использованием комплекса "ШИПКА" позволяет аутентифицировать локальные сети в составе корпоративной сети и их пользователей, осуществляет поддержку VPN (виртуальной частной сети). Такое применение комплекса также позволяет организовывать электронную торговлю за счет возможности создания юридически значимого электронного документооборота.

Функции аутентификации, поддержки VPN, управления ключами, обеспечение защиты авторских прав, защиты программ и данных осуществляется также и в глобальной сети Internet с применением защитного комплекса "ШИПКА". Дополнительно обеспечивается возможность организации оплаты счетов через Internet.

Комплекс "ШИПКА" - универсальное отечественное средство для создания и применения систем юридически значимого электронного документооборота и электронного ведения бизнеса в соответствии с законодательством России.

Самое незащищенное звено информационного взаимодействия - человек, и именно для него предназначено новое изделие ОКБ САПР - персональное средство защиты информации Шипка-1.5. Это USB-устройство, в котором аппаратно реализованы:

все стандартные российские криптографические алгоритмы:

шифрование (ГОСТ 28147-89),

вычисление хэш-функции (ГОСТ Р 34.11-94),

вычисление и проверка ЭЦП (ГОСТ Р 34.10-94; ГОСТ Р 34.10-2001),

вычисление ЗКА.

ряд зарубежных алгоритмов:

шифрование RC2, RC4 и RC5,, DES, 3DES, RSA,

хэш-функции MD5 и SHA-1,

ЭЦП (RSA, DSA).

два изолированных энергонезависимых блока памяти:

для хранения критичной ключевой информации - память объемом 4 Кбайт, размещенная непосредственно в вычислителе,

для хранения разнообразной ключевой информации, паролей, сертификатов и т.п. - память объемом до 2 Мбайт, часть которой может быть выделена для организации защищенного диска небольшого объема.

аппаратный генератор случайных чисел.

Криптопровайдер ОКБ САПР для устройства ШИПКА-1.5 подписан цифровой подписью Microsoft.

|

|

|

|

ШИПКА-1.5 | |

Эти ресурсы позволяют решать с помощью устройства Шипка-1.5 самые разные задачи защиты информации как персонального, так и корпоративного уровня. Это, например:

шифрование и/или подпись файлов;

автоматическое заполнение веб-форм и хранение необходимых для этого данных, в том числе паролей;

аппаратная идентификация и аутентификация пользователя на ПК и ноутбуках, а также в терминальных решениях типа "тонкий клиент";

защищенное хранилище ключей шифрования и подписи и аппаратный датчик случайных чисел;

авторизация при входе в домен Windows;

шифрование и подпись сообщений электронной почты с использованием различных стандартов;

защита информационных технологий с помощью защитных кодов аутентификации.

Аппаратная реализация вычислений - без привлечения ресурсов компьютера - это важное отличие устройства Шипка-1.5 от других известных решений на базе USB-ключей, которые фактически представляют собой только энергонезависимую память и адаптер USB-интерфейса, а весь критичный уровень вычислений реализован программно. В Шипке-1.5 программно реализуются только не влияющие на безопасность транспортные процедуры и процедуры согласования форматов данных, все остальные функции выполняются аппаратно.

Кроме того, устройство Шипка-1.5 является полностью программируемым. Это дает возможность легко расширять его функциональность под конкретные требования заказчика.

Сегодня Шипка-1.5 является первым и пока единственным аппаратным персональным средством защиты информации в России.

В отличии от некоторых других разработок, USB-устройства ОКБ САПР являются легальными, что обеспечивается членством ОКБ САПР в USB-ассоциации. Идентификатор USB-устройств разработки ОКБ САПР: 17E4. Являясь USB-устройством, ШИПКА-1.5 не требует использования Card-reader'ов - довольно дорогих устройств, необходимых для работы со смарт-картами, а это значит, что использование ШИПКА-1.5 в качестве смарт-карты не только удобнее, но и экономичнее