- •Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена. 36

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей. 48

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз 75

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия . 102

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации 159

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки. Raid-массивы и raid - технология. 205

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности. 246

- •A. Государственный образовательный стандарт по дисциплине Информационная безопасность

- •B. Рабочая программа учебной дисциплины b.1. Цели и задачи дисциплины, ее место в учебном процессе

- •B.2. Протокол согласования рабочей программы с другими дисциплинами специальности на 200 учебный год

- •B.3. Объем дисциплины и виды учебной работы

- •B.4. Содержание дисциплины b.4.1. Тематический план

- •B.4.2. Лекционный курс

- •B.4.4. Лабораторный практикум

- •B.4.5. Самостоятельная работа студентов

- •B.5. Список рекомендуемой литературы для изучения дисциплины

- •B.6. Курсовое проектирование

- •B.7. Список рекомендуемой литературы для курсового проектирования

- •B.8. Вопросы к экзамену по дисциплине информационная безопасность

- •B.9. Рейтинг-план

- •B.10. Тематический план

- •Тема 1. Понятие информационной безопасности. Основные составляющие информационной безопасности. Важность проблемы. Международные стандарты информационного обмена. Понятие угрозы.

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •Введение

- •Курс лекций Тема 1. Понятие информационной безопасности. Понятие угрозы. Международные стандарты информационного обмена.

- •1.1. Понятие «информационная безопасность»

- •1.2. Составляющие информационной безопасности

- •1.3. Классификация угроз информационной безопасности

- •1.4. Каналы несанкционированного доступа к информации

- •Технические каналы утечки информации

- •Важность и сложность проблемы иб

- •Тема 2. Информационная безопасность в условиях функционирования в России глобальных сетей.

- •2.1. Общие сведения о безопасности в компьютерных сетях

- •Специфика средств защиты в компьютерных сетях

- •2.2. Сетевые модели передачи данных Понятие протокола передачи данных

- •Принципы организации обмена данными в вычислительных сетях

- •Транспортный протокол tcp и модель tcp/ip

- •2.3. Модель взаимодействия открытых систем os1/iso Сравнение сетевых моделей передачи данных tcp/ip и osi/iso

- •Распределение функций безопасности по уровням модели osi/iso

- •2.4. Адресация в глобальных сетях

- •Классы адресов вычислительных сетей

- •Система доменных имен

- •2.5. Классификация удаленных угроз в вычислительных сетях

- •2.6. Типовые удаленные атаки и их характеристика

- •Тема 3. Виды противников или "нарушителей". Понятия о видах вирусов. Понятие угрозы. Наиболее распространенные угрозы. Классификация угроз

- •3.1. Угрозы информационной безопасности

- •3.1.1. Каналы несанкционированного доступа к информации

- •3.1.2. Наиболее распространенные угрозы нарушения доступности информации

- •3.1.3. Основные угрозы нарушения целостности информации

- •3.1.4. Основные угрозы нарушения конфиденциальности информации

- •3.2. Компьютерные вирусы как особый класс разрушающих программных воздействий.

- •3.2.1 Классификация компьютерных вирусов Классификация компьютерных вирусов по среде обитания

- •Классификация компьютерных вирусов по особенностям алгоритма работы

- •Классификация компьютерных вирусов по деструктивным возможностям

- •3.2.2. Характеристика «вирусоподобных» программ

- •3.2.3 Механизмы заражения вирусами компьютерной системы Механизмы заражения загрузочными вирусами

- •Механизмы заражения файловыми вирусами

- •Механизмы заражения загрузочно-файловыми вирусами

- •Полиморфные вирусы

- •3.2.4. Антивирусные программы

- •Классификация антивирусных программ

- •Факторы, определяющие качество антивирусных программ

- •3.2.5. Профилактика компьютерных вирусов

- •Характеристика путей проникновения вирусов в компьютеры

- •Правила защиты от компьютерных вирусов

- •Обнаружение макровируса

- •Тема 4. Виды возможных нарушений информационной системы. Виды защиты. Типовая операция враждебного воздействия .

- •4.1. Типовая операция враждебного воздействия.

- •Подготовительный этап

- •I. Подготовительный этап

- •II. Несанкционированный доступ

- •III. Основной этап (разведывательный, диверсионный)

- •IV. Скрытая передача информации

- •V. Сокрытие следов воздействия

- •4.2. Программные закладки

- •5.1. Обзор Российского законодательства в области информационной безопасности

- •Правовые акты общего назначения, затрагивающие вопросы информационной безопасности:

- •Ис органов государственной власти, которые обрабатывают информацию с ограниченным доступом, и средства защиты ис подлежат обязательной сертификации.

- •Глава 5. Защита информации и прав субъектов в области информационных процессов и информатизации

- •5.3. Обзор зарубежного законодательства в области информационной безопасности

- •5.5. Информационная безопасность распределительных систем. Рекомендации х.800

- •5.6. СтандартIso/ieс 15408 «Критерии оценки безопасности информационных технологий» 01.12.91

- •Руководящие документы Гостехкомиссии России

- •5.8. Европейские критерии безопасностиинформационных технологий

- •6.1. Идентификация и аутентификация

- •Механизм идентификации и аутентификации пользователей

- •6.2. Криптография и шифрование Структура криптосистемы

- •Классификация систем шифрования данных

- •Симметричные и асимметричные методы шифрования

- •Электронная цифровая подпись

- •6.3. Методы разграничение доступа Виды методов разграничения доступа

- •Мандатное и дискретное управление доступом

- •6.4. Регистрация и аудит Определение и содержание регистрации и аудита информационных систем

- •Этапы регистрации и методы аудита событий информационной системы

- •6.5. Межсетевое экранирование Классификация межсетевых экранов

- •Характеристика межсетевых экранов

- •6.6. Технология виртуальных частных сетей (vpn)

- •Понятие «туннеля» при передаче данных в сетях

- •Тема 7. Анализ способов нарушений информационной безопасности. Использование защищенных компьютерных систем. Методы криптографии. Криптографические методы защиты информации

- •Элементарные понятия криптографии

- •7.1. Методы шифрования информации.

- •7.1.1. Методы замены.

- •7.1.2. Методы перестановки

- •Современные блочные шифры.

- •Des - алгоритм

- •7.1.3. Аналитические методы шифрования

- •7.1.4. Аддитивные методы шифрования

- •7.1.5 Системы шифрования с открытым ключом

- •7.1.6. Стандарты шифрования. Российский стандарт гост 28147-89.

- •Криптосистема rsa

- •Цифровая (электронная) подпись

- •Стандарт сша – des.

- •7.2. Сжатие информации.

- •7.3. Понятие кодирования и декодирования.

- •Процесс кодирования.

- •Виды кодов.

- •7.4. Стеганография.

- •Компьютерная стеганография

- •Тема 8 Основные технологии построения защищенных эис. Защита от разрушающих программных воздействий. Программные закладки.Raid-массивы иRaid- технология.

- •8.1. Современные методы и средства обеспечения безопасности в каналах ивс и телекоммуникаций

- •8.2. Анализ типовых мер обеспечения безопасности пэвм

- •8.3. Методы защиты информации от нсд в сетях эвм

- •8.4. Оценка безопасности связи в сетиInternet

- •8.5. Сетевые средства защиты от несанкционированного доступа

- •8.6. Методы криптографической защиты сети

- •8.7. Методы сохранения и дублирования информации. Рейдмассивы. Рейдтехнология.

- •Организации raid

- •Информация на raid

- •Raid 0. Дисковый массив без отказоустойчивости (Striped Disk Array without Fault Tolerance)

- •Raid 1. Дисковый массив с зеркалированием (mirroring)

- •Raid 2. Отказоустойчивый дисковый массив с использованием кода Хемминга (Hamming Code ecc)

- •Raid 3. Отказоустойчивый массив с параллельной передачей данных и четностью (Parallel Transfer Disks with Parity)

- •Raid 4. Отказоустойчивый массив независимых дисков с разделяемым диском четности (Independent Data disks with shared Parity disk)

- •Raid 5. Отказоустойчивый массив независимых дисков с распределенной четностью

- •Raid 6. Отказоустойчивый массив независимых дисков с двумя независимыми распределенными схемами четности

- •Raid 7. Отказоустойчивый массив, оптимизированный для повышения производительности

- •Jbod (Just a Bunch Of Drives).

- •Комбинированные уровни raid массивов

- •Причины потерь данных на raid массивах

- •Тема 9. Место информационной безопасности экономических систем в национальной безопасности страны. Концепция информационной безопасности.

- •9.1 Информационная безопасность и информационные технологии

- •9.2. Средства защиты информации

- •Технология работы в глобальных сетях Solstice FireWall-1

- •9.3.Пример реализации политики безопасности

- •9.4. Еще один пример реализации политики безопасности

- •9.4. Разработка сетевых аспектов политики безопасности

- •9.5. Безопасность программной среды

- •9.8. Правила этикета при работе с компьютерной сетью.

- •Практические задания практическая работа 1 Восстановление зараженных файлов

- •Контрольные вопросы

- •Практическая работа 2 Профилактика проникновения «троянских программ»

- •Контрольные вопросы

- •Практическая работа 3 Настройка безопасности почтового клиента Outlook Express

- •Контрольные вопросы

- •Практическая работа 4 Настройка параметров аутентификации Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 5 Шифрующая файловая система efs и управление сертификатами в Windows 2000 (хр)

- •Контрольные вопросы

- •Практическая работа 6 Назначение прав пользователей при произвольном управлении доступом в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 7 Настройка параметров регистрации и аудита вWindows2000 (xp)

- •Контрольные вопросы

- •Практическая работа 8 Управление шаблонами безопасности в Windows 2000 (хр)

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 9 Настройка и использование межсетевого экрана в Windows 2000 (хр) Краткие теоретические сведения

- •Алгоритм выполнения работы

- •Контрольные вопросы

- •Практическая работа 10 Создание vpn-подключения средствами Windows 2000 (хр)

- •Алгоритм выполнения работы

- •Задания для самостоятельной работы

- •Контрольные вопросы

- •Практическая работа 11 Знакомство с сертифицированными программными и программно-аппаратными средствами защиты информации и контроля доступа. Аппаратные и программные средства защиты информации»

- •Практическая работа 12 Защита программ и файлов от несанкционированного доступа

- •Пароль для доступа к информации в документах Word

- •Шифрование документа.

- •Практическая работа 13 Шифрование информации средствами операционной системы

- •Практическая работа 14 Настройка, изучение режимов работы и сравнение различных антивирусных пакетов. Антивирусное программное обеспечение. Компьютерные вирусы

- •Практическая работа 15. Криптографические методы защиты информации.

- •Методические указания к курсовому проекту

- •1.1. Общая структурная схема курсового проекта.

- •1.2. Краткое содержание разделов курсового проекта.

- •Раздел 1. «Анализ объекта исследования».

- •Раздел 2 «Разработка программных средств для обеспечения информационной безопасности объекта исследования».

- •Раздел 3. «Заключение».

- •Раздел 4. «Список используемой литературы».

- •Раздел 5. «Приложения»

- •Заключение

- •Словарь терминов

- •Варианты тестовых контрольных заданииий Вариант №1

- •Вариант №2

- •Вариант №3

Контрольные вопросы

Что такое аутентификация и идентификация?

Для чего применяются эти механизмы?

Что можно настроить с помощью оснастки Локальнаяполитикабезопасности.

Практическая работа 5 Шифрующая файловая система efs и управление сертификатами в Windows 2000 (хр)

Краткие теоретические сведения

Шифрующая файловая система EFS позволяет пользователям хранить данные на диске в зашифрованном виде.

Шифрование– это процесс преобразования данных в формат, не доступный для чтения другим пользователям. После того как файл был зашифрован, он автоматически остается зашифрованным в любом месте хранения на диске.

Расшифровка– это процесс преобразования данных из зашифрованной формы в его исходный формат.

При работе с шифрующей файловой системой EFS следует учитывать следующие сведения и рекомендации.

Могут быть зашифрованы только файлы и папки, находящиеся на томах NTFS.

Сжатые файлы и папки не могут быть зашифрованы. Если шифрование выполняется для сжатого файла или папки, файл или папка преобразуются к состоянию без сжатия.

Зашифрованные файлы могут стать расшифрованными, если файл копируется или перемещается на том, не являющийся томом NTFS.

При перемещении незашифрованных файлов в зашифрованную папку они автоматически шифруются в новой папке. Однако обратная операция не приведет к автоматической расшифровке файлов. Файлы необходимо явно расшифровать.

Не могут быть зашифрованы файлы с атрибутом «Системный» и файлы в структуре папок системный корневой каталог.

Шифрование папки или файла не защищает их от удаления. Любой пользователь, имеющий права на удаление, может удалить зашифрованные папки или файлы.

Процесс шифрование является прозрачным для пользователя.

Примечание. Прозрачное шифрование означает, что перед использованием файл не нужно расшифровывать. Можно как обычно открыть файл и изменить его. В системах прозрачного шифрования (шифрования «на лету») криптографические преобразования осуществляются в режиме реального времени незаметно для пользователя. Например, пользователь записывает подготовленный в текстовом редакторе документ на защищаемый диск, а система защиты в процессе записи выполняет его шифрование.

Использование EFSсходно с использованием разрешений для файлов и папок. Оба метода используются для ограничения доступа к данным. Но злоумышленник, получивший несанкционированный физический доступ к зашифрованным файлам и папкам, не сможет их прочитать. При его попытке открыть или скопировать зашифрованный файл или папку появится сообщение, что доступа нет.

Шифрование и расшифровывание файлов выполняется установкой свойств шифрования для папок и файлов, как устанавливаются и другие атрибуты, например, «толькочтение», «сжатый» или «скрытый». Если шифруется папка, все файлы и подпапки, созданные в зашифрованной папке, автоматически шифруются. Рекомендуется использовать шифрование на уровне папки. Шифрующая файловая система автоматически создает пару ключей шифрования для пользователя, если она отсутствует. Шифрующая файловая система использует алгоритм шифрования Data Encryption Standard (DESX).

Задание: включить и отключить шифрование файлов шифрующей файловой системой EFS. Экспортировать сертификат с ключами для расшифровки файлов на другом компьютере.

Алгоритм выполнения работы

А. Для включения режима шифрования выполните следующие действия.

Укажите файл или папку (например, создайте файл шифр.docв папкеМоидокументы), которую требуется зашифровать, нажмите правую кнопку мыши и выберите в контекстном меню командуСвойства.

В появившемся окне свойств на вкладке Общиенажмите кнопкуДругие. Появится окно диалогаДополнительныеатрибуты.

В группе Атрибутысжатияи шифрованияустановите флажокШифроватьсодержимоедлязащитыданныхи нажмите кнопку «ОК».

Нажмите кнопку ОКв окне свойств зашифровываемого файла или папки, в появившемся окне диалога укажите режим шифрования:только к этой папкеили к этой папке и всем вложенным папкам и файлам.

Внимание! После выполнения этих действий файл с Вашей информацией будет автоматически зашифровываться. Просмотр его на другой ПЭВМ будет невозможен.

В. Для выключения режима шифрования выполните следующие действия.

Выделите файл шифр.docв папкеМоидокументы.

Нажмите правую клавишу мыши и выберите пункт Свойства.

На вкладке Общиенажмите кнопкуДругие.

В открывшемся окне диалога в группе Атрибутысжатияи шифрованиясбросьте флажокШифровать содержимое для защиты данных.

Внимание! После выполнения этих действий файл с Вашей информацией не будет зашифровываться.

С. Создание резервной копии Сертификата средствами Windows 2000 (ХР).

Примечание. Резервная копия сертификата необходима для расшифровки данных после переустановки операционной системы или для просмотра зашифрованной информации на другой ПЭВМ.

Внимание! Перед переустановкой операционной системы обязательно создайте копии Сертификатов, так как после переустановки Вы не сможете расшифровать информацию.

Для создания резервной копии сертификата выполните следующие действия.

Выберите кнопку Пускв панели задач.

Перейдите к пункту Выполнить.

В открывшемся окне в поле ввода введите команду mmc.

В результате откроется консоль управления mmc.

Примечание. Консоль ММС – это средство для создания, сохранения и открытия наборов средств администрирования, называемых консолями. Консоли содержат такие элементы, как оснастки, расширения оснасток, элементы управления, задачи, мастера и документацию, необходимую для управления многими аппаратными, программными и сетевыми компонентами системы Windows. Можно добавлять элементы в существующую консоль ММС, а можно создавать новые консоли и настраивать их для управления конкретными компонентами системы.

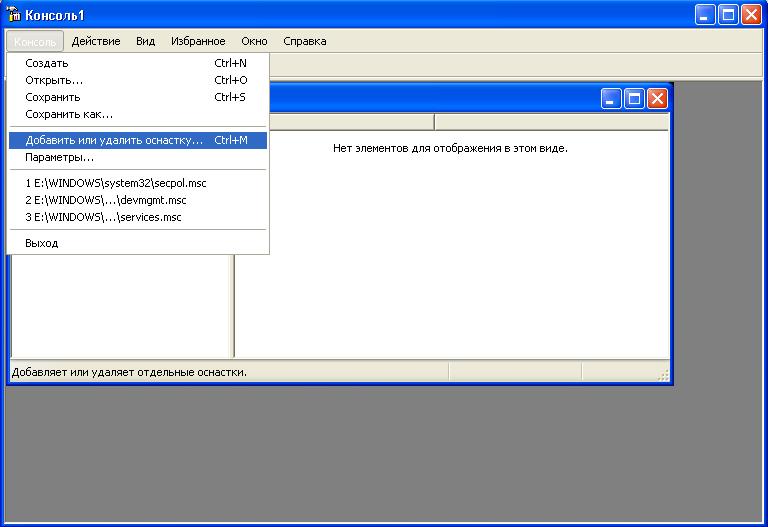

В меню Консольвыберите командуДобавитьилиудалитьоснастку(рис. 28) и нажмите кнопкуДобавить.

Рис. 28

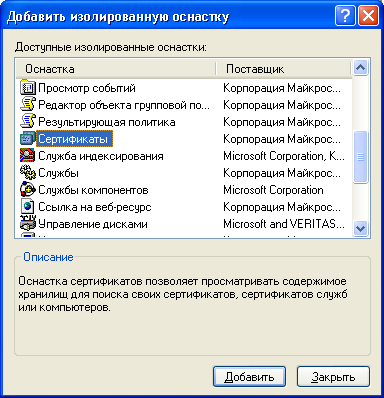

В поле Оснасткадважды щелкнитеСертификаты(рис. 29), установите переключатель в положениеучетнойзаписикомпьютераи нажмите кнопкуДалее.

Выполните одно из следующих действий.

Чтобы управлять сертификатами локального компьютера, установите переключатель в положение локальнымкомпьютероми нажмите кнопкуГотово.

Чтобы управлять сертификатами удаленного компьютера, установите переключатель в положение другимкомпьютероми введите имя компьютера или нажмите кнопкуОбзордля выбора компьютера, затем нажмите кнопкуГотово.

Рис. 29

Нажмите кнопку Закрыть.

В списке выбранных оснасток для новой консоли появится элемент Сертификаты(имя_компьютера).

Если на консоль не нужно добавлять другие оснастки, нажмите кнопку ОК.

Чтобы сохранить эту консоль, в меню Консоль выберите команду Сохранитьи укажите имя оснасткиСертификаты.

Закройте окно Консолии выберите командуПуски далееВсепрограммы.

Найдите пункт Администрированиеи выберите подпунктСертификаты(теперь оснастка сСертификатамидоступна в менюПуск).

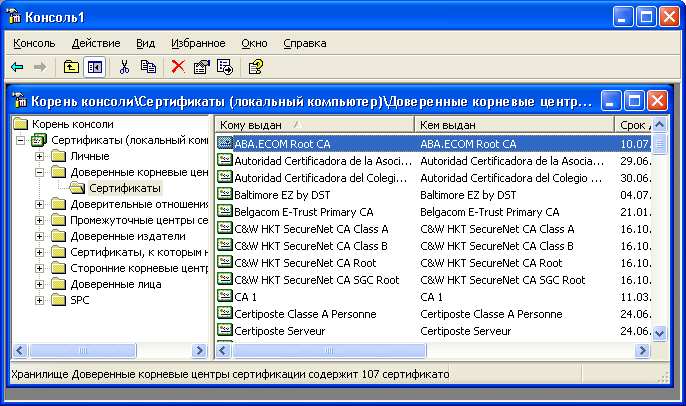

В левом подокне оснастки Сертификаты откройте папку Доверенныекорневыесертификаты, а затем папкуСертификаты. В правом подокне появится список сертификатов.

Укажите переносимый сертификат (например, первый в списке, рис. 30) и щелкните правой кнопкой мыши. В появившемся контекстном меню выберите команду Всезадачии далее выберите командуЭкспорт.

Рис. 30

В результате запустится Мастерэкспортасертификатов.

Нажмите кнопку Далее.

В следующем окне мастера выберите опцию Да,экспортироватьзакрытыйключ.

Затем нажмите кнопку Далее.

В следующем окне мастера доступен только один формат (PFX), предназначенный для персонального обмена информацией. Нажмите кнопку Далее.

В следующих окнах сообщите пароль (например, 11), защищающий данные файла сертификатах, а также путь сохранения файла (запишите путь к папке, в которой Вы сохранили копию Сертификата) сертификат.pfx.

Нажмите кнопку Далее.

Отобразится список экспортируемых сертификатов и ключей. Нажмите кнопку Готово.

Завершите работу Мастера экспорта сертификата нажатием кнопки ОКв окне диалога, сообщающем об успешном выполнении процедуры экспорта.

В результате сертификат и секретный ключ будут экспортированы в файл с расширением сертификат.pfx, который может быть скопирован на гибкий диск и перенесен на другой компьютер или использован после переустановки операционной системы.

D. Для восстановления сертификата из резервной копии выполните следующие действия.

Перенесите созданный на предыдущем этапе файл с расширением сертификат.pfx на компьютер (Вам необходимо вспомнить путь к копии Сертификата).

Запустите оснастку Сертификаты, для этого выберите кнопкуПускпанели задач и далееВсепрограммы/Администрирование/Сертификаты.

В окне структуры оснастки Сертификатыоткройте папкуДоверенные корневые сертификаты, затем папкуСертификаты. В правом подокне появится список Ваших сертификатов.

Щелкните правой кнопкой мыши на пустом месте правого подокна.

В появившемся контекстном меню выберите команду Все задачи.

В ее подменю выберите команду Импорт(Import).

Запустится Мастер импорта сертификатов.

Следуйте указаниям мастера – укажите местоположение файла сертификат.pfxи сообщите пароль защиты данного файла.

Для начала операции импорта нажмите кнопки ГотовоиОК.

После завершения процедуры импорта нажмите кнопку ОКи закройте окно Мастера импорта.

В результате Ваших действий текущий пользователь или Вы сами получите возможность работать с зашифрованными данными на этом компьютере.

Задания для самостоятельной работы

Экспортируйте сертификат № 2 из папки ПромежуточныецентрысертификацииRootAgency(сохраните иллюстрации для отчета).

Импортируйте экспортированный сертификат в папку Личные(сохраните иллюстрации для отчета).