- •Тема 1 Компьютерные сети……………………………………………..4

- •Тема 2. Передача данных по сети

- •Тема 3. Сетевые соединительные устройства

- •Тема 5. Модемы

- •Тема 6. Области администрирования компьютерных сетей

- •Тема 7. Реализация мер безопасности…………………………………..36

- •Тема 8. Сеть internet

- •Введение. История создания компьютерных сетей.

- •Тема 1 Компьютерные сети

- •1.1 Преимущества использования компьютерной сети.

- •1.2 Классификация сетей по области действия

- •1.3 Классификация сетей по функциям, выполняемым компьютером

- •1.4 Классификация сетей по топологии

- •1.4.1 Сети с топологией «шина»

- •1.4.2 Топология «Звезда»

- •1.4.3 Топология «кольцо»

- •1.5 Методы доступа к сети

- •1.5.1 Метод csma/cd

- •1.5.2 Метод csma/ca

- •1.5.3 Передача маркера

- •Тема 2. Передача данных по сети

- •2.1 Передача данных по сети

- •Структура пакета

- •2.2 Модель osi

- •Тема 3. Сетевые соединительные устройства

- •3.1 Плата сетевого адаптера

- •3.2 Адресация компьютеров в сетях

- •3.3 Физическая среда передачи данных

- •3.3.1 Коаксиальный кабель

- •3.3.2 Витая пара

- •3.3.3 Оптоволоконный кабель(optical fiber)

- •3.3.4 Беспроводная среда передачи данных

- •3.4 Повторители (repeater)

- •3.5 Концентраторы

- •3.6 Мосты

- •3.7 Коммутаторы

- •3.8 Маршрутизаторы (router)

- •Тема 4. Сетевые технологии

- •4.1 Сетевая технология Ethernet

- •4.2 Технология Token Ring

- •4.3 Сети fddi

- •Тема 5. Модемы

- •5.1 Методы модуляции

- •5.2 Классификация модемов по исполнению

- •5.3 Применение модемов

- •5.4 Модемные протоколы

- •5.5 Факс-Модем

- •5.6 Hayes-совместимыми

- •Тема 6. Области администрирования компьютерных сетей

- •6.1 Безопасность сети

- •6.2 Угрозы безопасности

- •Тема 7. Реализация мер безопасности

- •7.1 Законодательные меры

- •7.2 Управленческие решения

- •7.3 Организационные механизмы

- •7.4 Физическая защита

- •7.5 Основные программно-технические меры

- •7.5.1 Идентификация и аутентификация

- •7.5.2 Экранирование (межсетевые экраны, от англ. Firewall)

- •7.5.3 Защита от вирусов

- •7.5.4 Резервирование электропитания

- •7.5.5 Резервное копирование данных

- •7.5.6 Криптография

- •Цифровые подписи

- •Цифровые сертификаты

- •Распространение сертификатов

- •Серверы-депозитарии

- •Инфраструктуры открытых ключей (pki)

- •Тема 8. Сеть internet

- •8.1 История internet

- •Развитие сети Интернет в республике Беларусь

- •8.2 Сеть Интернет

- •8.3 Адресация сети Интернет

- •8.4 Виды доступа в Internet

- •Большинство провайдеров предлагают следующие схемы подключения при использовании коммутируемого доступ к сети Интернет.

- •8.4.3 Доступ в Интернет по выделенному каналу

- •8.4.7 Подключение по сетям кабельного телевидения

- •8.5 Сервисы Интернет

- •8.5.2 Электронная почта (e-mail)

- •8.5.3 Ftp (File Transfer Protocol, протокол передачи файлов)

- •Организация поиска в сети Интернет

- •8.6.1 Каталоги

- •8.6.2 Поисковые системы

- •8.6.3 Язык запросов на примере поисковой системы Yandex

- •8.6.4 Порядок выполнения информационного поиска в Интернет

- •I. Определение предметной области

- •III. Выбор информационно-поисковой системы

- •IV. Построение запроса

- •V. Проведение поиска и получение результата Для каждой выбранной поисковой системы необходимо выполнить тестовые запросы из 1-2 ключевых слов или фразы и провести анализ количественного отклика.

- •VI. Изучение найденных материалов в итоге проведенного поиска должны быть собраны материалы для анализа изучаемой предметной области

- •8 .7 Программы для эффективной работы с Интернет

- •8.7.1 Программы дозвонки

- •8.7.2 Программы загрузки и дозагрузки файлов

- •8.7.3 Программы для сохранения сайтов

- •8.7.4 Программы перевода

- •Программа Adobe Acrobat

1.5.3 Передача маркера

Сигнал, называемый маркером, передается по сети от одного компьютера к другому, пока не достигнет компьютера, который хочет начать передачу данных. Этот компьютер захватывает управление маркером, добавляет данные к сигналу маркера и передает его обратно в сеть. Когда пакет проходит по сети, компьютеры, адреса которых не совпадают с адресом назначения, передают его дальше. Когда маркер и пакет достигают компьютера, адрес которого указан в заголовке, данные копируются, добавляет в маркер подтверждение об успешном приеме и передает маркер дальше по кругу. Компьютер, передавший эти данные, получает маркер с подтверждением, после чего или передает с ним еще один пакет, или освобождает маркер, т.е. передает дальше с отметкой, что он свободен.

Тема 2. Передача данных по сети

2.1 Передача данных по сети

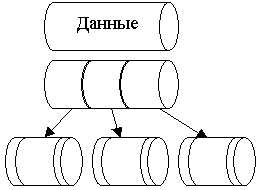

Разбиение данных на небольшие управляемые блоки позволяет ускорить передачу и обеспечить практически одновременную передачу информации несколькими компьютерами. При этом компьютеры не тратят время на ожидание. Эти небольшие блоки называются пакетами (рисунок 5).

При разбиении данных на пакеты скорость их передачи возрастает настолько, что каждый компьютер в сети получает возможность принимать и передавать данные практически одновременно с остальными компьютерами.

|

Рисунок 5- разбиение данных на пакеты

|

Структура пакета

Любой пакет состоит из 3-х обязательных компонентов:

заголовка;

данных;

трейлера.

Заголовок содержит:

адрес источника, идентифицирующий компьютер – отправитель;

адрес местоназначения, идентифицирующий компьютер получатель;

инструкции сетевым компонентам о дальнейшем маршруте данных;

информация компьютеру-получателю о том, как объединить передаваемый пакет с остальными, чтобы получить данные в исходном виде.

Данные

Эта часть пакета – собственно передаваемые данные. В зависимости от типа сети её размер составляет от 512 байтов до 4(Кб).

Так как обычно размер исходных данных гораздо больше 4 Кб, для помещения в пакет их необходимо разбивать на мелкие блоки. При передаче объемного файла может потребоваться много пакетов.

Трейлер

Содержит информацию для проверки ошибок, обеспечивающую корректность передачи. Эта информация носит название циклический избыточный код (CRC). Это число, получаемое в результате математических преобразований над пакетом с исходной информацией. Когда пакет достигает местоназначения, эти преобразования повторяются. Если результат совпадает с CRC, – пакет принят без ошибок. В противном случае необходимо повторить передачу пакета, поскольку при передаче данные изменились.

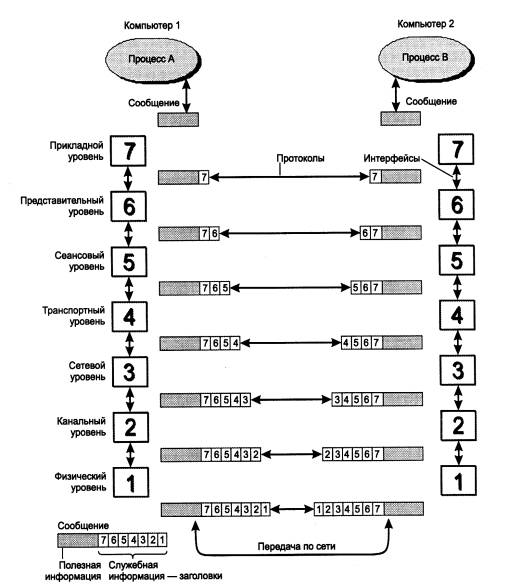

2.2 Модель osi

В начале 80-х годов ряд международных организаций по стандартизации - ISO, ITU-T и некоторые другие - разработали модель, которая сыграла значительную роль в развитии сетей. Эта модель называется моделью взаимодействия открытых систем (Open System Interconnection, OSI) или моделью OSI. Модель OSI определяет различные уровни взаимодействия систем, дает им стандартные имена и указывает, какие функции должен выполнять каждый уровень.

Термин «открытая система» подчеркивает что, если какая-то система отвечает стандартам, принятым в данной концепции, то она будет открыта для взаимодействия с любой другой системой отвечающей этим же стандартам. Ярким примером открытой системы является международная сеть Internet, включающая в себя самое разнообразное оборудование и программное обеспечение огромного числа сетей.

В модели OSI (рис. 6) средства взаимодействия делятся на семь уровней. Каждый уровень модели OSI выполняет определенную задачу процесса коммуникации, а затем передает данные вверх или вниз на следующий уровень (в зависимости от того, передает или принимает компьютер данные). По мере прохождения данных по уровням, каждый уровень добавляет свою информацию в виде заголовков перед исходными данными. То есть, информация, которую надо переслать по сети, проходит сверху вниз все семь уровней и на каждом уровне компьютера-отправителя к блоку данных добавляется информация, предназначенная для соответствующего уровня компьютера-получателя. Когда пакет достигает места назначения, процесс повторяется в обратном порядке. Протокол каждого следующего уровня стека (теперь снизу вверх) обрабатывает и удаляет заголовок эквивалентного протокола передающей системы. Когда процесс завершен, исходный запрос достигает приложения, которому он предназначен, в том же виде, в каком он был сгенерирован.

Рассмотрим принцип взаимодействия двух компьютеров в рамках вышеприведенной модели.

Взаимодействие компьютеров в сети начинается с того, что приложение (программа пользователя) одного компьютера обращается к прикладному уровню другого компьютера, например, к файловой системе. Приложение первого компьютера формирует с помощью операционной системы сообщение стандартного формата, состоящее из заголовка и поля данных.

Заголовок содержит служебную информацию, которую необходимо предать через сеть прикладному уровню другого компьютера, чтобы сообщить ему, какую работу необходимо выполнить. Например, о размере файла и где он находится. Кроме этого в заголовке имеется информация для следующего нижнего уровня, чтобы он «знал», что делать с этим сообщением. В поле данных находится информация, которую необходимо поместить в найденный файл. Сформировав сообщение, прикладной уровень направляет его вниз представительному уровню. Прочитав заголовок, представительный уровень выполняет требуемые действия над сообщением и добавляет к сообщению собственную служебную информацию – заголовок представительного уровня, в котором содержаться указания для протоколов представительного уровня второго компьютера. Полученное в результате сообщение передается вниз сеансовому уровню, который в свою очередь добавляет свой заголовок и т.д. При достижении сообщением нижнего, физического уровня, у него имеется множество заголовков, добавленных на каждом предыдущем уровне (сообщение вложено внутрь, как в матрешку). В таком виде оно и передается по сети (Рис 7).

Второй компьютер принимает его на физическом уровне и последовательно перемещает его вверх с уровня на уровень. Каждый уровень анализирует и обрабатывает заголовок своего уровня, выполняя соответствующие этому уровню функции, а затем удаляет этот заголовок и передает сообщение дальше вышележащему уровню. Отметим, что сообщение может оканчиваться также некоторой служебной информацией – «концевиком». (Например, дополнительными контрольными разрядами).

Как видно из рисунка 6, информация, передающаяся в линию связи содержит большое количество служебных заголовков, которые по величине могут превосходить даже собственно данные. В результате взаимодействия протоколов всех уровней и их единому стандарту на прикладном уровне второго компьютера получаются данные, переданные первым компьютером.

Рисунок 6 – Взаимодействие компьютеров в сети