- •Тема 1 Компьютерные сети……………………………………………..4

- •Тема 2. Передача данных по сети

- •Тема 3. Сетевые соединительные устройства

- •Тема 5. Модемы

- •Тема 6. Области администрирования компьютерных сетей

- •Тема 7. Реализация мер безопасности…………………………………..36

- •Тема 8. Сеть internet

- •Введение. История создания компьютерных сетей.

- •Тема 1 Компьютерные сети

- •1.1 Преимущества использования компьютерной сети.

- •1.2 Классификация сетей по области действия

- •1.3 Классификация сетей по функциям, выполняемым компьютером

- •1.4 Классификация сетей по топологии

- •1.4.1 Сети с топологией «шина»

- •1.4.2 Топология «Звезда»

- •1.4.3 Топология «кольцо»

- •1.5 Методы доступа к сети

- •1.5.1 Метод csma/cd

- •1.5.2 Метод csma/ca

- •1.5.3 Передача маркера

- •Тема 2. Передача данных по сети

- •2.1 Передача данных по сети

- •Структура пакета

- •2.2 Модель osi

- •Тема 3. Сетевые соединительные устройства

- •3.1 Плата сетевого адаптера

- •3.2 Адресация компьютеров в сетях

- •3.3 Физическая среда передачи данных

- •3.3.1 Коаксиальный кабель

- •3.3.2 Витая пара

- •3.3.3 Оптоволоконный кабель(optical fiber)

- •3.3.4 Беспроводная среда передачи данных

- •3.4 Повторители (repeater)

- •3.5 Концентраторы

- •3.6 Мосты

- •3.7 Коммутаторы

- •3.8 Маршрутизаторы (router)

- •Тема 4. Сетевые технологии

- •4.1 Сетевая технология Ethernet

- •4.2 Технология Token Ring

- •4.3 Сети fddi

- •Тема 5. Модемы

- •5.1 Методы модуляции

- •5.2 Классификация модемов по исполнению

- •5.3 Применение модемов

- •5.4 Модемные протоколы

- •5.5 Факс-Модем

- •5.6 Hayes-совместимыми

- •Тема 6. Области администрирования компьютерных сетей

- •6.1 Безопасность сети

- •6.2 Угрозы безопасности

- •Тема 7. Реализация мер безопасности

- •7.1 Законодательные меры

- •7.2 Управленческие решения

- •7.3 Организационные механизмы

- •7.4 Физическая защита

- •7.5 Основные программно-технические меры

- •7.5.1 Идентификация и аутентификация

- •7.5.2 Экранирование (межсетевые экраны, от англ. Firewall)

- •7.5.3 Защита от вирусов

- •7.5.4 Резервирование электропитания

- •7.5.5 Резервное копирование данных

- •7.5.6 Криптография

- •Цифровые подписи

- •Цифровые сертификаты

- •Распространение сертификатов

- •Серверы-депозитарии

- •Инфраструктуры открытых ключей (pki)

- •Тема 8. Сеть internet

- •8.1 История internet

- •Развитие сети Интернет в республике Беларусь

- •8.2 Сеть Интернет

- •8.3 Адресация сети Интернет

- •8.4 Виды доступа в Internet

- •Большинство провайдеров предлагают следующие схемы подключения при использовании коммутируемого доступ к сети Интернет.

- •8.4.3 Доступ в Интернет по выделенному каналу

- •8.4.7 Подключение по сетям кабельного телевидения

- •8.5 Сервисы Интернет

- •8.5.2 Электронная почта (e-mail)

- •8.5.3 Ftp (File Transfer Protocol, протокол передачи файлов)

- •Организация поиска в сети Интернет

- •8.6.1 Каталоги

- •8.6.2 Поисковые системы

- •8.6.3 Язык запросов на примере поисковой системы Yandex

- •8.6.4 Порядок выполнения информационного поиска в Интернет

- •I. Определение предметной области

- •III. Выбор информационно-поисковой системы

- •IV. Построение запроса

- •V. Проведение поиска и получение результата Для каждой выбранной поисковой системы необходимо выполнить тестовые запросы из 1-2 ключевых слов или фразы и провести анализ количественного отклика.

- •VI. Изучение найденных материалов в итоге проведенного поиска должны быть собраны материалы для анализа изучаемой предметной области

- •8 .7 Программы для эффективной работы с Интернет

- •8.7.1 Программы дозвонки

- •8.7.2 Программы загрузки и дозагрузки файлов

- •8.7.3 Программы для сохранения сайтов

- •8.7.4 Программы перевода

- •Программа Adobe Acrobat

IV. Построение запроса

Формировать запрос надо максимально точно, используя все возможные механизмы. К сожалению, язык запросов для каждого поискового ресурса свой, поэтому рекомендуется предварительно ознакомиться с особенностями используемой поисковой системы. В то же время наиболее употребительные элементы запросов совпадают.

V. Проведение поиска и получение результата Для каждой выбранной поисковой системы необходимо выполнить тестовые запросы из 1-2 ключевых слов или фразы и провести анализ количественного отклика.

С одной стороны, этот этап наиболее простой, поскольку требует от пользователя знаний "где написать" сформированный запрос и "на что нажать". С другой стороны - относительно сложен, т.к. при получении результата нужно отсеять лишние материалы (называемые еще «информационный шум»), а на основе остальных - принять решение, как корректировать запросы и стоит ли менять поисковую систему для следующей итерации поиска.

На данном этапе поиска удобным является построение комплексного отчета (в виде таблицы), содержащего по каждой итерации поиска следующую информацию:

название (адрес) информационно-поисковой системы;

использованный запрос;

число найденных объектов;

число отобранных объектов для дальнейшего детального анализа.

VI. Изучение найденных материалов в итоге проведенного поиска должны быть собраны материалы для анализа изучаемой предметной области

8 .7 Программы для эффективной работы с Интернет

8.7.1 Программы дозвонки

Для установления соединения с провайдером можно воспользоваться стандартными средства, встроенными в ОС Windows. Однако можно воспользоваться специальными программами, называемых «звонилки», «дозвонщики».

На сегодняшний день существует достаточно широкий круг программ такого класса – Advanced Dialer, HiDialer, EType Dialer, DialUp PROF, Mdialer, Vdialer, Inet Dialer.

Пока же рассмотрим какими функциями обладают и какие сервисы предоставляют пользователю современные «звонилки».

Основным «призванием» «звонилки» является полное управление всем процессом соединения:

поочередно обзванивать номера модемных серий (пулов) провайдера в поисках свободного, а также определять скорость связи на данной линии, чтобы в случае низкоскоростного соединения перезвонить еще раз (возможно, по другому номеру) в надежде на лучший результат.

В случае обрыва связи все «звонилки» автоматически восстанавливают связь с удаленным компьютером, не отрывая при этом погрузившегося в работу пользователя.

Управление процессом отсоединения. Современные программы умеют в заданный момент времени или, что иногда лучше, уловив отсутствие сетевой активности в течение определенного промежутка времени, разорвать связь. И наоборот, они умеют имитировать сетевую активность, так как провайдеры зачастую сами обрывают связь, заметив длительное «бездействие» в Cети.

подсчет времени, проведенного в Internet, а также суммы, которую мы за это самое время заплатим. Здесь надо иметь в виду различные тарифы в разное время суток и в разные дни недели. В некоторых случаях может оказаться удобным, чтобы программа каким-либо образом предупреждала (текстовым или звуковым сообщением) нас о превышении дневного лимита, который мы сами заранее зададим ей.

Не обязательной, но удобной функцией является работа программы по расписанию. Она предполагает выполнение таких действий, как установление и разрыв связи с провайдером по заранее определенному графику работы. Подобный сервис окажется очень полезен, если провайдер предоставляет бесплатный доступ к Сети, например, с двух до пяти часов ночи. В таком случае программа сможет автоматически произвести подсоединение, выполнить необходимые действия и разорвать связь.

Примером программы данного типа является Advanced Dialer (Условно-бесплатная программа. Стоимость лицензии - $29)

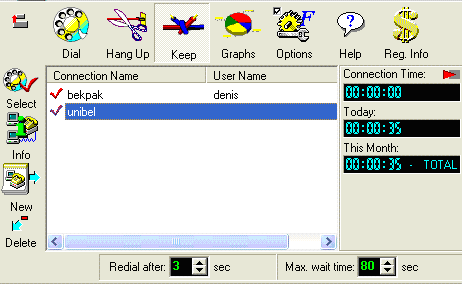

Центральную часть окна (рисунок 29) занимает список существующих соединений. Чтобы подключиться к Интернету, надо выбрать из них одно или несколько. Для выбора соединения щелкните сначала на нем, а затем на кнопке Select (Выбрать). Выбранные соединения помечаются галочкой и нажать кнопку Dial (Установить соединение). Программа автоматически перебирает допустимые соединения, пытаясь установить связь с каждым из них.

Рисунок 29- Главное окно программы Advanced Dialer

Диалоговое окно учета стоимости работы в сети Интернет показано на рисунке 30.

Рисунок 30 – Диалоговое окно для учета затраченных денег

Настройка параметров стоимости работы в Интернете осуществляется на вкладке Connection Rates (Тарифы подключения) в диалоговом окне характеристик соответствующего соединения. Сведения о продолжительности и стоимости работы отображаются на панели Usage (Использование). Можно также просмотреть эти данные в графической форме. Для этого надо щелкнуть на кнопке Graphs (Диаграмма). Откроется одноименное диалоговое окно, отображающее сведения из протокола соединений в текстовой и графической форме (рисунок 31).

Рисунок 31 – Графическое представление соединений по провайдерам

Программа Advanced Dialer может использоваться для установки и разрыва соединения в определенное время, например в период, когда тариф на подключение минимален, что выгодно при загрузке файлов и других продолжительных операциях. Режим автоматического отключения удобно использовать, если вам, например, требуется, чтобы в определенное время телефон был свободен.

При установке или разрыве соединения программа Advanced Dialer может выполнять автоматический запуск или закрытие программ, а также передачу в них управляющих воздействий. Если вы привыкли использовать при подключении к Интернету стандартную «рабочую среду», то можете автоматически воссоздавать ее при каждом подключении.

Чтобы запретить доступ посторонних к программе Advanced Dialer, ее можно защитить паролем, установив флажок Password protection (Защита паролем). Изменить пароль позволяет кнопка Change Password (Сменить пароль).