- •Лекция №1 (5 сентября 2008) Преподаватель: Еленев Дмитрий Валерьевич

- •Классификация информационно-вычислительных сетей

- •Сети данных общего пользования способы коммутации

- •Эталонная модель взаимодействия открытых систем (эмвос, osi)

- •Лекция №2 (9 сентября 2008)

- •Топология локальных сетей

- •Топология «Шина»

- •Лекция №3 (11 сентября 2008) Топология «Звезда»

- •Топология «Кольцо»

- •Объединение и разделение каналов по времени и частоте

- •Аналоговые каналы передачи данных

- •Спутниковые каналы передачи данных

- •Сотовые системы связи

- •Лекция №5 (25 сентября 2008)

- •Транковая связь

- •Кодирование информации в локальных сетях

- •Лекция №6 (3 октября 2008) Методы доступа

- •Метод множественного доступа с контролем несущей и обнаружением коллизий (csma/cd)

- •Метод множественного доступа с передачей полномочий (tpma)

- •Метод множественного доступа с разделением во времени (tdma)

- •Лекция №7 (7 октября 2008) Множественный доступ с разделением частоты (fdma)

- •Среды передачи информации

- •Кабели на основе витых пар проводов

- •Коаксиальный кабель

- •Лекция №8 (9 октября 2008) Оптоволоконный кабель

- •Методы контроля правильности передачи информации

- •Лекция № 9 (17 октября 2008) Протокол tcp/ip

- •Функции протокола tcp

- •Лекция №10 (21 октября 2008) Протокол udp

- •Функции протокола ip

- •Система ip адресов

- •Лекция №11 (31 октября 2008)

- •Маршрутизация

- •Лекция №12 (6 ноября 2008)

- •Внутри шлюзовые протоколы маршрутизации

- •Внешние протоколы маршрутизации

- •Лекция №13 (14 ноября 2008) Технологии локальных вычислительных систем Сети Ethernet

- •Сети Fast Ethernet

- •Сети Token Ring

- •Лекция № 14 (18 ноября 2008) Сети fddi

- •Сети 100vg–AnyLan

- •Сети Gigabit Ethernet

- •Лекция № 15 (28 ноября 2008)

Методы контроля правильности передачи информации

При передаче информации по некачественным каналам связи возможно появление искажений передаваемой информации. Эти искажения требуют выявления и исправления. Контроль приемника может осуществляется побайтно и пакетно.

Побайтный метод означает, что каждый передаваемый байт дополняется битом четности или нечетности. В случае, когда количество единиц передаваемых информационным байтом четное бит четности равен нулю, если нечетное - единице или наоборот. При использовании такого метода вероятность не обнаружения ошибки довольно велика, такая ситуация возможна при наличии четкого количества ошибок в информационных битах или при одновременном искажении информационного и контрольного битов.

Пакетный метод заключается в том, что в конец каждого передаваемого пакета добавляется контрольная сумма длиной, как правило, 8,16 или 32 бита, которая включает в себя информацию обо всех битах пакета. Метод подсчета контрольной суммы выбирается таким образом, чтобы она достаточно надежно выявляла ошибки и при этом ее вычисления были бы не слишком сложными. Обычно используются контрольные суммы следующих видов:

-

Суммы по модулю двух всех байтов пакета (при этом однократные ошибки обнаруживаются с вероятностью 100%, двукратные с вероятностью 7/8). Искажение нескольких битов выявляется при помощи такого метода достаточно плохо. Достоинство метода контрольной суммы – простота вычисления.

-

Арифметическая сумма всех байтов или слов пакета. При вычислении отбрасываются старшие разряды для сохранения разрядности контрольной суммы (8 или 16). Однократные ошибки обнаруживаются с вероятностью 100% двукратные с вероятностью 31/32 (в худшем случае). Такая наихудшая ситуация наблюдается, когда в каждом из 8-ми разрядов всех байт пакета присутствует половина логических нулей и половина логических единиц, двукратная ошибка не выявляется, если в одном разряде один из битов переходит из нуля в единицу, а другой бит в этом же разряде из единицы в ноль, что не меняет общей суммы. Арифметическая сумма также легко вычисляется программным методом.

-

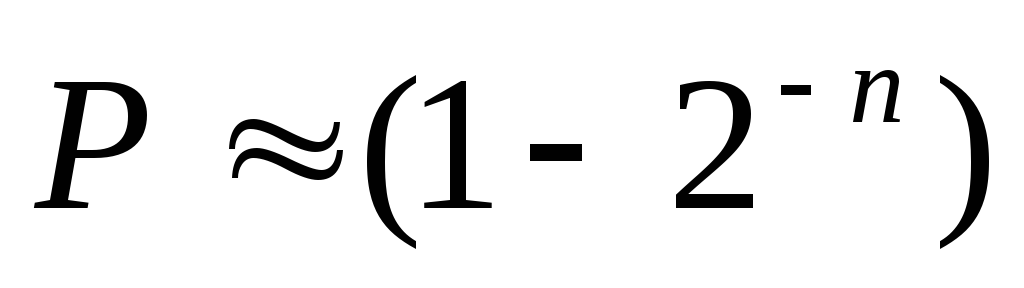

Циклическая контрольная сумма. Применение данного метода связывают с необходимостью повышения вероятности обнаружения ошибки. При вычислении циклической контрольной суммы весь пакет рассматривается как двоичное число разрядности N, где N – количество бит в пакете. Для вычисления контроля суммы это число делится по модулю двух на некоторое постоянное число выбранное специальным образом. Частное от деления отбрасывается, а остаток используется в качестве контроля суммы. Этот метод выявляет однократные ошибки с вероятностью 100%, а любое другое количество ошибок с вероятностью

,

где n – количество разрядов

контрольной суммы. В качестве делителя

выбирается число простое (в смысле

деления по модулю двух), а его разрядность

берется на единицу больше, чем требуемая

разрядность контрольной суммы.

,

где n – количество разрядов

контрольной суммы. В качестве делителя

выбирается число простое (в смысле

деления по модулю двух), а его разрядность

берется на единицу больше, чем требуемая

разрядность контрольной суммы.

Лекция № 9 (17 октября 2008) Протокол tcp/ip

Является самым популярным стеком сетевых протоколов. Изначально протокол был распространён в системах UNIX, но в дальнейшем были приняты и в других ОС. Стек TCP/IP до введения модели ЭМ, поэтому соответствие уровней TCP/IP уровню эталонной модели довольно условно. Протокол TCP/IP состоит из следующих уровней:

-

Уровень межсетевых интерфейсов соответствует физическому уровню эталонной модели. Этот уровень не регламентируется в стеке TCP/IP, но поддерживается всеми популярными стандартами физического и канального уровня. Функции этого уровня включает в себя:

-

отображение IP адресов в физические адреса сети.

-

Инкапсуляция IP и date - грамм для передачи по физическому каналу и извлечение date - грамм из кадра.

-

Определение метода доступа к среде передачи.

-

Определение представления данных в физической среде

-

Приём и передача кадра.

-

-

Уровень межсетевого взаимодействия и отвечает за передачу date - грамм с использованием локальных различных сетей, территориальных сетей и специальных линий связи. Этот уровень соответствует третьему уровню (сетевой) эталонной модели. Соответствует IP протокол (Internet Protocol). Он изначально создавался как протокол передачи пакетов в составных сетях, состоящих из большого количества объединённых между собой локальных сетей, поэтому протокол IP хорошо работает в сетях со сложной структурой. К третьему уровню относятся также все протоколы, связанные с составлением или модификацией таблиц маршрутизации (RIP – Routing Internet Protocol, OSPF – Open Shotest Past First, ICMP – Internet Control Message Protocol). Протоколы RIP и OSPF – протоколы сбора маршрутной информации, ICMP – протокол межсетевых управляющих сообщений, который служит для обеспечения обратной связи, то есть для сообщения об ошибках при передачи.

-

Основной. Этот уровень соответствует 4 и 5 уровню эталонной модели. На нём находятся такие протоколы как TCP (Transmission Control Protocol) и UDP(USR Deltagram Protocol). TCP – протокол управления передачей, UDP – протокол пользовательских date - грамм. Протокол TCP обеспечивает взаимодействие между удалёнными сетями, а UDP – передачу пользовательских пакетов. Протокол TCP обеспечивает устойчивое виртуальное соединение между удалёнными сетевыми процессами, а протокол UDP - передачу данных без установления соединения. Протокол UDP требует меньших расходов на передачу данных, чем TCP. Практически UDP не выполняет никаких особых функций сверх межсетевого уровня и используется в 2 основных случаях:

-

При передачи коротких сообщений

-

Когда процесс прикладного уровня обеспечивает установление и проверку доставки пакетов (NFS – Network File System, TFTP – Trivial File Transfer Protocol, DNS – Domain Name Service),

-

-

прикладной. Соответствует 6 и 7 уровням эталонной модели. За время существования стек TCP/IP накопил очень много протоколов прикладного уровня. HTTP – протокол передачи гипертекста, FTTP – протокол передачи файлов. Протокол FTP обеспечивает удалённый доступ к файлам для обеспечения надёжной передачи. В качестве транспорта используется надёжный протокол с установлением соединения TCP. Возможности FTP гораздо шире, чем передача файлов между удалёнными компьютерами. Он производит работу с файловой системой удалённого компьютера, просмотр, получение информации о файлах и катологах. FTP позволяет разграничить доступ к разным разделам файловой системы. В случае, когда не требуются все возможности FTP, используется протокол с усечёнными возможностями TFTP. TFTP используется только для передачи файлов и в качестве транспорта использует протокол UDP. Telnet используется для передачи данных между процессами, а также между процессом и терминалом. Наиболее часто используется для эмуляции терминалов удалённых