- •Кафедра коиб

- •Введение

- •1. Термины и определения.

- •2. Исходные данные.

- •3. Класс автоматизированной системы.

- •3. 1 Определение класса автоматизированной системы.

- •3.2 Требования к классу защищенности 3а.

- •4. Выбор средств защиты информации.

- •5. Secret Net 7

- •6. Настройка подсистемы управления доступом сзи нсд.

- •6.1 Присвоение идентификатора

- •6.2 Настройка режимов использования идентификаторов

- •6.3 Управление ключами для усиленной аутентификации

- •6. 4 Аппаратная идентификация.

- •6.5 Настройка использования устройств и принтеров

- •6.6 Настройка прав доступа к устройствам

- •6.7 Настройка прав пользователей для печати на принтерах

- •6.8 Настройка регистрации событий и аудита операций с устройствами. Изменение перечня регистрируемых событий

- •Заключение

- •Список использованных источников

6.3 Управление ключами для усиленной аутентификации

При включенном режиме усиленной аутентификации пользователь при входе в систему должен предъявить носитель, содержащий ключевую информацию.

Ключевая информация пользователя может храниться в персональных идентификаторах или сменных носителях, присвоенных пользователю.

Генерация и выдача ключей

Генерация ключевой информации может выполняться средствами Secret Net либо при присвоении пользователю персонального идентификатора, либо, когда идентификатор уже присвоен пользователю, отдельной процедурой выдачи ключей.

Для выдачи ключей:

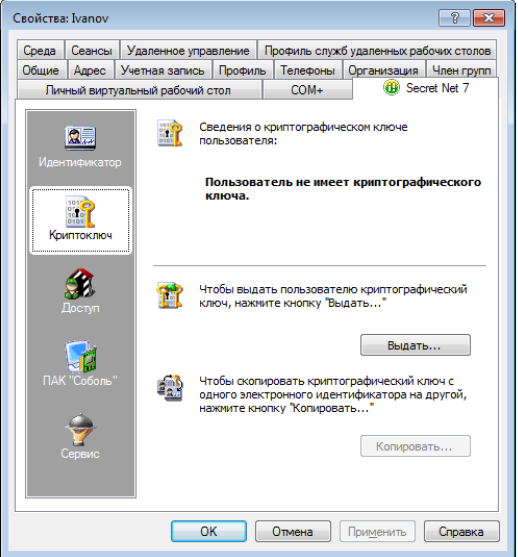

1. Загрузите оснастку для управления параметрами пользователей, вызовите окно настройки свойств пользователя и перейдите к диалогу "Secret Net 7".

2. В панели выбора режима выберите режим "Криптоключ".

В этом режиме отображаются сведения о ключах пользователя.

3. Нажмите кнопку "Выдать" (если у пользователя уже есть ключи, эта кнопка называется "Сменить").

Если пользователь уже имеет ключи, на экране появится диалог, предлагающий выбрать один из двух вариантов смены ключей — с сохранением старого ключа пользователя или без его сохранения.

4. Выберите нужный вариант и нажмите кнопку "Далее >".

Если был выбран вариант с сохранением старого ключа, на экране появится диалог, отображающий ход выполнения операции чтения ключа, и

приглашение предъявить идентификатор.

5. Предъявите идентификатор, содержащий старый закрытый ключ

данного пользователя.

После успешного выполнения операции в диалоге справа от названия

операции появится запись "Выполнено". Если при выполнении операции

была допущена ошибка, в диалоге будет приведено сообщение об ошибке.

6. Устраните ошибку, если она есть, нажав кнопку "Повторить" и повторно выполнив операцию. Нажмите кнопку "Далее >".

На экране появится диалог, отображающий ход выполнения операций, и приглашение предъявить идентификаторы.

7. Предъявите все идентификаторы, указанные в списке.

При успешном предъявлении идентификатора его статус изменится на

"Обработан". Если предъявление идентификатора выполнено с ошибкой, в

столбце статуса обработки появится сообщение об ошибке. После

предъявления всех идентификаторов кнопка "Отмена" будет заменена

кнопкой "Закрыть".

8. Нажмите кнопку "Закрыть".

На экране появится диалог с результатами выполнения операций. Если

операции выполнены с ошибками, в диалоге будет приведено их описание.

9. Устраните ошибки, если они есть, нажав кнопку "< Назад" и повторно выполнив операцию, после чего нажмите кнопку "Готово".

6. 4 Аппаратная идентификация.

В Secret Net поддерживается применение электронных СИА на базе:

идентификаторов iButton;

USB-ключей eToken PRO, eToken PRO (Java), iKey 2032, Rutoken, Rutoken RF;

контактных смарт-карт eToken PRO, eToken PRO (Java).

СИА на базе iButton

Идентификаторы iButton представляют собой микросхему (чип), вмонтированную в герметичный корпус из нержавеющей стали. Корпус

iButton отдаленно напоминает батарейку для наручных часов и имеет диаметр 17,35 мм при высоте 5,89 мм (корпус F5). Корпус защищает микросхему от различных внешних воздействий и обеспечивает высокую живучесть прибора в условиях агрессивных сред, пыли, влаги, внешних электромагнитных полей, ударов и пр.

В структуре iButton можно выделить следующие основные части: постоянное запоминающее устройство ROM, энергонезависимое (nonvolatile — NV) оперативное запоминающее устройство NV RAM, сверхоперативное запоминающее устройство (scratchpad memory — SM), часы реального времени (для DS1994), а также элемент питания — встроенную литиевую батарейку.

В ROM хранится 64- разрядный код, состоящий из 48-разрядного уникального серийного номера (идентификационного признака), 8- разрядного кода типа идентификатора и 8- разрядной контрольной суммы. Память SM является буферной и выполняет функции блокнотной памяти. Память NV RAM идентификаторов DS1992—DS1996 является открытой.

Обмен информацией, хранящейся в идентификаторе, с компьютером происходит в соответствии с протоколом 1-Wire с помощью разнообразных считывающих устройств (PCI- адаптеров, адаптеров последовательного и параллельного портов). Информация записывается в идентификатор и считывается из него путем прикосновения корпуса iButton к считывающему устройству. Время контакта — не менее 5 мс, гарантированное количество контактов составляет несколько миллионов. Интерфейс 1-Wire обеспечивает обмен информацией со скоростью 16 Кбит/с или 142 Кбит/с (ускоренный режим).

Достоинствами СИА на базе идентификаторов iButton являются:

долговечность (время хранения информации в памяти идентификатора составляет не менее 10 лет);

высокая степень механической и электромагнитной защищенности;

малые размеры, удобство хранения;

относительно невысокая стоимость.

СИА на базе USB-ключей

Средства идентификации и аутентификации на базе USB- ключей предназначаются для работы непосредственно с USB-портом компьютера и не требуют аппаратного считывающего устройства. Подключение к USB- порту осуществляется непосредственно или с помощью соединительного кабеля.

Идентификаторы конструктивно изготавливаются в виде брелоков, которые выпускаются в цветных корпусах, имеют световые индикаторы работы и легко размещаются на связке с ключами. Каждый USB-ключ имеет прошиваемый при изготовлении уникальный 32/64-разрядный серийный номер.

В состав USB-ключей могут входить:

процессор — управление и обработка данных;

криптографический процессор — реализация алгоритмов ГОСТ 28147- 89, DES, 3DES, RSA, DSA, MD5, SHA-1 и других криптографических преобразований;

USB-контроллер — обеспечение интерфейса с USB-портом компьютера;

RAM — хранение изменяемых данных;

многократно программируемая постоянная память EEPROM — хранение ключей шифрования, паролей, сертификатов и других важных данных;

ROM — хранение команд и констант.

На российском рынке компьютерной безопасности наибольшей популярностью

пользуются следующие USB-ключи:

eToken — разработка компании "Аладдин Р.Д.";

iKey — разработка компании SafeNet;

Rutoken — совместная разработка российских компаний "Актив" и "АНКАД".

В Secret Net поддерживается работа СИА на базе USB-ключей eToken PRO, eToken PRO (Java), iKey2032, Rutoken, Rutoken RF.

В USB-ключе eToken PRO закрытая информация хранится в защищенной памяти емкостью 32/64 КБ. Каждый идентификатор имеет уникальный серийный 32-разрядный номер. В eToken PRO аппаратно реализованы криптографические алгоритмы RSA с ключами длиной 1024 бит и 2048 бит, DES/56, 3DES/168, SHA-1, MAC, iMAC. USB- ключ eToken PRO (Java) является представителем нового поколения идентификаторов, использующих ПО Java. Емкость его памяти составляет 72 КБ.

USB-ключ eToken PRO

Емкость памяти USB-ключа iKey 2032 составляет 32 КБ. Разрядность серийного номера равна 64. Помимо отмеченных выше криптографических алгоритмов в iKey 2032 также реализованы MD5, RC2, RC4, RC5.

Главным отличием USB- ключей Rutoken от зарубежных аналогов является реализация российского алгоритма шифрования ГОСТ 29147-89. В Rutoken RF встроена радиочастотная метка, позволяющая дополнительно реализовать бесконтактный способ считывания идентификационных признаков.

Достоинствами СИА на базе USB-ключей являются:

малые размеры, удобство хранения идентификатора;

отсутствие аппаратного считывателя;

простота подсоединения идентификатора к USB-порту.

К недостаткам USB-ключей можно отнести их относительно высокую стоимость.