- •Структуры данных и алгоритмы их обработки (Учебное пособие)

- •Москва 2007

- •1. Структуры данных и алгоритмы 6

- •1.2. Информация и ее представление

- •1.2.1. Природа информации

- •1.2.2. Хранение информации

- •1.2.3. Классификация структур данных

- •1.3. Операции над структурами данных

- •1.4. Порядок алгоритма

- •1.5. Структурность данных и технологии программирования

- •Контрольные вопросы

- •2. Простые структуры данных

- •2.1. Порядковые типы

- •2.2. Целочисленный тип

- •2.3. Символьный тип

- •2.4. Перечисляемый тип

- •2.5. Интервальный тип

- •2.6. Логический тип

- •2.7. Битовый тип

- •2.8. Вещественный тип

- •2.9. Указательный тип

- •Контрольные вопросы

- •3. Объектные типы данных

- •3.1. Объявление и реализация классов

- •Interface

- •Implementation

- •3.2. Директивы видимости

- •3.3. Свойства классов

- •3.4. Структурированная обработка ошибок

- •3.5. Применение объектов

- •Контрольные вопросы

- •4. Статические структуры данных

- •4.1. Векторы

- •4.2. Массивы

- •4.3. Множества

- •4.4. Записи

- •4.5. Таблицы

- •4.6. Операции над статическими структурами

- •4.6.1. Алгоритмы поиска

- •4.6.2. Алгоритмы сортировки

- •Самые медленные алгоритмы сортировки

- •Быстрые алгоритмы сортировки

- •Самые быстрые алгоритмы сортировки

- •Сортировка слиянием

- •Контрольные вопросы

- •5. Полустатические структуры данных

- •5.1. Стеки

- •5.1.1. Стеки в вычислительных системах

- •5.2. Очереди fifo

- •5.2.1. Очереди с приоритетами

- •5.2.2. Очереди в вычислительных системах

- •5.3. Деки

- •5.3.1. Деки в вычислительных системах

- •5.4. Строки

- •5.4.1. Операции над строками

- •5.4.2. Представление строк в памяти

- •3 A b d 8 p q r s t u V w

- •V w ptr nil

- •1 8 П р е д с т а в

- •2 7 ? Л е н и е ?

- •1 8 С т р о к и з

- •1 8 В е н ь я м и

- •1 8 С у п р а в л

- •1 8 Я е м о й д л

- •1 4 И н о й ? ? ? ? nil

- •6.2. Связные линейные списки

- •6.2.1. Машинное представление связных линейных списков

- •Inf next

- •Inf next

- •Inf nil

- •6.2.2. Реализация операций над связными линейными списками

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •6.2.3. Применение линейных списков

- •6.3. Нелинейные разветвленные списки

- •6.3.1. Основные понятия

- •6.3.2. Представление списковых структур в памяти

- •6.3.3. Операции обработки списков

- •6.4. Язык программирования lisp

- •6.5. Управление динамически выделяемой памятью

- •Контрольные вопросы

- •7. Нелинейные структуры данных

- •7.1. Графы и деревья

- •(B) (a) (b) (a)

- •V0 v1 v2 v5 v6 v3 v4 v7 v8 v9 v10 (v0) (v1) (v7) (v8) (v9) (v10) (v3) (v2) (v4) (v5) (v6)

- •7.3. Бинарные деревья

- •7.3.1. Представление бинарных деревьев

- •7.3.2. Прохождение бинарных деревьев

- •7.4. Алгоритмы на деревьях

- •7.4.1. Сортировка с прохождением бинарного дерева

- •7.4.2. Сортировка методом турнира с выбыванием

- •7.4.3. Применение бинарных деревьев для сжатия информации

- •7.4.4. Представление выражений с помощью деревьев

- •7.5. Представление сильноветвящихся деревьев

- •Контрольные вопросы

- •8. Методы ускорения доступа к данным

- •8.1. Хеширование данных

- •8.1.1. Функции хеширования

- •8.1.2. Оценка качества хеш-функции

- •8.1.3. Методы разрешения коллизий

- •8.1.4. Переполнение таблицы и рехеширование

- •8.2. Организация данных для поиска по вторичным ключам

- •8.2.1. Инвертированные индексы

- •8.2.2. Битовые карты

- •Контрольные вопросы

- •Листинги рабочих примеров

- •1. Создание и управление списковыми объектами

- •Interface

- •Implementation

- •Interface

- •Implementation

- •3. Моделирование работы стека

- •Interface

- •Implementation

- •Interface

- •Implementation

- •4. Создание и редактирование бинарных деревьев

- •5. Создание и редактирование сильноветвящихся деревьев

- •Задания для самостоятельной работы

- •Литература

- •144Кафедра Вычислительной Техники и Программирования Московского Государственного Открытого Университета

8.1.4. Переполнение таблицы и рехеширование

По мере заполнения хеш-таблицы будут происходить коллизии и в результате их разрешения методами открытой адресации очередной адрес может выйти за пределы адресного пространства таблицы (рис. 8.8). Чтобы такое явление происходило реже, можно пойти на увеличение длины таблицы по сравнению с диапазоном адресов, выдаваемым хеш-функцией. С одной стороны это приведет к сокращению числа коллизий и ускорению работы с хеш-таблицей, а с другой к нерациональному расходованию адресного пространства.

Рис. 8.8. Циклический переход к началу таблицы.

Даже при увеличении длины таблицы в два раза по сравнению с областью значений хеш-функции нет гарантии, что в результате коллизий адрес не превысит длину таблицы. При этом в начальной части таблицы может оставаться достаточно свободных элементов. Поэтому во всех примерах использовался циклический переход к началу таблицы, путем взятия остатка от целочисленного деления адреса на длину таблицы.

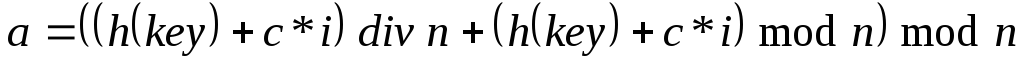

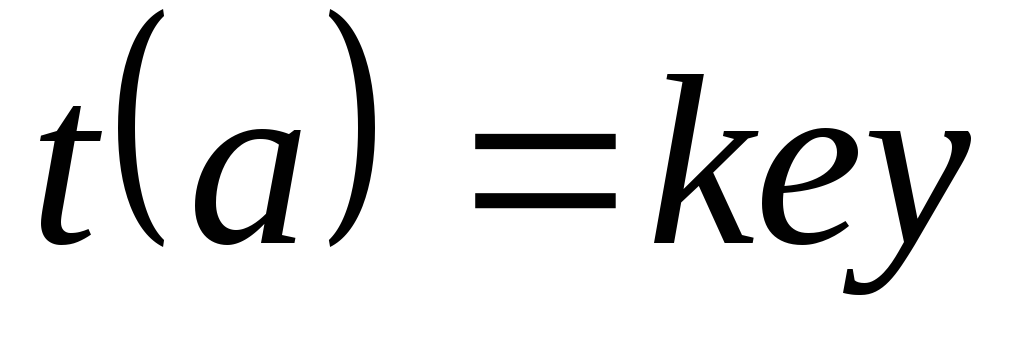

Однако здесь не учитывается возможность многократного превышения адресного пространства. Более корректным будет алгоритм, использующий сдвиг адреса на 1 элемент в случае каждого повторного превышения адресного пространства. Это повышает вероятность найти свободные элементы в случае повторных циклических переходов к началу таблицы. Формула вычисления адреса будет иметь следующий вид:

![]()

Степень загрузки таблицы и выбор хеш-функции также влияют на возможность выхода за пределы адресного пространства таблицы. При большой загрузки возникают частые коллизии и циклические переходы в начало таблицы. При неудачном выборе функции происходят аналогичные явления. В худшем случае при полном заполнении таблицы алгоритмы циклического поиска свободного места приведут к зацикливанию. Поэтому необходимо избегать плотного заполнения таблиц.

Не всегда при организации хеширования можно правильно оценить требуемую длину таблицы, поэтому в случае большой загрузки может понадобиться рехеширование. В этом случае увеличивают длину таблицы, изменяют хеш-функцию и переупорядочивают данные.

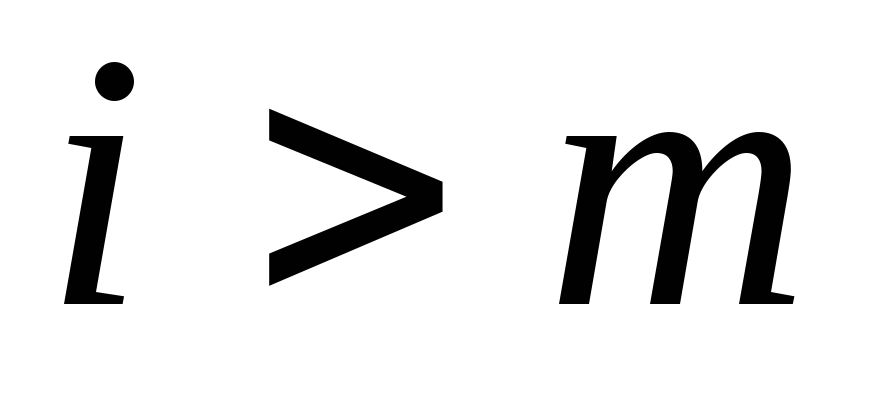

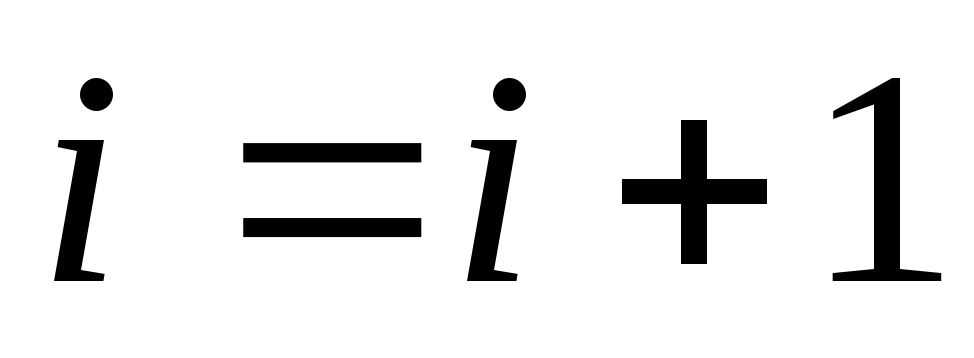

Производить отдельную оценку плотности заполнения таблицы после каждой операции вставки нецелесообразно, поэтому можно производить оценку косвенным образом по числу коллизий во время одной вставки. Достаточно определить некоторый порог числа коллизий m, при превышении которого следует произвести рехеширование.

Алгоритм вставки, реализующий такой подход:

Если

или

или  ,

то

,

то  ,

записать элемент, элемент добавлен.

Если

,

записать элемент, элемент добавлен.

Если  ,

требуется рехеширование

,

требуется рехеширование  ,

перейти к шагу 2.

,

перейти к шагу 2.

8.2. Организация данных для поиска по вторичным ключам

До сих пор рассматривались способы поиска в таблице по ключам, позволяющим однозначно идентифицировать запись. Такие ключи называют первичными. Возможен вариант организации таблицы, при котором отдельный ключ не позволяет однозначно идентифицировать запись. Такая ситуация часто встречается в базах данных. Идентификация записи осуществляется по некоторой совокупности ключей. Ключи, не позволяющие однозначно идентифицировать запись в таблице, называются вторичными ключами.

Однако даже при наличии первичного ключа, для поиска записи могут быть использованы вторичные. Например, поисковые системы сети Internet часто организованы как наборы записей, соответствующих Web-страницам. В качестве вторичных ключей для поиска выступают ключевые слова, а задача поиска сводится к выборке из таблицы некоторого множества записей, содержащих требуемые вторичные ключи.