- •Структуры данных и алгоритмы их обработки (Учебное пособие)

- •Москва 2007

- •1. Структуры данных и алгоритмы 6

- •1.2. Информация и ее представление

- •1.2.1. Природа информации

- •1.2.2. Хранение информации

- •1.2.3. Классификация структур данных

- •1.3. Операции над структурами данных

- •1.4. Порядок алгоритма

- •1.5. Структурность данных и технологии программирования

- •Контрольные вопросы

- •2. Простые структуры данных

- •2.1. Порядковые типы

- •2.2. Целочисленный тип

- •2.3. Символьный тип

- •2.4. Перечисляемый тип

- •2.5. Интервальный тип

- •2.6. Логический тип

- •2.7. Битовый тип

- •2.8. Вещественный тип

- •2.9. Указательный тип

- •Контрольные вопросы

- •3. Объектные типы данных

- •3.1. Объявление и реализация классов

- •Interface

- •Implementation

- •3.2. Директивы видимости

- •3.3. Свойства классов

- •3.4. Структурированная обработка ошибок

- •3.5. Применение объектов

- •Контрольные вопросы

- •4. Статические структуры данных

- •4.1. Векторы

- •4.2. Массивы

- •4.3. Множества

- •4.4. Записи

- •4.5. Таблицы

- •4.6. Операции над статическими структурами

- •4.6.1. Алгоритмы поиска

- •4.6.2. Алгоритмы сортировки

- •Самые медленные алгоритмы сортировки

- •Быстрые алгоритмы сортировки

- •Самые быстрые алгоритмы сортировки

- •Сортировка слиянием

- •Контрольные вопросы

- •5. Полустатические структуры данных

- •5.1. Стеки

- •5.1.1. Стеки в вычислительных системах

- •5.2. Очереди fifo

- •5.2.1. Очереди с приоритетами

- •5.2.2. Очереди в вычислительных системах

- •5.3. Деки

- •5.3.1. Деки в вычислительных системах

- •5.4. Строки

- •5.4.1. Операции над строками

- •5.4.2. Представление строк в памяти

- •3 A b d 8 p q r s t u V w

- •V w ptr nil

- •1 8 П р е д с т а в

- •2 7 ? Л е н и е ?

- •1 8 С т р о к и з

- •1 8 В е н ь я м и

- •1 8 С у п р а в л

- •1 8 Я е м о й д л

- •1 4 И н о й ? ? ? ? nil

- •6.2. Связные линейные списки

- •6.2.1. Машинное представление связных линейных списков

- •Inf next

- •Inf next

- •Inf nil

- •6.2.2. Реализация операций над связными линейными списками

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •Inf next

- •6.2.3. Применение линейных списков

- •6.3. Нелинейные разветвленные списки

- •6.3.1. Основные понятия

- •6.3.2. Представление списковых структур в памяти

- •6.3.3. Операции обработки списков

- •6.4. Язык программирования lisp

- •6.5. Управление динамически выделяемой памятью

- •Контрольные вопросы

- •7. Нелинейные структуры данных

- •7.1. Графы и деревья

- •(B) (a) (b) (a)

- •V0 v1 v2 v5 v6 v3 v4 v7 v8 v9 v10 (v0) (v1) (v7) (v8) (v9) (v10) (v3) (v2) (v4) (v5) (v6)

- •7.3. Бинарные деревья

- •7.3.1. Представление бинарных деревьев

- •7.3.2. Прохождение бинарных деревьев

- •7.4. Алгоритмы на деревьях

- •7.4.1. Сортировка с прохождением бинарного дерева

- •7.4.2. Сортировка методом турнира с выбыванием

- •7.4.3. Применение бинарных деревьев для сжатия информации

- •7.4.4. Представление выражений с помощью деревьев

- •7.5. Представление сильноветвящихся деревьев

- •Контрольные вопросы

- •8. Методы ускорения доступа к данным

- •8.1. Хеширование данных

- •8.1.1. Функции хеширования

- •8.1.2. Оценка качества хеш-функции

- •8.1.3. Методы разрешения коллизий

- •8.1.4. Переполнение таблицы и рехеширование

- •8.2. Организация данных для поиска по вторичным ключам

- •8.2.1. Инвертированные индексы

- •8.2.2. Битовые карты

- •Контрольные вопросы

- •Листинги рабочих примеров

- •1. Создание и управление списковыми объектами

- •Interface

- •Implementation

- •Interface

- •Implementation

- •3. Моделирование работы стека

- •Interface

- •Implementation

- •Interface

- •Implementation

- •4. Создание и редактирование бинарных деревьев

- •5. Создание и редактирование сильноветвящихся деревьев

- •Задания для самостоятельной работы

- •Литература

- •144Кафедра Вычислительной Техники и Программирования Московского Государственного Открытого Университета

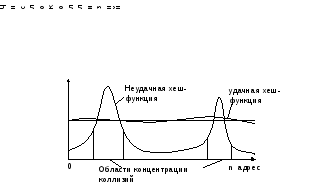

8.1.2. Оценка качества хеш-функции

Правильный выбор хеш-функции важен. При ее удачном построении таблица заполняется более равномерно, уменьшается число коллизий и уменьшается время выполнения операций поиска, вставки и удаления. Для оценки качества хеш-функции проводят имитационное моделирование. Формируется целочисленный массив, длина которого совпадает с размером хеш-таблицы. Случайно генерируется достаточно большое число ключей, для каждого ключа вычисляется хеш-функция. В элементах массива просчитывается число генераций данного адреса. По результатам моделирования можно построить график распределения значений хеш-функции (рис. 8.2). Для получения корректных оценок число генерируемых ключей должно в несколько раз превышать длину таблицы.

Рис. 8.2. Распределение коллизий в адресном пространстве таблицы.

Если число элементов таблицы достаточно велико, то график строится не для отдельных адресов, а для групп адресов. Например, все адресное пространство разбивается на 100 фрагментов и подсчитывается число попаданий адреса для каждого фрагмента. Большие неравномерности свидетельствуют о высокой вероятности коллизий в отдельных местах таблицы. Такая оценка является приближенной, но позволяет предварительно оценить качество хеш-функции и избежать грубых ошибок при ее построении.

Оценка будет более точной, если генерируемые ключи будут более близки к реальным ключам, используемым при заполнении хеш-таблицы. Для символьных ключей важно добиться соответствия генерируемых кодов символов тем кодам символов, которые имеются в реальном ключе. Для этого стоит проанализировать, какие символы могут быть использованы в ключе.

Например, если ключ представляет фамилию на русском языке, то будут использованы русские буквы. Причем первый символ может быть прописным, а остальные – строчными. Если ключ представляет номерной знак автомобиля, то также несложно определить допустимые коды символов в определенных позициях ключа. Приведем пример генерации ключа из десяти латинских букв, первая из которых является прописной, а остальные строчными:

var

i: Integer;

s: string[10];

begin

s[1]:=chr(random(90-65)+65);

for i:=2 to 10 do

s[i]:=chr(random(122-97)+97);

end;

В примере допустимые коды символов располагаются последовательными непрерывными участками в кодовой таблице. Рассмотрим общий случай. Допустим, необходимо сгенерировать ключ из m символов с кодами в диапазоне от n1 до n2 (диапазон непрерывный):

for i:=1 to m do

str[i]:=chr(random(n2-n1)+n1);

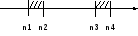

На практике возможны варианты, когда символы в одних позициях ключа могут принадлежать к разным диапазонам кодов, причем между этими диапазонами может существовать разрыв. Пример генерации ключа из m символов с кодами в диапазоне от n1 до n4 с разрывом от n2 до n3 (рис. 8.3) приведен ниже.

Рис. 8.3. Диапазон кодов ключа.

for i:=1 to m do

begin

x:=random((n4-n3)+(n2-n1));

if x <= (n2-n1) then

str[i]:=chr(x+n1) else

str[i]:=chr(x+n1+n3-n2);

end;