- •Основные определения:

- •Угрозы информационной безопасности

- •Классификация угроз иб:

- •Основная классификация угроз:

- •Модель системы защиты

- •Основные угрозы безопасности парольных систем

- •Рекомендации по практической реализации парольных систем

- •Методы хранения паролей в ас

- •Передача паролей по сети

- •Разграничение доступа

- •Криптографические методы обеспечения конфиденциальности информации

- •Системы обнаружения вторжений

- •Протоколирование и аудит

- •Хранение системных журналов

- •Принципы обеспечения целостности

- •Криптографические методы обеспечения целостности информации

- •Цифровая подпись

- •Криптографические хеш-фукнции

- •Коды проверки подлинности

- •Монитор безопасности обращений (мбо)

- •Модель Харрисона-Руззо-Ульмана

- •Модель Белла-Ла Падулле

- •Модель Кларка-Вилсона (1987)

- •Модель Биба (1977)

- •Совместное использование моделей безопасности

- •Ролевое управление доступом

- •Скрытые каналы передачи информации

- •Методы выявления скрытых каналов передачи информации

- •Ас, защита от нсд к информации, классификация ас и требования по защите информации.

- •Целостность

Модель Кларка-Вилсона (1987)

S – множество субъектов D – множество данных в АС CDI (constrained data items) – данные, целостность которых контролируется UDI (un constrained data items) – данные, целостность которых не контролируется

D=CDI#чашка (cup)#UDI CDI#шапка (hat)#UDI=#пустое множество# TP (transformation procedure) компонент, способный инициировать транзакцию

Транзакция – последовательность действий, переводящая систему из одного состояния в другое

IVP (integrity verification procedure) – процедура проверки целостности CDI

Правила модели Кларка-Вилсона:

В системе должны иметься IVP, способные подтвердить целостность любого CDI

Применение любой TP к любому CDI должно сохранить целостность этого CDI

Только TP могут вносить изменения в CDI

Субъекты могут инициировать только определенные TP над определенными CDI (система должна поддерживать отношения вида (s,t,d), где s,t,d соответственно принадлежат S,TP,CDI)

Должна быть обеспечена политика разделения обязанностей субъектов, то есть субъекты не должны изменять CDI без вовлечения в операцию других субъектов системы

Специальные TP могут превращать UDI в CDI

Каждое применение TP должно регистрироваться в специальном CDI, при этом:

Данный CDI должен быть доступен только для добавления информации

В данный CDI необходимо записывать информацию, достаточную для восстановления полной картины функционирования системы

Система должна распознавать субъекты, пытающиеся инициировать TP

Система должна разрешать производить изменения в списках авторизации только специальным субъектам

Модель Биба (1977)

Модификация Беллы-Ла Падулле для целостности данных.

#дельта#=(IC, <=, #жирная точка#, #крестик в кружочке#) решетка классов целостности

IC – Классы целостности данных

Базовые правила модели Биба:

Простое правило целостности (Simple integrity, SI) – субъект с уровнем целостности Xs может читать информацию из субъекта с уровнем целостности X0 тогда и только тогда, когда X0 преобладает над Xs (No read down)

* - свойство (integrity) – субъект с уровнем целостности Xs может писать информацию в объект с уровнем целостности X0 тогда и только тогда, когда Xs преобладает над X0 (No write up)

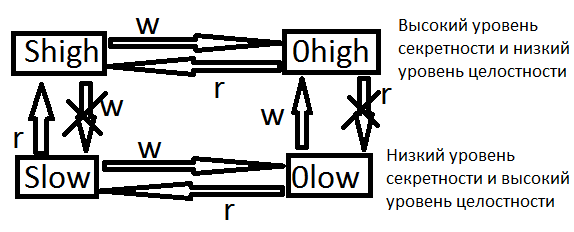

Диаграмма информационных потоков

В большинстве приложений целостность данных рассматривается как некое свойство, которое либо сохраняется, либо не сохраняется и введение иерархических уровней целостности может представляться излишним. В действительности же уровни целостности в модели Биба стоит рассматривать как уровни достоверности, а соответствующие информационные потоки как передачу информации из более достоверной совокупности данных в менее достоверную и наоборот. Формальное описание модели Биба полностью аналогично описанию модели Белла-Ла Пудуллы. К достоинствам данной модели следует отнести ее простоту, а так же использование хорошо изученного мат. аппарата, недостатки аналогичны модели Белла-Ла Падуллы.

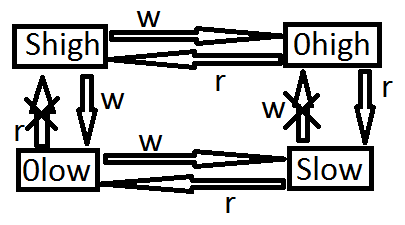

Совместное использование моделей безопасности

Возможные варианты:

Две модели могут быть реализованы в системе независимо друг от друга.

В этом случае субъектам и объектам независимо присваиваются уровни секретности и уровни целостности.

Возможно логическое объединение моделей за счет выделения общих компонентов.

В случае модели Биба и Белла-Ла Падуллы таким общим компонентом является порядок разграничения доступа в пределах одного уровня секретности.

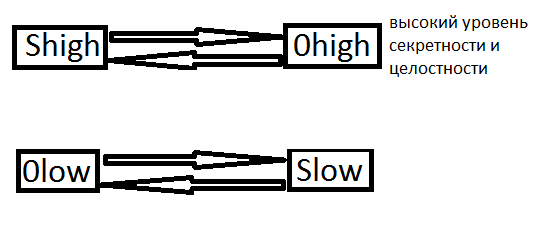

Возможно использование одной и той же решетки уровней, как для секретности, так и для целостности.

А субъекты и объекты с низким уровнем целостности – на высоких уровнях целостности При этом субъекты и объекты с высоким уровнем целостности будут располагаться на низких уровнях секретности.