- •Южно-уральский государственный университет

- •Курс лекций

- •Информационная безопасность.

- •Челябинск

- •5.3 Система информационной безопасности предприятия. 16

- •Введение

- •5. Система информационной безопасности предприятия.

- •5.1 Основные определения. Информация1 и ее свойства.

- •5.2 Стандарты обеспечения информационной безопасности.

- •5.2.1 Роль стандартов информационной безопасности.

- •5.2.2 Документирование деятельности по обеспечению иб предприятия.11

- •Документы второго уровня

- •Документы третьего уровня

- •Документы четвертого уровня

- •5.3 Система информационной безопасности предприятия.

- •5.3.1 Основные положения.

- •5.3.2 Защита коммерческой тайны на предприятии.

- •5.3.3 Защита персональных данных на предприятии.

- •Глава 14 (ст. 85 - 90). Защита персональных данных работника.

- •5.3.4 Электронный документооборот. Электронная подпись.

- •Преследуемые цели39

- •Сущность цифровой подписи.

- •Удостоверяющий центр

- •Формирование и проверка эп

- •Секретные и открытые ключи

- •Средства эп

- •Криптографические хэш-функции

- •Комплексная защита сообщений

- •5.3.5 Ответственность за нарушения правил обращения с конфиденциальной информацией.

- •5.4 Создание системы информационной безопасности предприятия.

- •5.4.1 Основные цели, методы и принципы.

- •5.4.2 Методическое направление работ по созданию ксзи

- •5.4.3 Организационное направление работ по созданию ксзи

- •Регламент обеспечения безопасности.

- •Общие документы

- •Документы по работе с кадрами

- •Документы по защите ас и свт

- •5.4.4 Техническое направление работ по созданию ксзи

- •5.4.5 Выводы. Как построить защищенную информационную систему?

- •5.5 Современные технологии защиты данных.43

- •5.5.1 Технология криптографической защиты информации.

- •5.5.2 Технологии аутентификации.

- •Приложение

- •Положение о коммерческой тайне

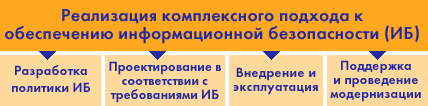

5.4 Создание системы информационной безопасности предприятия.

5.4.1 Основные цели, методы и принципы.

- обследование защищенности ИС; - анализ рисков; - определение требований к средствам защиты; - выбор основных решений по обеспечению режима ИБ; - разработка планов обеспечения бесперебойной работы организации; - документальное оформление политики ИБ. |

-

- безопасность инфраструктуры; - безопасность компонент.

-

- поставка оборудования и пуско-наладочные работы; - подготовка регламентных документов; - подготовка АС к аттестации.

-

- аудит информационной безопасности; - модернизация системы управления ИБ; - модернизация подсистемы ИБ; - переподготовка кадров.

При создании комплексной системы защиты конфиденциальной информации (КСЗИ) необходимо защищать информацию во всех фазах ее существования:

- документальной (бумажные документы);

- электронной, содержащейся и обрабатываемой в автоматизированных системах (АС), в отдельных средствах вычислительной техники (СВТ), персоналом.

Защищать информацию необходимо: от несанкционированного доступа (НСД) к ней, от неправомерного вмешательства в процесс ее обработки, хранения и передачи на всех фазах, от нарушения работоспособности АС и СВТ, от воздействия на персонал. Таким образом, информационная структура должна быть защищена от любых несанкционированных действий.

Цель работы – построение комплексной системы защиты конфиденциальной информации.

Достижение цели предполагает необходимость создания, разработки и использования совокупности методологических, организационных и технических компонентов КСЗИ. Все вышеуказанные компоненты КСЗИ должны быть взаимообусловлены и взаимоувязаны. Базой является методология построения КСЗИ. Компоненты КСЗИ разрабатываются и создаются в рамках трех параллельных направлений работ – методическом, организационном и техническом.

Методология построения КСЗИ – это совокупность способов и приемов рассмотрения вопросов информационной безопасности и методов их решения в целях построения комплексной системы.

Она позволяет в рамках единого подхода использовать согласованное применение разнородных средств для построения целостной системы защиты, перекрывающей все существенные каналы реализации угроз и не содержащей слабых мест на стыках отдельных ее компонентов. Методология построения КСЗИ описывает основные методы и принципы решения следующих вопросов:

Обеспечение комплексной безопасности.

Компоненты комплексной системы защиты информации:

методологические, организационные, технические.

Направления работ по созданию комплексной системы защиты информации.

Основные принципы построения комплексной системы защиты информации:

принцип равномощности (комплексности);

принцип непрерывности защиты;

принцип разумной достаточности;

принцип гибкости системы защиты;

принцип независимости стойкости средств защиты информации (СЗИ) от раскрытия информации о механизмах ее использования;

принцип простоты применения.

Основные организационно-методические мероприятия по созданию и поддержанию функционирования комплексной системы защиты информации:

создание службы обеспечения конфиденциальности (СОК);

создание перечня основных нормативных и организационно-распорядительных документов, необходимых для организации комплексной системы защиты информации.

Рекомендации по методологии построения матрицы конфиденциальности:

определение субъектов и объектов информационных потоков;

определение характеристик и признаков субъектов и объектов информационных потоков (матрица конфиденциальности);

построение правил разграничения доступа субъектов к объектам информационных потоков на основании матрицы конфиденциальности.

Методика оценки рисков:

методика анализа угроз конфиденциальной информации и построения неформальной модели нарушителя;

методика определения общих требований к защищенности АС:

классификационные требования Федеральной службы по техническому и экспортному контролю (ФСТЭК России) к защищенности от НСД средств вычислительной техники и автоматизированных систем;

основные механизмы защиты компьютерных систем от проникновения с целью дезорганизации их работы и несанкционированного доступа к информации.

Методика определения уровня защиты информации в соответствии с руководящими документами (РД) ФСТЭК России.