- •Южно-уральский государственный университет

- •Курс лекций

- •Информационная безопасность.

- •Челябинск

- •5.3 Система информационной безопасности предприятия. 16

- •Введение

- •5. Система информационной безопасности предприятия.

- •5.1 Основные определения. Информация1 и ее свойства.

- •5.2 Стандарты обеспечения информационной безопасности.

- •5.2.1 Роль стандартов информационной безопасности.

- •5.2.2 Документирование деятельности по обеспечению иб предприятия.11

- •Документы второго уровня

- •Документы третьего уровня

- •Документы четвертого уровня

- •5.3 Система информационной безопасности предприятия.

- •5.3.1 Основные положения.

- •5.3.2 Защита коммерческой тайны на предприятии.

- •5.3.3 Защита персональных данных на предприятии.

- •Глава 14 (ст. 85 - 90). Защита персональных данных работника.

- •5.3.4 Электронный документооборот. Электронная подпись.

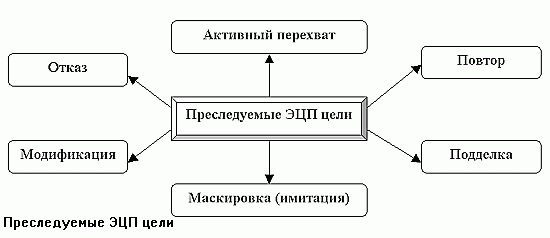

- •Преследуемые цели39

- •Сущность цифровой подписи.

- •Удостоверяющий центр

- •Формирование и проверка эп

- •Секретные и открытые ключи

- •Средства эп

- •Криптографические хэш-функции

- •Комплексная защита сообщений

- •5.3.5 Ответственность за нарушения правил обращения с конфиденциальной информацией.

- •5.4 Создание системы информационной безопасности предприятия.

- •5.4.1 Основные цели, методы и принципы.

- •5.4.2 Методическое направление работ по созданию ксзи

- •5.4.3 Организационное направление работ по созданию ксзи

- •Регламент обеспечения безопасности.

- •Общие документы

- •Документы по работе с кадрами

- •Документы по защите ас и свт

- •5.4.4 Техническое направление работ по созданию ксзи

- •5.4.5 Выводы. Как построить защищенную информационную систему?

- •5.5 Современные технологии защиты данных.43

- •5.5.1 Технология криптографической защиты информации.

- •5.5.2 Технологии аутентификации.

- •Приложение

- •Положение о коммерческой тайне

Преследуемые цели39

При обмене документами по телекоммуникационным каналам возникает проблема аутентификации автора электронного документа и самого документа, т.е. установление подлинности автора и отсутствия изменений в полученном электронном документе.

Пусть имеются два пользователя «А» и «Б». От каких нарушений и действий злоумышленника должна защищать система аутентификации.

|

|

Действие злоумышленника |

1 |

Отказ |

«А» заявляет, что он не посылал сообщение «Б», хотя на самом деле он все-таки посылал. |

2 |

Модификация |

«А» посылает сообщение «Б». «Б» изменяет сообщение и утверждает, что данное (измененное) сообщение послал ему «А». |

3 |

Подделка |

«Б» формирует сообщение и утверждает, что данное (измененное) сообщение послал ему «А». |

4 |

Активный перехват |

«В» перехватывает сообщения между «А» и «Б» с целью их скрытой модификации.

|

5 |

Маскировка (имитация) |

«В» посылает «Б» сообщение от имени «А». |

6 |

Повтор |

«В» повторяет ранее переданное сообщение, которое «А» посылал ранее «Б». Несмотря на то что принимаются всевозможные меры защиты от повторов, именно на этот метод приходится большинство случаев незаконного снятия и траты денег в системах электронных платежей. |

Сущность цифровой подписи.

Цифровая подпись файлов или электронных почтовых сообщений выполняется с использованием криптографических алгоритмов, использующих несимметричные ключи:

«секретный ключ» для собственной подписи,

«открытый ключ» для проверки чужой подписи.

Ключи представляют математически связанные между собой числа достаточно большой длины (от 512 до 4096 бит).

Цифровая подпись сообщения (файла, электронного письма, сетевых пакетов) - это последовательность бит фиксированной длины, формирующаяся по тексту сообщения с использованием секретного ключа его создателя.

Корректность подписи проверяется с помощью открытого ключа (см. рисунок «Формирование и проверка ЭЦП»). Вместе с сообщением подписываются и некоторые его «реквизиты»: дата и время создания сообщения, номер версии сообщения и т.д. Цифровая подпись отправляется вместе с сообщением, и становится неотъемлемой его частью. Получатель сообщения должен располагать копией открытого ключа отправителя. Схемы распространения открытых ключей могут быть разными: от простого личного обмена ключами до сложной многоуровневой «инфраструктуры открытых ключей» (public key infrastructure - PKI). Если при проверке цифровой подписи получатель устанавливает ее корректность, то может быть уверен не только в неизменности и актуальности сообщения, но - что самое важное - и в том, что сообщение «подписал» действительно его автор или отправитель. Сообщение может нести на себе несколько подписей, служащих для разных целей. При этом каждая следующая подпись «накладывается» на сообщение вместе со всеми предыдущими подписями. Скажем, в некоторых системах «клиент-банк» платежное поручение подписывается «автором» (бухгалтером, клиентом или другим лицом, уполномоченным провести платеж) и «отправителем» (операционистом, дежурным оператором или другим лицом, выполняющим техническую работу по пересылке).