- •Аннотация

- •Реферат

- •Содержание

- •Введение

- •1 Анализ технического задания

- •1.1 Структура вычислительной сети предприятия

- •1.2 Основные информационные потоки предприятия

- •1.3 Угрозы безопасности и уязвимости элементов вс

- •2 Обеспечение безопасности лвс при подключении к Internet

- •2.1 Планирование сети

- •2.2 Защита пограничного хоста

- •2.4 Настройка сетевых установок

- •2.4 Обоснование разработки

- •3 Проектирование программы

- •3.1 Система проверки уязвимостей.

- •3.2.1 Общие сведения

- •3.2.2 Распространенные уязвимости

- •4 Алгоритмы и результаты работы с программы

- •4.1 Выбор среды разработки

- •4.2. Алгоритм работы сканера защищиности.

- •4.2 Руководство пользователя.

- •5 Технико-экономическое обоснование проекта

- •5.2 Выбор аналога для сравнения характеристик

- •5.3 Выбор критериев и сравнение продуктов

- •5.4 Расчет экономического эффекта

- •5.4.1 Ожидаемый экономический эффект

- •5.4.2 Состав эксплуатационных расходов

- •5.4.3 Расчет экономии от увеличения производительности труда пользователя

- •5.4.4 Расчет затрат на этапе проектирования

- •5.5 Определение цены программного продукта.

- •5.5.1 Расчет трудоемкости разработки программного продукта

- •5.5.2 Определение продажной цены

- •6 Безопасность и экологичность проекта

- •6.1 Анализ показателей напряженности трудового процесса для программиста

- •6.2 Разработка мероприятий по улучшению условий труда

- •6.3 Пожаробезопасность разработки проекта

- •6.4 Защита окружающей природной среды

- •Заключение

- •Список использованных источников

- •Приложение а

4 Алгоритмы и результаты работы с программы

4.1 Выбор среды разработки

Программа разработана под класс операционных систем Windows 98/NT/2000, т.к. на сегодняшний он является наиболее популярным, а также предоставляет необходимые функции для работы со стеком протоколов TCP/IP.

В качестве средства разработки был выбран язык программирования Object Pascal и среда разработки Delphi, т.к. он обладает всеми необходимыми инструментами для удобной и корректной работы как на высоком, так и на низком уровнях программирования, предоставляя великолепные возможности по созданию удобного интерфейса.

4.2. Алгоритм работы сканера защищиности.

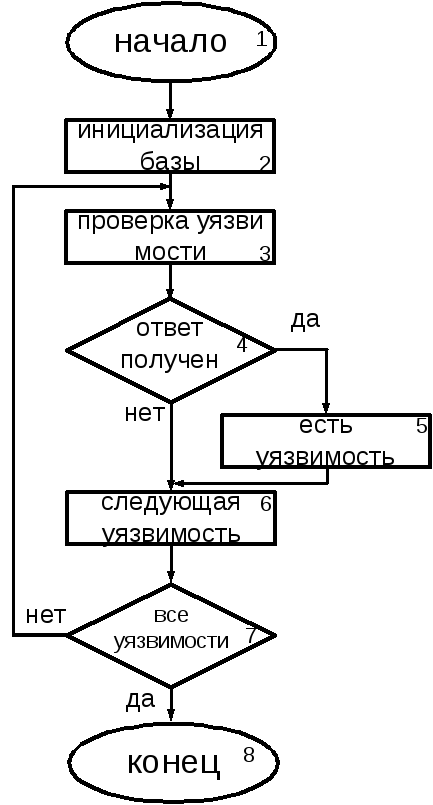

Как было сказано выше, работа разрабатываемого сканера защищенности состоит из 3-х этапов: сканирование портов, определение удаленной операционной системы и непосредственно проверка на известные уязвимости. На рисунке 4.1 приведен общий алгоритм работы CGI-сканера.

Рис. 4.1 - Алгоритм работы CGI-сканера

4.2 Руководство пользователя.

Разработанная программа предназначена, в первую очередь для использования системными администраторами и администраторами веб-серверов для своевременного обнаружения и устранения погрешностей и уязвимостей в программном обеспечении.

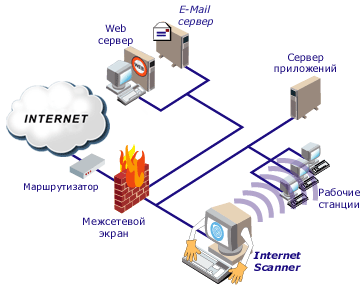

Она может также использоваться рядовыми пользователями для проверок компьютеров в локальной сети. На рисунке 4.2 приведена схема использования сканера безопасности.

Рисунок 4.2 - Схема использования сканера безопасности

Ниже будет приведен внешний вид программы и описание шагов по использованию.

CGI-сканер использовался для исследования Web-сервера на наличие скриптов с ошибками или настроек по умолчанию, которые могут привести к неприятным последствиям. На рисунке 4.3 приведен внешний вид сканера.

Рисунок 4.3 - Внешний вид CGI сканера безопасности.

Для начала работы необходимо ввести символьное имя сервера, проверка которого будет осуществляться. После запуска сканер отображает состояние работы в строке состояния. Результаты работы отображаются динамически в главном окне.

5 Технико-экономическое обоснование проекта

Использование межсетевых экранов для защиты корпоративных локальных сетей является сегодня абсолютной необходимостью; любая попытка обойтись без такой защиты закончится очень быстро и плачевно. Существенно меньше распространены персональные firewall-ы, поскольку их применение требует определенной квалификации непосредственно от пользователя, в то время как с корпоративными справляется администратор сети. Но всегда ли можно надеяться на администратора? Например, выходя с домашнего компьютера в интернет, можно ли быть абсолютно уверенным, что firewall провайдера защитит от всех нападений извне? Нет, нельзя. Кроме того, напасть ведь могут изнутри - из локальной сети провайдера. Поэтому достаточно "продвинутые" пользователи, осознающие важность защиты хранящейся в компьютере информации, предпочитают устанавливать персональный firewall.

Дипломный проект посвящен разработке персонального межсетевого экрана. Разработанная программа имеет следующие возможности:

-

Мониторинг входящих и исходящих соединений.

-

Обнаружение атак и уведомление о них пользователя.

-

Блокировка отдельных приложений при доступе в сеть.

-

Блокировка сайтов с определенным содержимым.