- •Аннотация

- •Реферат

- •Содержание

- •Введение

- •1 Анализ технического задания

- •1.1 Структура вычислительной сети предприятия

- •1.2 Основные информационные потоки предприятия

- •1.3 Угрозы безопасности и уязвимости элементов вс

- •2 Обеспечение безопасности лвс при подключении к Internet

- •2.1 Планирование сети

- •2.2 Защита пограничного хоста

- •2.4 Настройка сетевых установок

- •2.4 Обоснование разработки

- •3 Проектирование программы

- •3.1 Система проверки уязвимостей.

- •3.2.1 Общие сведения

- •3.2.2 Распространенные уязвимости

- •4 Алгоритмы и результаты работы с программы

- •4.1 Выбор среды разработки

- •4.2. Алгоритм работы сканера защищиности.

- •4.2 Руководство пользователя.

- •5 Технико-экономическое обоснование проекта

- •5.2 Выбор аналога для сравнения характеристик

- •5.3 Выбор критериев и сравнение продуктов

- •5.4 Расчет экономического эффекта

- •5.4.1 Ожидаемый экономический эффект

- •5.4.2 Состав эксплуатационных расходов

- •5.4.3 Расчет экономии от увеличения производительности труда пользователя

- •5.4.4 Расчет затрат на этапе проектирования

- •5.5 Определение цены программного продукта.

- •5.5.1 Расчет трудоемкости разработки программного продукта

- •5.5.2 Определение продажной цены

- •6 Безопасность и экологичность проекта

- •6.1 Анализ показателей напряженности трудового процесса для программиста

- •6.2 Разработка мероприятий по улучшению условий труда

- •6.3 Пожаробезопасность разработки проекта

- •6.4 Защита окружающей природной среды

- •Заключение

- •Список использованных источников

- •Приложение а

1.3 Угрозы безопасности и уязвимости элементов вс

Основными компонентами рассматриваемой сети являются сервера и рабочие станции. Сервера предоставляют информационные и вычислительные ресурсы, на рабочих станциях работает персонал.

Основными задачами серверов являются хранение и предоставление доступа к информации и некоторые виды сервисов. Следовательно, и все возможные цели злоумышленников можно классифицировать как

-

получение доступа к информации,

-

получение несанкционированного доступа к услугам,

-

попытка вывода из рабочего режима определенного класса услуг,

-

попытка изменения информации или услуг, как вспомогательный этап какой-либо более крупной атаки.

Основной задачей злоумышленника в отношении рабочих станций является получение информации, хранящейся локально на их жестких дисках, либо получение паролей, вводимых оператором, путем копирования буфера клавиатуры.

Основным видом атак на среду передачи информации является ее прослушивание. В случае с рассматриваемой ЛВС возможна реализация прослушивания на:

-

широковещательной линии с ограниченным доступом;

-

канале "точка-точка".

Чтение информации возможно либо всеми станциями, подключенными к данному проводу (поскольку сеть основана на повторителях, либо только теми станциями и узлами коммутации через которые идет пакет от пункта отправки до пункта назначения (соединение "точка-точка" с удалённой АРМ).

Маршрутизатор представляют для злоумышленников инструмент маршрутизации сетевого трафика, и необходимый компонент работоспособности сети.

Получение доступа к таблице маршрутизации позволяет изменить путь потока возможно конфиденциальной информации в интересующую злоумышленника сторону.

В рассматриваемой сети наиболее вероятными целями атак могут быть:

-

Маршрутизатор – для получения контроля над всей сетью или нарушения её работы.

-

FTP сервер – как хранилище архивной информации и поскольку известно много уязвимостей ftp.

-

Почтовый сервер – поскольку почта должна распространяться дальше и почтовая программа тем самым имеет некоторый доступ к сети.

-

Сервер БД – как хранилище оперативной конфиденциальной информации, для нарушения работы организации, как традиционная цель злоумышленников, имеющая много известных уязвимостей.

-

WWW-сервер – традиционная цель «хулиганов», информация о контрактах.

-

Межсетевой экран – вывод из строя средств обеспечения безопасности для дальнейшего проникновения.

Из этого перечня видно, что объектом анализа должны стать:

-

операционная система Windows 2000, поддерживающая службу удалённого доступа, Web (IIS) и SQL сервер [3,4];

-

операционная система RedHat Linux, и, в частности, её средства маршрутизации, фильтрации трафика.

-

WWW-сервер.

После детализации задания основным объектом приложения усилий выбран WWW-сервер предприятия. Для него решено было разработать сканер уязвимостей.

2 Обеспечение безопасности лвс при подключении к Internet

2.1 Планирование сети

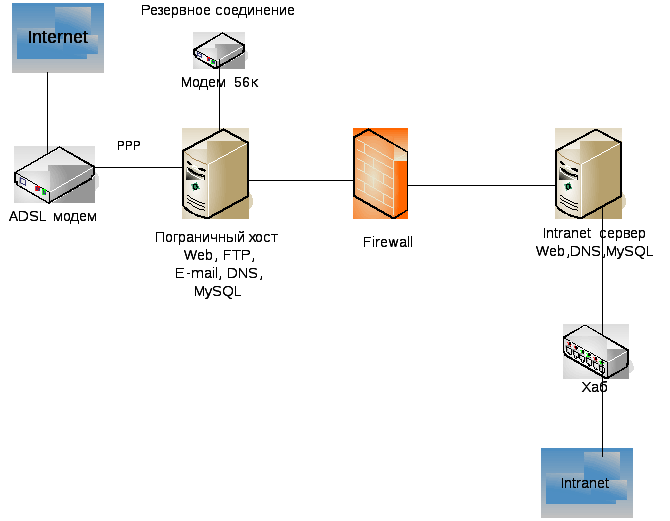

Для обеспечения безопасного подключения решено было добавить ещё один сервер, который будет работать как внешний маршрутизатор между internet и intranet. На нём будет установлен межсетевой экран и запущены сервера FTP, WWW, SMTP и MySQL.

Второй сервер будет выполнять внутренние приложения, и работать в качестве внутреннего маршрутизатора. Рисунок 2.1 демонстрирует изменения в этом сегменте сети.

Рисунок 2.1 – Подключение организации к Internet через ADSL модем

В качестве операционной системы решено было использовать RedHat 7.2. Версия .2 выбрана по соображениям безопасности, поскольку версии .0 и .1, как правило, содержат много незакрытых уязвимостей.