- •Аннотация

- •Реферат

- •Содержание

- •Введение

- •1 Анализ технического задания

- •1.1 Структура вычислительной сети предприятия

- •1.2 Основные информационные потоки предприятия

- •1.3 Угрозы безопасности и уязвимости элементов вс

- •2 Обеспечение безопасности лвс при подключении к Internet

- •2.1 Планирование сети

- •2.2 Защита пограничного хоста

- •2.4 Настройка сетевых установок

- •2.4 Обоснование разработки

- •3 Проектирование программы

- •3.1 Система проверки уязвимостей.

- •3.2.1 Общие сведения

- •3.2.2 Распространенные уязвимости

- •4 Алгоритмы и результаты работы с программы

- •4.1 Выбор среды разработки

- •4.2. Алгоритм работы сканера защищиности.

- •4.2 Руководство пользователя.

- •5 Технико-экономическое обоснование проекта

- •5.2 Выбор аналога для сравнения характеристик

- •5.3 Выбор критериев и сравнение продуктов

- •5.4 Расчет экономического эффекта

- •5.4.1 Ожидаемый экономический эффект

- •5.4.2 Состав эксплуатационных расходов

- •5.4.3 Расчет экономии от увеличения производительности труда пользователя

- •5.4.4 Расчет затрат на этапе проектирования

- •5.5 Определение цены программного продукта.

- •5.5.1 Расчет трудоемкости разработки программного продукта

- •5.5.2 Определение продажной цены

- •6 Безопасность и экологичность проекта

- •6.1 Анализ показателей напряженности трудового процесса для программиста

- •6.2 Разработка мероприятий по улучшению условий труда

- •6.3 Пожаробезопасность разработки проекта

- •6.4 Защита окружающей природной среды

- •Заключение

- •Список использованных источников

- •Приложение а

1 Анализ технического задания

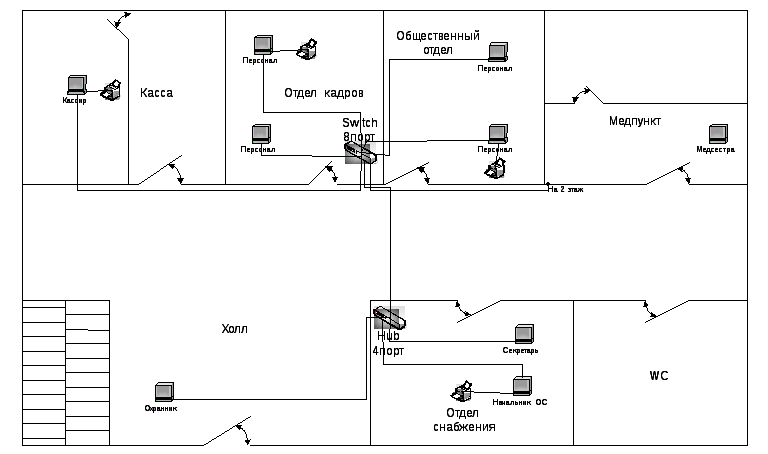

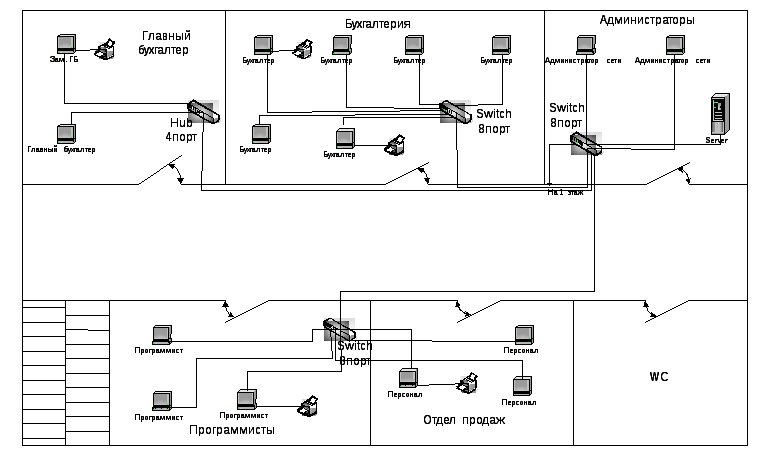

1.1 Структура вычислительной сети предприятия

Объект находится на охраняемой территории, внутри него расположен офис предприятия. Все компьютеры офиса связаны в одну локальную сеть, некоторые из них имеют доступ в Internet. Клиентские рабочие станции подключены к сетевым концентраторам (пассивным — Hub, либо активным — Switch), которые, соединяясь между собой, а также серверами предприятия, организуют единую локальную вычислительную сеть.

Все ПК оснащены современными компонентами, на них установлены операционные системы Windows 2000/XP. Так же на всех ПК установлен антивирус Касперского, базы которого обновляются 1 раз в месяц. Вычислительная сеть имеет одноранговую структуру, то есть построена на основе рабочих групп. Сеть единая, отдельных узлов не имеется. Топология сети «звезда».

В настоящее время руководство организации приняло решение о создании собственного Web-сервера на основе постоянного IP-адреса, выделяемого при подключении ADSL-линии. ADSL-модем будет подключён к серверу.

Таким образом, сервер должен стать центральным звеном в структуре локальной вычислительной сети, обеспечивая безопасную работу рабочих станций в сети Интернет.

Кроме Web-сервера, на этом же сервере планируется разместить корпоративный сервер электронной почты (e-mail). Поэтому он потребует самой внимательной работы по построению и настройке компонентов защиты сети.

Таким образом, настройка собственного домена на сервере организации и обеспечение его безопасности будет одной из главных задач проекта.

Рисунок 1.1 – Структура сети на первом этаже

Рисунок 1.2 – Структура сети на втором этаже

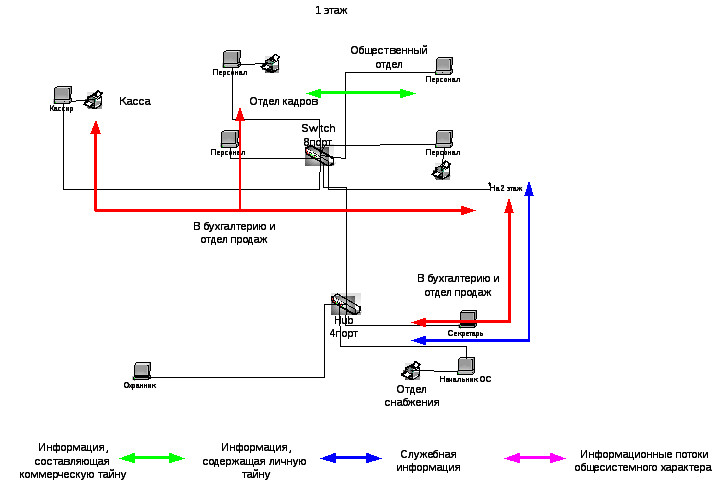

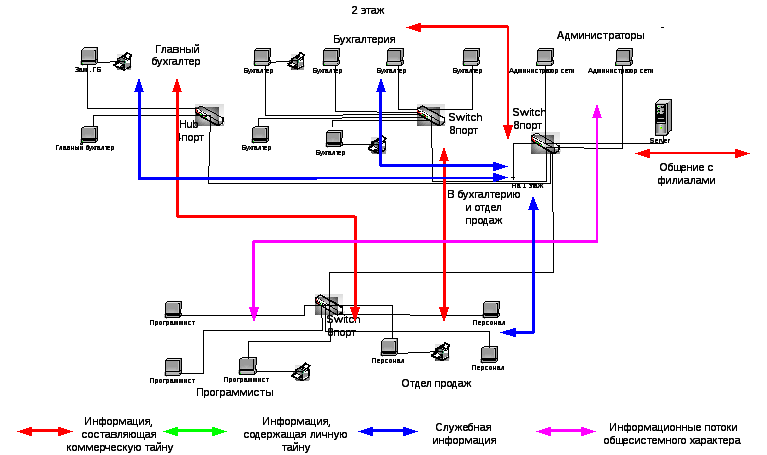

1.2 Основные информационные потоки предприятия

По роду своей деятельности организация взаимодействует с другими сетями – ЛВС удалённых отделов (филиалов) и сетью головной контролирующей организации на федеральном уровне.

Основной формой взаимодействия с филиалами является обработка бухгалтерской отчётности. Эта связь осуществляется при помощи серверного программного обеспечения 1С, установленного в головном офисе, и клиентов 1С в филиалах. Используются специальные утилиты репликации и загрузки данных, входящие в комплект средств 1С.

Кроме этого, как головной офис, так и филиалы пользуются программой «Консультант Плюс», которая в головном офисе периодически обновляется через Internet в автоматическом режиме. Обновление программы в филиалах производятся из центрального офиса по сети.

Интенсивный обмен информацией характерен для файл-серверов офиса и филиалов: сотрудники имеют там личные папки, там же хранится информация, доступ к которой необходим персоналу компании для обеспечения функционирования предприятия.

В организации используется программа управления запасами «1С Склад)». Её информационные потоки представлены в основном транзакциями СУБД, которая также имеет по умолчанию весьма слабую защиту.

В головном офисе компании находится почтовый сервер. Сервер занимается приёмом и обработкой электронных писем сотрудников, соответственно, сотрудники офиса соединяются с сервером посредством локальной сети, сотрудники филиалов – удалённо, при помощи средств Outlook Express.

На рисунках 1.3 и 1.4 представлены схемы информационных потоков различного уровня конфиденциальности.

Рисунок 1.3 – Инфопотоки в сети на первом этаже

Рисунок 1.4 – Инфопотоки в сети на втором этаже