- •Введение

- •Условные обозначения, используемые в пособии

- •Графические символы

- •Соглашения по синтаксису командного языка

- •1 Проектирование масштабируемых сетей передачи данных

- •1.1 Масштабируемые сети передачи данных

- •1.2 Архитектура корпоративной сети передачи данных

- •1.3 Введение в технологию подсетей и ее обоснование

- •1.4 Применение технологии VLSM

- •1.5 Суммирование маршрутов

- •1.6 Проектирование масштабируемого адресного пространства

- •2 Принципы маршрутизации

- •2.1 Определение маршрутизации

- •2.1.1 Маршрутизируемые и маршрутизирующие протоколы

- •2.1.2 Основные функции маршрутизаторов

- •2.2 Концептуальные основы маршрутизации

- •2.2.1 Таблицы маршрутизации

- •2.2.2 Административное расстояние

- •2.2.3 Метрики маршрутов

- •2.2.4 Построение таблицы маршрутизации

- •2.3 Механизмы маршрутизации

- •2.3.1 Прямое соединение

- •2.3.2 Статическая маршрутизация

- •2.3.3 Настройка статических маршрутов

- •2.3.4 Использование «плавающих» статических маршрутов

- •2.3.5 Маршрутизация по умолчанию

- •2.4 Проверка и устранение ошибок в статических маршрутах

- •3 Принципы динамической маршрутизации

- •3.1 Операции динамической маршрутизации

- •3.1.1 Стоимость маршрута

- •3.2 Внутренние и внешние протоколы маршрутизации

- •3.2.1 Понятие автономной системы и домена маршрутизации

- •3.2.2 IGP – протоколы внутреннего шлюза

- •3.2.3 EGP – протоколы внешнего шлюза

- •3.3 Обзор классовых протоколов маршрутизации

- •3.3.1 Суммирование маршрутов при классовой маршрутизации

- •3.3.2 Суммирование маршрутов в разобщенных классовых сетях

- •3.4 Обзор бесклассовых протоколов маршрутизации

- •3.4.1 Суммирование маршрутов при бесклассовой маршрутизации

- •3.4.2 Суммирование маршрутов в разобщенных классовых сетях

- •3.5 Категории алгоритмов маршрутизации

- •3.5.1 Особенности дистанционно-векторных протоколов

- •3.5.2 Маршрутизация по состоянию канала

- •3.5.3 Гибридные протоколы маршрутизации

- •3.6 Конфигурирование протокола маршрутизации

- •4 Дистанционно-векторная маршрутизация

- •4.1 Дистанционно-векторный алгоритм

- •4.1.1 Дистанционно-векторный алгоритм для протокола IP

- •4.2 Маршрутизация по замкнутому кругу

- •4.3 Максимальное количество транзитных переходов

- •4.4 Применения принципа расщепления горизонта

- •4.5 Обратное обновление

- •4.6 Таймеры удержания информации

- •4.7 Механизм мгновенных обновлений

- •5 Протокол RIP

- •5.1 Настройка протокола RIP

- •5.2 Протокол RIP v1

- •5.2.1 Заголовок и поля протокола RIP v1

- •5.2.2 Команда – 1 байт

- •5.2.3 Версия – 1 байт

- •5.2.4 Неиспользуемые поля – 2 байта

- •5.2.5 Идентификатор семейства адресов – 2 байта

- •5.2.6 IP адрес – 4 байта

- •5.2.6 Метрика – 4 байта

- •5.3 Использование команды ip classless

- •5.4 Недостатки протокола RIP v1

- •5.5 Протокол RIP v2

- •5.5.1 Заголовок и поля протокола RIP v2

- •5.5.2 Тег маршрута – 2 байта

- •5.5.3 Маска подсети – 4 байта

- •5.5.4 Следующая пересылка – 4 байта

- •5.6 Аутентификация в протоколе RIP v2

- •5.6.1 Настройка аутентификации для протокола RIP

- •5.7 Суммирование маршрутов в протоколе RIP

- •5.7.1 Распространение маршрута по умолчанию

- •5.8 Расширенная настройка протокола RIP

- •5.8.1 Таймеры протокола RIP

- •5.8.2 Совместное использование в сети протокола RIP v1 и v2

- •5.8.3 Распределение нагрузки в протоколе RIP

- •5.8.4 Настройка протокола RIP для работы в сетях NBMA

- •5.8.5 Механизм инициированных обновлений в протоколе RIP

- •5.9 Тестирование и устранение ошибок в работе протокола RIP

- •6 Протокол EIGRP

- •6.1 Алгоритм диффузионного обновления

- •6.2 Преимущества протокола EIGRP

- •6.3 Автономная система протокола EIGRP

- •6.4 База данных протокола EIGRP

- •6.4.1 Таблица соседства

- •6.4.2 Таблица топологии

- •6.5 Метрика протокола EIGRP

- •6.6 Функционирование протокола EIGRP

- •6.6.1 Надежность передачи пакетов протокола EIGRP

- •6.6.2 Разрыв соседских отношений

- •6.6.3 Запланированное отключение

- •6.6.5 Меры обеспечения стабильности протокола EIGRP

- •6.7 Алгоритм DUAL

- •6.7.1 Работа алгоритма DUAL

- •6.8 Механизм ответов на запросы

- •7 Конфигурирование и тестирование протокола EIGRP

- •7.1 Запуск протокола EIGRP

- •7.2 Настройка аутентификации в протоколе EIGRP

- •7.3 Суммирование маршрутов в протоколе EIGRP

- •7.4 Настройка маршрута по умолчанию в протоколе EIGRP

- •7.5 Распределение нагрузки в протоколе EIGRP

- •7.6 Расширенная настройка протокола EIGRP

- •7.6.1 Таймеры протокола EIGRP

- •7.6.2 Изменение административного расстояния протокола EIGRP

- •7.6.3 Изменение весовых коэффициентов протокола EIGRP

- •7.6.4 Настройка протокола EIGRP для сетей NBMA

- •7.6.5 Использование EIGRP пропускной способности каналов связи

- •7.6.6 Идентификация маршрутизаторов в протоколе EIGRP

- •7.7 Тестирование и устранение ошибок в работе протокола EIGRP

- •8 Использование протокола EIGRP в масштабируемых сетях

- •8.1 Масштабируемость. Проблемы и решения

- •8.2 Использование суммарных маршрутов

- •8.3 Использование тупиковых маршрутизаторов

- •8.4 Использование протокола EIGRP в современных условиях

- •9 Протоколы маршрутизации по состоянию канала

- •9.1 Алгоритм «кратчайшего пути» Дейкстры

- •10 Протокол OSPF

- •10.1 Характеристики протокола OSPF

- •10.1.1 Групповая рассылка обновлений состояния каналов

- •10.1.2 Аутентификация

- •10.1.3 Быстрота распространения изменения в топологии

- •10.1.4 Иерархическое разделение сети передачи данных

- •10.2 База данных протокола OSPF

- •10.2.1 Таблица соседства

- •10.2.2 Таблица топологии

- •10.3 Метрика протокола OSPF

- •10.4 Служебные пакеты протокола OSPF

- •10.4.1 Пакет приветствия

- •10.4.2 Суммарная информация о таблице топологии

- •10.4.3 Запрос на получение информации о топологическом элементе

- •10.4.4 Обновление информации о топологических элементах

- •10.4.5 Подтверждение о получении

- •10.5 Процесс установки соседских отношений

- •10.5.1 Поиск соседей

- •10.5.2 Обмен топологической информацией

- •11 Настройка протокола OSPF в одной зоне

- •11.1 Запуск протокола OSPF

- •11.2 Управление значением идентификатора маршрутизатора OSPF

- •11.3 Настройка аутентификации в протоколе OSPF

- •11.3.1 Проверка функционирования аутентификации

- •11.4 Настройка маршрута по умолчанию в протоколе OSPF

- •11.5 Распределение нагрузки в протоколе OSPF

- •11.6 Расширенная настройка протокола OSPF

- •11.6.1 Таймеры протокола OSPF

- •11.6.2 Изменение административного расстояния протокола OSPF

- •11.7 Тестирование и устранение ошибок в работе протокола OSPF

- •12 Работа протокола OSPF в сетях различных типов

- •12.1 Работа протокола OSPF в сетях «Точка-Точка»

- •12.2 Работа протокола OSPF в широковещательных сетях

- •12.2.1 Правила выбора DR и BDR маршрутизаторов

- •12.3 Работа протокола OSPF в сетях NBMA

- •12.4 Режимы работы протокола OSPF в сетях NBMA

- •12.5 Режимы работы протокола OSPF в сетях Frame Relay

- •12.5.1 Нешироковешательный режим

- •12.5.2 Многоточечный режим

- •12.5.3 Использование подинтерфейсов

- •12.6 Проверка работы протокола OSPF в сетях различных типов

- •13 Работа протокола OSPF в нескольких зонах

- •13.1 Типы маршрутизаторов OSPF

- •13.1.1 Внутренние маршрутизаторы

- •13.1.2 Магистральные маршрутизаторы

- •13.1.3 Пограничные маршрутизаторы

- •13.1.4 Пограничные маршрутизаторы автономной системы

- •13.2 Типы объявлений о состоянии каналов

- •13.2.1 Структура заголовка сообщения LSA

- •13.2.2 Объявление состояния маршрутизатора (Тип 1)

- •13.2.3 Объявление состояния сети (Тип 2)

- •13.2.4 Суммарные объявления о состоянии каналов (Тип 3 и 4)

- •13.2.5 Объявления внешних связей (Тип 5 и 7)

- •13.3 Построение таблицы маршрутизации протоколом OSPF

- •13.3.1 Типы маршрутов протокола OSPF

- •13.3.2 Расчет метрики внешних маршрутов

- •13.4 Суммирование маршрутов протоколом OSPF

- •13.4.1 Суммирование межзональных маршрутов

- •13.4.2 Суммирование внешних маршрутов

- •13.4.3 Отображение внешних суммарных маршрутов

- •14 Специальные типы зон протокола OSPF

- •14.1 Типы зон протокола OSPF

- •14.1.1 Правила тупиковых зон

- •14.2 Тупиковые зоны протокола OSPF

- •14.2.1 Настройка тупиковой зоны

- •14.3 Полностью тупиковые зоны протокола OSPF

- •14.3.1 Настройка полностью тупиковой зоны

- •14.4 Таблицы маршрутизации в тупиковых зонах

- •14.5 Не совсем тупиковые зоны протокола OSPF

- •14.5.1 Настройка не совсем тупиковой зоны

- •14.5.2 Настройка полностью тупиковой зоны NSSA

- •14.6 Проверка функционирования специальных зон протокола OSPF

- •15 Виртуальные каналы в протоколе OSPF

- •15.1 Настройка виртуальных каналов

- •15.1.2 Примеры использования виртуальных каналов

- •15.2 Проверка функционирования виртуальных каналов

- •16 Перераспределение маршрутной информации

- •16.1 Понятие перераспределения маршрутной информации

- •16.2 Понятие метрического домена

- •16.3 Маршрутные петли

- •16.3.1 Односторонние перераспределение маршрутной информации

- •16.3.2 Двухсторонние перераспределение маршрутной информации

- •16.3.3 Протоколы маршрутизации подверженные образованию маршрутных петель

- •17 Совместная работа нескольких протоколов маршрутизации

- •17.2 Настройка базового перераспределения маршрутной информации

- •17.2.1 Метрика, присваиваемая перераспределяемым маршрутам

- •17.3 Настройка перераспределения маршрутной информации из присоединенных и статических маршрутов

- •17.4 Настройка перераспределения маршрутной информации в протокол RIP

- •17.5 Настройка перераспределения маршрутной информации в протокол EIGRP

- •17.6 Настройка перераспределения маршрутной информации в протокол OSPF

- •18 Управление трафиком маршрутных обновлений

- •18.1 Использование пассивных интерфейсов

- •18.1.1 Настройка пассивных интерфейсов

- •18.2 Фильтрация маршрутной информации, передаваемой между маршрутизаторами

- •18.2.1 Фильтрация сетей получателей по IP адресу сети

- •18.2.2 Фильтрация сетей получателей по длине префикса

- •18.2.3 Использование списков доступа и списков префиксов при фильтрации маршрутной информации

- •18.3 Фильтрация маршрутной информации в процессе перераспределения маршрутной информации

- •19 Маршрутные карты

- •19.1 Понятие маршрутных карт

- •19.2 Настройка маршрутной карты

- •19.3 Использование маршрутных карт при перераспределении маршрутной информации

- •19.4 Проверка конфигурации маршрутных карт

- •20 Маршрутизация по политикам

- •20.1 Понятие маршрутных политик

- •20.2 Настройка маршрутизации по политикам

- •20.3 Пример маршрутизации по политикам

- •20.4 Проверка маршрутизации по политикам

- •21 Обзор протокола BGP

- •21.1 Автономные системы

- •21.2 Использование протокола BGP

- •21.2.1 Когда используется протокол BGP

- •21.2.2 Когда не следует использовать протокол BGP

- •22 Терминология и концепции протокола BGP

- •22.1 Характеристики протокола BGP

- •22.2 Таблицы протокола BGP

- •22.3 Одноранговые устройства или соседи BGP

- •22.4 Маршрутизация по политикам

- •22.5 Атрибуты протокола BGP

- •22.5.1 Содержимое сообщения обновления протокола BGP

- •22.5.2 Стандартные и опциональные атрибуты

- •22.5.3 Атрибут «Путь к AS»

- •22.5.4 Атрибут «Узел следующего перехода»

- •22.5.5 Атрибут «Локальный приоритет»

- •22.5.6 Атрибут MED

- •22.5.7 Атрибут «Отправитель»

- •22.5.7 Атрибут «Сообщество»

- •22.5.8 Атрибут «Вес»

- •23 Работа протокола BGP

- •23.1 Типы сообщений протокола BGP

- •23.1.1 Состояния BGP соседей

- •23.2 Процесс принятия решения при выборе пути

- •23.2.1 Выбор нескольких путей

- •23.3 CIDR маршрутизация и суммирование маршрутов

- •24 Настройка протокола BGP

- •24.1 Одноранговые группы

- •24.2 Основные команды протокола BGP

- •24.2.1 Модификация атрибута NEXT-HOP

- •24.2.2 Описание объединенного адреса в BGP таблице

- •24.2.3 Перезапуск протокола BGP

- •24.3 Проверка работоспособности протокола BGP

- •25 Множественная адресация

- •25.1 Типы множественной адресации

- •Заключение

- •Словарь терминов

- •Список использованных источников

нового правила в указанное место списка или удаления конкретного правила при помощи параметра sequence-number.

Необходимо обратить особое внимание при работе как с нумерованными, так и с именованными списками доступа на тот факт, что по алгоритму работы в каждом списоке доступа в неявной форме указано правило deny 0.0.0.0 0.0.0.0, которое запрещает все, что не было разрешено в явном виде. Это связано с тем, что первоначально правила доступа применялись для фильтрации трафика проходящего через маршрутизатор, и такое правило было полезным с точки зрения обеспечения безопасности и удобства администрирования.

18.2.2 Фильтрация сетей получателей по длине префикса

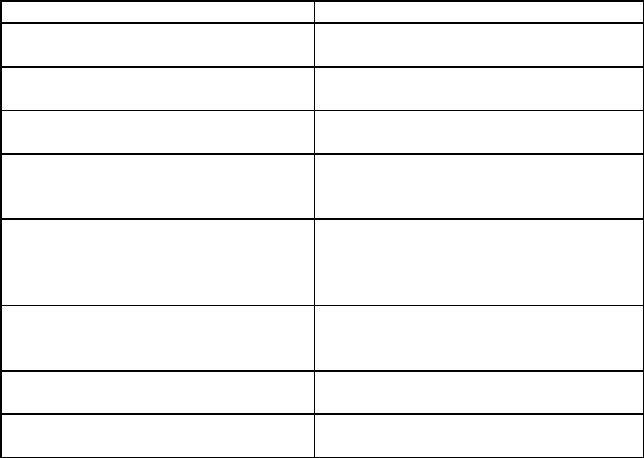

Длина префикса сети получателя это важный его компонент. Иногда единственным отличием между двумя сетями получателями является длина их сетевого префикса, поэтому возможность сравнивания длин сетевых префиксов должна присутствовать в механизмах фильтрации маршрутной информации (Рисунок 18.8).

10. 1.0.0/2

10. 1.0.0/2 8

8

10. 1.0.0/24 |

≤ /2 |

4 |

1 0.1. 0.0/24 |

||

> |

/2 |

4 |

|||

|

|

||||

10. 1.0.0/2

10. 1.0.0/2 6

6

R1

R1

R2

R2

Рисунок 18.8 – Фильтрация маршрутной информации по длине префикса сети получателя

Как мы обсуждали в предыдущем пункте, стандартные списки доступа IP, применяемые в качестве маршрутных фильтров, не позволяют производить сравнение длин сетевых префиксов сетей получателей. Следовательно, должен существовать какой-то другой способ установления соответствия между длинами сетевых префиксов.

Для этого были, разработаны списки префиксов IP. Они представляют собой логические выражения, которые могут устанавливать соответствие с указанными начальными наборами битов в сетевых префиксах IP и длинами этих сетевых префиксов. Подобно спискам доступа, списки префиксов IP состоят из одного или нескольких выражений, каждое из которых определяет критерий соответствия. Как и правила списков доступа, выражения списков префиксов возвращают результат permit или deny. Однако, в отличие от выражений нумерованных списков доступа, выражения списков префиксов имеют порядковые номера, что позволяет удалять или добавлять в нужное место отдельные выраже-

302

ния списка, не затрагивая весь список целиком, подобно тому как это делается в именованных списках доступа.

Списки префиксов IP могут использоваться только как маршрутные фильтры.

Настройка списка префиксов IP, осуществляется последовательным добавлением в конфигурацию маршрутизатора правил списка префиксов, используя команду ip prefix-list. Синтаксис команды приводится в примере 18.6.

Пример 18.6 – Синтаксис команды ip prefix-list

(config)# ip prefix-list {list-name | list-number} [seq number] {deny network/length | permit network/length} [ge ge-length] [le le-length]

(config)# no ip prefix-list {list-name | list-number} [seq number] {deny network/length | permit network/length} [ge ge-length] [le le-length]

Описание параметров команды ip prefix-list приводиться в таблице 18.5.

Таблица 18.5 – Параметры команды ip prefix-list

Параметр |

Описание |

list-name |

Имя списка префиксов, к которому |

list-number |

принадлежит выражение. |

Номер списка префиксов, к которому |

|

seq number |

принадлежит выражение. |

Последовательный номер выражения в |

|

deny |

списке префиксов. |

Отбросить сеть получатель при поло- |

|

|

жительном выполнении условия опи- |

network/length |

санного в выражении. |

Указывает начальные биты, которые |

|

|

будут сравниваться с соответствующи- |

|

ми начальными битами сетевых пре- |

permit |

фиксов из маршрутных обновлений. |

Пропустить сеть получатель при поло- |

|

|

жительном выполнении условия опи- |

ge ge-length |

санного в выражении. |

Максимальная длина сетевого префик- |

|

le le-length |

са сети получателя. |

Минимальная длина сетевого префик- |

|

|

са сети получателя. |

Правила, которые использует маршрутизатор при сравнении сетевых префиксов из маршрутного обновления со списком префиксов IP таковы:

303

1.Маршрутизатор рассматривает список префиксов как упорядоченный список. Маршрутизатор сначала сравнивает сетевые префиксы с выражениями

сменьшим seq number, а затем – с большим. Первое сравнение производится

свыражением с наименьшим номером.

2.Маршрутизатор ищет лишь первое совпадение. При нахождении совпадения просмотр списка префиксов прекращается. После этого результат, указанный в строчке выражения по которому было получено совпадение, возвращается в качестве результата сравнения сетевого префикса со всем списком префиксов.

3.При сравнении сетевого префикса с выражением из списка маршрутизатор сначала проверяет, является ли длина сетевого префикса, назовем ее L, большей или равной параметру length указанному в строчке выражения. Если это так, то маршрутизатор сравнивает первые length бит сети получателя с первыми length битами параметра network Если все биты равны используются

следующие правила:

–Если не указаны ни ge ge-length ни le le-length, выражение дает совпадение только в том случае, если длина сетевого префикса сети получателя равна параметру length, т.е. L = length;

–Если указано только ge ge-length, то L ≥ ge-length;

–Если указано только le le-length, то L ≥ le-length;

–Если указанны оба параметра, то le-length ≥ L ≥ ge-length.

4. В конце каждого списка префиксов имеется неявное выражение deny 0.0.0.0/0 le 32, которое соответствует любому сетевому префиксу, который не совпал ни с одним из явных выражений.

18.2.3 Использование списков доступа и списков префиксов при фильтрации маршрутной информации

После настройки списка, по которому будет производиться фильтрация маршрутной информации, необходимо связать этот список с процессом маршрутизации и указать параметры ее обработки.

Для связи списка доступа или списков префиксов с процессом маршрутизации применяются команды distribute-list in и distribute-list out, в зависимости от направления распространения маршрутной информации. Синтаксис команды distribute-list in представлен в примере 18.7.

Пример 18.7 – Синтаксис команды distribute-list in

(config-router)# distribute-list [access-list-number | name | prefix-list

{list-name | list-number}] | [route-map map-tag] in [interface-type |inter-

face-number]

(config)# no distribute-list [access-list-number | name| prefix-list {listname | list-number}]] | [route-map map-tag] in [interface-type interface-num-

ber]

304

Описание параметров команды приводиться в таблице 18.6.

Таблица 18.6 – Параметры команды distribute-list in

Параметр |

Описание |

access-list-number |

Номер списка доступа, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

name |

Имя списка доступа, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

list-name |

Имя списка префиксов, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

list-number |

Номер списка префиксов, который бу- |

|

дет применяться для фильтрации вхо- |

|

дящего маршрутного обновления. |

route-map map-tag |

Имя используемой маршрутной карты |

|

при фильтрации маршрутных обновле- |

|

ний. Параметр применяется только для |

|

протокола OSPF. |

interface-type interface-number |

Тип и номер интерфейса маршрутиза- |

|

тора, к которому применяется правило |

|

фильтрации. Если параметр не указан |

|

правило фильтрации применяется ко |

|

всем интерфейсам маршрутизатора, на |

|

которых запущен соответствующий |

|

протокол маршрутизации. |

Синтаксис команды distribute-list out представлен в примере 18.8.

Пример 18.8 – Синтаксис команды distribute-list out

(config-router)# distribute-list {access-list-number | access-list-name | pre- fix-list {list-name | list-number}]} out [interface-name | routing-process |

as-number]

(config)# no distribute-list {access-list-number | access-list-name | prefixlist {list-name | list-number}]} out [interface-name | routing-process | asnumber]

Описание параметров команды приводиться в таблице 18.7.

305

Таблица 18.7 – Параметры команды distribute-list out

Параметр |

Описание |

access-list-number |

Номер списка доступа, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

Name |

Имя списка доступа, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

list-name |

Имя списка префиксов, который будет |

|

применяться для фильтрации входяще- |

|

го маршрутного обновления. |

list-number |

Номер списка префиксов, который бу- |

|

дет применяться для фильтрации вхо- |

|

дящего маршрутного обновления. |

interfacename |

Интерфейс маршрутизатора, к которо- |

|

му применяется правило фильтрации. |

|

Если параметр не указан правило |

|

фильтрации применяется ко всем ин- |

|

терфейсам маршрутизатора, на кото- |

|

рых запущен соответствующий прото- |

|

кол маршрутизации. |

routing-process |

Процесс маршрутизации, в который |

|

осуществляется фильтрация перерас- |

|

пределяемой маршрутной информа- |

|

ции. |

as-number |

Номер автономной системы протокола |

|

маршрутизации. Параметр применяет- |

|

ся только с протоколом EIGRP. |

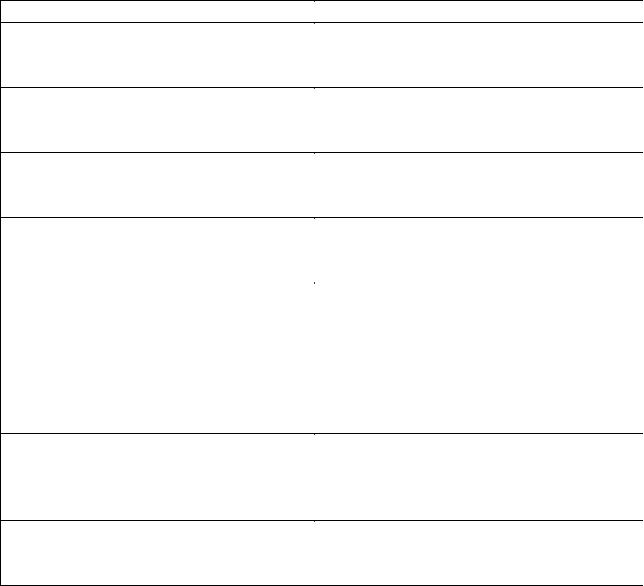

На рисунке 18.9 приводится пример использования списка доступа для фильтрации исходящих маршрутных обновлений.

Маршрутизатор R2 является пограничным маршрутизатором сетей 172.16.0.0/16 и 192.168.1.0/24, кроме этого он получает от маршрутизатора R1 маршрутную информацию о сети 10.0.0.0/8.

Необходимо, чтобы маршрутизатор R3 получал от маршрутизатора R2 маршрутную информацию только о подсетях принадлежащих сети 172.16.0.0/16. Для этого используется правило доступа, которое производит фильтрацию маршрутных обновлений, поступающих маршрутизатору R3, при котором, маршрутизатор R3 получает маршрутную информацию обо всех подсетях сети 172.16.0.0/16, а подсети сети 10.0.0.0/8 остаются ему, неизвестны.

306

10.0.0.0/8 |

172.16.0.0/16 |

S0 |

192.168.1.0/24 |

|

|||

R1 |

R2 |

|

R3 |

r2#

router eigrp 200 network 172.16.0.0

network 192.168.1.0

distribute-list 1 out Serial 0

!

access-list 1 permit 172.16.0.0 0.0.255.255

Рисунок 18.9 – Фильтрация исходящих маршрутных обновлений

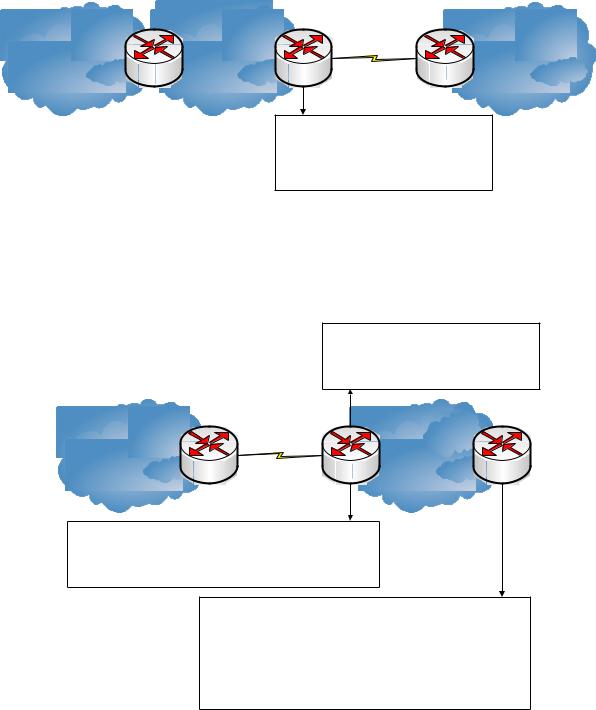

На рисунке 18.10 приводится пример использования списка доступа для фильтрации входящих маршрутных обновлений.

|

|

|

r2# |

|

|

|

|

router eigrp 200 |

|

|

|

|

network 172.16.0.0 |

|

|

|

|

distribute-list 1 in Serial 0 |

|

|

|

|

! |

|

|

|

|

access-list 1 permit 172.16.0.0 0.0.255.255 |

|

10.0.0.0/8 |

172.16.0.0/28 |

|

172.16.0.0/16 |

|

|

S0 |

|

||

R1 |

|

R2 |

R3 |

|

|

|

|||

r2# show ip route

.. .. ..

172.16.0.0/28 is subnetted, 3 subnets

O 172.16.0.32 [110/60] via 172.16.0.18, 00:10:35, Serial1

C172.16.0.16 is directly connected, Serial1

C172.16.0.0 is directly connected, Serial0

r3# show ip route

.. .. ..

172.16.0.0/28 is subnetted, 3 subnets

O172.16.0.32 is directly connected, Serial2 C 172.16.0.16 is directly connected, Serial1

C 172.16.0.0 [110/60] via 172.16.0.18, 00:10:35, Serial1 10.0.0.0/8 is variably subnetted, 30 subnets, 2 masks

O10.89.2.80/28 [110/101] via 172.16.0.18, 00:09:45, Serial1

O10.89.1.80/28 [110/101] via 172.16.0.2, 00:10:35, Serial1

O10.89.2.64/28 [110/101] via 172.16.0.18, 00:09:47, Serial1

O10.89.1.64/28 [110/101] via 172.16.0.2, 00:10:36, Serial1

Рисунок 18.10 – Фильтрация входящих маршрутных обновлений

На маршрутизаторе R2 используется входящий фильтр маршрутных обновлений, который пропускает только подсети сети 172.16.0.0/16. Следовательно, вывод таблицы маршрутизации содержит только данные подсети.

Тем не менее, таблица маршрутизации маршрутизатора R3 содержит маршруты ко всем сетям получателям.

Как говорилось ранее, это происходит потому, что маршрутные фильтры в протоколе OSPF не влияют на топологические таблицы, строящиеся маршру-

307