- •Введение

- •Условные обозначения, используемые в пособии

- •Графические символы

- •Соглашения по синтаксису командного языка

- •1 Проектирование масштабируемых сетей передачи данных

- •1.1 Масштабируемые сети передачи данных

- •1.2 Архитектура корпоративной сети передачи данных

- •1.3 Введение в технологию подсетей и ее обоснование

- •1.4 Применение технологии VLSM

- •1.5 Суммирование маршрутов

- •1.6 Проектирование масштабируемого адресного пространства

- •2 Принципы маршрутизации

- •2.1 Определение маршрутизации

- •2.1.1 Маршрутизируемые и маршрутизирующие протоколы

- •2.1.2 Основные функции маршрутизаторов

- •2.2 Концептуальные основы маршрутизации

- •2.2.1 Таблицы маршрутизации

- •2.2.2 Административное расстояние

- •2.2.3 Метрики маршрутов

- •2.2.4 Построение таблицы маршрутизации

- •2.3 Механизмы маршрутизации

- •2.3.1 Прямое соединение

- •2.3.2 Статическая маршрутизация

- •2.3.3 Настройка статических маршрутов

- •2.3.4 Использование «плавающих» статических маршрутов

- •2.3.5 Маршрутизация по умолчанию

- •2.4 Проверка и устранение ошибок в статических маршрутах

- •3 Принципы динамической маршрутизации

- •3.1 Операции динамической маршрутизации

- •3.1.1 Стоимость маршрута

- •3.2 Внутренние и внешние протоколы маршрутизации

- •3.2.1 Понятие автономной системы и домена маршрутизации

- •3.2.2 IGP – протоколы внутреннего шлюза

- •3.2.3 EGP – протоколы внешнего шлюза

- •3.3 Обзор классовых протоколов маршрутизации

- •3.3.1 Суммирование маршрутов при классовой маршрутизации

- •3.3.2 Суммирование маршрутов в разобщенных классовых сетях

- •3.4 Обзор бесклассовых протоколов маршрутизации

- •3.4.1 Суммирование маршрутов при бесклассовой маршрутизации

- •3.4.2 Суммирование маршрутов в разобщенных классовых сетях

- •3.5 Категории алгоритмов маршрутизации

- •3.5.1 Особенности дистанционно-векторных протоколов

- •3.5.2 Маршрутизация по состоянию канала

- •3.5.3 Гибридные протоколы маршрутизации

- •3.6 Конфигурирование протокола маршрутизации

- •4 Дистанционно-векторная маршрутизация

- •4.1 Дистанционно-векторный алгоритм

- •4.1.1 Дистанционно-векторный алгоритм для протокола IP

- •4.2 Маршрутизация по замкнутому кругу

- •4.3 Максимальное количество транзитных переходов

- •4.4 Применения принципа расщепления горизонта

- •4.5 Обратное обновление

- •4.6 Таймеры удержания информации

- •4.7 Механизм мгновенных обновлений

- •5 Протокол RIP

- •5.1 Настройка протокола RIP

- •5.2 Протокол RIP v1

- •5.2.1 Заголовок и поля протокола RIP v1

- •5.2.2 Команда – 1 байт

- •5.2.3 Версия – 1 байт

- •5.2.4 Неиспользуемые поля – 2 байта

- •5.2.5 Идентификатор семейства адресов – 2 байта

- •5.2.6 IP адрес – 4 байта

- •5.2.6 Метрика – 4 байта

- •5.3 Использование команды ip classless

- •5.4 Недостатки протокола RIP v1

- •5.5 Протокол RIP v2

- •5.5.1 Заголовок и поля протокола RIP v2

- •5.5.2 Тег маршрута – 2 байта

- •5.5.3 Маска подсети – 4 байта

- •5.5.4 Следующая пересылка – 4 байта

- •5.6 Аутентификация в протоколе RIP v2

- •5.6.1 Настройка аутентификации для протокола RIP

- •5.7 Суммирование маршрутов в протоколе RIP

- •5.7.1 Распространение маршрута по умолчанию

- •5.8 Расширенная настройка протокола RIP

- •5.8.1 Таймеры протокола RIP

- •5.8.2 Совместное использование в сети протокола RIP v1 и v2

- •5.8.3 Распределение нагрузки в протоколе RIP

- •5.8.4 Настройка протокола RIP для работы в сетях NBMA

- •5.8.5 Механизм инициированных обновлений в протоколе RIP

- •5.9 Тестирование и устранение ошибок в работе протокола RIP

- •6 Протокол EIGRP

- •6.1 Алгоритм диффузионного обновления

- •6.2 Преимущества протокола EIGRP

- •6.3 Автономная система протокола EIGRP

- •6.4 База данных протокола EIGRP

- •6.4.1 Таблица соседства

- •6.4.2 Таблица топологии

- •6.5 Метрика протокола EIGRP

- •6.6 Функционирование протокола EIGRP

- •6.6.1 Надежность передачи пакетов протокола EIGRP

- •6.6.2 Разрыв соседских отношений

- •6.6.3 Запланированное отключение

- •6.6.5 Меры обеспечения стабильности протокола EIGRP

- •6.7 Алгоритм DUAL

- •6.7.1 Работа алгоритма DUAL

- •6.8 Механизм ответов на запросы

- •7 Конфигурирование и тестирование протокола EIGRP

- •7.1 Запуск протокола EIGRP

- •7.2 Настройка аутентификации в протоколе EIGRP

- •7.3 Суммирование маршрутов в протоколе EIGRP

- •7.4 Настройка маршрута по умолчанию в протоколе EIGRP

- •7.5 Распределение нагрузки в протоколе EIGRP

- •7.6 Расширенная настройка протокола EIGRP

- •7.6.1 Таймеры протокола EIGRP

- •7.6.2 Изменение административного расстояния протокола EIGRP

- •7.6.3 Изменение весовых коэффициентов протокола EIGRP

- •7.6.4 Настройка протокола EIGRP для сетей NBMA

- •7.6.5 Использование EIGRP пропускной способности каналов связи

- •7.6.6 Идентификация маршрутизаторов в протоколе EIGRP

- •7.7 Тестирование и устранение ошибок в работе протокола EIGRP

- •8 Использование протокола EIGRP в масштабируемых сетях

- •8.1 Масштабируемость. Проблемы и решения

- •8.2 Использование суммарных маршрутов

- •8.3 Использование тупиковых маршрутизаторов

- •8.4 Использование протокола EIGRP в современных условиях

- •9 Протоколы маршрутизации по состоянию канала

- •9.1 Алгоритм «кратчайшего пути» Дейкстры

- •10 Протокол OSPF

- •10.1 Характеристики протокола OSPF

- •10.1.1 Групповая рассылка обновлений состояния каналов

- •10.1.2 Аутентификация

- •10.1.3 Быстрота распространения изменения в топологии

- •10.1.4 Иерархическое разделение сети передачи данных

- •10.2 База данных протокола OSPF

- •10.2.1 Таблица соседства

- •10.2.2 Таблица топологии

- •10.3 Метрика протокола OSPF

- •10.4 Служебные пакеты протокола OSPF

- •10.4.1 Пакет приветствия

- •10.4.2 Суммарная информация о таблице топологии

- •10.4.3 Запрос на получение информации о топологическом элементе

- •10.4.4 Обновление информации о топологических элементах

- •10.4.5 Подтверждение о получении

- •10.5 Процесс установки соседских отношений

- •10.5.1 Поиск соседей

- •10.5.2 Обмен топологической информацией

- •11 Настройка протокола OSPF в одной зоне

- •11.1 Запуск протокола OSPF

- •11.2 Управление значением идентификатора маршрутизатора OSPF

- •11.3 Настройка аутентификации в протоколе OSPF

- •11.3.1 Проверка функционирования аутентификации

- •11.4 Настройка маршрута по умолчанию в протоколе OSPF

- •11.5 Распределение нагрузки в протоколе OSPF

- •11.6 Расширенная настройка протокола OSPF

- •11.6.1 Таймеры протокола OSPF

- •11.6.2 Изменение административного расстояния протокола OSPF

- •11.7 Тестирование и устранение ошибок в работе протокола OSPF

- •12 Работа протокола OSPF в сетях различных типов

- •12.1 Работа протокола OSPF в сетях «Точка-Точка»

- •12.2 Работа протокола OSPF в широковещательных сетях

- •12.2.1 Правила выбора DR и BDR маршрутизаторов

- •12.3 Работа протокола OSPF в сетях NBMA

- •12.4 Режимы работы протокола OSPF в сетях NBMA

- •12.5 Режимы работы протокола OSPF в сетях Frame Relay

- •12.5.1 Нешироковешательный режим

- •12.5.2 Многоточечный режим

- •12.5.3 Использование подинтерфейсов

- •12.6 Проверка работы протокола OSPF в сетях различных типов

- •13 Работа протокола OSPF в нескольких зонах

- •13.1 Типы маршрутизаторов OSPF

- •13.1.1 Внутренние маршрутизаторы

- •13.1.2 Магистральные маршрутизаторы

- •13.1.3 Пограничные маршрутизаторы

- •13.1.4 Пограничные маршрутизаторы автономной системы

- •13.2 Типы объявлений о состоянии каналов

- •13.2.1 Структура заголовка сообщения LSA

- •13.2.2 Объявление состояния маршрутизатора (Тип 1)

- •13.2.3 Объявление состояния сети (Тип 2)

- •13.2.4 Суммарные объявления о состоянии каналов (Тип 3 и 4)

- •13.2.5 Объявления внешних связей (Тип 5 и 7)

- •13.3 Построение таблицы маршрутизации протоколом OSPF

- •13.3.1 Типы маршрутов протокола OSPF

- •13.3.2 Расчет метрики внешних маршрутов

- •13.4 Суммирование маршрутов протоколом OSPF

- •13.4.1 Суммирование межзональных маршрутов

- •13.4.2 Суммирование внешних маршрутов

- •13.4.3 Отображение внешних суммарных маршрутов

- •14 Специальные типы зон протокола OSPF

- •14.1 Типы зон протокола OSPF

- •14.1.1 Правила тупиковых зон

- •14.2 Тупиковые зоны протокола OSPF

- •14.2.1 Настройка тупиковой зоны

- •14.3 Полностью тупиковые зоны протокола OSPF

- •14.3.1 Настройка полностью тупиковой зоны

- •14.4 Таблицы маршрутизации в тупиковых зонах

- •14.5 Не совсем тупиковые зоны протокола OSPF

- •14.5.1 Настройка не совсем тупиковой зоны

- •14.5.2 Настройка полностью тупиковой зоны NSSA

- •14.6 Проверка функционирования специальных зон протокола OSPF

- •15 Виртуальные каналы в протоколе OSPF

- •15.1 Настройка виртуальных каналов

- •15.1.2 Примеры использования виртуальных каналов

- •15.2 Проверка функционирования виртуальных каналов

- •16 Перераспределение маршрутной информации

- •16.1 Понятие перераспределения маршрутной информации

- •16.2 Понятие метрического домена

- •16.3 Маршрутные петли

- •16.3.1 Односторонние перераспределение маршрутной информации

- •16.3.2 Двухсторонние перераспределение маршрутной информации

- •16.3.3 Протоколы маршрутизации подверженные образованию маршрутных петель

- •17 Совместная работа нескольких протоколов маршрутизации

- •17.2 Настройка базового перераспределения маршрутной информации

- •17.2.1 Метрика, присваиваемая перераспределяемым маршрутам

- •17.3 Настройка перераспределения маршрутной информации из присоединенных и статических маршрутов

- •17.4 Настройка перераспределения маршрутной информации в протокол RIP

- •17.5 Настройка перераспределения маршрутной информации в протокол EIGRP

- •17.6 Настройка перераспределения маршрутной информации в протокол OSPF

- •18 Управление трафиком маршрутных обновлений

- •18.1 Использование пассивных интерфейсов

- •18.1.1 Настройка пассивных интерфейсов

- •18.2 Фильтрация маршрутной информации, передаваемой между маршрутизаторами

- •18.2.1 Фильтрация сетей получателей по IP адресу сети

- •18.2.2 Фильтрация сетей получателей по длине префикса

- •18.2.3 Использование списков доступа и списков префиксов при фильтрации маршрутной информации

- •18.3 Фильтрация маршрутной информации в процессе перераспределения маршрутной информации

- •19 Маршрутные карты

- •19.1 Понятие маршрутных карт

- •19.2 Настройка маршрутной карты

- •19.3 Использование маршрутных карт при перераспределении маршрутной информации

- •19.4 Проверка конфигурации маршрутных карт

- •20 Маршрутизация по политикам

- •20.1 Понятие маршрутных политик

- •20.2 Настройка маршрутизации по политикам

- •20.3 Пример маршрутизации по политикам

- •20.4 Проверка маршрутизации по политикам

- •21 Обзор протокола BGP

- •21.1 Автономные системы

- •21.2 Использование протокола BGP

- •21.2.1 Когда используется протокол BGP

- •21.2.2 Когда не следует использовать протокол BGP

- •22 Терминология и концепции протокола BGP

- •22.1 Характеристики протокола BGP

- •22.2 Таблицы протокола BGP

- •22.3 Одноранговые устройства или соседи BGP

- •22.4 Маршрутизация по политикам

- •22.5 Атрибуты протокола BGP

- •22.5.1 Содержимое сообщения обновления протокола BGP

- •22.5.2 Стандартные и опциональные атрибуты

- •22.5.3 Атрибут «Путь к AS»

- •22.5.4 Атрибут «Узел следующего перехода»

- •22.5.5 Атрибут «Локальный приоритет»

- •22.5.6 Атрибут MED

- •22.5.7 Атрибут «Отправитель»

- •22.5.7 Атрибут «Сообщество»

- •22.5.8 Атрибут «Вес»

- •23 Работа протокола BGP

- •23.1 Типы сообщений протокола BGP

- •23.1.1 Состояния BGP соседей

- •23.2 Процесс принятия решения при выборе пути

- •23.2.1 Выбор нескольких путей

- •23.3 CIDR маршрутизация и суммирование маршрутов

- •24 Настройка протокола BGP

- •24.1 Одноранговые группы

- •24.2 Основные команды протокола BGP

- •24.2.1 Модификация атрибута NEXT-HOP

- •24.2.2 Описание объединенного адреса в BGP таблице

- •24.2.3 Перезапуск протокола BGP

- •24.3 Проверка работоспособности протокола BGP

- •25 Множественная адресация

- •25.1 Типы множественной адресации

- •Заключение

- •Словарь терминов

- •Список использованных источников

Protocol (протокол динамического конфигурирования узла), DNS - Domain Name System (служба доменных имён) если их расположение на уровне доступа может оказаться невыгодным.

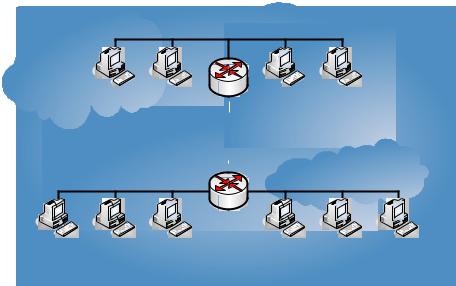

1.2 Архитектура корпоративной сети передачи данных

Тщательно проработанная архитектура сети помогает применению новых технологий, служит заделом для будущего роста, определяет выбор сетевых технологий, помогает избежать избыточных затрат.

Необходимые требования к архитектуре корпоративной сети:

–Расширяемость (Scalability). Учет в дизайне сети передачи данных возможности многократного увеличения числа узлов;

–Предсказуемость (Predictability). Предсказуемое поведение, как всей

сети, так и ее частей во всех возможных режимах работы;

– Гибкость (Flexibility). Минимизация издержек связанных с дополнением, изменением и удалением узлов внутри сети.

В масштабируемой сети передачи данных отвечающей всем приведенным требованиям добавление нового подразделения (Рисунок 1.7) происходит с наименьшими затратами времени и средств.

Подразделение Д

|

|

S |

X |

Y |

R |

|

|

|

|

|

P |

|

|

Q |

A |

|

|

D |

|

|

|

|

B |

E |

G |

C |

F |

|

Подразделение А |

|

||

J |

K |

|

|

|

|

|

|

M |

L |

|

|

N |

O |

I |

H |

Подразделение Б |

|

||

Рисунок 1.7 – Расширяемость СПД

Операция подключения подразделения, в котором уже существовала своя сеть передачи данных, к общей СПД корпорации содержит следующие основные этапы:

– Подключение маршрутизаторов P и Q к ядру общей сети передачи дан-

ных;

16

–Перевод адресного пространства нового подразделения в общее адресное пространство корпорации и настройка на маршрутизаторах P и Q службы NAT - Network Address Translation (трансляция сетевых адресов);

–Перевод DHCP сервера подключаемого подразделения в общее адресное пространство;

–Удаление на маршрутизаторах P и Q службы NAT.

Поведение полученной сети предсказуемо (Рисунок 1.8).

Подразделение Д

|

|

S |

X |

Y |

R |

|

|

|

|

|

P |

|

|

Q |

A |

|

|

D |

|

|

|

|

B |

E |

G |

C |

F |

|

Подразделение А |

|

||

J |

K |

|

|

|

|

|

|

M |

L |

|

|

N |

O |

I |

H |

Подразделение Б |

|

||

Рисунок 1.8 – Предсказуемость СПД

Для достижения предсказуемости в масштабируемой сети скорости каналов передачи данных до вышестоящих узлов должны быть примерно равными. Например, маршрутизатор C имеет одинаковые каналы связи до маршрутизаторов B и E, поэтому маршрутизатор C может использовать механизм балансировки трафика до сетей расположенных за маршрутизаторами B и E. Маршрутизаторы B и E являются точкой консолидации для маршрутизаторов уровня доступа C, G и F.

Скорость каналов связи между маршрутизаторами B и E и маршрутизаторами A и D должна быть выше, чтобы иметь возможность беспрепятственно передавать трафик между подразделениями корпорации.

Поскольку маршрутизаторы A и D выступают точкой консолидации потоков трафика от множества подразделений корпорации, фактически принадлежат ядру СПД, то каналы связи между ними должны иметь наивысшую пропускную способность.

Используя пути с равной стоимостью и пропускной способностью между двумя любыми маршрутизаторами в сети, включается механизм балансировки нагрузки. Если канал связи или маршрутизатор выходят из строя, в таблице маршрутизации каждого маршрутизатора существует альтернативный маршрут с той же стоимостью к сети получателю. Такой альтернативный путь ограничи-

17

вает время пересчетов маршрутов на маршрутизаторе менее чем к одной секунде, после того как он обнаруживает отказ канала связи.

Например, рассмотрим сеть, в которой маршрутизатор C использует альтернативные маршруты до маршрутизатора X. Таблица маршрутизации маршрутизатора C содержит два маршрута до X в три перехода через маршрутизаторы B или E.

Если маршрутизатор D становиться недоступным, то таблица маршрутизации маршрутизатора C не изменяется. Каждый из маршрутизаторов B и E имеет два лучших маршрута до маршрутизатора X, через маршрутизатор D или A. Поэтому маршрутизаторы B и E не ищут альтернативный маршрут, поскольку он уже присутствует в их таблице маршрутизации.

В результате получается предсказуемое движение трафика из одного сегмента сети в другой.

Допустим, корпорация решила продать свое подразделение Б другой организации, за исключением его части, которая находится за маршрутизатором N (Рисунок 1.9).

Подразделение Д

|

|

S |

X |

Y |

R |

|

|

|

|

|

P |

|

|

Q |

A |

|

|

D |

|

|

|

|

B |

E |

G |

C |

F |

|

Подразделение А |

|

||

J |

K |

|

|

|

|

|

|

M |

L |

|

|

N |

O |

I |

H |

Подразделение Б |

|

||

Рисунок 1.9 –Гибкость СПД

Для организации связи с удаленным узлом N администраторам сети передачи данных потребуется:

–Организовать каналы связи между маршрутизатором N и маршрутизаторами B и E;

–После успешной организации новых каналов связи, отключить каналы связи маршрутизатора N с маршрутизаторами M и L;

–Настроить NAT на маршрутизаторе N для трансляции адресов из адресного пространства подразделения A;

–Удалить каналы связи до маршрутизаторов J и K с других маршрутизаторов ядра сети (A, D, P, Q, X и Y);

18

– Заменить адреса удаленного узла N на адреса из адресного пространства подразделения A.

1.3 Введение в технологию подсетей и ее обоснование

Для выполнения требований применяемых архитектуре корпоративной сети передачи данных применяются как технические, так и организационные меры. Следует обратить особое внимание на разработку политики распределения адресного пространства корпорации, так называемый адресный план.

Для корпоративных сетей передачи данных, согласно RFC 1918, выделены частные сети из каждого класса A, B и C (Таблица 1.1).

Таблица 1.1 – Зарезервированные адреса для частного использования

Класс сети |

Адресное пространство |

A |

10.0.0.0 – 10.255.255.255 |

B |

172.16.0.0 – 172.31.255.255 |

C |

192.168.0.0 – 192.168.255.255 |

В зависимости от текущего числа устройств в сети и предполагаемого роста этого числа в обозримом будущем, администратор выбирает один из представленных диапазонов адресов.

Первоначально Internet имел двух уровневую иерархию: верхний уровень – Internet в целом и уровень ниже это сети каждая со своим индивидуальным номером. В такой двух уровневой иерархии узел представлял всю сеть как одиночный объект, «черный ящик», к которому подключено некоторое количество узлов.

Однако с усложнением внутренней структуры сети передачи данных потребовалось введение трех уровневой сетевой иерархии. Согласно RFC 950 был введен третий уровень иерархии – подсеть.

Класс A |

Сеть |

|

Узел |

|

Октет |

1 |

2 |

3 |

4 |

Класс B |

|

Сеть |

|

Узел |

Октет |

1 |

2 |

3 |

4 |

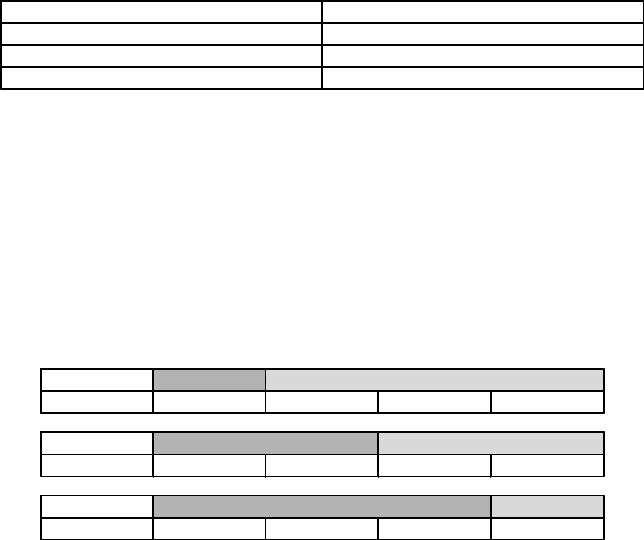

Класс C |

|

Сеть |

|

Узел |

Октет |

1 |

2 |

3 |

4 |

Рисунок 1.10 – Сети классов A-C, сетевая и узловая части

19

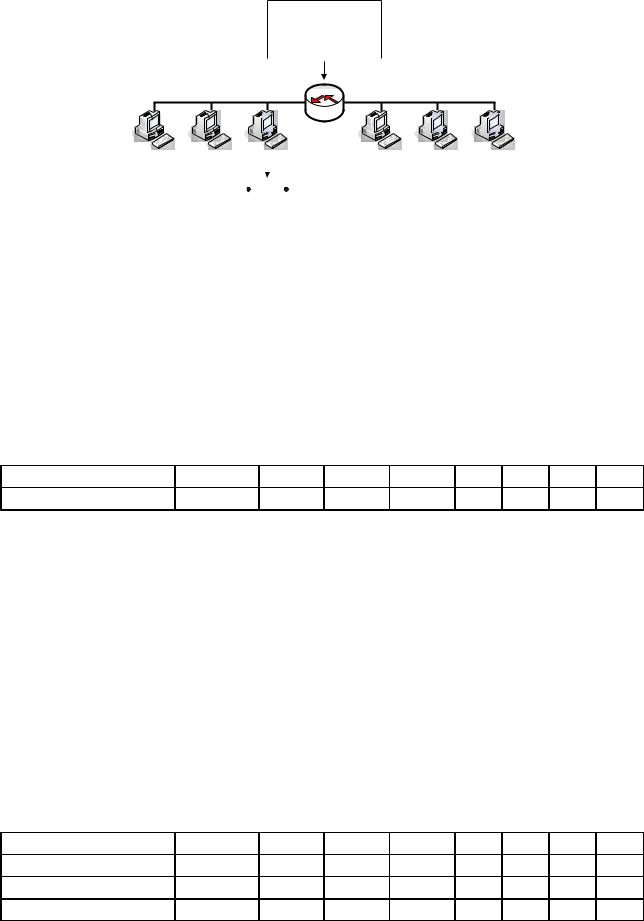

Чтобы наиболее эффективно использовать имеющийся ограниченный запас IP адресов, каждая сеть может быть разделена на подсети меньшего размера. На рисунке 1.10 показано разделение на сетевую и узловую части адресов сетей разных классов.

Чтобы выделить подсеть, биты сетевого узла должны быть переназначены как сетевые биты посредством деления октета сетевого узла на части. Такой механизм называют заимствованием битов. Процесс деления всегда начинается с крайнего левого бита узла, положение которого зависит от класса сети.

Помимо повышения управляемости, создание подсетей позволяет сетевым администраторам ограничить широковещательные рассылки. Широковещательные пакеты рассылаются всем узлам сети или подсети. Когда широковещательный трафик начинает расходовать значительную часть доступной полосы пропускания канала передачи данных, сетевой администратор должен принять решение об уменьшении широковещательного домена.

Как и номера сетевых узлов в сетях класса A, B или C адреса подсетей задаются локально. Каждый адрес подсети является уникальным. Использование подсетей никак не отражается на том, как внешний мир видит эту сеть, но в пределах организации подсети рассматриваются как дополнительные структуры.

Например, сеть 172.16.0.0 (Рисунок 1.11) разделена на 4 подсети: 172.16.0.0, 172.16.1.0, 172.16.2.0 и 172.16.3.0.

172.16.1.0

172 .16.3.0

172.16.0.0

172.16.2.0

Рисунок 1.11 – Сеть 172.16.0.0 разделенная на четыре подсети

Маршрутизатор определяет сеть назначения, используя адрес подсети, тем самым, ограничивая объем трафика в других сегментах сети.

С точки зрения адресации, подсети являются расширением сетевой части IP адреса сетевого узла (Рисунок 1.12).

20

Таблица маршрутизации

Сеть |

Интерфейс |

|

|

172.16.1.0 |

E0 |

172.16.2.0 |

E1 |

|

|

172 .16.1.1  172.16.2.1

172.16.2.1

E0

E1

E1

172 .16.1.2 |

172.16.1.20 |

172 .16.1.16 |

|

|

|

||||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

172.16 |

|

|

|

1 |

|

|

|

16 |

|

|

|

|

|

|

|

|

|

|||||||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Сеть |

|

|

Подсеть |

|

Узел |

|||||

Рисунок 1.12 – Адреса подсетей

Сетевые администраторы задают размеры подсетей, исходя из потребностей организации и возможного ее роста. Чтобы вычислить результат заимствования определенного количества узловых битов для создания подсети, необходимо иметь базовые знания из области двоичной математики и помнить битовые значения в каждой из позиций октета, как показано в таблице 1.2.

Таблица 1.2 – Позиция бита и соответствующее десятичное значение

Бит |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

Значение |

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

Независимо от класса IP адреса, последние два бита в последнем октете никогда не могут быть использованы для формирования подсети. Заимствование всех доступных битов, за исключением двух последних, позволяет создать подсеть, которая содержит только два узла. Такой способ используется на практике для адресации последовательных каналов связи «точка-точка» между маршрутизаторами.

Чтобы создать маску подсети, дающую маршрутизатору информацию, необходимую для вычисления адреса подсети, которой принадлежит конкретный узел, необходимо выбрать столбец из таблицы 1.3 с нужным количеством бит и в качестве значения маски воспользоваться числом строкой выше из того же столбца.

Таблица 1.3 – Два формата записи маски подсети

Префикс |

/25 |

/26 |

/27 |

/28 |

/29 |

/30 |

/31 |

/32 |

Маска |

128 |

192 |

224 |

240 |

248 |

252 |

254 |

255 |

Бит |

1 |

2 |

3 |

4 |

5 |

6 |

7 |

8 |

Значение |

128 |

64 |

32 |

16 |

8 |

4 |

2 |

1 |

21

Другим способом записи маски подсети является способ записи с обратной чертой. Число указанное после символа обратной черты, представляет собой количество бит, составляющих адрес сети, плюс биты, использующиеся для маски подсети. Данное число также называется префиксом подсети.

В маски подсети используется тот же формат, что и в IP адресе, маска подсети состоит из четырех октетов, а длина ее составляет 32 бита (Рисунок 1.13).

IP адрес

Стандартная

маска

8-битная маска

Сеть Узел

172 |

|

16 |

|

0 |

|

|

0 |

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Сеть |

|

|

Узел |

||||||

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

255 |

|

255 |

|

0 |

|

|

0 |

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

|

|

Сеть |

|

Подсеть |

|

|

|

Узел |

|||

|

|

|

|

|

|

|

|

|

|

||

|

|

|

|

|

|

|

|

|

|

|

|

255 |

|

255 |

|

255 |

|

|

0 |

|

|||

|

|

|

|

|

|

|

|

|

|

|

|

Рисунок 1.13 – Адреса сети и узла

Сетевая часть маски подсети, как и часть, определяющая подсеть, состоит из всех единиц, а узловая ее часть заполнена нулями. Стандартная маска сети класса B, если ни один бит, не заимствован для разбиения сети на подсети, выглядит, как 255.255.0.0 как показано на рисунке 1.14.

128 64 |

32 |

16 |

8 |

4 |

2 |

1 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

0 |

0 |

0 |

0 |

0 |

0 |

0 |

= |

128 |

|

|

|

|

|

|

|

|

|

|

1 |

1 |

0 |

0 |

0 |

0 |

0 |

0 |

= |

192 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

0 |

0 |

0 |

0 |

0 |

= |

224 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

1 |

0 |

0 |

0 |

0 |

= |

240 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

1 |

1 |

0 |

0 |

0 |

= |

248 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

1 |

1 |

1 |

0 |

0 |

= |

252 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

1 |

1 |

1 |

1 |

0 |

= |

254 |

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

1 |

1 |

1 |

1 |

1 |

1 |

1 |

1 |

= |

255 |

|

|

|

|

|

|

|

|

|

|

Рисунок 1.14 – Схема двоичных преобразований

Поскольку в адресе класса B выделены два октета под адреса узлов, для задания маски подсети может быть заимствовано не более 14 бит. В сети класса

22

C используется только 8 бит для поля узла, следовательно, для задания маски подсети, может быть использовано не более 6 бит.

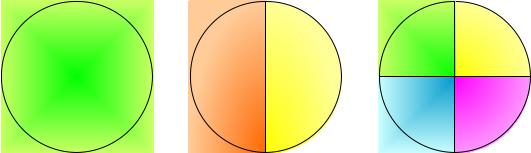

При расчете количества узлов в подсети следует помнить, что каждый раз при заимствовании одного бита из поля узла количество бит, которые используются для указания номера узла, уменьшается. Каждый раз при заимствовании нового бита из поля узла количество адресов узлов, которые могут быть назначены, уменьшается вдвое. На рисунке 1.15 приводится пример разделения сети класса C на подсети. Подобное разделение можно сравнить с разделением пирога, потому что деление производиться всегда на 2n равных частей, где n число заимствованных бит.

|

|

|

62 |

62 |

254 |

126 |

126 |

|

|

|

|

|

62 |

62 |

192.168.0.0/24 |

192.168.0.0/25 |

192.168.0.0/26 |

||

|

192.168.0.128/25 |

192.168.0.64/26 |

||

|

|

|

192.168.0.128/25 |

|

|

|

|

192.168.0.192/26 |

|

Рисунок 1.15 – Разделение сети класса C на подсети

Число адресов для устройств в подсети вычисляется как 2n–2, где n – число бит выделенной под адресацию устройств. Каждая подсеть имеет два служебных адреса, первый это адрес подсети, второй это широковещательный адрес, используемый для обращения ко всем устройствам данной подсети.

Без маски подсети все 8 бит последнего октета используются о поле узла, следовательно, могут быть использованы 254 (28-2) адреса. Если заимствовать один бит из стандартных восьми, поле узла уменьшится до 7,следовательно, количество узлов в подсети будет равно 126. Если заимствовать два бита, то поле узла уменьшится до 6,а количество узлов в подсети будет равно 62.

Необходимо отметить что изначально, маски подсетей были фиксированной длины – fixed length subnet masking (FLSM). Это означало то, что в одной сети все подсети были одинакового размера.

Однако фиксированная длина маски подсети имеет неудобство с точки зрения эффективного распределения адресного пространства.

Например, маска сети в 27 бит подходит для адресации большинства сегментов Ethernet, в которых не более 30 хостов. Однако, 30 адресов слишком много для каналов связи «точка-точка», в которых необходимо всего два адреса. Поэтому 28 адресов остаются неиспользованными.

23