- •Воронежский институт высоких технологий

- •Содержание

- •Введение

- •1. Понятие информации и подходы к ее количественной оценке

- •1.1 Понятие и виды информации

- •Виды информации

- •1.2 Структурная мера информации

- •1.3 Статистическая мера информации

- •Выражение (1.4) можно записать также в виде

- •1.4 Семантическая мера информации

- •1.5 Преобразование информации

- •1.6 Формы представления информации

- •1.7 Передача информации

- •Передача информации по каналу без помех

- •Передача информации по каналу с помехами

- •Таким образом, скорость передачи по каналу связи с помехами

- •1.8 Общая характеристика фаз преобразования информации

- •Контрольные вопросы

- •2. Алгоритмические основы информатики

- •2.1 Свойства алгоритмов

- •2.2 Виды алгоритмов и их реализация

- •2.3 Методы представления алгоритмов

- •Структурная (блок-) схема алгоритма

- •2.4 Порядок разработки иерархической схемы реализации алгоритмов

- •2.5 Нормальный алгоритм Маркова

- •2.6 Языки программирования

- •2.7 Жизненный цикл программного обеспечения

- •Контрольные вопросы

- •3. Математические основы информатики

- •3.1 Понятие дискретного автомата

- •Логический автомат

- •Автомат с конечной памятью

- •3.2 Машина Тьюринга

- •3.3 Кодирование информации

- •Основные понятия теории кодирования

- •Методы эффективного кодирования информации

- •Кодирование по методу четности-нечетности

- •Коды Хэмминга

- •3.4 Системы счисления

- •Смешанные системы счисления

- •Перевод чисел из одной системы счисления в другую

- •Положим

- •Тогда x1будет правильной дробью и к этому числу можно применить ту же самую процедуру для определения следующего коэффициентаq-2и т.Д.

- •3.5 Представление данных в компьютере Представление целых чисел без знака и со знаком

- •Индикаторы переноса и переполнения

- •Представление символьной информации в эвм

- •Форматы данных

- •Контрольные вопросы

- •4. Прикладная информатика

- •4.1 Информационные категории

- •4.2 Автоматизация деятельности на основе алгоритмизации

- •4.3 Методы автоматизации бизнес-процессов

- •4.4 Базовые понятия и технологии управления данными

- •4.5 Базовые сведения о компьютерной графике и геометрии

- •Способ хранения изображения

- •Фундаментальные недостаткивекторной графики

- •4.6 Введение в информационную безопасность

- •Электронная цифровая подпись: алгоритмы, открытый и секретный ключи, сертификаты

- •Контрольные вопросы

- •5. Программно-аппаратные средства реализации информационных процессов

- •5.1 Операционные системы

- •Классификация ос

- •5.2 Файловые системы

- •Имена файлов

- •Типы файлов

- •Физическая организация и адрес файла

- •Права доступа к файлу

- •Кэширование диска

- •Общая модель файловой системы

- •Отображаемые в память файлы

- •Современные архитектуры файловых систем

- •5.3 Принципы организации эвм

- •Функционирование эвм с шинной организацией

- •Функционирование эвм с канальной организацией

- •5.4 Сетевые технологии обработки данных

- •Понятие локальной вычислительной сети

- •Базовая модель osi (Open System Interconnection)

- •Архитектура лвс

- •Топологии вычислительной сети

- •Сетевые устройства и средства коммуникаций

- •Виды используемых кабелей и сетевого оборудования

- •Типы построения сетей по методам передачи информации

- •5.5 Сеть internet

- •Контрольные вопросы

- •Заключение

- •Список использованных источников

- •Приложение

- •Память эвм

Кодирование по методу четности-нечетности

Если в математическом коде выделен один контрольный разряд (k = 1), то к каждому двоичному числу добавляется один избыточный разряд и в него записывается 1 или 0 с таким условием, чтобы сумма цифр в каждом числе была по модулю 2 равна 0 для случая четности или 1 для случая нечетности. Появление ошибки в кодировании обнаружится по нарушению четности (нечетности). При таком кодировании допускается, что может возникнуть только одна ошибка. В самом деле, для случая четности правильной будет только половина возможных комбинаций. Чтобы одна допустимая комбинация превратилась в другую, должно возникнуть по крайней мере два нарушения или четное число нарушений. Пример реализации метода четности представлен в табл. 3.8.

Таблица 3.8 – Пример реализации метода четности

|

Число |

Контрольный разряд |

Проверка |

|

10101011 |

1 |

0 |

|

11001010 |

0 |

0 |

|

10010001 |

1 |

0 |

|

11001011 |

0 |

1-нарушение |

Такое кодирование имеет минимальное кодовое расстояние, равное 2.

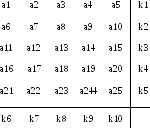

Можно представить и несколько видоизмененный способ контроля по методу четности - нечетности. Длинное число разбивается на группы, каждая из которых содержит l разрядов. Контрольные разряды выделяются всем группам по строкам и по столбцам согласно следующей схеме:

Рисунок 3.10 – Выделение контрольных разрядов по строкам и столбцам

Увеличение избыточности информации приводит к тому, что появляется возможность не только обнаружить ошибку, но и исправить ее. Пусть произошла неисправность в каком-то из разрядов этого числа (представим, что разряд а18 изменил состояние, т. е. а18 = 1). Это приведет к тому, что при проверке на четность сумма i(ai+ki) по соответствующим строкам и столбцам изменится для значений, которые содержат элемент а18, т. е. это будет четвертая сверху строка и третий слева столбец. Следовательно, нарушение четности по этой строке и столбцу можно зафиксировать, что в конечном счете означает обнаружение не только самой ошибки, но и места, где возникла ошибка. Изменив содержимое отмеченного разряда (в данном случае а18) на противоположное, можно исправить ошибку.

Коды Хэмминга

Коды, предложенные американским ученым Р. Хэммингом, способны не только обнаружить, но и исправить одиночные ошибки. Эти коды - систематические.

Предположим, что имеется код, содержащий m информационных разрядов и k контрольных разрядов. Запись на k позиций определяется при проверке на четность каждой из проверяемых k групп информационных символов. Пусть было проведено k проверок. Если результат проверки свидетельствует об отсутствии ошибки, то запишем 0, если есть ошибка, то запишем 1 . Запись полученной последовательности символов образует двоичное, контрольное число, указывающее номер позиции, где произошла ошибка. При отсутствии ошибки в данной позиции последовательность будет содержать только нули. Полученное таким образом число описывает n = (m + k + 1) событий. Следовательно, справедливо неравенство

2k (m + k + 1).

Определить максимальное значение m для данного k можно из следующего:

n… 1 2 3 4… 8…15 16…31 32…63 64

m…0 0 1 1… 4…11 11…26 26…57 57

k… 1 2 2 3… 4…4 5…5 6…6 7

Определим теперь позиции, которые надлежит проверить в каждой из k проверок. Если в кодовой комбинации ошибок нет, то контрольное число содержит только нули. Если в первом разряде контрольного числа стоит 1, то, значит, в результате первой проверки обнаружена ошибка. Имея таблицу двоичных эквивалентов для десятичных чисел, можно сказать, что, например, первая проверка охватывает позиции 1, 3, 5, 7, 9 и т. д., вторая проверка — позиции 2, 3, 6, 7, 10.

Проверка Проверяемые разряды

1... 1,3,5,7,9,11,13,15...

2... 2,3,6,7, 10, 11, 14, 15, 18, 19,22,23...

3... 4, 5, 6, 7, 12, 13, 14, 15, 20, 21, 22, 23...

4... 8,9,10,11,12,13,14,15,24...

Теперь нужно решить, какие из позиций целесообразнее применить для передачи информации, а какие — для ее контроля. Преимущество использования позиций 1, 2, 4, 8, ... для контроля в том, что данные позиции встречаются только в одной проверяемой группе символов.

В таблице 3.6 представлены примеры кодирования информации по методу Хэмминга для семиразрядного кода.

Как видно из таблицы 3.6, в этом случае n=7, m=4, k=3 и контрольными будут разряды 1, 2, 4.

По методу Хэмминга могут быть построены коды разной длины, этом чем больше длина кода, тем меньше относительная избыточность. Например, для контроля числа, имеющего 48 двоичных разрядов, потребуется только шесть дополнительных (избыточных) разрядов. Коды Хэмминга используют в основном для контроля передачи информации по каналам связи, что имеет место в вычислительных системах с телеобработкой данных или в системах коллективного пользования.

Таблица 3.9 – Кодирование информации по методу Хэмминга для семиразрядного кода

|

Разряды двоичного кода |

Кодируемая десятичная информация | |||||||

|

1 k1 |

2 k2 |

3 m1 |

4 k3 |

5 m2 |

6 m3 |

7 m4 |

| |

|

0 |

0 |

0 |

0 |

0 |

0 |

0 |

0 | |

|

1 |

1 |

0 |

1 |

0 |

0 |

1 |

1 | |

|

0 |

1 |

0 |

1 |

0 |

1 |

0 |

2 | |

|

1 |

0 |

0 |

0 |

0 |

1 |

1 |

3 | |

|

1 |

0 |

0 |

1 |

1 |

0 |

0 |

4 | |

|

0 |

1 |

0 |

0 |

1 |

0 |

1 |

5 | |

|

1 |

1 |

0 |

0 |

1 |

1 |

0 |

6 | |

|

0 |

0 |

0 |

1 |

1 |

1 |

1 |

7 | |

|

1 |

1 |

1 |

0 |

0 |

0 |

0 |

8 | |

|

0 |

0 |

1 |

1 |

0 |

0 |

1 |

9 | |

|

1 |

0 |

1 |

1 |

0 |

1 |

0 |

10 | |

|

0 |

1 |

1 |

0 |

0 |

1 |

1 |

11 | |

|

0 |

1 |

1 |

1 |

1 |

0 |

0 |

12 | |

|

1 |

0 |

1 |

0 |

1 |

0 |

1 |

13 | |

|

0 |

0 |

1 |

0 |

1 |

1 |

0 |

14 | |

|

1 |

1 |

1 |

1 |

1 |

1 |

1 |

15 | |