- •С.П. Воробьёв Локальные сети эвм в асу Учебное пособие

- •Предисловие

- •Часть 1. Архитектура традиционных лвс

- •Глава 1.1. Введение. Развитие лвс

- •Глава 1.2. Лвс Ethernet

- •Ethernet - магистраль. 10Base-5

- •Ethernet на витой паре. 10base-t.

- •Модификации csma/cd

- •Структура кадра типа Ethernet_802.2

- •Структура кадра типа Ethrnet_snap.

- •Репитеры Ethernet.

- •Сетевые адаптеры Ethernet

- •Вопросы для самопроверки

- •Глава 1.3. Лвс arcnet

- •Маркерный метод доступа

- •Вопросы для самопроверки

- •Глава 1.4. Лвс token-ring

- •Структура удс-кадра

- •Приоритетно-маркерный метод доступа ieee 802.5

- •Вопросы для самопроверки

- •Глава 1.5. Альтернативные методы доступа Виртуальный жетон

- •Тактируемый метод доступа

- •Вопросы для самопроверки

- •Часть 2. Высокоскоростные лвс и современные технологии

- •Глава 2.1. Технология fast ethernet

- •Вопросы для самопроверки

- •Глава 2.2. Структурированные кабельные

- •Системы (скс)

- •Выбор типов кабеля

- •Ограничения на длины шнуров и кабелей скс

- •Проектирование скс

- •Оптоволоконные кабели

- •Вопросы для самопроверки

- •Глава 2.3. Сеть fddi

- •Структура уровней стандарта fddi (рис.2.10)

- •Формат кадра и маркера (рис. 2.12)

- •Маркерно-временной метод доступа

- •Вопросы для самопроверки

- •Глава 2.4 стандарт 100vg-AnyLan

- •Метод доступа простых детерминированных запросов с различным приоритетом (Demand Priority).

- •Процедура кругового опроса на примере следующей топологии, представленной на рис.2.15.

- •Вопросы для самопроверки

- •Глава 2.5. SWitch-технология

- •Техническая реализация коммутаторов

- •Аспекты полнодуплексной работы коммутатора

- •Основные характеристики коммутатора:

- •Дополнительные возможности коммутаторов

- •Примеры построения сети на основе коммутаторов

- •Алгоритм Spanning Tree (sta)

- •Формат пакета bpdu

- •Агрегирование транковых соединений (рис. 2.32)

- •Вопросы для самопроверки

- •Глава 2.6. Gigabit и 10Gigabit Ethernet

- •Стандарт 10 Gigabit Ethernet

- •Вопросы для самопроверки

- •Глава 2.7. Характеристика линий связи

- •Вопросы для самопроверки

- •Глава 2.8. Беспроводные лвс (wlan)

- •Построение сетей с использованием радиоканалов

- •Классы (типы) беспроводных сетей (рис. 2.47)

- •Произвольная структура сети показана на рис. 2.48.

- •Фиксированная структура сети приведена на рис. 2.49.

- •Рекомендации по размещению узлов доступа

- •Вопросы для самопроверки

- •Глава 2.9. Can-сети

- •Метод доступа csma/ba

- •Формат кадра сети can

- •Сети profibus (fieldbus)

- •Протоколы прикладного уровня (hlp-протоколы)

- •Вопросы для самопроверки

- •Глава 2.10. Протокол Fibre Channel

- •Вопросы для самопроверки

- •Часть 3. Протоколы среднего уровня.

- •Глава 3.1. Стек протоколов tcp/ip

- •История и перспективы стека tcp/ip

- •Структура стека tcp/ip.

- •Адресация в ip-сетях

- •Основные классы ip-адресов (рис. 3.3)

- •Протокол межсетевого взаимодействия ip

- •Формат пакета ip (рис. 3.4)

- •Протокол надежной доставки сообщений tcp

- •Формат сообщений tcp (рис. 3.5)

- •Развитие стека tcp/ip: протокол iPv.6

- •Вопросы для самопроверки

- •Глава 3.2. Протоколы novell

- •Протокол ipx

- •Протокол spx

- •Вопросы для самопроверки

- •Глава 3.3. Сеть apple talk

- •Часть 4. Протоколы прикладного уровня

- •Глава 4.1. Сетевые операционные системы

- •Вопросы для самопроверки

- •Глава 4.2. San & nas

- •Глава 4.3. Управление локальными сетями

- •Рекомендуемая литература

- •Оглавление

- •Локальные сети эвм в асу

- •346428, Г. Новочеркасск, ул. Просвещения, 132.

-

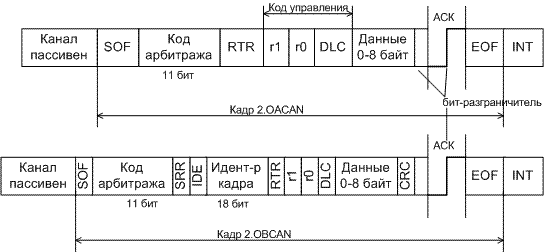

Формат кадра сети can

Рис. 2.51.

На этапе передачи первой части сообщения — идентификатора это необходимо для разрешения коллизий, а затем, когда передается смысловая часть, таким образом проверяется корректность передачи данных. Если на втором этапе обнаруживается ошибка (маски не совпали), передатчик прерывает свою работу и фреймом Error Frame оповещает всех остальных об этом событии.

Но передатчик и сам должен быть как-то уведомлен об успехе или неуспехе своей попытки, получив сообщение от контрагентов. Для этой цели в Data Frame имеется слот ACK (от английского acknowledgment — «подтверждение»), куда любой из контролеров, восприявших данный фрейм как адресованный ему, может занести запись о приеме. Передатчик отслеживает состояние этого слота и, если он не заполнен, будет повторять передачу до победного конца, пока подтверждение о приеме не будет получено.

В механизме доставки с сообщений с контекстной адресацией ключевую роль играет идентификатор. Это всего лишь двоичное число, длина которого варьируется в зависимости от версии Standard CAN или Extended CAN, но в любом случае он выполняет две взаимосвязанные функции.

Идентификатор служит уникальным именем для типа сообщения (как идентификатор в программировании — имя переменной) и определяет то, кем будет принято и как будет интерпретировано следующее за ним поле данных. Чему именно (арифметически) равно это число, в данном случае не имеет значения. Такая контекстная адресация отличается рядом достоинств для сетей небольшого масштаба. Она обеспечивает максимально возможную простоту модернизации: поскольку децентрализованные контроллеры никак не связаны между собой логически, поэтому добавление нового элемента в систему никак не повлияет на поведение всех остальных.

Двоичные значения «нуль» и «единица» наделены двумя качествами, явно заимствованными из генетики: «доминантный» и «рецессивный». В сети CAN доминантным считается «нуль», а «единица» — рецессивной. Результатом наложения на шине двух сигналов «нуля» с «единицей» будет «нуль»: если одновременно передаем два числа, то на гипотетическом осциллографе увидим меньшее. Если одновременно несколько станций начали передачу, и при этом произошла коллизия, происходит суперпозиция передаваемых идентификаторов. Идентификаторы последовательно, побитно (bitwise), начиная со старшего, налагаются друг на друга; в их противоборстве выигрывает тот, у кого меньше арифметическое значение идентификатора, а значит, выше приоритет. И станция с меньшим приоритетом при первом же подавлении ее единичного бита немедленно прекращает работу.

Кадр начинается с доминантного бита начала кадра (SOF), далее поля арбитража и бит, завершающий (RTR), предназначенный для удаленного запроса.

RTR=0 – информационный кадр.

RTR=1

r1, r0 – доминантные биты резерва;

DLC – длина поля данных (4 бита);

CRC – контрольная сумма;

Бит-разграничитель;

Поле отклика (ACK);

EOF – конец фрейма (7 бит единичных);

INT – поле-заполнитель (3 бита);

SRR – всегда содержит код единицы;

IDE – идентификатор расширенного формата; всегда содержит логическую единицу.

Предельное число идентификаторов в 2.0А составляет 2032; в 2.0В – более 500 млн.

Для обеспечения надежности в CAN предусмотрено несколько децентрализованных механизмов, основанных на способности контроллеров прослушивать свою собственную передачу. Если при передаче полей, следующих за идентификатором, обнаруживается несоответствие с исходным значением, то контроллером вырабатывается Error Frame, состоящий из шести доминантных бит, которые прерывают текущие действия и не позволяют приемнику получить неверную информацию.

Механизм имплантации битов:

По условиям в эфир подряд не может проходить более пяти битов одного значения. Если их набирается пять, то между ними вставляется дополнительный, служебный шестой, имеющий противоположное значение, в дальнейшем он просто фильтруется приемником. Но если его нет, то опять вырабатывается Error Frame.

Мониторинг состояния контроллеров:

Для контроллера обычным является активное по отношению к ошибкам (error-active) состояние, активное в том смысле, что оно предполагает способность генерировать фрейм Error Frame. Но при этом количество порожденных ошибок постоянно считается самим контроллером и, если оно достигает 96, то вырабатывается предупреждающий сигнал. Если же значение счетчика ошибок превысит 127, то контроллер переходит в пассивное (error-passive) состояние, в котором он продолжает выполнять регулирующую функцию, подсчитывая и дальше число ошибок, но при этом сигнал об ошибках Error Frame видоизменяется и теперь состоит из шести рецессивных бит и ни на что повлиять не в состоянии. Если в процессе работы число ошибок сократится, упадает ниже 128, то контроллер возвращается в активное состояние. Если же число ошибок еще больше возрастет и достигнет 256, то контроллер отключается от сети, переходя в состояние buss-OFF и ожидая обслуживания.

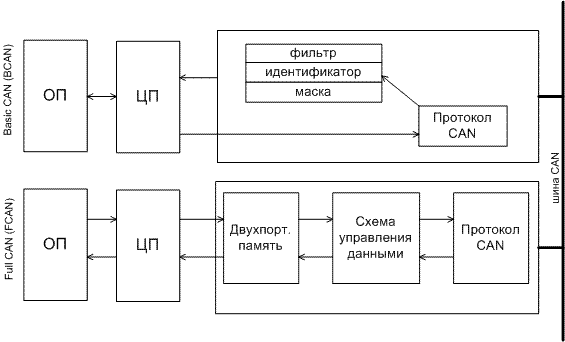

Рис. 2.52.

Существует два основных подхода к архитектуре интерфейса контроллеров с сетью (рис. 2.52). Первый — упрощенный Basic CAN (BCAN), второй — более сложный Full CAN (FCAN). Между ними есть еще промежуточное компромиссное решение Direct storage CAN — DCAN. Два первых различаются между собой механизмами буферизации сообщений. Если учесть, что каждая станция получает весь поток сообщений, циркулирующих в сети, то становится понятно: значительная часть процессорных ресурсов контроллера уходит на обработку сообщений. Возможны два выхода из этой ситуации, первый — снабдить контроллер производительным процессором, который бы справлялся с нагрузкой, а второй — усилить логику вспомогательной части контроллера, осуществляющей буферизацию и обработку сообщений. Чем эффективнее механизм буферизации, тем меньше загрузка процессора. Собственно, эти две полярные идеи развиваются в альтернативных решениях: BCAN — вся нагрузка на процессор, FCAN — минимизация нагрузки.

Основные идеи, заложенные в архитектуры BCAN и FCAN, прозрачны. В первом случае все входящие сообщения накапливаются одном буфере, процессор должен прочитать и обработать сообщение до освобождения этого буфера. Второй отличается тем, что существует механизм сортировки сообщений по идентификаторам, отсеивающий чужие телеграммы.

Несмотря на хорошую масштабируемость в сетях CAN, в некоторых случаях возникает необходимость интегрирования нескольких сетей в одну систему.

100 м. – > 500 Кбит/с

200 м. – > 250 Кбит/с

500 м. – > 125 Кбит/с

В настоящий момент времени не существует стандартных устройств (подходов) для интеграции сетей, а используются фирменные решения, построенные на идее шлюза. Т.е. межсетевое устройство выполняет 3 типа действий:

-

передача данных из одной сети в другую;

-

перепаковка данных;

-

фильтрация.