- •С.П. Воробьёв Локальные сети эвм в асу Учебное пособие

- •Предисловие

- •Часть 1. Архитектура традиционных лвс

- •Глава 1.1. Введение. Развитие лвс

- •Глава 1.2. Лвс Ethernet

- •Ethernet - магистраль. 10Base-5

- •Ethernet на витой паре. 10base-t.

- •Модификации csma/cd

- •Структура кадра типа Ethernet_802.2

- •Структура кадра типа Ethrnet_snap.

- •Репитеры Ethernet.

- •Сетевые адаптеры Ethernet

- •Вопросы для самопроверки

- •Глава 1.3. Лвс arcnet

- •Маркерный метод доступа

- •Вопросы для самопроверки

- •Глава 1.4. Лвс token-ring

- •Структура удс-кадра

- •Приоритетно-маркерный метод доступа ieee 802.5

- •Вопросы для самопроверки

- •Глава 1.5. Альтернативные методы доступа Виртуальный жетон

- •Тактируемый метод доступа

- •Вопросы для самопроверки

- •Часть 2. Высокоскоростные лвс и современные технологии

- •Глава 2.1. Технология fast ethernet

- •Вопросы для самопроверки

- •Глава 2.2. Структурированные кабельные

- •Системы (скс)

- •Выбор типов кабеля

- •Ограничения на длины шнуров и кабелей скс

- •Проектирование скс

- •Оптоволоконные кабели

- •Вопросы для самопроверки

- •Глава 2.3. Сеть fddi

- •Структура уровней стандарта fddi (рис.2.10)

- •Формат кадра и маркера (рис. 2.12)

- •Маркерно-временной метод доступа

- •Вопросы для самопроверки

- •Глава 2.4 стандарт 100vg-AnyLan

- •Метод доступа простых детерминированных запросов с различным приоритетом (Demand Priority).

- •Процедура кругового опроса на примере следующей топологии, представленной на рис.2.15.

- •Вопросы для самопроверки

- •Глава 2.5. SWitch-технология

- •Техническая реализация коммутаторов

- •Аспекты полнодуплексной работы коммутатора

- •Основные характеристики коммутатора:

- •Дополнительные возможности коммутаторов

- •Примеры построения сети на основе коммутаторов

- •Алгоритм Spanning Tree (sta)

- •Формат пакета bpdu

- •Агрегирование транковых соединений (рис. 2.32)

- •Вопросы для самопроверки

- •Глава 2.6. Gigabit и 10Gigabit Ethernet

- •Стандарт 10 Gigabit Ethernet

- •Вопросы для самопроверки

- •Глава 2.7. Характеристика линий связи

- •Вопросы для самопроверки

- •Глава 2.8. Беспроводные лвс (wlan)

- •Построение сетей с использованием радиоканалов

- •Классы (типы) беспроводных сетей (рис. 2.47)

- •Произвольная структура сети показана на рис. 2.48.

- •Фиксированная структура сети приведена на рис. 2.49.

- •Рекомендации по размещению узлов доступа

- •Вопросы для самопроверки

- •Глава 2.9. Can-сети

- •Метод доступа csma/ba

- •Формат кадра сети can

- •Сети profibus (fieldbus)

- •Протоколы прикладного уровня (hlp-протоколы)

- •Вопросы для самопроверки

- •Глава 2.10. Протокол Fibre Channel

- •Вопросы для самопроверки

- •Часть 3. Протоколы среднего уровня.

- •Глава 3.1. Стек протоколов tcp/ip

- •История и перспективы стека tcp/ip

- •Структура стека tcp/ip.

- •Адресация в ip-сетях

- •Основные классы ip-адресов (рис. 3.3)

- •Протокол межсетевого взаимодействия ip

- •Формат пакета ip (рис. 3.4)

- •Протокол надежной доставки сообщений tcp

- •Формат сообщений tcp (рис. 3.5)

- •Развитие стека tcp/ip: протокол iPv.6

- •Вопросы для самопроверки

- •Глава 3.2. Протоколы novell

- •Протокол ipx

- •Протокол spx

- •Вопросы для самопроверки

- •Глава 3.3. Сеть apple talk

- •Часть 4. Протоколы прикладного уровня

- •Глава 4.1. Сетевые операционные системы

- •Вопросы для самопроверки

- •Глава 4.2. San & nas

- •Глава 4.3. Управление локальными сетями

- •Рекомендуемая литература

- •Оглавление

- •Локальные сети эвм в асу

- •346428, Г. Новочеркасск, ул. Просвещения, 132.

-

Метод доступа простых детерминированных запросов с различным приоритетом (Demand Priority).

Основную роль по управлени доступом сети отводится концентраторам, которые предоставляют право на передачу данных на основе двух критериев:

-

приоритет запроса;

-

физический номер следования порта на концентраторе.

При первом подключении к сети сетевой адаптер выполняет тестирование соединения и обмен служебными кадрами. В результате чего концентратор определяет тип подключенного узла, режим работы узла и MAC-адрес устройства. При работе обеспечивается пересылка сигналов двух типов:

управляющие;

информационные.

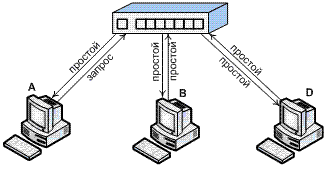

Управляющие сигналы (рис.2.14):

-

«простой» – указывает на то, что цикл опроса завершен, и отсутствуют необслуженные запросы или кадры;

-

«запрос» – указывает на то, что терминальный узел запрашивает у концентратора разрешение на передачу пакета;

-

«входящий пакет данных» – указывает на то, что терминальному узлу может быть доставлен пакет данных;

-

«молчание» – указывает на то, что терминальный узел готов принимать данные.

Рис. 2.14.

Рабочая станция решает передать данные, для чего выдает сигнал запроса концентратору. Концентратор снимает свои управляющие сигналы, устанавливает сигнал «молчание» и фактически освобождает канал. Остальные рабочие станции получают сигнал «входящий пакет данных», который указывает, что вероятна возможность получения данных, при этом рабочие станции отвечают на это сигналом «молчание». Получив сигнал «молчание» от концентратора, рабочая станция А начинает передавать данные. Концентратор принимает кадр данных, определяет адрес получателя и передает кадр той рабочей станции, которой он предназначен. Остальным станциям выдается сигнал «простой». Закончив передачу данных, рабочая станция А выдает сигнал «простой», концентратор отвечает сигналом простоя. При этом концентратор, закончив передачу данных, устанавливает сигнал простоя и рабочая станция выдает сигнал «простой».

-

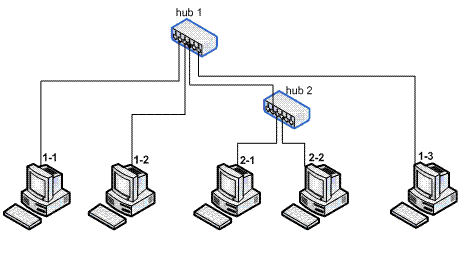

Процедура кругового опроса на примере следующей топологии, представленной на рис.2.15.

Рис. 2.15.

-

обрабатывается запрос от рабочей станции 1-1, остальные станции выставляют запросы обычного приоритета. В таком порядке опи передадут данные: 1-2, 2-1, 2-2, 1-3.

-

Обрабатывается запрос от рабочей станции 1-1, рабочая станция 2-2 выставляет запрос высокого приоритета. Остальные рабочие станции выставляют запросы обычного приоритета: 1-1, 2-2, 1-2, 2-1, 1-3.

Для исключения ситуации блокирования низкоприоритетных запросов (запросов с обычным приоритетом) любой не обслуженный в течение 200 мс запрос становится запросом высокого приоритета и обслуживается в порядке следования портов.

Вопросы для самопроверки

-

Назовите основные идеи разработки стандарта 100VG-AnyLAN.

-

Сформулируйте основные топологические ограничения сети 100VG-AnyLAN.

-

Какие критерии определяют право на передачу в методе DPP?

-

Какие сигналы используются в DPP?

-

В чем состоит процедура кругового опроса?

-

Каким образом исключается блокирование запросов обычного приоритета?

-

Глава 2.5. SWitch-технология

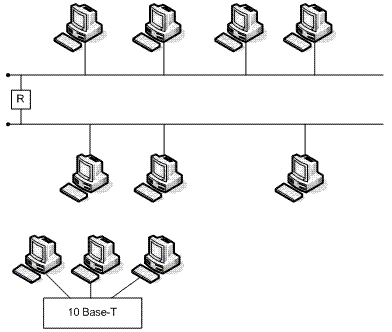

Традиционный подход к построению локальных сетей предполагает разнообразного активного оборудования с созданием единой (общей) среды передачи данных и единого домена коллизии (рис. 2.16).

Рис. 2.16.

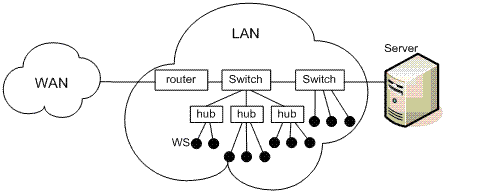

При необходимости построения более крупной сети используются устройства типа мост (bridge) или маршрутизатор (router), которые позволяют разделять информационную нагрузку и изолировать информационный трафик между различными доменами. Мост и маршрутизатор анализируют данные на канальном либо сетевом уровне и вносят дополнительные задержки при передаче кадра. Поэтому сформировалась тенденция вытеснения маршрутов на периферию локальной сети и построение сети на основе коммутаторов (рис. 2.17).

Рис. 2.17.

Кроме этого, поводом к созданию технологии коммутации послужили ограничения:

-

максимальная длина сегмента – низкая надежность разделяемой среды передачи данных;

-

максимальное число узлов в сети;

-

ограничения методов доступа.

Локальные мосты являются предшественниками коммутаторов. Мост – это устройство, которое обеспечивает взаимосвязь двух (реже нескольких) локальных сетей посредством передачи кадров из одной сети в другую с помощью их промежуточной буферизации. Мост, в отличие от повторителя, не старается поддержать побитовый синхронизм в обеих объединяемых сетях. Вместо этого он выступает по отношению к каждой из сетей как конечный узел. Он принимает кадр, буферизует его, анализирует адрес назначения кадра и только в том случае, когда адресуемый узел действительно принадлежит другой сети, он передает его туда.

Для передачи кадра в другую сеть мост должен получить доступ к ее разделяемой среде передачи данных в соответствии с теми же правилами, что и обычный узел.

Таким образом, мост, изолирует трафик одного сегмента от трафика другого сегмента, фильтруя кадры, снижает нагрузку в сети и уменьшает возможность несанкционированного доступа.

По своему принципу действия мосты подразделяются на два типа. Мосты первого типа выполняют так называемую маршрутизацию от источника (Source Routing), метод, разработанный фирмой IBM для своих сетей Token Ring. Этот метод требует, чтобы узел-отправитель пакета размещал в нем информацию о маршруте пакета. Другими словами, каждая станция должна выполнять функции по маршрутизации пакетов. Второй тип мостов осуществляет прозрачную для конечных станций передачу пакетов (Transparent Bridges). Работа моста, обучение, фильтрация и продвижение основаны на существовании одного логического пути между любыми двумя узлами сети. Наличие нескольких путей между устройствами, известных также как "активные петли", создает проблемы для сетей, построенных на основе мостов.

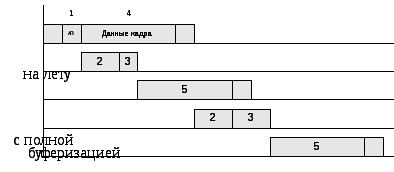

Различают два способа коммутации (рис. 2.18):

-

Коммутация на лету;

-

Коммутация с полной буферизацией.

Рис. 2.18.

-

– прием первых байт кадра

-

– поиск в таблице адресов номера порта, куда необходимо передать кадр

-

– коммутация

-

– прием оставшихся данных

-

– передача байт кадра выходным портом