- •С.П. Воробьёв Локальные сети эвм в асу Учебное пособие

- •Предисловие

- •Часть 1. Архитектура традиционных лвс

- •Глава 1.1. Введение. Развитие лвс

- •Глава 1.2. Лвс Ethernet

- •Ethernet - магистраль. 10Base-5

- •Ethernet на витой паре. 10base-t.

- •Модификации csma/cd

- •Структура кадра типа Ethernet_802.2

- •Структура кадра типа Ethrnet_snap.

- •Репитеры Ethernet.

- •Сетевые адаптеры Ethernet

- •Вопросы для самопроверки

- •Глава 1.3. Лвс arcnet

- •Маркерный метод доступа

- •Вопросы для самопроверки

- •Глава 1.4. Лвс token-ring

- •Структура удс-кадра

- •Приоритетно-маркерный метод доступа ieee 802.5

- •Вопросы для самопроверки

- •Глава 1.5. Альтернативные методы доступа Виртуальный жетон

- •Тактируемый метод доступа

- •Вопросы для самопроверки

- •Часть 2. Высокоскоростные лвс и современные технологии

- •Глава 2.1. Технология fast ethernet

- •Вопросы для самопроверки

- •Глава 2.2. Структурированные кабельные

- •Системы (скс)

- •Выбор типов кабеля

- •Ограничения на длины шнуров и кабелей скс

- •Проектирование скс

- •Оптоволоконные кабели

- •Вопросы для самопроверки

- •Глава 2.3. Сеть fddi

- •Структура уровней стандарта fddi (рис.2.10)

- •Формат кадра и маркера (рис. 2.12)

- •Маркерно-временной метод доступа

- •Вопросы для самопроверки

- •Глава 2.4 стандарт 100vg-AnyLan

- •Метод доступа простых детерминированных запросов с различным приоритетом (Demand Priority).

- •Процедура кругового опроса на примере следующей топологии, представленной на рис.2.15.

- •Вопросы для самопроверки

- •Глава 2.5. SWitch-технология

- •Техническая реализация коммутаторов

- •Аспекты полнодуплексной работы коммутатора

- •Основные характеристики коммутатора:

- •Дополнительные возможности коммутаторов

- •Примеры построения сети на основе коммутаторов

- •Алгоритм Spanning Tree (sta)

- •Формат пакета bpdu

- •Агрегирование транковых соединений (рис. 2.32)

- •Вопросы для самопроверки

- •Глава 2.6. Gigabit и 10Gigabit Ethernet

- •Стандарт 10 Gigabit Ethernet

- •Вопросы для самопроверки

- •Глава 2.7. Характеристика линий связи

- •Вопросы для самопроверки

- •Глава 2.8. Беспроводные лвс (wlan)

- •Построение сетей с использованием радиоканалов

- •Классы (типы) беспроводных сетей (рис. 2.47)

- •Произвольная структура сети показана на рис. 2.48.

- •Фиксированная структура сети приведена на рис. 2.49.

- •Рекомендации по размещению узлов доступа

- •Вопросы для самопроверки

- •Глава 2.9. Can-сети

- •Метод доступа csma/ba

- •Формат кадра сети can

- •Сети profibus (fieldbus)

- •Протоколы прикладного уровня (hlp-протоколы)

- •Вопросы для самопроверки

- •Глава 2.10. Протокол Fibre Channel

- •Вопросы для самопроверки

- •Часть 3. Протоколы среднего уровня.

- •Глава 3.1. Стек протоколов tcp/ip

- •История и перспективы стека tcp/ip

- •Структура стека tcp/ip.

- •Адресация в ip-сетях

- •Основные классы ip-адресов (рис. 3.3)

- •Протокол межсетевого взаимодействия ip

- •Формат пакета ip (рис. 3.4)

- •Протокол надежной доставки сообщений tcp

- •Формат сообщений tcp (рис. 3.5)

- •Развитие стека tcp/ip: протокол iPv.6

- •Вопросы для самопроверки

- •Глава 3.2. Протоколы novell

- •Протокол ipx

- •Протокол spx

- •Вопросы для самопроверки

- •Глава 3.3. Сеть apple talk

- •Часть 4. Протоколы прикладного уровня

- •Глава 4.1. Сетевые операционные системы

- •Вопросы для самопроверки

- •Глава 4.2. San & nas

- •Глава 4.3. Управление локальными сетями

- •Рекомендуемая литература

- •Оглавление

- •Локальные сети эвм в асу

- •346428, Г. Новочеркасск, ул. Просвещения, 132.

Вопросы для самопроверки

-

В чем заключается преимущество детерминированного метода доступа?

-

Какие технические средства составляет сеть Token-Ring?

-

Перечислите основные методы повышения надежности сети Token-Ring.

-

Почему маркер сети Token-Ring не имеет адреса, как в Arcnet?

-

В чем состоит маркерный метод доступа 802.5?

-

Перечислите основные типы кабельных соединений IBM.

-

Какие преимущества дает приоритетно-маркерный метод доступа?

-

Поясните понятие ETR.

Глава 1.5. Альтернативные методы доступа Виртуальный жетон

Идея метода доступа “виртуальный жетон” состоит в том, что каждая ЭВМ в кольцевой вычислительной сети самостоятельно определяет свое право на передачу информации на основании простого распознавания конца (момент завершения передачи) сообщения по каналу связи и адреса рабочей станции, передавшей сообщение. Для каждой рабочей станции предварительно установлено, что она имеет право на передачу сообщения только после определенной ЭВМ.

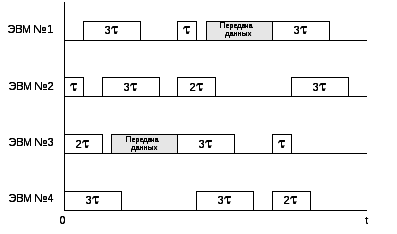

В начальный момент работы сети на всех станциях (кроме первой) в зависимости от их порядкового номера генерируются различные тайм-ауты, по истечении которых ЭВМ могут получать право доступа к каналу связи. Очевидно, что в этот момент времени право доступа имеет ЭВМ номер 1. Если номер 1 не запрашивает канал на передачу, то по истечении наименьшего тайм-аута доступ к среде передачи данных получает ЭВМ номер 2. Пример временной диаграммы для четырех рабочих станций представлен на рис. 1.28.

Рис. 1.28.

Если ЭВМ номер 1 осуществляет выдачу в канал информации, то по завершении процесса передачи сообщения все тайм-ауты сбрасываются и устанавливаются таким образом, что право доступа к каналу получает ЭВМ со следующим порядковым номером. Передача сообщений по каналу для “виртуального жетона” практически может происходить непрерывно, если каждая станция, получившая право доступа, готова к передаче в канал информации. В случае отсутствия такой готовности у одной или нескольких ЭВМ в процессе передачи вклиниваются один или несколько тайм-аутов необходимых для инициализации ближайшей по порядковому номеру ЭВМ, выработавшей сообщение для канала связи. Этот случай ухудшает эффективность метода по сравнению с маркерным доступом, т.к. полезная загрузка канала уменьшается. Но если в вычислительной сети все станции в основном находятся в ожидании захвата общего ресурса, то метод для “виртуальный жетон” дает лучшие результаты.

Тактируемый метод доступа

Детерминированный метод, впервые использован в сетях Cambridge ring (1974г. Лаборатория вычислительной техники Кембриджского университета).

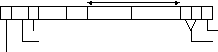

Метод основан на непрерывно циркулирующем по кольцу пакете-контейнере, фиксированной длины (38 бит) (рис.1.29) и задающими такты передачи информации.

Каждый пакет-контейнер маркируется как свободный или занятый. Все контейнеры сначала маркируются как свободные (пустые). Станция, желающая передать информационный пакет, ожидает до тех пор, пока придет пустой контейнер, заполняет его данными (фрагментами), маркирует как занятый и отправляет адресату. Станция не может передать другой пакет, пока пакет-контейнер не вернется. Заполненный контейнер совершает полный оборот по кольцу, после чего возвращается с квитанцией и маркируется источником как пустой и передается следующей станции.

1 1 1 8 8 16

1 1 1

1 1 8 8 16

1 1 1

1 1/0 АП АО Данные Данные

монитор четность

занято/свободно отклик

начало флага пакета-контейнера

Рис. 1.29.

Количество контейнеров является регулируемым параметром и зависит от протяженности кольца, длины передаваемых сообщений и количества рабочих станций.

Повышение требований к производительности сети в последнее время привело к тому, что при работе распределенных систем с интенсивным обменом информацией уже недостаточно обычной пропускной способности Ethernet. Во многих случаях при недопустимости использования таких стандартных способов разгрузки трафика, как разбиение сети на сегменты, единственным решением является применение высокопроизводительного сетевого оборудования. В 1994г. на рынке было представлено оборудование для трех новых стандартов протоколов ЛВС типа Ethernet, каждый из которых обеспечивает скорость передачи в 100Мбит/с: 100Base-T, 100VG-AnyLAN, T100.