- •Аннотация

- •Реферат

- •Содержание

- •Перечень графического материала

- •Введение

- •1 Анализ технического задания

- •2 Структура вычислительной сети ооо «АвиаОк»

- •2.1 Состав лвс

- •2.2 Топология лвс и расположение элементов в помещении.

- •2.3 Информационные потоки

- •3 Анализ угроз безопасности сети

- •3.1 Угрозы внутри сети предприятия

- •3.2 Внешние угрозы предприятия

- •4 Система существующей защиты информации вс на ооо АвиаОк”

- •4.1 Межсетевой экран

- •4.2 Антивирусная защита

- •Безопасность ms sql Server

- •4.9 Резервное копирование

- •5 Рекомендации по улучшению системы защиты информации в лвс предприятия.

- •5.1 Рекомендации по настройкам безопасности в ос Linux Red Hat 7.1, Windows 2000 и ms sql

- •5.2 Реализация и описание программы централизованного управления обновлениями рабочих станций

- •5.2.1 Программная реализация

- •5.2.2 Руководство пользлвателя

- •5.2.3 Пример работы разработанной программы

- •6 Безопасность и экологичночть проекта

- •6.1 Анализ условий труда, степени тяжести и напряженности трудового процесса

- •6.2 Разработка мероприятий по улучшению условий труда

- •6.3 Пожарная безопасность помещения

- •6.4 Охрана окружающей природной среды

- •7 Технико-экономическое обоснование проекта

- •7.1 Постановка задачи и цель разработки

- •7.2 Маркетинговые исследования по разработке

- •7.3 Выбор и обоснование аналога для разработки

- •7.4 Обоснование критериев для сравнения и расчет интегрального показателя качества

- •7.5 Расчет экономического эффекта

- •7.5.1 Ожидаемый экономический эффект

- •7.5.2 Состав эксплуатационных расходов

- •7.5.3 Расчет экономии от увеличения производительности труда пользователя

- •7.5.4. Расчет затрат на этапе проектирования

- •7.6 Определение цены программного продукта

- •7.7 Годовые эксплуатационные расходы потребителя

- •Заключение

- •Список использованных источников

- •Приложение а Листинг программы Corp Tools

3.2 Внешние угрозы предприятия

Внешние угрозы ВС предприятия возможны только со стороны глобальной сети Internet.

Из схемы локальной сети предприятия видно, что этим угрозам в большей степени подвержен почтовый сервер. Поэтому необходимо рассмотреть угрозы именно на этот сервер, а также возможности и уязвимые места ПО установленном на нем.

Почтовый сервер является одним из самых уязвимых мест в ВС предприятия потому, что постоянно подключен к глобальной сети. Он должен быть доступен для подключения из любой точки Internet. Письма принимаются через прямое поключение к серверу предприятия по протоколу SMTP (Simple Mail Transport Protocol).

Получается, что с одной стороны, необходимо обеспечить безопасность почтового сервера, т.е. максимально ограничить несанкционированные подключения, с другой стороны, нужно сделать его максимально доступным из Internet. На сервере электронной почты установлено ПО Sendmail 8.9, и с учетом этого можно выделить следующие атаки:

-

Спам. Данная атака приносит очень много проблем пользователям электронной почты. "Спэмминг" (spamming) – это массовая рассылка бесполезной электронной почты (спама), чаще всего коммерческого и рекламного характера о продуктах и услугах. На прочтение и удаление такого рода ненужной рекламы тратится достаточное количество рабочего времени сотрудников, что сказывается на снижении производительности труда. В дополнение к этому рассылка загружает сервер электронной почты ненужной информацией. В Sendmail 8.9 существует следующая уязвимость: данные почтовые серверы могут быть перегружены ненужной почтовой рассылкой из-за недобросовесноти сотрудников оставляющих свой служебный e-mail на каждом встречном форуме и в любой подвернувшейся онлайн-анкете без ведома администратора. Уязвимость связана с тем, что в результате сервер будет перегружен лишней почтовой рассылкой а рабочая переписка затруднена.

-

Почтовые бомбы. Почтовая бомба — это атака с помощью электронной почты. Атакуемая система переполняется письмами до тех пор, пока она не выйдет из строя.

-

Распространение вредоносных программ по электронной почте.

Также можно выделить некоторые атаки на электронную почту:

-

Атака Mail relaying — средства организации почтового обмена с применением протокола SMTP должны предоставлять защиту от несанкционированного использования почтовых серверов для посылки писем с подделкой исходной адресной части (mail relaying). Sendmail 8.9 предоставляет возможности защиты от указанных атак, однако в случае использования инкапсулированных адресов SMTP при обмене почтовыми сообщениями соответствующих проверок не производится. Злоумышленником эта уязвимость может быть использована для посылки сообщений от имени почтового сервера под управлением Sendmail 8.9 посредством инкапсуляции адресов SMTP с подделкой исходной адресной части.

-

Перехват письма. Заголовки и содержимое электронных писем передаются в чистом виде. В результате содержимое сообщения может быть прочитано или изменено в процессе передачи его по Internet. Заголовок может быть модифицирован для того, чтобы скрыть или изменить отправителя или чтобы перенаправить электронное сообщение. [6], [7].

Почтовый сервер представлять особый интерес для злоумышленника, поскольку при взломе почтового сервера он не только получит полный доступ к хранящейся на нём почте, но и доступ к локальной сетипредприятия. Сервер электронной почты является превосходным туннелем, через который в сеть предприятия могут проникать вредоносные программы, поскольку большое количество вирусов, заражающих компьютеры, приходят с электронной почтой.

Есть еще одна опасность, которую может представлять “публичный” почтовый сервер для сети, - это возможность его использования как платцдарма для аттак типа DOS (Denial Of Service – Отказ в обслуживании). В этом случае проблема заключается в том, что пропускная способность соединения между публичным сервером предприятия и локальной сетью в сотни раз выше пропускной способности канала в Internet, что предоставляет очень широкий канал для потока вредоносных DOS-пакетов. Другими словами, попав на почтовый сервер злоумышленник может переполнить внутренние сервера таким количеством вредоносных пакетов, от которого они выйдут из строя, на определённое время.

Из схемы ВС предприятия видно, что почтовый сервер отделен от Internet межсетевым экраном. Поэтому безопасность сети будет зависеть от настроек межсетевого экрана.

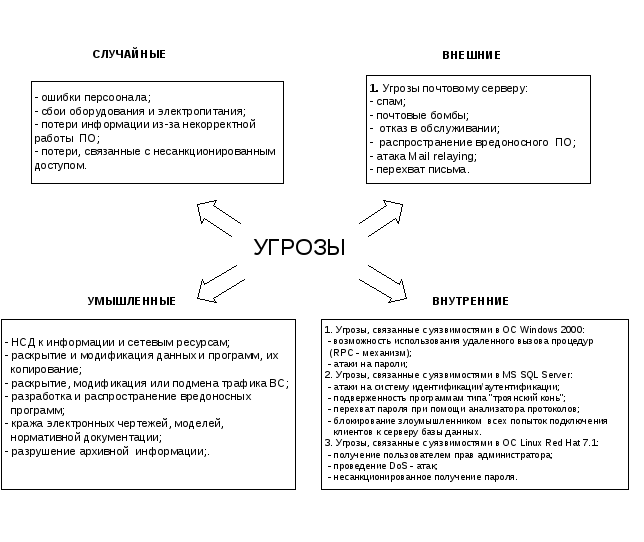

Итак, на основе анализа состава и структуры ЛВС отдела были рассмотрены угрозы, характерные для данной сети основные из рассмотренных в этой главе угроз приведены на рисунке 3.2. А теперь на основе имеющихся угроз необходимо проанализировать существующую в отделе систему защиты и выявить возможные недостатки.

Рисунок 3.2 – Угрозы ЛВС предприятия