- •6.030502 «Економічна кібернетика», 6.030503 «Міжнародна економіка»,

- •6.030509 «Облік і аудит», 6.030508 «Фінанси і кредит»

- •Тема 1. Предмет, методи і завдання дисципліни 13

- •Тема 2. Теоретичні основи економічної інформатики 23

- •Тема 3. Системне забезпечення інформаційних процесів 29

- •Тема 4. Мережні технології 75

- •Тема 5. Застосування інтернету в економіці 119

- •Тема 6. Організація комп’ютерної безпеки та захисту інформації 167

- •Тема 7. Основи web-дизайну 213

- •Тема 8. Програмні засоби роботи зі структурованими документами 234

- •Тема 1. Предмет, методи і завдання дисципліни Лекція 1: предмет, методи і завдання дисципліни

- •1.1. Предмет і зміст дисципліни

- •1.2. Класифікація та покоління еом

- •1.3. Значення комп’ютерної техніки у галузі економіки та менеджменту

- •1.4. Властивості інформації

- •Тема 2. Теоретичні основи економічної інформатики Лекція 2: теоретичні основи економічної інформатики

- •2.1.Дані, інформація і знання

- •2.2. Економічна інформація

- •Тема 3. Системне забезпечення інформаційних процесів Лекція 3: системне забезпечення інформаційних процесів

- •3.1. Основні компоненти персонального комп’ютера (пк)

- •3.2. Стандарти безпеки для моніторів

- •3.3. Периферійні пристрої персонального комп’ютера

- •Тема 3. Системне забезпечення інформаційних процесів Лекція 4: програмне забезпечення інформаційних систем

- •3.4. Програмне забезпечення пеом

- •3.5. Короткий огляд сучасних операційних систем

- •3.6. Короткий огляд прикладного програмного забезпечення

- •3.7. Кількісна оцінка інформації і даних

- •3.8. Системи числення і способи переведення чисел із однієї системи числення в іншу

- •Програмне забезпечення пеом

- •Тема 4. Мережні технології Лекція 5: мережні технології. Типи мереж, топології мереж

- •4.1. Еволюція комп'ютерних мереж. Системи пакетної обробки

- •4.2. Класифікація комп’ютерних мереж. Топологія мереж

- •4.3. Особливості фізичних середовищ передачі даних

- •Тема 4. Мережні технології Лекція 6: мережні технології. Еталонна модель osi. Програмне забезпечення комп’ютерних мереж

- •4.3. Еталонна модель взаємодії відкритих систем. Програмне забезпечення комп’ютерних мереж

- •Тема 5. Застосування інтернету в економіці Лекція 7: застосування інтернету в економіці

- •5.1. Організація, структура, принципи роботи та сервіси Internet

- •5.2. Мережеві прикладні задачі

- •5.3. Історія виникнення Internet

- •5.4. Протоколи ір і tcp

- •5.5. Доменна система імен

- •5.7. Передача файлів за допомогою ftp

- •5.8. Електронна пошта

- •5.9. Навігація в www за допомогою Internet Explorer

- •5.10. Пошук в Internet

- •5.11. Основи електронної комерції

- •Економічна інформація.

- •Тема 6. Організація комп’ютерної безпеки та захисту інформації Лекція 8: організація комп’ютерної безпеки та захисту інформації

- •6.1. Причини виникнення необхідності в захисті інформації

- •Архіватори

- •6.2. Архіватор winrar.

- •Антивірусні програми

- •6.3. Захист від комп’ютерних вірусів

- •6.4. Особливості захисту інформації у відкритих системах

- •Тема 7. Основи web-дизайну Лекція 09: комп’ютерна графіка. Основи web-дизайну

- •7.1. Приклад документа в html

- •7.2. Заголовки документів

- •7.3. Заголовки розділів документів

- •7.4. Абзаци

- •7.5. З’єднання з іншими документами

- •Список елементів html

- •Тема 7. Основи web-дизайну Лекція 10: основи web-дизайну. Створення та форматування web-сайту

- •7.7. Звернення до певних розділів інших документів

- •7.8. Додаткові можливості форматування

- •7.9. Авторський стиль редагування

- •7.10. Цитати

- •7.11. Адреси

- •7.12. Стилі

- •7.13. Переривання рядка

- •7.14. Горизонтальна лінія

- •7.15. Внутрішні малюнки

- •7.16. Зовнішні малюнки, звуки і мультиплікація

- •7.17. Накладення різних стилів

- •Тема 8. Програмні засоби роботи зі структурованими документами Лекція 11: програмні засоби роботи зі структурованими документами. Текстовий процесор

- •8.1. Системи обробки тексту

- •8.2. Загальна характеристика текстового процесора ms Word

- •8.3. Вікно прикладної програми ms Word

- •Тема 8. Програмні засоби роботи зі структурованими документами Лекція 12: програмні засоби роботи зі структурованими документами. Текстовий процесор microsoft word 2007

- •8.4. Робота з текстом у процесорі microsoft word 2007: набір та редагування тексту

- •8.5. Форматування тексту

- •8.6. Робота з таблицями, формулами та графікою

- •8.7. Стилі документу та їх форматування. Створення змісту документів.

- •Назва таблиці за прикладом

- •8.8. Режими перегляду документа

- •8.9. Структура документу та встановлення змісту документа

- •8.10. Розстановка переносів в тексті

- •Тема 9. Програмні засоби роботи з базами та сховищами даних Лекція 14: бази та сховища даних. Типи моделей даних. Субд

- •9.1. Структури даних

- •9.2. Реляційна модель бази даних

- •9.3.Основи реляційної алгебри

- •Відношення

- •Відношення - частка

- •Тема 9. Програмні засоби роботи з базами та сховищами даних Лекція 15: фізичне проектування баз даних

- •9.4. Створення бази даних (таблиць і зв’язків між ними)

- •9.5. Робота з базами даних у Microsoft Excel

- •Тема 10. Основи офісного програмування Лекція 16: основи офісного програмування. Алгоритм, мова програмування.

- •10.1. Алгоритми, властивості та способи представлення алгоритмів

- •10.2. Мова програмування. Редактор vba

- •10.3. Виконання макросу

- •Перший макрос

- •Код макросу

- •Етапи запису макросу

- •Завдання стартових умов для макросу

- •Запуск макрорекордера і привласнення імені макросу

- •Завдання стартових умов

- •Призначення імені і збереження макросу

- •Запис дій

- •Тема 10. Основи офісного програмування Лекція 17: основи офісного програмування. Оператори мови vba та її керуючі конструкції

- •10.4. Програмування в excel

- •Арифметичні оператори vba

- •Логічні оператори vba

- •Властивості об’єкта Application

- •Методи об’єкта Application

- •Властивості об'єкта WorkBook

- •Методи об'єкта WorkBook

- •Властивості об'єкта Worksheet

- •Методи об’єкта WorkSheet

- •Властивості об'єкта Range

- •Методи об'єкта Range

- •Властивості об’єкта CommandBar.

- •Методи об’єкта CommandBar

- •10.6. Управління файлами за допомогою vba

- •Тема 11. Експертні та навчальні системи Лекція 18: експертні та навчальні системи

- •11.1.Основні поняття, компоненти та архітектура

- •11.2. Функціональні можливості й характеристика експертних систем (ес)

- •11.3. Системи дистанційного економічного навчання

- •Особливості використання засобів дистанційного навчання в кейсовому методі

- •Тема 12. Перспективи розвитку інформаційних технологій Лекція 19: перспективи розвитку інформаційних технологій

- •12.1. Класифікація інформаційних систем

- •12.2. Галузі застосування інформаційних систем в економіці

- •12.3. Інтегроване автоматизоване виробництво, планування і управління

- •12.4. Інтегровані економічні інформаційні системи

Антивірусні програми

6.3. Захист від комп’ютерних вірусів

Що таке комп’ютерний вірус?

Комп’ютерний вірус — це невелика за розмірами програма, яка може "приписувати" себе до інших програм, тим самим заражаючи їх, а також виконувати різні небажані дії на комп’ютері. Програма, усередині якої знаходиться вірус, називається "зараженою". Коли така програма починає роботу, то спочатку управління отримує вірус. Вірус знаходить і "заражає" інші програми, а також виконує які-небудь шкідливі дії (наприклад, псує файли чи таблицю розміщення файлів на диску, "засмічує" оперативну пам’ять тощо.). Для маскування дії вірусу щодо зараження інших програм і завдання шкоди можуть виконуватися не завжди, а тільки при виконанні певних умов. Після того, як вірус виконає потрібні йому дії, він передає управління тій програмі, в якій він знаходиться, і вона працює так само як завжди. Тим самим зовні робота зараженої програми виглядає так само, як і незараженої.

Поки на комп’ютері заражені відносно мало програм, наявність вірусу може бути практично непомітною. Проте після закінчення деякого часу на комп’ютері починають відбуватися небажані події. Наприклад:

-

деякі програми перестають працювати або починають працювати неправильно;

-

на екран виводяться сторонні повідомлення, символи тощо;

-

робота на комп’ютері істотно сповільнюється;

-

деякі файли виявляються зіпсованими тощо.

6.3.1. Основні методи захисту від комп’ютерних вірусів.

Для захисту від комп’ютерних вірусів можна використовувати:

-

загальні засоби захисту інформації, які корисні не тільки для захисту від вірусів, але й як страхування від фізичного псування дисків, неправильно працюючих програм чи помилкових дій користувачів;

-

профілактичні заходи, що дозволяють зменшити вірогідність зараження вірусом;

-

спеціалізовані програми для захисту від вірусів.

Загальні засоби захисту інформації корисні не тільки для захисту від вірусу. Є два основні різновиди цих засобів:

копіювання інформації — створення копій файлів і системних областей дисків;

розмежування доступу - запобігає несанкціонованому використанню інформації, зокрема, захист від змін програм і даних вірусами, неправильно працюючими програмами і помилковими діями користувачів.

Не дивлячись на те що загальні засоби захисту інформації дуже важливі для захисту від вірусів, все ж таки їх одних недостатньо. Необхідне і застосування спеціалізованих програм для захисту від вірусів.

Останніми роками, коли величезною популярністю користується усесвітня інформаційна мережа Internet, зокрема, така її послуга, як електронна пошта, боротьба з вірусами вийшла на якісно новий рівень, оскільки небезпечні віруси можуть бути внесені до комп’ютера після того, як користувач одержав лист з вкладенням (що є вірусом) і відкрив його. Величезна кількість заражень комп’ютерів за останній час відбулася саме так.

Серед основних типів вірусів, що мають широке розповсюдження в даний час, можна відзначити макровіруси і Internet-черв’яки. Макровіруси містяться в документах популярного офісного пакету Microsoft Office 2000 (зазвичай Word), і зараження відбувається після того, як такий документ був відкритий. Стандартною першою дією макровірусу є зараження шаблону відповідної офісної програми (зокрема Word, тобто файлу Normal.dot), після чого всі створювані документи Word (а також документи, що відкриваються) заражаються “за замовчуванням”.

У свою чергу, Internet-черв’яки проникають в комп’ютер користувача з Internet, наприклад, через вкладення електронної пошти. Після проникнення черв’як, перш за все, розсилає себе за всіма поштовими адресами, наявними в адресній книзі поштової програми Outlook Express. Негативна діяльність ХРОБАКА (черв’яка) безпосередньо на комп’ютері виявляється в тому, що творець такого вірусу у ряді випадків дістає доступ до всіх даних жорсткого диска, що у ряді випадків може бути украй небажаним (якщо на диску зберігається дуже важлива інформація).

Програма AntiViral Toolkit Pro, що розглядається нижче, надає надійний захист від всіх типів вірусів, зокрема від макровірусів і черв’яків. Одній з основних особливостей кожною з вказаних програм є регулярне оновлення антивірусних баз даних, які можна завантажити з сайтів фірм - розробників.

6.3.2. Антивірусна програма AntiViral Toolkit Pro (AVP) (http://www.avp.ru).

Найбільш популярним антивірусним пакетом останнім часом по праву вважається AVP Касперського, програми якого призначені для пошуку і видалення вірусів. Маючи зручний призначений для користувача інтерфейс, безліч різноманітних налагоджень, а також об’ємну антивірусну базу даних, застосування пакету AVP забезпечують користувачеві можливість стабільної роботи, вчасно знешкоджуючи практично всі відомі на сьогоднішній день віруси. Одним із головних козирів AVP є своєчасна розробка антивірусного програмного забезпечення для захисту від всіх вірусів, що з’являються останнім часом. Процес оновлення антивірусних баз даних автоматизований і дає можливість користувачеві викачати через Internet всі зміни, внесені до цих баз.

Головними складовими пакету є програми AVP Монітор і AVP Сканер. Основне призначення застосування AVP Монітор полягає в безперервному контролі стану комп’ютера (виконувані програми, завантажувані бібліотеки тощо.). Інакше кажучи, постійно знаходячись в пам’яті, ця програма відстежує всі підозрілі дії, які можуть бути виконані, і при виявленні подібної дії видає відповідне повідомлення.

У свою чергу, застосування AVP Сканер призначено для разової перевірки диска на наявність вірусів. При виявленні зараженого файлу програма або видає попередження з можливими варіантами подальших дій, або відразу виліковує (чи видаляє - залежно від налагоджень) даний файл.

АУР Монітор. Для запуску цього застосування потрібно виконати відповідну команду меню, яка зазвичай розташовується в меню Пуск | Програми в групі AntiViral Toolkit Pro. Знаходячись у включеному стані, AVP Монітор відображається у вигляді значка в правому нижньому кутку екрану на панелі завдань. Для налагодження його параметрів досить виконати на цьому значку подвійне клацання миші.

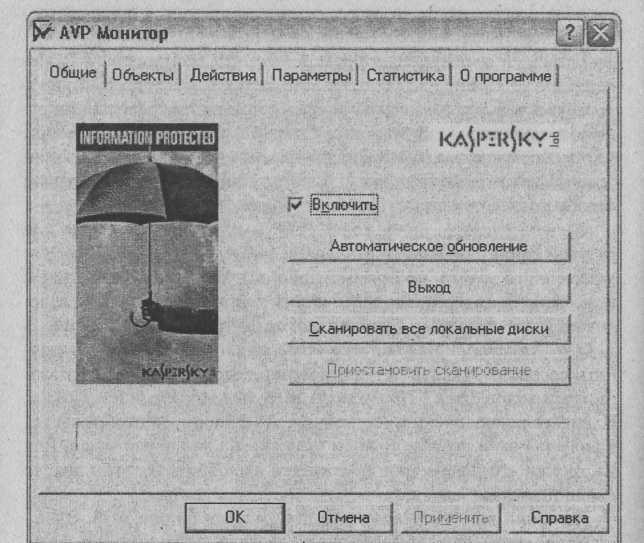

Зовнішній вигляд AVP Монітора представлений на рис.6.11. У даному вікні є шість вкладок: Загальні, Об’єкти, Дії, Параметри, Статистика і Про програму.

Вкладка Загальні містить кнопки, за допомогою яких виконується управління роботою програми (запуск процедури оновлення вірусних баз, вивантаження застосування з пам’яті, перевірка всіх локальних дисків на наявність вірусів, зупинка процесу сканування), а також індикатор, що графічно відображає процес пошуку вірусів.

На вкладці Об’єкти можна вказати об’єкти, що перевіряються (програми, типи файлів, архіви, повідомлення електронної пошти тощо.).

Опції вкладки Дії використовуються для вибору тієї чи іншої дії застосування у разі виявлення вірусу (заборони доступу до зараженого об’єкту чи його автоматичне лікування/видалення).

За допомогою опцій вкладки Параметри виконується настройка файлу звіту, а також активізація додаткових можливостей пошуку вірусів (додатковий механізм перевірки, евристичний аналіз коду програми, що перевіряється).

Рис.6.11. Зовнішній вигляд вікна AVP Монітор

Вкладка Статистика виводить інформацію про кількість різних об’єктів, оброблених в результаті сканування (перевірені, інфіковані, вилікувані і видалені об’єкти), а також застережливих повідомлень.

На вкладці Про програму міститься різного роду інформація про програму (номер версії, кількість наявних в базі вірусів, дата останнього оновлення, дані про доступні ключі, відомості про розробників).

АУР Сканер. Запуск даної програми виконується так само, як і AVP Монітор, проте AVP Сканер не знаходиться в пам’яті комп’ютера постійно і запускається тільки для одноразової перевірки дисків на наявність вірусів.

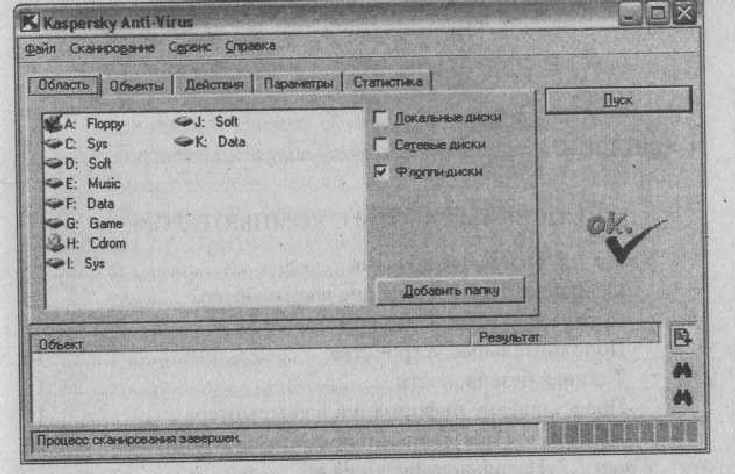

Вікно застосування (див. рис.6.12) містить кнопку Пуск (використовувану для того, щоб почати перевірку), вікно звіту про отримані результати сканування, а також п’ять вкладок: Область, Об’єкти, Дії, Параметри і Статистика.

Опції всіх цих вкладок по своєму функціональному призначенню аналогічні опціям відповідних вкладок розглянутої вище програми AVP Монітор. Істотна відмінність полягає тільки у вмісті першої вкладки - Область.

Рис.6.12. Вікно застосування AVP Сканер

У лівій частині вкладки Область можна подвійним клацанням миші вибрати диск (чи диски), які необхідно перевірити. Окрім цього, справа можна встановити один чи декілька прапорців також з метою вказівки дисків для сканування. Наприклад, на рис.6.8 заданий пункт Флопі-диски (тобто дискети) — відповідно, в лівій частині вкладки автоматично вибраний диск A: Floppy.

Якщо необхідно перевіряти не весь диск, а тільки якусь певну теку, то в цій ситуації слід скористатися кнопкою Додати теку і вибрати в діалоговому вікні необхідну теку, вміст якої потрібно перевірити на наявність вірусів. В результаті задана тека з’явиться в списку дисків.

Після установки всіх необхідних параметрів сканування слід натиснути кнопку Пуск. Поточні результати перевірки відображатимуться в нижній частині вікна AVP Сканер.