- •Факультет автоматизации и информационных технологий Кафедра автоматизированных и информационных систем управления

- •Выпускная квалификационная работа

- •Задание на выполнение выпускной квалификационной работы

- •Список сокращений

- •Аннотация

- •Содержание

- •Введение

- •1.Аналитическая часть

- •1.1. Описание предметной области

- •1.1.1. Характеристика объекта управления

- •1.1.2.Организационная структура «ооо «афк - групп»

- •1.1.3. Описание существующего уровня автоматизации объекта управления

- •1.1.4. Организация предметной области

- •1.2.Сущность комплекса информационных задач

- •1.2.1 Общие сведения о задачах

- •1.2.2. Декомпозиция комплекса задач

- •1.3. Постановка задач на проектирование

- •1.3.1. Недостатки существующей ис

- •1.3.2. Требования предъявляемые к разрабатываемой ис

- •1.3.3. Обзор современных методов для учета и анализа затрат предприятия

- •1.3.4. Обзор современных программных средств для решения данной проблемы

- •1.3.5 Обоснование необходимости и направлений разработки ис (выбор задач для проектирования, обоснование программных, технических и организационно-технологических решений)

- •2. Проектная часть

- •2.1.Информационное обеспечение решаемой задачи

- •2.1. Внемашинное проектирование

- •2.1.1. Описание входной и выходной информации решаемой задачи

- •2.1.2. Информационный анализ предметной области и построение инфологической модели данных

- •2.1.3. Выбор средства разработки программного обеспечения (бд)

- •2.1.4. Внутримашинная реализация данных

- •2.2. Формализация расчетов (математическая модель)

- •2.2.1. Выбор метода анализа экономической эффективности деятельности

- •2.2.1.1. Обзор основных подходов и методов для решения задачи анализа экономической эффективности

- •Попередельный метод учета затрат

- •Позаказный метод учета затрат

- •Попроцессный (простой) метод учета затрат

- •Нормативный метод учета затрат

- •Стандарт-костинг

- •Директ-костинг

- •Система Just in time

- •Функционально-стоимостной анализ

- •Target - костинг

- •Kaizen - костинг

- •2.2.1.2. Выбор метода учета затрат

- •2.2.2. Разработка математической модели решения задачи расчета экономической эффективности деятельности

- •2.3. Алгоритмы и технология решения задач

- •Структуру программного модуля «Начисление» »можно подразделить на следующие разделы:

- •2.4. Построение форм ввода-вывода информации

- •3. Организационно-экономическая часть

- •3.1. График основных этапов проведения нир и расчет затрат

- •3.2. Определение капитальных затрат для нового варианта

- •3.3. Определение эксплуатационных затрат для нового варианта

- •3.4. Определение экономического эффекта

- •4. Информационная безопасность. Защита информации

- •4.1. Защита от несанкционированного доступа

- •4.1.1. Пользовательские права

- •4.1.2. Индивидуальный пользовательский интерфейс

- •4.1.3. Списки пользователей

- •4.2. Тестирование и исправление информационных баз

- •4.3. Сохранение и восстановление данных

- •4.3.1. Сохранение данных

- •4.3.2. Восстановление данных

- •Заключение

- •Список источников информации

4. Информационная безопасность. Защита информации

Защита данных в компьютерных сетях становится одной из самых открытых проблем в современных информационно-вычислительных системах. На сегодняшний день сформулировано три базовых принципа информационной безопасности, задачей которой является обеспечение:

- целостности данных - защита от сбоев, ведущих к потере информации или ее уничтожения;

- конфиденциальности информации;

- доступности информации для авторизованных пользователей.

Рассматривая проблемы, связанные с защитой данных, возникает вопрос о классификации сбоев и несанкционированности доступа, что ведет к потере или нежелательному изменению данных. Это могут быть сбои оборудования (кабельной системы, дисковых систем, серверов, рабочих станций и т.д.), потери информации (из-за инфицирования компьютерными вирусами, неправильного хранения архивных данных, нарушений прав доступа к данным), некорректная работа пользователей и обслуживающего персонала. Перечисленные нарушения работы в сети вызвали необходимость создания различных видов защиты информации.

4.1. Защита от несанкционированного доступа

При работе сотрудников компании ООО «АФК - групп» с системой «1С:Бухгалтерия 8.1» в сети значение приобретают два вопроса — интеграция и разделение доступа.

Каждый пользователь системы должен иметь свободный доступ к общей информации, такой, как справочники, константы или перечисления.

С другой стороны, необходимо, чтобы каждый пользователь имел дело только с той информацией, которая необходима ему для работы, и никак не мог своими неосторожными действиями повлиять на работу других пользователей или на работоспособность системы в целом.

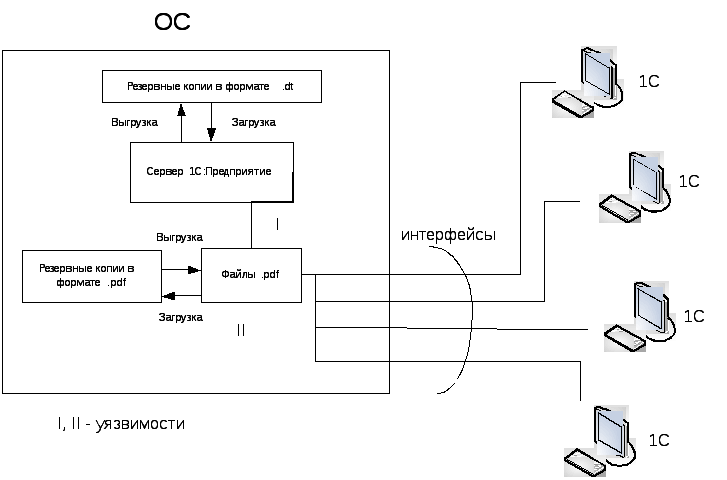

Рассмотрим техническую структуру компании ООО «АФК - групп». В данной компании имеется сервер, на котором расположены все базы системы 1С:Предприятие. Учитывая, что все сотрудники компании находятся в одном здании, то целесообразнее организовать доступ к базам по локальной сети. Так как небольшое количество человек в данной организации имеют доступ к системе 1С:Предприятие, то программа устанавливается на каждой локальной машине. Таким образом, будет снижена нагрузка на сервер. Помимо этого будет решена еще одна задача: ограничение доступа к серверу.

Рисунок

4.1 Схема защиты информации ООО «АФК

- групп»

Рисунок

4.1 Схема защиты информации ООО «АФК

- групп»

Информация, которая хранится в системе 1С:Предприятие может быть повреждена, как случайным образом (в результате ввода некорректной информации или ее удалении пользователями, воздействия вируса или поломок оборудования), так и преднамеренно. Для того, чтобы этого избежать организуем процесс создания резервных копий всех информационных баз. Во время создания резервных копий информационных баз работа в системе 1С:Предприятие будет прекращена. Так как процесс создания архивов баз может занять длительное время (это зависит от размера информационной базы), то его лучше организовать в такое время, когда доступ к базам минимален. Поэтому это лучше организовать вечером или ночью. Выгрузки должны проходить ежедневно.

В организациях обмен компьютерными данными осуществляется посредством доменов. Домены несут на себе определенные функции (вроде единой системы защиты для всех устройств внутри домена).

Доменом называется группа учетных записей и ресурсов сети, организованных под одним именем (например, NASA.gov). Эти устройства и учетные записи находятся в области действия системы защиты, которую обеспечивает домен. Это означает, что если глава НАСА пытается подключиться к домену NASA.gov, то от него потребуют (только один раз) ввести соответствующий пароль для получения доступа к ресурсам домена.

Домены облегчают жизнь пользователей, так как последним не обязательно знать многочисленные пароли различных устройств, как это было в рабочих группах. В домене управление паролями и разрешениями происходит централизованно. Когда глава НАСА желает получить доступ к домену через свой компьютер в офисе или через другую рабочую станцию, то его информация автоматически посылается одним из контроллеров домена на компьютер, которым он в данный момент пользуется.

Домены представляют собой группы сетевых ресурсов с централизованным управлением. В системе Windows NT использовались PDC и BDC. Было удобно пользоваться одним основным (первичным) устройством для контроля за работой сети и иметь запасные устройства на случай непредвиденных проблем. Компания Microsoft сделала систему еще более совершенной, включив в Windows 2000 контроллеры доменов. Теперь все функции дублируются на каждом контроллере домена, в то время как в системе Windows NT обязанности распределялись между PDC и BDC. Для нормальной работы домена содержимое Active Directory должно обновляться для всех контроллеров домена своевременно. В системе Windows 2000 для поддержания на всех контроллерах доменов наличия текущей (свежей) информации используется множественное копирование (репликация). Вместо использования линейной базы данных, копирующейся с одного контроллера домена на другой, подчиненный ему контроллер домена (как это делается в Windows NT), все контроллеры доменов системы Windows 2000 считаются устройствами одного ранга. Поэтому изменения на одном из контроллеров копируются на все контроллеры доменов.

По умолчанию репликация происходит каждые 5 минут в пределах одного сайта. Для выполнения бесперебойного копирования компонент Knowledge Consistency Checker (KCC) (Проверка согласованности знаний), работающий в контроллерах доменов, создает логическую замкнутую схему (кольцо), в которую входят все контроллеры домена данного сайта, и автоматически создает соединения для реализации этой схемы. Копирование продолжается по кругу, до тех пор пока не дойдет до исходного DC.

В системе «1С:Бухгалтерия 8.1» создадим список пользователей, которым разрешена работа с системой. Этот список будет использоваться для авторизации пользователя при его входе в систему.

Для того, чтобы не было несанкционированного доступа к базам системы 1С:Предприятие, для каждого сотрудника компании установлен пароль на вход в систему. Пароль используется для подтверждения прав пользователей на работу в системе «1С:Бухгалтерия 8.1».

Также необходимо создать типовых наборов прав (доступных ролей), описывающих полномочия различных категорий пользователей на доступ к информации, обрабатываемой системой. Права задаются в достаточно широких пределах — от возможности только просмотра ограниченного числа видов документов до полного набора прав по вводу, просмотру, корректировке и удалению любых видов данных.

Для эффективной работы пользователей в процессе настройки конфигурации задачи для каждого пользователя создается индивидуальный пользовательский интерфейс. Такой интерфейс включает команды главного меню и панели инструментов, настроенные на работу пользователя с той информацией, доступ к который разрешен его набором прав.

Конфигуратор системы «1С:Бухгалтерия 8.1» содержит развитые средства администрирования, предназначенные для решения указанных задач.