Lecture_09

.pdf

Шифр Эль-Гамаля

Схема была предложена в 1985 году Тахером Эль-Гамалем ( Taher Elgamal ), египетским криптографом

Схема была предложена в 1985 году Тахером Эль-Гамалем ( Taher Elgamal ), египетским криптографом

В отличие от RSA алгоритм Эль-Гамаля не был запатентован и, поэтому, стал более дешевой альтернативой

В отличие от RSA алгоритм Эль-Гамаля не был запатентован и, поэтому, стал более дешевой альтернативой

Схема Эль-Гамаля лежала в основе бывших стандартов электронной цифровой подписи в США (DSA) и России (ГОСТ Р 34.10-94).

Схема Эль-Гамаля лежала в основе бывших стандартов электронной цифровой подписи в США (DSA) и России (ГОСТ Р 34.10-94).

Шифр является усовершенствованием системы ДиффиХеллмана

Шифр является усовершенствованием системы ДиффиХеллмана

Шифр основан на вычислении дискретных логарифмов в конечном поле :

Шифр основан на вычислении дискретных логарифмов в конечном поле :

х = (если = )

х = (если = )

Вычислительно трудно найти х при известных y, g, p

Вычислительно трудно найти х при известных y, g, p

Проблема вычисления дискретного логарифма имеет такую же сложность, как проблема разложения на множители

Проблема вычисления дискретного логарифма имеет такую же сложность, как проблема разложения на множители

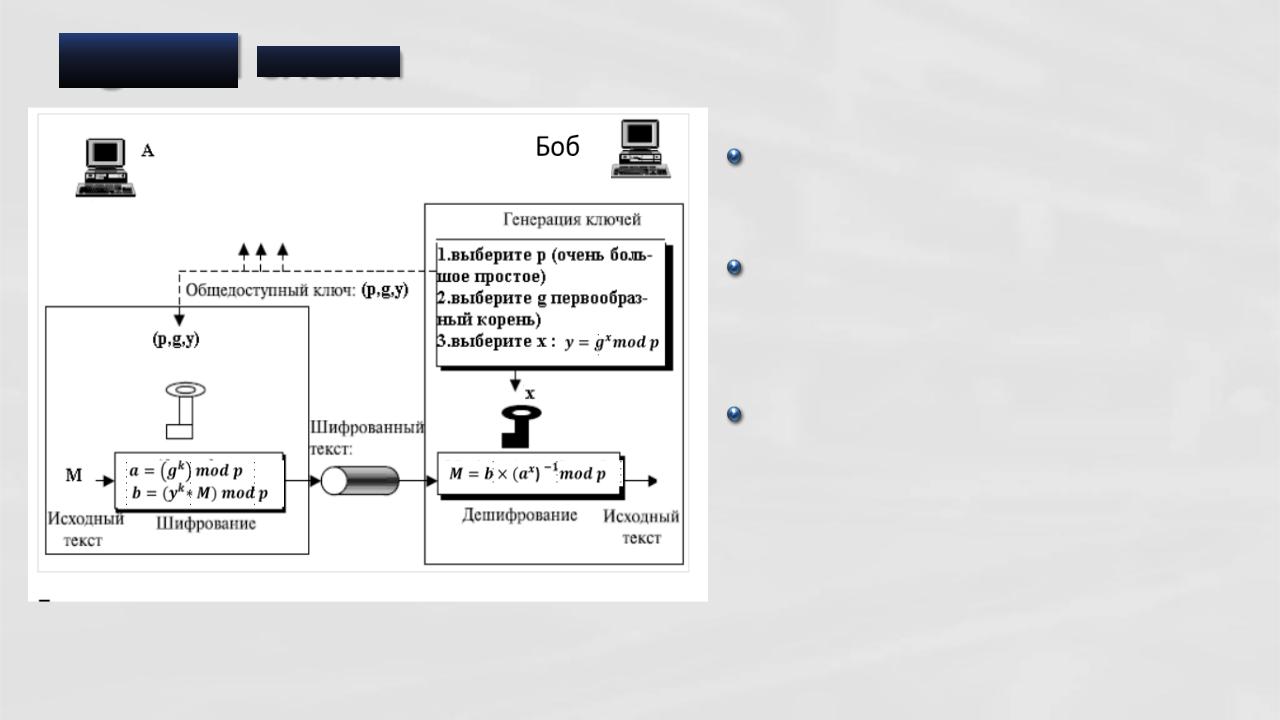

Генерируется случайное простое число p

Генерируется случайное простое число p

Выбирается целое число g такое, что 1< g< p, и g- первообразный корень p

Выбирается целое число g такое, что 1< g< p, и g- первообразный корень p

Выбирается случайное целое число x такое, что 1 < x < p

Выбирается случайное целое число x такое, что 1 < x < p

Вычисляется =

Вычисляется =

Открытым ключом объявляется тройка ( p, g, y )

Открытым ключом объявляется тройка ( p, g, y )  Закрытым ключом назначается число x

Закрытым ключом назначается число x

Открытый текст разбивается на блоки размером k = [log2p] бит. Блоки интерпретируются, как числа из диапазона (0; 2 -1)

Открытый текст разбивается на блоки размером k = [log2p] бит. Блоки интерпретируются, как числа из диапазона (0; 2 -1)

Ключ шифрации (открытый ключ) – тройка ( p, g, y )

Ключ шифрации (открытый ключ) – тройка ( p, g, y )

Выбирается сессионный ключ-случайное цело число k, 1<k<p-1

Выбирается сессионный ключ-случайное цело число k, 1<k<p-1

Каждый блок открытого текста преобразуется в пару чисел (a,b):

Каждый блок открытого текста преобразуется в пару чисел (a,b):

= = ( )

Эта пара чисел (a,b) является блоком шифротекста

Эта пара чисел (a,b) является блоком шифротекста

Длина шифротекста вдвое больше длины исходного сообщения

Длина шифротекста вдвое больше длины исходного сообщения

Elgamal расшифрование

Ключ расшифрования – число x (закрытый ключ)

Блок шифротекста преобразуется в открытый текст по формуле:

Блок шифротекста преобразуется в открытый текст по формуле:

= × ( ) −1

= × ( ) −1

Поскольку ( ) −1 ≡ − ( подстановка ранее определенного а), имеем (подстановка ранее определенного y ):

Поскольку ( ) −1 ≡ − ( подстановка ранее определенного а), имеем (подстановка ранее определенного y ):

× ( ) −1 ≡ ( ) × −≡ ( х ) × −≡

Для практических вычислений используется выражение:

Для практических вычислений используется выражение:

= × ( ) −1 = × ( −1− ) (т. к. ( −1) ≡ 1

согласно малой теоремы Ферма )

Алиса |

Отправитель создает маску = , |

которая скрывает значение открытого текста M.

Получатель создает точную копию маски = и инвертирует ее (мультипликативная инверсия), чтобы снять маску с шифротекста

M

Отправителю остается неизвестным число х, а получателю остается неизвестным число к

Чтобы шифр Эль-Гамаля был безопасен, модуль p должен содержать по крайней мере 300 десятичных цифр

Чтобы шифр Эль-Гамаля был безопасен, модуль p должен содержать по крайней мере 300 десятичных цифр

Модуль р или случайное число k, которое отправитель использует для зашифровки, должны обновляться для каждой передачи сообщения, чтобы предотвратить атаку знания исходного текста:

Модуль р или случайное число k, которое отправитель использует для зашифровки, должны обновляться для каждой передачи сообщения, чтобы предотвратить атаку знания исходного текста:

= ( ) ′ = ( ′) и пусть стало известно

= ( ) ′ = ( ′) и пусть стало известно

Тогда = × −1 и ′= ′ × ( )−1

Тогда = × −1 и ′= ′ × ( )−1

Шифр Эль-Гамаля может использоваться всякий раз, когда может использоваться RSA, т.е. шифрования и дешифрования маленьких сообщений

Шифр Эль-Гамаля может использоваться всякий раз, когда может использоваться RSA, т.е. шифрования и дешифрования маленьких сообщений

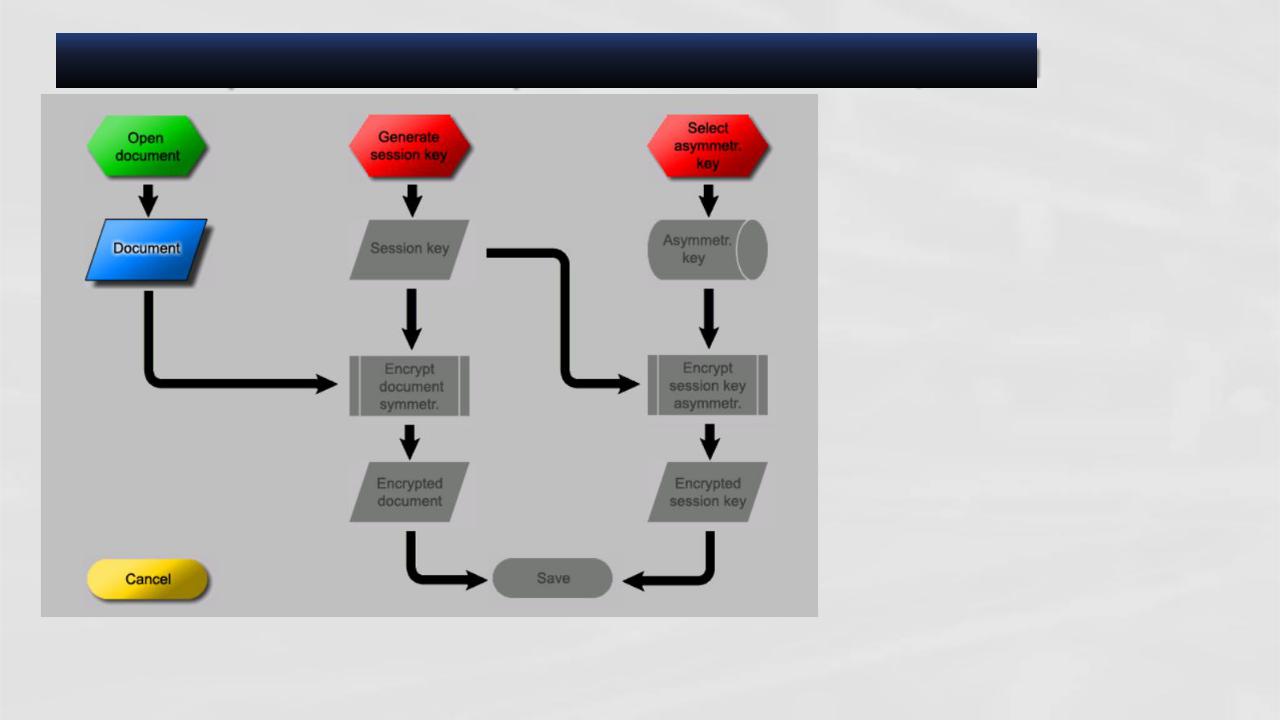

Цель - определить симметричный секретный ключ, зашифрованный открытым ключом криптосистемы

Цель - определить симметричный секретный ключ, зашифрованный открытым ключом криптосистемы

Условия атаки:

Условия атаки:

Нарушитель может перехватывать сообщения, адресованные серверу

Нарушитель может перехватывать сообщения, адресованные серверу

Нарушитель может модифицировать сообщения и направлять их серверу

Нарушитель может модифицировать сообщения и направлять их серверу

Нарушитель может классифицировать ответы сервера на ПРИНЯТО/ОТКЛОНЕНО

Нарушитель может классифицировать ответы сервера на ПРИНЯТО/ОТКЛОНЕНО

«Зеленый» – выполненные действия

«Зеленый» – выполненные действия

«Красный» - действия, готовые к выполнению

«Красный» - действия, готовые к выполнению

«Желтый» – завершающие действия

«Желтый» – завершающие действия

«Серый» - действия не готовые к исполнению

«Серый» - действия не готовые к исполнению