- •Поволжский государственный университет телекоммуникаций и информатики

- •Список сокращений

- •Введение

- •Лекция 1.

- •1. Общие характеристики

- •1.1 Основные определения и термины

- •1.2 Особенности лвс

- •Вопросы:

- •Лекция 2.

- •2. Топология вычислительной сети и методы доступа

- •2.1 Топология вычислительной сети

- •2.1.1 Общая шина

- •2.1.2 Кольцо

- •2.1.3 Звезда

- •Вопросы:

- •Лекции 3.

- •3. Эталонная модель взаимодействия открытых систем

- •3.1 Семиуровневая модель osi

- •3.2 Взаимодействие уровней модели osi

- •Вопросы:

- •Лекция 4.

- •4. Общие сведения и функции уровней osi

- •4.1 Прикладной уровень (Application layer)

- •4.2 Уровень представления данных (Presentation layer)

- •4.3 Сеансовый уровень (Session layer)

- •4.4 Транспортный уровень (Transport Layer)

- •4.5 Сетевой уровень (Network Layer)

- •4.6 Канальный уровень (Data Link)

- •4.7 Физический уровень (Physical Layer)

- •Вопросы:

- •Лекция 5.

- •5. Стек-протоколы локальных сетей

- •5.1 Уровень mac

- •5.2 Уровень llc

- •5.3 Стандарты лвс

- •Лекция 6

- •6. Методы доступа

- •6.1 Csma/cd

- •6.2 Csma/ca

- •6.3 Tpma

- •6.4 Tdma

- •6.5 Fdma

- •6.6 Тактируемый метод доступа.

- •6.7 Метод «вставка регистра».

- •Вопросы:

- •Лекция 7

- •7. Методы кодирования в локальных сетях

- •7.1 Коды без возврата к нулю nrz

- •7.2 Коды с возвратом к нулю rz

- •7.3 Манчестерский код

- •7.4 Дифференциальный манчестерский код

- •7.5 Код mlt-3

- •7.6 Код 8в6т

- •7.7 Код 4в5в

- •Вопросы:

- •Лекция 8

- •8. Структурированная кабельная система и среды передач

- •8.1 Принципы проектирования.

- •8.1.1 Стадии проектирования.

- •8.1.2 Телекоммуникационная стадия проектирования.

- •8.2 Этапы создания скс.

- •8.3 Международный стандарт iso/iec 11801 "Информационная технология – Универсальная Кабельная Система для зданий и территории заказчика".

- •8.4 Российские стандарты. Электроустановки зданий и сооружений

- •8.5 Среды передачи.

- •8.5.1 Физическая среда передачи данных.

- •8.5.2 Кабели связи, линии связи, каналы связи.

- •8.6 Типы кабелей и структурированные кабельные системы.

- •8.7 Кабельные системы.

- •8.8 Типы кабелей.

- •8.8.1 Кабель типа «витая пара» (twisted pair).

- •8.8.2 Коаксиальные кабели.

- •8.8.3 Оптоволоконный кабель.

- •8.9 Кабельные системы Ethernet.

- •10Base-t, 100Base-tx

- •10Base 2:

- •Лекция 9

- •9. Сетевые технологии

- •9.1 Ethernet 802.3

- •9.1.1 Аппаратура 10base 5

- •9.1.2 Аппаратура 10base 2

- •9.1.3 Аппаратура 10base т

- •9.1.4 Аппаратура 10base f

- •9.1.5 Выбор конфигураций Ethernet

- •9.1.6 Правило 5-4-3

- •9.1.7 Модель на основе подсчета временных характеристик сети Ethernet

- •9.1.8 Расчет двойного времени прохождения сигнала по сети

- •9.1.9 Расчет длины межкадрового интервала

- •9.2 Fast Ethernet 802.3

- •9.2.1 Краткая характеристика сети Fast Ethernet

- •9.2.2 100Base tx

- •9.2.3 100Base t4

- •9.2.4 100Base fx

- •9.2.5 Выбор конфигурации Fast Ethernet

- •9.2.6 Числовая модель

- •9.2.7 Дуплексный режим работы Fast Ethernet

- •9.2.8 Управление потоком в полудуплексном режиме

- •Вопросы:

- •Лекция 10

- •10. Сетевые технологии

- •10.1 Gigabit Ethernet

- •10.2 Стандарты 802.4 и 802.6

- •10.3 Token Ring 802.5

- •10.3.1 Характеристика сети Token Ring

- •10.3.2 Формат маркера и формат кадра Token Ring

- •10.3.3 Сравнение Token Ring и Ethernet

- •10.4 Arcnet

- •10.4.1 Основные характеристики сети Arcnet

- •10.5 Fddi

- •10.5.1 Основные технические характеристики fddi

- •10.5.2 Формат маркера и формат кадра fddi

- •10.5.3 Особенности fddi

- •10.6 100 Vg – Any lan

- •10.6.1 Основные технические характеристики сети Any lan

- •10.6.2 Режимы работы Any lan

- •Вопросы:

- •Лекция 11

- •11. Компоненты лвс

- •11.1 Основные компоненты (оборудование). Функции.

- •11.2 Сетевое оборудование

- •11.2.1 Сетевые адаптеры, или nic (Network Interface Card)

- •11.2.2 Настройка сетевого адаптера и трансивера

- •11.2.3 Функции сетевых адаптеров

- •11.2.4 Базовый, или физический, адрес

- •11.2.5 Типы сетевых адаптеров

- •11.2.6 Повторители и концентраторы

- •11.2.7 Планирование сети с концентратором

- •11.2.8 Преимущества концентратора

- •Вопросы:

- •Лекция 12

- •12. Мосты и коммутаторы

- •12.1 Коммутатор

- •12.2 Коммутатор локальной сети

- •12.3 Маршрутизатор

- •12.4 Шлюзы

- •Вопросы:

- •Лекция 13

- •13. Защита информации в локальных сетях

- •13.1 Классификация средств защиты информации

- •13.2 Классические алгоритмы шифрования данных

- •13.3 Стандартные методы шифрования

- •13.4 Программные средства защиты информации

- •Вопросы:

- •Лекция 14

- •14. Коммутируемые локальные сети

- •14.1 Логическая структуризация сети с помощью мостов и коммутаторов

- •14.2 Преимущества логической структуризации сети

- •14.3 Алгоритм прозрачного моста ieee 802.1d

- •14.4 Топологические ограничения коммутаторов в локальных сетях

- •14.5 Коммутаторы

- •14.5.1 Особенности коммутаторов

- •14.5.2 Неблокирующие коммутаторы

- •Вопросы:

- •Лекция 15

- •15. Виртуальные локальные сети (vlan)

- •15.1 Назначение виртуальных сетей

- •15.2 Типы виртуальных сетей

- •15.3 Vlan на основе группировки портов

- •15.4 Vlan на основе группировки мас-адресов

- •15.5 Использование меток в дополнительном поле кадра — стандарты 802.1 q/p и фирменные решения

- •15.6 Использование спецификации lane

- •15.7 Использование сетевого протокола

- •Вопросы:

- •Лекция 16

- •16. Беспроводные локальные сети

- •16.1 Технологии, используемые в радиочастотных локальных сетях

- •16.2 Конфигурации радиочастотных локальных сетей

- •16.3 Беспроводные локальные сети на инфракрасном излучении

- •16.4 Wi-Fi

- •16.4.1 Несколько компонентов «прикладного» wi-fi

- •16.4.2 Перспективы развития «прикладного» wi-fi

- •Вопросы:

- •17. Сетевое управление

- •17.1 Функциональные группы задач управления

- •17.2 Архитектуры систем управления сетями

- •17.3 Стандарты систем управления на основе протокола snmp

- •17.4 Структура snmp mib

- •17.5 Формат snmp-сообщений

- •17.6 Недостатки протокола snmp

- •17.7 Протокол tftp

- •17.8 Web-управление

- •17.9 Консольное управление

- •17.10 Управление через Telnet

- •Вопросы:

- •Глоссарий

- •Список рекомендуемых источников

- •443010, Г. Самара, ул. Льва Толстого 23.

Вопросы:

1. Для какой цели используется алгоритм покрывающего дерева?

2. Дайте определение покрывающего дерева.

3. Какой порт коммутатора называется корневым?

4. Какой порт называется назначенным?

5. Каким образом измеряется расстояние между коммутаторами в STA?

6. Назовите три этапа построения активной топологии покрывающего дерева.

7. Каким образом выбирается корневой порт из нескольких претендентов, если расстояния до корневого коммутатора у них равны?

8. Может ли администратор влиять на выбор корневого коммутатора?

9. Каким образом коммутаторы решают, что выбор активной топологии завершен?

10. Что побуждает коммутатор начать процедуру поиска новой активной топологии?

11. В чем основной недостаток STA?

12. Чего позволяет добиться агрегирование каналов?

13. Как взаимодействуют алгоритм покрывающего дерева и агрегирование каналов?

14. В чем ограничения агрегирования каналов?

15. В чем отличие между односторонним и двусторонним транком?

16. По каким соображениям выбирает порт транка при передаче кадра?

17. Зачем учитывать принадлежность кадров к одному сеансу при использовании агрегированного канала?

18. Почему VLAN можно назвать доменом широковещательного трафика?

19. Каким образом можно объединить несколько виртуальных локальных сетей?

20. Назовите основные способы образования VLAN.

21. Почему группирование портов плохо работает в сети, построенной на нескольких коммутаторах?

22. Можно ли одновременно использовать группирование портов и стандарт IEEE802.1Q?

23. Какие механизмы обеспечения показателей QoS поддерживают коммутаторы локальных сетей?

24. На сколько классов рекомендует разделять трафик стандарт IEEE 802.1D-1998?

25. Перечислите ограничения сетей, построенных на основе коммутаторов.

26. В каких случаях целесообразнее выполнить агрегирование каналов, чем выбрать более скоростную версию технологии Ethernet?

27. Каким образом стандарт IEEE 802.1Q решает проблему построения VLAN на нескольких коммутаторах?

28. Должен ли алгоритм покрывающего дерева учитывать наличие в сети VLAN?

29. Что делать, если коммутаторы сети поддерживают меньшее количество очередей, чем существует классов трафика?

Лекция 15

15. Виртуальные локальные сети (vlan)

15.1 Назначение виртуальных сетей

Кроме своего основного назначения — повышения пропускной способности связей в сети - коммутатор позволяет локализовывать потоки информации в сети, а также контролировать эти потоки и управлять ими, используя пользовательские фильтры. Однако пользовательский фильтр может запретить передачи кадров только по конкретным адресам, а широковещательный трафик он передает всем сегментам сети. Так требует алгоритм работы моста, который реализован в коммутаторе, поэтому сети, созданные на основе мостов и коммутаторов иногда называют плоскими - из-за отсутствия барьеров на пути широковещательного трафика.

Технология виртуальных сетей (Virtual LAN, VLAN) позволяет преодолеть указанное ограничение. Виртуальной сетью называется группа узлов сети, трафик которой, в том числе и широковещательный, на канальном уровне полностью изолирован от других узлов сети. Это означает, что передача кадров между разными виртуальными сегментами на основании адреса канального уровня невозможна, независимо от типа адреса — уникального, группового или широковещательного. В то же время внутри виртуальной сети кадры передаются по технологии коммутации, то есть только на тот порт, который связан с адресом назначения кадра.

Говорят, что виртуальная сеть образует домен широковещательного трафика (broadcast domain), по аналогии с доменом коллизий, который образуется повторителями сетей Ethernet.

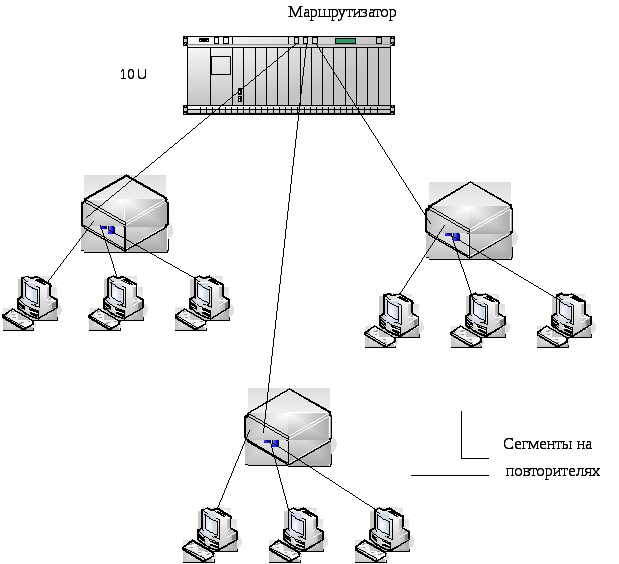

Назначение технологии виртуальных сетей состоит в облегчении процесса создания независимых сетей, которые затем должны связываться с помощью протоколов сетевого уровня. Для решения этой задачи до появления технологии виртуальных сетей использовались отдельные повторители, каждый из которых образовывал независимую сеть. Затем эти сети связывались маршрутизаторами в единую интерсеть (рисунок 15.1).

Рисунок. 15.1 Интерсеть, состоящая из сетей, построенных на основе повторителей.

При изменении состава сегментов (переход пользователя в другую сеть, дробление крупных сегментов) при таком подходе приходится производить физическую перекоммутацию разъемов на передних панелях повторителей или в кроссовых панелях, что не очень удобно в больших сетях - много физической работы, к тому же высока вероятность ошибки.

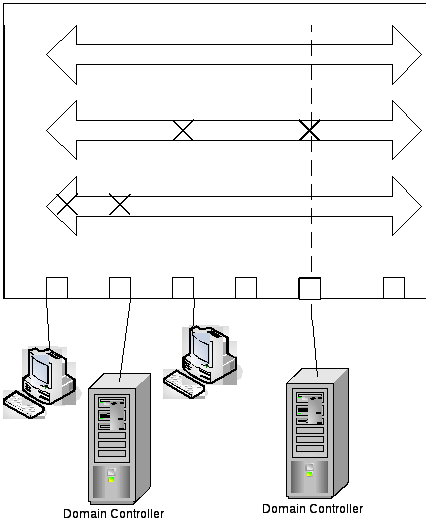

Поэтому для устранения необходимости физической перекоммутации узлов стали применять многосегментные повторители (рис. 15.2). В наиболее совершенных моделях таких повторителей приписывание отдельного порта к любому из внутренних сегментов производится программным путем, обычно с помощью удобного графического интерфейса. Примерами таких повторителей могут служить концентратор Distributed 5000 компании Bay Networks и концентратор PortSwitch компании 3Com. Программное приписывание порта сегменту часто называют статической или конфигурационной коммутацией.

Рисунок. 15.2 Многосегментный повторитель с конфигурационной коммутацией.

Однако решение задачи изменения состава сегментов с помощью повторителей накладывает некоторые ограничения на структуру сети — количество сегментов такого повторителя обычно невелико, поэтому выделить каждому узлу свой сегмент, как это можно сделать с помощью коммутатора, нереально. Поэтому сети, построенные на основе повторителей с конфигурационной коммутацией, по-прежнему основаны на разделении среды передачи данных между большим количеством узлов, и, следовательно, обладают гораздо меньшей производительностью по сравнению с сетями, построенными на основе коммутаторов.

При использовании технологии виртуальных сетей в коммутаторах одновременно решаются две задачи:

повышение производительности в каждой из виртуальных сетей, так как коммутатор передает кадры в такой сети только узлу назначения;

изоляция сетей друг от друга для управления правами доступа пользователей и создания защитных барьеров на пути широковещательных штормов.

Для связи виртуальных сетей в интерсеть требуется привлечение сетевого уровня. Он может быть реализован в отдельном маршрутизаторе, а может работать и в составе программного обеспечения коммутатора.