- •Поволжский государственный университет телекоммуникаций и информатики

- •Список сокращений

- •Введение

- •Лекция 1.

- •1. Общие характеристики

- •1.1 Основные определения и термины

- •1.2 Особенности лвс

- •Вопросы:

- •Лекция 2.

- •2. Топология вычислительной сети и методы доступа

- •2.1 Топология вычислительной сети

- •2.1.1 Общая шина

- •2.1.2 Кольцо

- •2.1.3 Звезда

- •Вопросы:

- •Лекции 3.

- •3. Эталонная модель взаимодействия открытых систем

- •3.1 Семиуровневая модель osi

- •3.2 Взаимодействие уровней модели osi

- •Вопросы:

- •Лекция 4.

- •4. Общие сведения и функции уровней osi

- •4.1 Прикладной уровень (Application layer)

- •4.2 Уровень представления данных (Presentation layer)

- •4.3 Сеансовый уровень (Session layer)

- •4.4 Транспортный уровень (Transport Layer)

- •4.5 Сетевой уровень (Network Layer)

- •4.6 Канальный уровень (Data Link)

- •4.7 Физический уровень (Physical Layer)

- •Вопросы:

- •Лекция 5.

- •5. Стек-протоколы локальных сетей

- •5.1 Уровень mac

- •5.2 Уровень llc

- •5.3 Стандарты лвс

- •Лекция 6

- •6. Методы доступа

- •6.1 Csma/cd

- •6.2 Csma/ca

- •6.3 Tpma

- •6.4 Tdma

- •6.5 Fdma

- •6.6 Тактируемый метод доступа.

- •6.7 Метод «вставка регистра».

- •Вопросы:

- •Лекция 7

- •7. Методы кодирования в локальных сетях

- •7.1 Коды без возврата к нулю nrz

- •7.2 Коды с возвратом к нулю rz

- •7.3 Манчестерский код

- •7.4 Дифференциальный манчестерский код

- •7.5 Код mlt-3

- •7.6 Код 8в6т

- •7.7 Код 4в5в

- •Вопросы:

- •Лекция 8

- •8. Структурированная кабельная система и среды передач

- •8.1 Принципы проектирования.

- •8.1.1 Стадии проектирования.

- •8.1.2 Телекоммуникационная стадия проектирования.

- •8.2 Этапы создания скс.

- •8.3 Международный стандарт iso/iec 11801 "Информационная технология – Универсальная Кабельная Система для зданий и территории заказчика".

- •8.4 Российские стандарты. Электроустановки зданий и сооружений

- •8.5 Среды передачи.

- •8.5.1 Физическая среда передачи данных.

- •8.5.2 Кабели связи, линии связи, каналы связи.

- •8.6 Типы кабелей и структурированные кабельные системы.

- •8.7 Кабельные системы.

- •8.8 Типы кабелей.

- •8.8.1 Кабель типа «витая пара» (twisted pair).

- •8.8.2 Коаксиальные кабели.

- •8.8.3 Оптоволоконный кабель.

- •8.9 Кабельные системы Ethernet.

- •10Base-t, 100Base-tx

- •10Base 2:

- •Лекция 9

- •9. Сетевые технологии

- •9.1 Ethernet 802.3

- •9.1.1 Аппаратура 10base 5

- •9.1.2 Аппаратура 10base 2

- •9.1.3 Аппаратура 10base т

- •9.1.4 Аппаратура 10base f

- •9.1.5 Выбор конфигураций Ethernet

- •9.1.6 Правило 5-4-3

- •9.1.7 Модель на основе подсчета временных характеристик сети Ethernet

- •9.1.8 Расчет двойного времени прохождения сигнала по сети

- •9.1.9 Расчет длины межкадрового интервала

- •9.2 Fast Ethernet 802.3

- •9.2.1 Краткая характеристика сети Fast Ethernet

- •9.2.2 100Base tx

- •9.2.3 100Base t4

- •9.2.4 100Base fx

- •9.2.5 Выбор конфигурации Fast Ethernet

- •9.2.6 Числовая модель

- •9.2.7 Дуплексный режим работы Fast Ethernet

- •9.2.8 Управление потоком в полудуплексном режиме

- •Вопросы:

- •Лекция 10

- •10. Сетевые технологии

- •10.1 Gigabit Ethernet

- •10.2 Стандарты 802.4 и 802.6

- •10.3 Token Ring 802.5

- •10.3.1 Характеристика сети Token Ring

- •10.3.2 Формат маркера и формат кадра Token Ring

- •10.3.3 Сравнение Token Ring и Ethernet

- •10.4 Arcnet

- •10.4.1 Основные характеристики сети Arcnet

- •10.5 Fddi

- •10.5.1 Основные технические характеристики fddi

- •10.5.2 Формат маркера и формат кадра fddi

- •10.5.3 Особенности fddi

- •10.6 100 Vg – Any lan

- •10.6.1 Основные технические характеристики сети Any lan

- •10.6.2 Режимы работы Any lan

- •Вопросы:

- •Лекция 11

- •11. Компоненты лвс

- •11.1 Основные компоненты (оборудование). Функции.

- •11.2 Сетевое оборудование

- •11.2.1 Сетевые адаптеры, или nic (Network Interface Card)

- •11.2.2 Настройка сетевого адаптера и трансивера

- •11.2.3 Функции сетевых адаптеров

- •11.2.4 Базовый, или физический, адрес

- •11.2.5 Типы сетевых адаптеров

- •11.2.6 Повторители и концентраторы

- •11.2.7 Планирование сети с концентратором

- •11.2.8 Преимущества концентратора

- •Вопросы:

- •Лекция 12

- •12. Мосты и коммутаторы

- •12.1 Коммутатор

- •12.2 Коммутатор локальной сети

- •12.3 Маршрутизатор

- •12.4 Шлюзы

- •Вопросы:

- •Лекция 13

- •13. Защита информации в локальных сетях

- •13.1 Классификация средств защиты информации

- •13.2 Классические алгоритмы шифрования данных

- •13.3 Стандартные методы шифрования

- •13.4 Программные средства защиты информации

- •Вопросы:

- •Лекция 14

- •14. Коммутируемые локальные сети

- •14.1 Логическая структуризация сети с помощью мостов и коммутаторов

- •14.2 Преимущества логической структуризации сети

- •14.3 Алгоритм прозрачного моста ieee 802.1d

- •14.4 Топологические ограничения коммутаторов в локальных сетях

- •14.5 Коммутаторы

- •14.5.1 Особенности коммутаторов

- •14.5.2 Неблокирующие коммутаторы

- •Вопросы:

- •Лекция 15

- •15. Виртуальные локальные сети (vlan)

- •15.1 Назначение виртуальных сетей

- •15.2 Типы виртуальных сетей

- •15.3 Vlan на основе группировки портов

- •15.4 Vlan на основе группировки мас-адресов

- •15.5 Использование меток в дополнительном поле кадра — стандарты 802.1 q/p и фирменные решения

- •15.6 Использование спецификации lane

- •15.7 Использование сетевого протокола

- •Вопросы:

- •Лекция 16

- •16. Беспроводные локальные сети

- •16.1 Технологии, используемые в радиочастотных локальных сетях

- •16.2 Конфигурации радиочастотных локальных сетей

- •16.3 Беспроводные локальные сети на инфракрасном излучении

- •16.4 Wi-Fi

- •16.4.1 Несколько компонентов «прикладного» wi-fi

- •16.4.2 Перспективы развития «прикладного» wi-fi

- •Вопросы:

- •17. Сетевое управление

- •17.1 Функциональные группы задач управления

- •17.2 Архитектуры систем управления сетями

- •17.3 Стандарты систем управления на основе протокола snmp

- •17.4 Структура snmp mib

- •17.5 Формат snmp-сообщений

- •17.6 Недостатки протокола snmp

- •17.7 Протокол tftp

- •17.8 Web-управление

- •17.9 Консольное управление

- •17.10 Управление через Telnet

- •Вопросы:

- •Глоссарий

- •Список рекомендуемых источников

- •443010, Г. Самара, ул. Льва Толстого 23.

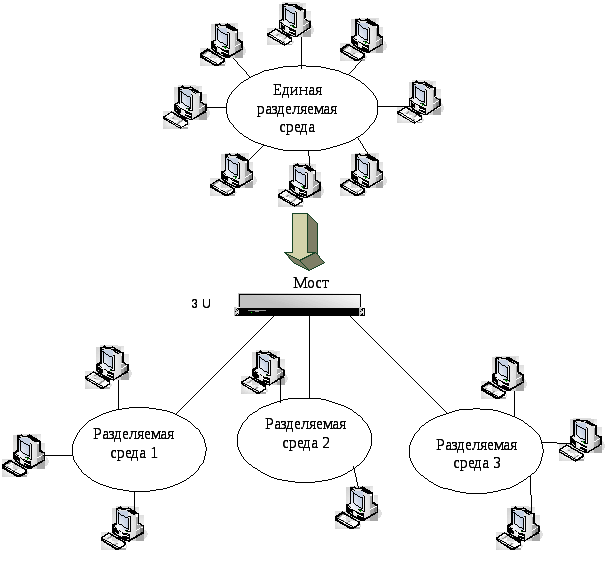

14.2 Преимущества логической структуризации сети

Ограничения, возникающие из-за использования одной разделяемой среды, можно преодолеть, выполнив логическую структуризацию сети, т.е сегментировать единую разделяемую среду на несколько и соединить полученные сегменты сети такими устройствами, как мосты, коммутаторы или маршрутизаторы.

Перечисленные устройства передают кадры с одного своего порта на другой, анализируя адрес назначения, помещенный в этих кадрах. Мосты и коммутаторы выполняют операцию передачи кадров на основе плоских адресов канального уровня, то есть МАС - адресов, а маршрутизаторы используют для этой цели иерархические адреса сетевого уровня.

Логическая структуризация позволяет решить несколько задач, основные из них: повышение производительности, гибкости, безопасности и управляемости сети.

Рисунок.

14.2 Логическая структуризация сети.

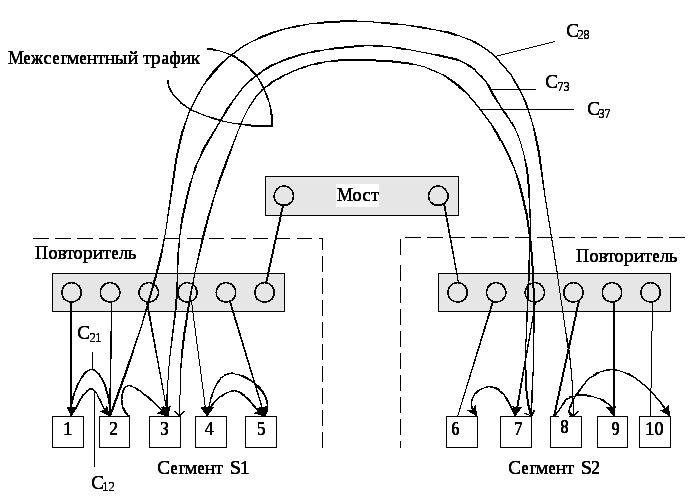

Рисунок.

14.2 Логическая структуризация сети.

Повышение

производительности. Для

иллюстрации эффекта повышения

производительности, который является

главной целью логической структуризации,

рассмотрим рисунок 14.2. На нем показаны

два сегмента Ethernet,

соединенные мостом. Внутри сегментов

имеются повторители. До деления сети

на сегменты весь трафик, генерируемый

узлами сети, был общим (представим, что

вместо моста был повторитель) и учитывался

при определении коэффициента использования

сети. Если обозначить среднюю интенсивность

трафика, идущего от узла i

к узлу, через Сij,

то суммарный трафик, который должна

была передавать сеть до деления на

сегменты, равен

![]() (считаем,

что суммирование проводится по всем

узлам).

(считаем,

что суммирование проводится по всем

узлам).

После

разделения сети подсчитаем нагрузку

отдельно для каждого сегмента. Например,

нагрузка сегмента S1

стала равна CS1

+ CS1-S2,

где

S1

— внутренний трафик сегмента S1,

a

CS1.S2

— межсегментный трафик. Чтобы показать,

что нагрузка сегмента S1

стала меньше, чем нагрузка исходной

сети, заметим, что общую нагрузку сети

до разделения на сегменты можно

представить в таком виде:

![]()

Рисунок. 14.3 Изменение нагрузки при деление сети на сегменты.

Значит,

нагрузка сегмента S1

после разделения стала равной

![]() ,т.е.

стала меньше на величину внутреннего

трафика сегментаS2.

Аналогичные рассуждения можно повторить

относительно сегмента S2.

Следовательно, в соответствии с графиками,

приведенными на рисунке 14.1., задержки

в сегментах уменьшились, а полезная

пропускная способность, приходящаяся

на один узел, увеличилась.

,т.е.

стала меньше на величину внутреннего

трафика сегментаS2.

Аналогичные рассуждения можно повторить

относительно сегмента S2.

Следовательно, в соответствии с графиками,

приведенными на рисунке 14.1., задержки

в сегментах уменьшились, а полезная

пропускная способность, приходящаяся

на один узел, увеличилась.

Ранее было отмечено, что деление сети на логические сегменты почти всегда снижает нагрузку в новых сегментах. Слово «почти» учитывает очень редкий случай, когда сеть разбита на сегменты так, что внутренний трафик каждого сегмента равен нулю, то есть весь трафик является межсегментным. Для примера, представленного на рисунке 14.3, это означало бы, что все компьютеры сегмента S1 обмениваются данными только с компьютерами сегмента S2, и наоборот.

На практике в сети всегда можно выделить группу компьютеров, которые принадлежат сотрудникам, решающим общую задачу. Это могут быть сотрудники одной рабочей группы, отдела, другого структурного подразделения предприятия. В большинстве случаев им нужен доступ к ресурсам сети их отдела и только изредка — доступ к удаленным ресурсам.

В 80 - е годы существовало эмпирическое правило, говорящее о том, что можно разделить сеть на сегменты так, что 80 % трафика составят обращения к локальным ресурсам и только 20 % — к удаленным. Сегодня такая закономерность не всегда соответствует действительности, она может трансформироваться в правило 50 на 50 % и даже 20 на 80 % (например, большая часть обращений направлена к ресурсам Интернета или к централизованным серверам предприятия). Тем не менее, в любом случае внутрисегментный трафик существует. Если его нет, значит, сеть разбита на логические сегменты неверно.

Повышение гибкости сети. При построении сети как совокупности сегментов каждый из них может быть адаптирован к специфическим потребностям рабочей группы или отдела. Например, в одном сегменте может использоваться технология Ethernet и ОС Unix, в другом — Token Ring и OS-400. Вместе с тем, у пользователей обоих сегментов есть возможность обмениваться данными через мосты - коммутаторы. Процесс разбиения сети на логические сегменты можно рассматривать и в обратном направлении, как процесс создания большой сети из уже имеющихся небольших сетей.

Повышение безопасности данных. Устанавливая различные логические фильтры на мостах - коммутаторах, можно контролировать доступ пользователей к ресурсам других сегментов, чего не позволяют делать повторители.

Повышение управляемости сети. Побочным эффектом снижения трафика и повышения безопасности данных является упрощение управления сетью. Проблемы очень часто локализуются внутри сегмента. Сегменты образуют логические домены управления сетью.

Как уже не раз отмечалось, сеть можно разделить на логические сегменты с помощью устройств двух типов — мостов и коммутаторов. Сразу после появления коммутаторов в начале 90-х годов отделы маркетинга компаний, которые первые начали производить эти новые устройства, пытались создать у производителей впечатление, что мост и коммутатор — это принципиально разные устройства, что совершенно неверно.

Мост и коммутатор – функциональные близнецы. Основное различие коммутатора от моста заключается в том, что мост обрабатывает кадры последовательно, а коммутатор – параллельно.

Оба эти устройства продвигают кадры на основании одного и того же алгоритма, а именно алгоритма прозрачного моста, описанного в стандарте IEEE 802.ID.

Этот стандарт, разработанный задолго до появления первого коммутатора, описывал работу моста, поэтому совершенно естественно, что в его названии и содержании используется термин «мост». Некоторая путаница возникла, когда на свет появились первые модели коммутаторов — они выполняли тот же алгоритм продвижения кадров, описанный в стандарте IEEE 802.1D, который был с десяток лет отработан мостами. И хотя мосты, для которых алгоритм был разработан, сегодня уже относятся к практически «вымершему» виду коммуникационных устройств, в стандартах, описывающих работу коммутатора, следуя традиции, используют термин «мост». Мы же не будем столь консервативными, и при описании алгоритмов 802.1D в следующем разделе будем позволять себе иногда использовать термин «коммутатор», кроме тех случаев, когда речь пойдет об официальном названии стандарта или когда необходимо будет подчеркнуть разницу между двумя типами устройств.