- •Поволжский государственный университет телекоммуникаций и информатики

- •Список сокращений

- •Введение

- •Лекция 1.

- •1. Общие характеристики

- •1.1 Основные определения и термины

- •1.2 Особенности лвс

- •Вопросы:

- •Лекция 2.

- •2. Топология вычислительной сети и методы доступа

- •2.1 Топология вычислительной сети

- •2.1.1 Общая шина

- •2.1.2 Кольцо

- •2.1.3 Звезда

- •Вопросы:

- •Лекции 3.

- •3. Эталонная модель взаимодействия открытых систем

- •3.1 Семиуровневая модель osi

- •3.2 Взаимодействие уровней модели osi

- •Вопросы:

- •Лекция 4.

- •4. Общие сведения и функции уровней osi

- •4.1 Прикладной уровень (Application layer)

- •4.2 Уровень представления данных (Presentation layer)

- •4.3 Сеансовый уровень (Session layer)

- •4.4 Транспортный уровень (Transport Layer)

- •4.5 Сетевой уровень (Network Layer)

- •4.6 Канальный уровень (Data Link)

- •4.7 Физический уровень (Physical Layer)

- •Вопросы:

- •Лекция 5.

- •5. Стек-протоколы локальных сетей

- •5.1 Уровень mac

- •5.2 Уровень llc

- •5.3 Стандарты лвс

- •Лекция 6

- •6. Методы доступа

- •6.1 Csma/cd

- •6.2 Csma/ca

- •6.3 Tpma

- •6.4 Tdma

- •6.5 Fdma

- •6.6 Тактируемый метод доступа.

- •6.7 Метод «вставка регистра».

- •Вопросы:

- •Лекция 7

- •7. Методы кодирования в локальных сетях

- •7.1 Коды без возврата к нулю nrz

- •7.2 Коды с возвратом к нулю rz

- •7.3 Манчестерский код

- •7.4 Дифференциальный манчестерский код

- •7.5 Код mlt-3

- •7.6 Код 8в6т

- •7.7 Код 4в5в

- •Вопросы:

- •Лекция 8

- •8. Структурированная кабельная система и среды передач

- •8.1 Принципы проектирования.

- •8.1.1 Стадии проектирования.

- •8.1.2 Телекоммуникационная стадия проектирования.

- •8.2 Этапы создания скс.

- •8.3 Международный стандарт iso/iec 11801 "Информационная технология – Универсальная Кабельная Система для зданий и территории заказчика".

- •8.4 Российские стандарты. Электроустановки зданий и сооружений

- •8.5 Среды передачи.

- •8.5.1 Физическая среда передачи данных.

- •8.5.2 Кабели связи, линии связи, каналы связи.

- •8.6 Типы кабелей и структурированные кабельные системы.

- •8.7 Кабельные системы.

- •8.8 Типы кабелей.

- •8.8.1 Кабель типа «витая пара» (twisted pair).

- •8.8.2 Коаксиальные кабели.

- •8.8.3 Оптоволоконный кабель.

- •8.9 Кабельные системы Ethernet.

- •10Base-t, 100Base-tx

- •10Base 2:

- •Лекция 9

- •9. Сетевые технологии

- •9.1 Ethernet 802.3

- •9.1.1 Аппаратура 10base 5

- •9.1.2 Аппаратура 10base 2

- •9.1.3 Аппаратура 10base т

- •9.1.4 Аппаратура 10base f

- •9.1.5 Выбор конфигураций Ethernet

- •9.1.6 Правило 5-4-3

- •9.1.7 Модель на основе подсчета временных характеристик сети Ethernet

- •9.1.8 Расчет двойного времени прохождения сигнала по сети

- •9.1.9 Расчет длины межкадрового интервала

- •9.2 Fast Ethernet 802.3

- •9.2.1 Краткая характеристика сети Fast Ethernet

- •9.2.2 100Base tx

- •9.2.3 100Base t4

- •9.2.4 100Base fx

- •9.2.5 Выбор конфигурации Fast Ethernet

- •9.2.6 Числовая модель

- •9.2.7 Дуплексный режим работы Fast Ethernet

- •9.2.8 Управление потоком в полудуплексном режиме

- •Вопросы:

- •Лекция 10

- •10. Сетевые технологии

- •10.1 Gigabit Ethernet

- •10.2 Стандарты 802.4 и 802.6

- •10.3 Token Ring 802.5

- •10.3.1 Характеристика сети Token Ring

- •10.3.2 Формат маркера и формат кадра Token Ring

- •10.3.3 Сравнение Token Ring и Ethernet

- •10.4 Arcnet

- •10.4.1 Основные характеристики сети Arcnet

- •10.5 Fddi

- •10.5.1 Основные технические характеристики fddi

- •10.5.2 Формат маркера и формат кадра fddi

- •10.5.3 Особенности fddi

- •10.6 100 Vg – Any lan

- •10.6.1 Основные технические характеристики сети Any lan

- •10.6.2 Режимы работы Any lan

- •Вопросы:

- •Лекция 11

- •11. Компоненты лвс

- •11.1 Основные компоненты (оборудование). Функции.

- •11.2 Сетевое оборудование

- •11.2.1 Сетевые адаптеры, или nic (Network Interface Card)

- •11.2.2 Настройка сетевого адаптера и трансивера

- •11.2.3 Функции сетевых адаптеров

- •11.2.4 Базовый, или физический, адрес

- •11.2.5 Типы сетевых адаптеров

- •11.2.6 Повторители и концентраторы

- •11.2.7 Планирование сети с концентратором

- •11.2.8 Преимущества концентратора

- •Вопросы:

- •Лекция 12

- •12. Мосты и коммутаторы

- •12.1 Коммутатор

- •12.2 Коммутатор локальной сети

- •12.3 Маршрутизатор

- •12.4 Шлюзы

- •Вопросы:

- •Лекция 13

- •13. Защита информации в локальных сетях

- •13.1 Классификация средств защиты информации

- •13.2 Классические алгоритмы шифрования данных

- •13.3 Стандартные методы шифрования

- •13.4 Программные средства защиты информации

- •Вопросы:

- •Лекция 14

- •14. Коммутируемые локальные сети

- •14.1 Логическая структуризация сети с помощью мостов и коммутаторов

- •14.2 Преимущества логической структуризации сети

- •14.3 Алгоритм прозрачного моста ieee 802.1d

- •14.4 Топологические ограничения коммутаторов в локальных сетях

- •14.5 Коммутаторы

- •14.5.1 Особенности коммутаторов

- •14.5.2 Неблокирующие коммутаторы

- •Вопросы:

- •Лекция 15

- •15. Виртуальные локальные сети (vlan)

- •15.1 Назначение виртуальных сетей

- •15.2 Типы виртуальных сетей

- •15.3 Vlan на основе группировки портов

- •15.4 Vlan на основе группировки мас-адресов

- •15.5 Использование меток в дополнительном поле кадра — стандарты 802.1 q/p и фирменные решения

- •15.6 Использование спецификации lane

- •15.7 Использование сетевого протокола

- •Вопросы:

- •Лекция 16

- •16. Беспроводные локальные сети

- •16.1 Технологии, используемые в радиочастотных локальных сетях

- •16.2 Конфигурации радиочастотных локальных сетей

- •16.3 Беспроводные локальные сети на инфракрасном излучении

- •16.4 Wi-Fi

- •16.4.1 Несколько компонентов «прикладного» wi-fi

- •16.4.2 Перспективы развития «прикладного» wi-fi

- •Вопросы:

- •17. Сетевое управление

- •17.1 Функциональные группы задач управления

- •17.2 Архитектуры систем управления сетями

- •17.3 Стандарты систем управления на основе протокола snmp

- •17.4 Структура snmp mib

- •17.5 Формат snmp-сообщений

- •17.6 Недостатки протокола snmp

- •17.7 Протокол tftp

- •17.8 Web-управление

- •17.9 Консольное управление

- •17.10 Управление через Telnet

- •Вопросы:

- •Глоссарий

- •Список рекомендуемых источников

- •443010, Г. Самара, ул. Льва Толстого 23.

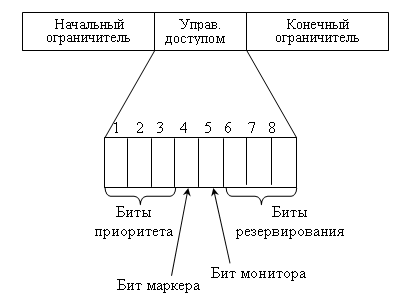

10.3.2 Формат маркера и формат кадра Token Ring

Маркер представляет собой управляющий пакет, циркулирующий по сети и содержащий 3 байта.

Рисунок.10.5 Формат маркера.

Начальный ограничитель указывает на начало маркера (кадра) и представляет собой комбинацию вида JKØJKØØØ, где J, K – это «не данные», то есть они не принадлежат манчестерскому коду, они не имеют перехода в середине бита, полярность J соответствует полярности второй половине предыдущего бита и полярность К соответствует противоположной полярности второй половины предыдущего бита.

Конечный ограничитель указывает на конец маркера (кадра) и представляет собой последовательность вида JK1JK1IE, где J,K – «не данные».

I – указывает на признак промежуточного кадра (если I=1) или последнего кадра (если I=0).

Е – указывает на признак ошибки: Е=1, если есть ошибка; Е=0, если нет ошибки в кадре.

Биты приоритета позволяют абоненту присваивать приоритеты своим пакетам, и пакет присоединяется к маркеру только тогда, когда его приоритет такой же или выше приоритета маркера.

Бит маркера – определяет, присоединен ли к маркеру пакет, и равен единице, если передаётся маркер без пакета.

Бит монитора, установленный в единицу, говорит о том, что маркер передан активным монитором. Активный монитор – компьютер, который следит за циркулирующем маркером. Бит монитора служит для прекращения длительного циркулирования кадра. Если к активному монитору возвращается кадр с низким приоритетом и установленным битом монитора в единицу, то монитор будет сбрасывать этот кадр, то есть не будет передавать его дальше.

Биты резервирования позволяют абоненту зарезервировать своё право на дальнейшее использование сети. Если приоритет абонента выше, чем текущее значение поля резервирования, то он может записать туда свой приоритет вместо прежнего.

|

Начальный огран. |

Управление доступом |

Управление кадром |

Адрес Приемника |

Адрес отпр. |

Данные |

Контрольная сумма |

Конечный огран. |

Состояние кадра |

|

1 байт |

1 байт |

1 байт |

6 байт |

6 байт |

до 4096байт |

4 байта |

1 байт |

1 байт |

|

Рисунок.10.6 Формат кадра Token Ring. | ||||||||

Управление кадром определяет тип кадра: либо это кадр УДС (управление доступом к среде), либо это кадр УЛЗ (управление логическим звеном).

Состояние кадра имеет вид ACrrACrr,

где А – бит опознания адреса, устанавливается в единицу станцией, опознавшей собственный адрес,

С – бит копирования, устанавливается в единицу станцией, скопировавшей адрес.

Поля начальный ограничитель, управление доступом и конечный ограничитель соответствуют аналогичным полям маркера.

Поле контрольной суммы позволяет определить ошибки в кадре.

10.3.3 Сравнение Token Ring и Ethernet

1. Token Ring обеспечивает гарантированную задержку, а Ethernet не может обеспечить гарантированную задержку. Задержка в Ethernet возрастает с ростом интенсивности передачи.

2. Длина кадра в Token Ring 4,5 тысяч байт, а в Ethernet 1,5 тысяч байт, то есть для передачи данных Token Ring эффективнее.

3. Метод доступа маркерный в Token Ring более сложный, чем множественный доступ в Ethernet, поэтому сетевые адаптеры Token Ring более дорогие, чем сетевые адаптеры Ethernet и сеть Token Ring более дорогая.

4. Наибольшую долю рынка имеет технология Ethernet. В России практически все локальные сети Ethernet, тем не менее, Token Ring имеет свою область применения, а именно Token Ring целесообразно применить в технологических процессах, потому что Token Ring хорошо держит нагрузку и имеет гарантированную задержку. Это свойство в технологических процессах очень важно.

5. Token Ring, по мнению некоторых экспертов, является более надёжной.