- •Введение

- •Глава 1. Проектирование баз данных

- •1.1. История развития баз данных и субд

- •1.2. Введение в субд

- •1.2.1. Основные термины, понятия и определения

- •1.2.2. Классификация субд

- •1) Сетевые, корпоративные, распределенные, клиент-серверные, полнофункциональные, масштабируемые, “большие” субд.

- •2) Локальные, персональные, настольные, файл-серверные, “малые” субд.

- •1.3. Модели данных

- •1.3.1. Типы связей между объектами

- •1.3.2. Формы записи инфологической (концептуальной) модели

- •1.3.3. Уровни представления и независимости данных

- •1.3.4. Порядок взаимодействия пользователя, субд и ос

- •1.3.5. Поддержка целостности базы данных

- •1.3.6. Иерархическая модель

- •1.3.7. Сетевая модель

- •1.3.8. Реляционная модель

- •1.3.8.1. Отношения

- •1.3.8.2. Теоретико-множественные операции с отношениями

- •1.3.8.3. Правила Кодда

- •1.3.8.4. Индексирование таблиц

- •1.3.8.5. Связывание таблиц

- •1.3.9. Постреляционная модель

- •1.3.10. Многомерная модель

- •1.3.11. Объектно‑ориентированная модель

- •1.4. Модели использования баз данных в сети

- •1.4.1. Сеть

- •1.4.2. Модели использования баз данных

- •1.4.2.1. Локальная однопользовательская модель

- •1.4.2.2. Файл-серверная модель

- •1.4.2.3. Клиент-серверная модель

- •В моделях «клиент–сервер»

- •1.4.2.4. Модель удаленного доступа (rda)

- •1.4.2.5. Модель сервера данных

- •1.4.2.6. Трехзвенная распределенная модель

- •1.4.2.7. Модели серверов баз данных

- •1.4.2.8. Клиент-Интернет

- •1.4.2.9. ИнтерфейсOdbc

- •1.4.3. Мониторы обработки транзакций (tpm)

- •1.4.4. Децентрализованное управление базами данных

- •1.4.5. Таблицы в локальных сетях

- •1.5. Проектирование баз данных

- •1.5.1. Принципы и этапы проектирования и создания баз данных

- •1.4.Определение доменов атрибутов.

- •1.5. Определение первичных и вторичных ключей.

- •1.6. Определение суперклассов и подклассов для типов сущностей.

- •1.7. Создание er‑диаграмм для отдельных пользователей.

- •2.6. Создание er‑диаграмм для отдельных пользователей.

- •3.4. Создание er‑диаграммы глобальной логической модели.

- •4. Создание глобальной логической модели в среде целевой субд.

- •6. Разработка механизма защиты.

- •1.5.3. Правила формирования взаимосвязанных таблиц

- •1.5.4. Модели жизненного цикла и проектирование баз данных

- •1.5.4.1. Модели жизненного цикла

- •1.5.4.2. Обследование, системный анализ и постановка задачи

- •1.5.4.3. Инфологическое проектирование

- •1.5.4.4. Датологическое проектирование

- •1.5.4.5. Проектирование физической модели

- •1.5.4.6. Реализация, интеграция и внедрение

- •1.5.5. Выбор субд

- •1.5.5.1. Сравнение Visual FoxPro, Access, sql Server, Oracle и Excel

- •1.5.5.2. Методика балловой оценки программных средств

- •1.5.6. Case‑средства автоматизации проектирования

- •1. Ориентация на этапы жизненного цикла

- •2. Функциональная полнота

- •Пользователя в ms sql Server 7.0

- •1.6.2. Резервирование информации

- •1.6.3. Варианты разработки приложений

- •1.7. Стандартизация баз данных

- •1.8. ЯзыкSql

- •1.8.1. Введение вSql

- •1.8.2. Типы данныхSql

- •1.8.3. Оператор выбора данныхSelect

- •1.8.3.1. Назначение и синтаксис оператора

- •1.8.3.2. Объединение таблиц

- •1.8.3.3. Вложенные и коррелированные запросы

- •1.8.3.4. Запросы, использующиеExist, any, all

- •1.8.3.5. Стандартные функции

- •1.8.3.6. Запрос с группировкой

- •1.8.4. Операторы обновления базы

- •1.8.4.1. Оператор корректировки данныхUpdate

- •1.8.4.2. Оператор удаления записейDelete

- •1.8.4.3. Оператор включения записей insert

- •1.8.5. Представления

- •1.9. Транзакции

- •1.9.1. Определение транзакций

- •1.9.2. Организация транзакций

- •1.9.3. Журнал транзакций

- •1.9.4. Журнализация и буферизация

- •1.9.5. Индивидуальный откат транзакций

- •1.9.6. Восстановление после мягкого сбоя

- •1.9.7. Физическая согласованность базы данных

- •1.9.8. Восстановление после жесткого сбоя

- •1.9.9. Параллельное выполнение транзакций

- •1.9.10. Уровни изолированности пользователей

- •1.9.11. Гранулированные синхронизационные захваты

- •1.9.12. Предикатные синхронизационные захваты

- •1.9.13. Метод временных меток

- •1.10. ВстроенныйSql

- •1.10.1. Особенности встроенногоSql

- •1.10.2. Определение курсора

- •1.10.3. Открытие курсора

- •1.10.4. Чтение очередной строки курсора

- •1.10.5. Закрытие курсора

- •1.10.6. Удаление и обновление данных

- •1.10.7. Хранимые процедуры

- •Хранимой процедуры на сервере

- •1.10.8. Триггеры

- •1.10.9. ДинамическийSql

- •1.11. Архитектура субд и оптимизация запросов

- •1.12. Перспективы развития субд

- •Вопросы для самопроверки и контроля

- •1Оглавление

1.9.11. Гранулированные синхронизационные захваты

Объектами блокирования могут быть объекты разного уровня, начиная с целой БД и заканчивая кортежем (содержание данного пункта скопировано из работы [19]).

Понятно, что чем крупнее объект синхронизационного захвата (неважно, какой природы этот объект — логический или физический), тем меньше синхронизационных захватов будет поддерживаться в системе, и при этом, соответственно, будут меньшие накладные расходы. Более того, если выбрать в качестве уровня объектов для захватов файл или отношение, то будет решена даже проблема фантомов (если это не ясно сразу, посмотрите еще раз на формулировку проблемы фантомов и определение двухфазного протокола захватов).

Но вся беда в том, что при использовании для захватов крупных объектов возрастает вероятность конфликтов транзакций и тем самым уменьшается допускаемая степень их параллельного выполнения.

Фактически при укрупнении объекта синхронизационного захвата мы умышленно огрубляем ситуацию и видим конфликты в тех ситуациях, когда на самом деле конфликтов нет. Действительно, если транзакция Т1 обрабатывает первую, пятую и двадцатую строку в таблице R1, но блокирует всю таблицу, то транзакция Т2, которая обрабатывает шестую и восьмую строки той же таблицы не сможет получить к ним доступ, хотя на уровне строк никаких конфликтов нет.

В большинстве современных систем используются покортежные, то есть построковые синхронизационные захваты.

Однако нелепо было бы применять покортежную блокировку в случае выполнения, например, операции удаления всего отношения или удаления всех строк в отношении.

Подобные рассуждения привели к понятию гранулированных синхронизационных захватов и разработке соответствующего механизма.

При применении этого подхода синхронизационные захваты могут запрашиваться по отношению к объектам разного уровня: файлам, отношениям и кортежам. Требуемый уровень объекта определяется тем, какая операция выполняется (например, для выполнения операции уничтожения отношения объектом синхронизационного захвата должно быть все отношение, а для выполнения операции удаления кортежа — этот кортеж). Объект любого уровня может быть захвачен в режиме S (разделяемом) или X (монопольном). Вводится специальный протокол гранулированных захватов и определены новые типы захватов: перед захватом объекта в режиме S или X соответствующий объект более высокого уровня должен быть захвачен в режиме IS, IX или SIX.

IS (Intented for Shared lock, предваряющий разделяемую блокировку) по отношению к некоторому составному объекту 0 означает намерение захватить некоторый входящий в 0 объект в совместном режиме. Например, при намерении читать кортежи из отношения R это отношение должно быть захвачено в режиме IS (а до этого в таком же режиме должен быть захвачен файл).

IX (Intented for exclusive lock, предваряющий жесткую блокировку) по отношению к некоторому составному объекту 0 означает намерение захватить некоторый входящий в 0 объект в монопольном режиме. Например, при намерении удалять кортежи из отношения R это отношение должно быть захвачено Б режиме IX (а до этого в таком же режиме должен быть захвачен файл).

SIX (Shared, Intented for eXclusive lock, разделяемая блокировка объекта, предваряющая дальнейшие жесткие блокировки его составляющих) по отношению к некоторому составному объекту О означает совместный захват всего этого объекта с намерением впоследствии захватывать какие-либо входящие в него объекты в монопольном режиме. Например, если выполняется длинная операция просмотра отношения с возможностью удаления некоторых просматриваемых кортежей, то экономичнее всего захватить это отношение в режиме SIX (а до этого захватить файл в режиме IS).

Приведем полную таблицу совместимости захватов, анализируя которую можно выявить все случаи (см. таблица. 1.9.11.1).

Таблица 1.9.11.1.

Матрица совместимости блокировок

|

|

L1\L2 |

X |

S |

IX |

IS |

SIX |

|

|

|

Нет блокировки |

Да |

Да |

Да |

Да |

Да |

|

|

|

X |

Нет |

Нет |

Нет |

Нет |

Нет |

|

|

|

S |

Нет |

Да |

Нет |

Да |

Нет |

|

|

|

IX |

Нет |

Нет |

Да |

Да |

Мет |

|

|

|

IS |

Нет |

Да |

Да |

Да |

Да |

|

|

|

SIX |

Нет |

Нет |

Нет |

Да |

Нет |

|

Протокол гранулированных захватов требует соблюдения следующих правил:

Прежде чем транзакция установит S-блокировку на данный кортеж, она должна установить блокировку IS или другую, более сильную блокировку на отношение, в котором содержится данный кортеж.

Прежде чем транзакция установит Х-блокировку на данный кортеж, она должна установить IХ-блокировку или другую более сильную блокировку на отношение, в которое входит кортеж.

Блокировка L1 называется более сильной по отношению к блокировке L2 тогда и только тогда, когда для любой конфликтной ситуации (Нет — недопустимо) в столбце блокировки L2 в некоторой строке матрицы совместимости блокировок (см. табл. 11.2) существует также конфликт в столбце блокировки L1 в той же строке.

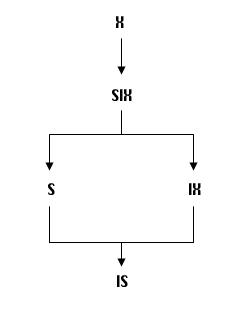

Диаграмма приоритетов блокировок приведена на рисунке 1.9.11.1.

Рисунок 1.9.11.1 – Диаграмма приоритета блокировок различных типов