- •Windows Server 2003r2”

- •1 Ознакомиться с составом встроенных локальных учетных записей и групп.

- •1.1 Изучить назначение и возможности локальных групп.

- •1.2 Изучить свойства локальных учетных записей Администратор, Гость.

- •2 Создать локальную учетную запись и определить ее свойства.

- •3 С помощью консоли управления локальными параметрами безопасности определить наиболее важные компоненты локальной политики по отношению к пользователям и их стандартные настройки.

- •3.1 Упорядочить параметры локальной политики в соответствии с группами.

- •3.2 Опробовать изменение локальной политики по отношению к созданному пользователю.

- •4 С помощью консоли "Active Directory - управление пользователями и компьютерами" изучить состав учетных записей домена, локальных и глобальных групп домена.

- •5 Придумать пользователей с определенными свойствами в некоторой модельной ситуации.

- •5.1 Создать новые учетные записи пользователей.

- •5.2 Сформировать глобальные группы. Определить привилегии новых пользователей путем включения глоб.Групп в локальные.

- •6 Рассмотреть систему управления доступом к каталогам и файлам ntfs.

- •6.1 Выписать и объяснить состав типов всех возможных субъектов безопасности, которым может быть предоставлен доступ к ресурсу.

- •7 Войти в систему от имени пользователей и проверить их возможности доступа к объектам файловой системы.

- •8 Рассмотреть свойства наследования разрешений доступа.

- •9 Обосновать необходимость применения свойства владения объектом.

- •10 Реализовать сетевой доступ к разделяемым файловым ресурсам.

- •10.1 Назначить разрешения доступа и проверить защищенность файловых ресурсов при доступе по сети.

- •10.2 Реализовать сетевую печать и проверить разрешения доступа к принтеру.

9 Обосновать необходимость применения свойства владения объектом.

Опробовать смену владельца объекта.

Пользователь, создавший папку или файл, является владельцем данного объекта. Владелец объекта обладает правами изменения NTFS-разрешений для этого объекта, даже если ему запрещены другие виды доступа. Администратор или пользователь с правом смены владельцем могут сменить владельца.

Администратор может восстановить доступ к объекту в случае утери доступа по причине неправильно назначенных разрешений или удаления учетной записи, имевшей исключительный доступ к данному объекту. Например, уволился единственный сотрудник, имевший доступ к файлу, администратор удалил его учетную запись, вследствие этого был полностью потерян доступ к файлу, восстановить доступ можно единственным способом — передача владения файла администратору или новому сотруднику.

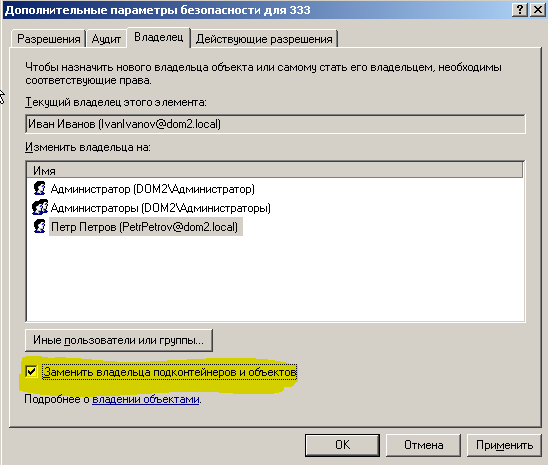

Сменим владельца объекта. Создадим папку folderпод учетной записьюIvanIvanov. Под учетной записью Администратора сменим владельца папки наPetrPetrov:

Установим флаг «Заменить владельца подконтейнеров и объектов» чтобы стать владельцем всех подпапок и файлов. Смена владельца прошла успешно.

10 Реализовать сетевой доступ к разделяемым файловым ресурсам.

10.1 Назначить разрешения доступа и проверить защищенность файловых ресурсов при доступе по сети.

10.2 Реализовать сетевую печать и проверить разрешения доступа к принтеру.

Данный пункт был частично выполнен при настройке доступа учетной записи IvanIvanovк субъектам безопасностиData,BackupиLogs.

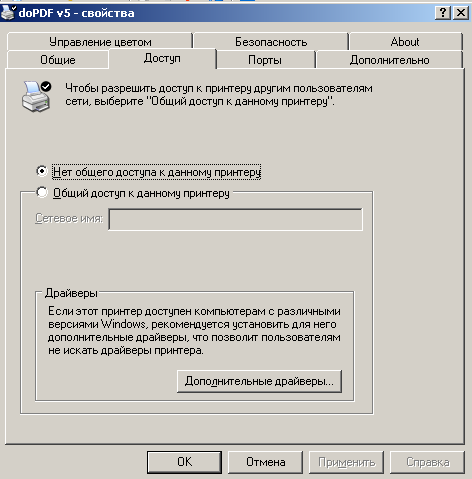

Организуем сетевой доступ к принтеру. В панели управления выберем апплет «Принтеры и факсы»,там выделим необходимый принтер и выберем пункт контекстного меню«Общий доступ».Перед нами появиться следующие окно конфигурации:

Установив переключатель “Общий доступ к данному принтеру”мы сделаем этот принтер сетевым. Для настройки параметров доступа перейдем на вкладку«безопасность».Мы увидим пользователей и группы которым предоставлен доступ и упрощенные параметры доступа для них. Чтобы настроить доступ более детально нажмем кнопку«дополнительно»и на вкладке разрешения выберем интересующего нас пользователя и нажмем кнопку«Изменить»:

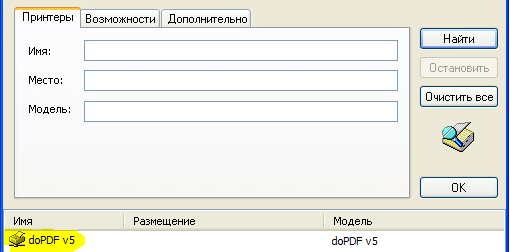

Зайдем под доменной учетной записью IvanIvanov. Найдем этот принтер:

Так как печать была разрешена для всех пользователей, то проверим, возможно ли пользователю с учётной записью IvanIvanov выполнить печать. Как и следовало ожидать, печать по сети была произведена успешно.

Разрешения доступа на файлы и каталоги:

Право пользователя "Обход перекрестной проверки" (Bypass Traverse Checking).

Выдержка из справки Microsoft: Allows the user to pass through folders to which the user otherwise has no access while navigating an object path in any Microsoft Windows file system or in the Registry. This privilege does not allow the user to list the contents of a folder; it allows the user only to traverse its directories.

Это означает: если есть папка к которой пользователю доступ запрещён и в ней есть файл, доступ к которому явно разрешён для этого пользователя, то он не сможет зайти в эту папку (пролистать её содержимое), но сможет точно зная название файла, открыть его, используя полный путь вида папка\файл. По умолчанию bypass traversal cheking разрешено всем. Если запретить bypass traversal cheking для пользователей, то они не получат доступ к файлам на которые у них есть явные разрешения, если папка, в которой они хранятся, будет для них закрыта на доступ.

Проверка влияния разрешений безопасности на операции с файлами и каталогами.

Имя каталог: TestFold, файл: test.c

|

Права на файл |

Права на каталог |

Чтение (type) |

Запись (>) |

Удаление (del, erase, rmdir /S /Q) |

|

Полный доступ |

Полный запрет для пользователя |

Отказано в доступе. |

Отказано в доступе |

Папка не пуста |

|

Полный доступ |

Только разрешение на запись (на остальное - запрет) |

Отказано в доступе. |

Отказано в доступе. |

Папка не пуста. |

|

Полный доступ |

Только разрешение на запись (на остальное – ничего не выставлено) |

+ |

+ |

rmdir TestFold /S /Q + |

|

Запрет на запись (на остальное - разрешение) |

Только разрешение на запись (на остальное – ничего не выставлено) |

+ |

Отказано в доступе |

rmdir TestFold /S /Q + del test.c + |

|

полный запрет для пользователя |

Только разрешение на запись (на остальное – ничего не выставлено) |

Отказано в доступе. |

Отказано в доступе. |

rmdir TestFold /S /Q + del test.c + |

|

Разрешение на запись (на остальное - запрет) |

Запрет на чтение и на запись |

Отказано в доступе (открыть папку в графическом интерфейсе нельзя, но перейти в каталог можно, однако нельзя прочитать список файлов) |

Отказано в доступе

|

Папка не пуста. - del test.c Не удается найти D:\TestFold\test.c - |

Копировать каталог, на который у данного пользователя стоит полный запрет доступа, можно, и в него даже после копирования можно будет зайти, однако, он окажется пустым.

При копировании каталога с файлом, на который стоит полный запрет, выдается сообщение об отказе в доступе.

Проверка прав сетевого доступа и локальных прав доступа:

Локальные права доступа: Полный доступ

Сетевые права доступа: Полный доступ, Изменение, Чтение

Результат: Все действия разрешено производить

Локальные права доступа: Полный доступ

Сетевые права доступа: Чтение

Результат: Переименовать не удалось, сохранить

измененный файл не удалось

Локальные права доступа: Полный запрет

Сетевые права доступа: Полный доступ, Изменение, Чтение

Результат: Зайти на сетевой ресурс можно, но в нем не

видно файлов

Локальные права доступа: Разрешение на чтение

Сетевые права доступа: Полный доступ, Изменение, Чтение

Результат: Переименовать файл не удалось, сохранить

не удалось.

Локальные права доступа: Полный доступ

Сетевые права доступа: Чтение запрещено

Результат: Зайти на сетевой ресурс невозможно

(отказано в доступе)

Вывод:

Целью данной лабораторной работы была детальная настройка созданных учетных записей с помощью глобальных и локальных групп, делегирования административных полномочий на управление объектами, применения групповых политик. Для созданных учетных записей IvanIvanov и PetrPetrov был настроен доступ к объектам файловой системы, был реализован сетевой доступ к разделяемому сетевому ресурсу – принтеру.