kladov 3

.docx

Цель работы

Целью работы является изучение системы ЗИ от несанкционированного доступа (НСД) Secret Net 5.0-C.

В процессе подготовки выполнения необходимо решить следующие задачи:

1. Изучить лекционный курс и дополнительную литературу по темам «Системы защиты информации от несанкционированного доступа», «Способы и методы аутентификации пользователей».

2. Овладеть методами конфигурирования системы защиты Secret Net 5.0-C.

3. Получить Навыки практической защиты информации на предприятии с помощью СЗИ НСД Secret Net 5.0-C.

Теоретическая часть

1. Архитектура СЗИ НСД Secret Net 5.0-C

Secret Net 5.0-C предназначена для защиты от НСД к информационным ресурсам компьютера, функционирующих на платформах операционных систем Microsoft Windows 2000/XP/2003.

Secret Net 5.0-C не подменяет стандартные защитные механизмы ОС Windows, не ограничивает возможность их использования, а расширяет их за счет дополнительных программных и аппаратных средств.

2. Администрирование пользователей

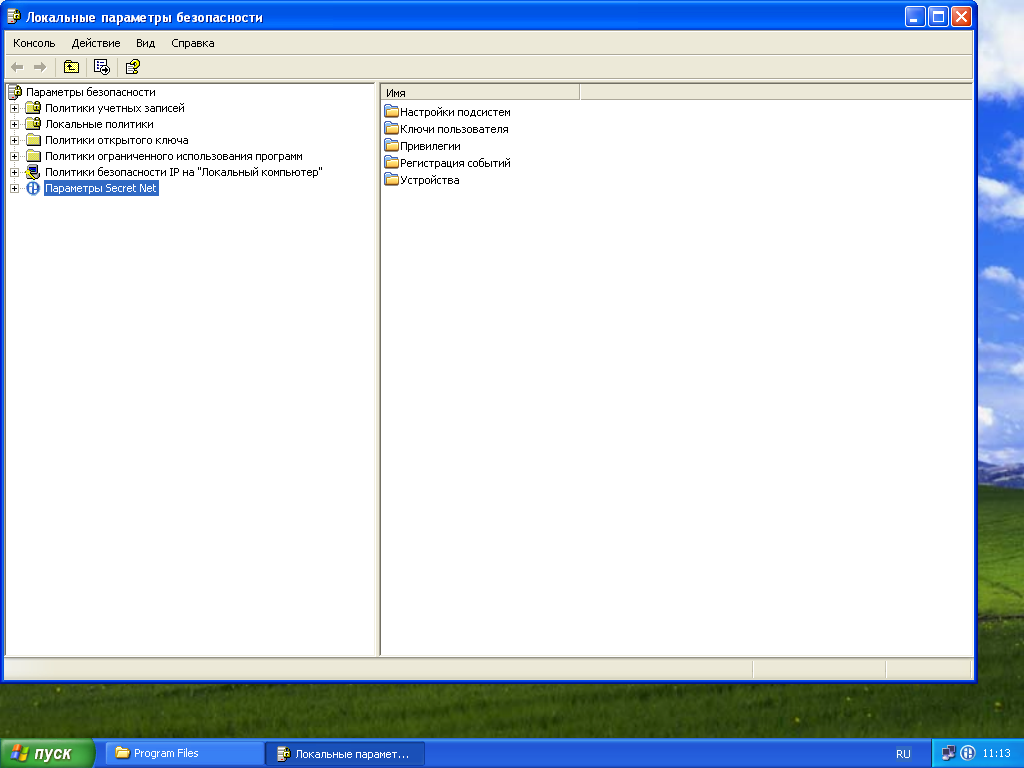

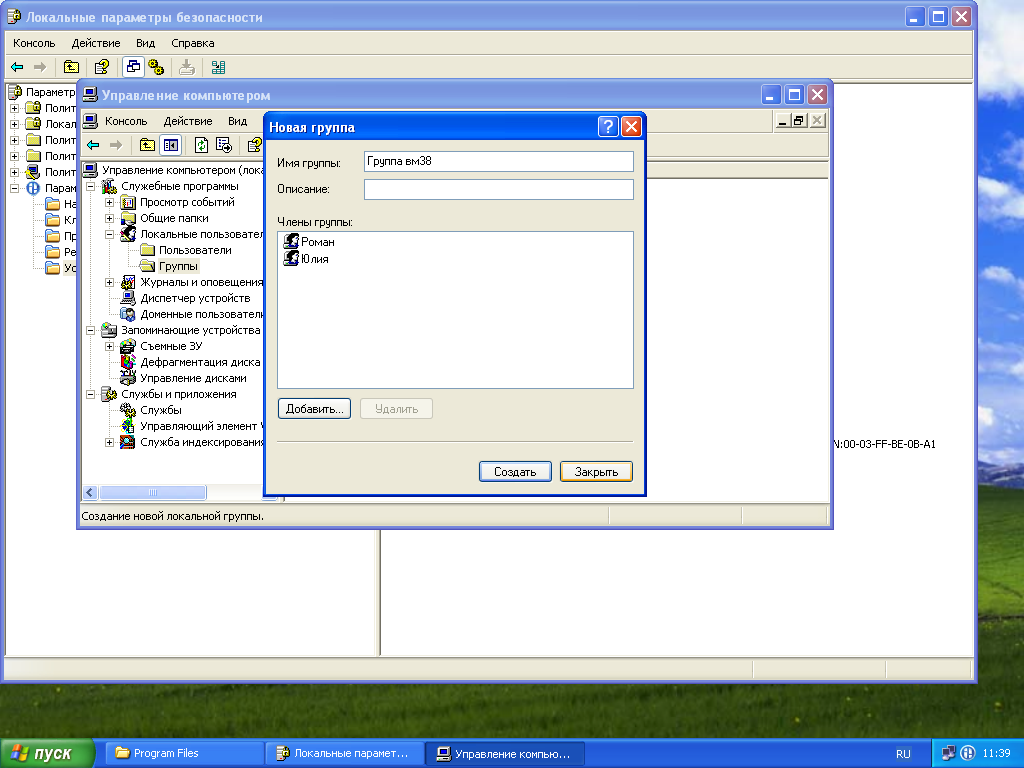

Средства управления Secret Net 5.0-C для локальных и доменных пользователей встроены в стандартную оснастку «Управление компьютером» группы «Администрирование» Панели управления, доступной через опцию «Управление компьютером» группы программ Secret Net 5.0-C.

3. Механизм защиты входа в систему

Защита от несанкционированного входа предназначена для предотвращения доступа посторонних лиц защищенному компьютеру. К этой группе средств относятся программные и аппаратные средства идентификации, функции блокировки компьютера, аппаратные средства защиты от загрузки ОС со съемных носителей.

4. Механизмы разграничения доступа и защиты ресурсов

Secret Net 5.0-C включает в себя несколько механизмов разграничения доступа пользователей к ресурсам компьютера:

а) механизм избирательного разграничения доступа;

б) механизм полномочного разграничения доступа;

в)механизм замкнутой программной среды.

Механизм полномочного разграничения доступа и механизм замкнутой программной среды применяются только к ресурсам файловой системы.

4.1 Дискреционное разграничение доступа

В этом случае используются стандартные механизмы ОС Windows.

Разграничение доступа пользователей к устройствам выполняется на основании списков устройств, формируемых механизмом контроля аппаратной конфигурации.

Права доступа складываются из разрешений и запретов на выполнение определенных операций.

Набор операций зависит от типа устройств.

4.2. Полномочное разграничение доступа

Этот механизм обеспечивает управление доступом пользователей к конфиденциальной информации, хранящейся в файлах на локальных и подключенных сетевых дисках с файловой системой NTFS, NTFS5.

Доступ осуществляется в соответствии с категорией конфиденциальности, присвоенной информации и уровнем допуска пользователя к конфиденциальной информации.

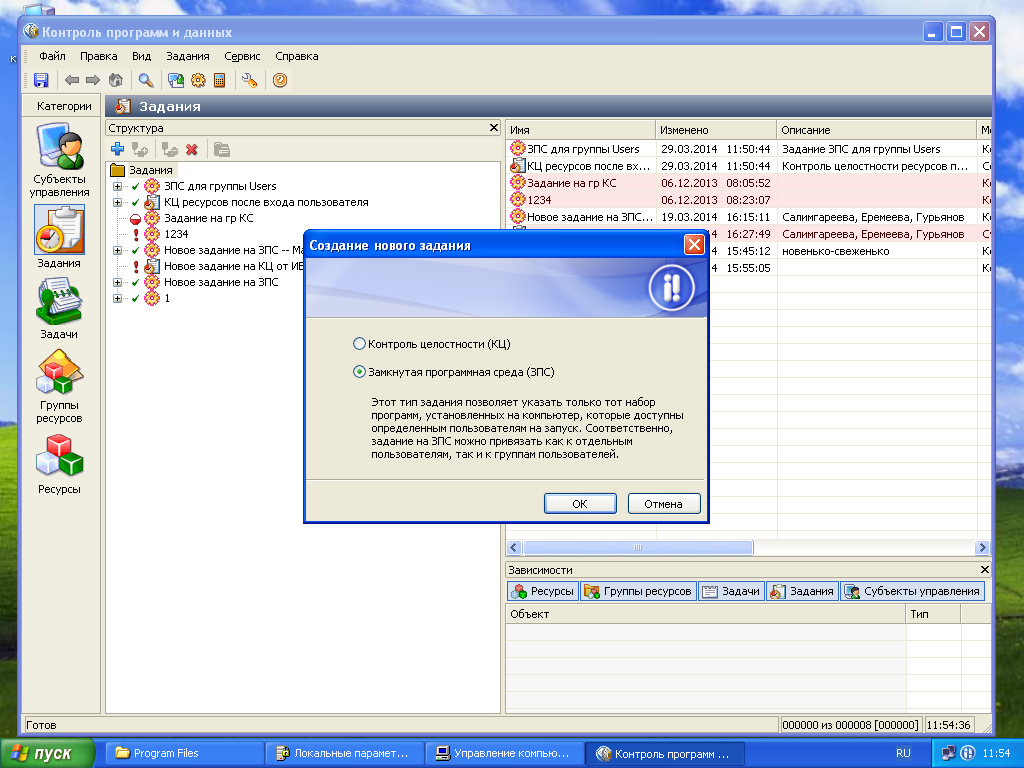

4.3 Замкнутая программная среда

Этот механизм предназначен для ограничения доступа пользователей к исполняемым файлам. Доступ ограничивается только теми программами, которые необходимы пользователям для работы.

Попытки запуска других программ блокируются.

4.4. Шифрование файлов

В Secret Net 5.0-C управление шифрованием файлов и доступа к ним осуществляется на уровне каталога.

4.5 Затирание информации, удаляемой с дисков

Затирание данных выполняется автоматически. Затирание файла подкачки страниц выполняется стандартными средствами ОС WINDOWS при выключении компьютера.

5. Контроль целостности

Механизм контроля целостности осуществляет слежение за неизменностью контролируемых объектов с целью защиты их от модификации. Контроль проводится автоматически в соответствии с некоторым заданным расписанием.

6. Регистрация событий

В процессе работы СЗИ НСД события, происходящие на компьютере и связанные с безопасностью системы, регистрируются в журнале Secret Net 5.0-C, который представляет собой встроенную подсистему ядра. Все записи журнала хранятся в файле на системном диске.

Начало работы :

Вывод: В результате выполнения лабораторной работы были изучена система Secret Net 5.0-C.Были решены следующие задачи: изучены методы конфигурирования системы защиты Secret Net 5.0-C., получены навыки практической защиты информации на предприятии с помощью СЗИ НСД Secret Net 5.0-C.

Государственное образовательное учреждение высшего профессионального образования

Уфимский государственный авиационный технический университет

Лабораторная работа № 3

Система защиты информации от несанкционированного доступа «Secret NET 5.0-C»

Выполнили:

студенты группы

ВМ-438

Тимерханов И.

Нигматуллина Ю.

Проверил:

Кладов В.Е