- •3. Ценность информации изменяется во времени.

- •4. Информация покупается и продается.

- •1) Традиционный шпионаж и диверсии

- •2) Несанкционированный доступ к информации

- •3) Электромагнитные излучения и наводки

- •4) Несанкционированная модификация структур

- •5) Вредительские программы

- •1 Дублирование информации

- •2. Повышение надежности кс

- •3. Создание отказоустойчивых кс

- •4. Блокировка ошибочных операций

- •5. Оптимизация взаимодействия пользователей и обслуживающего персонала с кс

- •6. Минимизация ущерба от аварий и стихийных бедствий

- •§1. Система охраны объекта кс

- •1.1. Инженерные конструкции

- •1.2. Охранная сигнализация

- •1.3. Средства наблюдения

- •1.4. Подсистема доступа на объект

- •1.5. Дежурная смена охраны

- •§2. Организация работ с конфиденциальными информационными ресурсами на объектах кс

- •§3. Противодействие наблюдению в оптическом диапазоне

- •§4. Противодействие подслушиванию

- •§5. Средства борьбы с закладными подслушивающими устройствами

- •5.1. Средства радиоконтроля помещений

- •5.2. Средства поиска неизлучающих закладок

- •5.3. Средства подавления закладных устройств

- •§6. Защита от злоумышленных действий обслуживающего персонала и пользователей

- •§1. Общие требования к защищённости ас от несанкционированного изменения структур

- •§2. Защита от закладок при разработке программ

- •2.1. Современные технологии программирования

- •2.2 Автоматизированная система разработки программных средств

- •2.3. Контрольно-испытательный стенд

- •2.4 Представление готовых программ на языках высокого уровня

- •2.5 Наличие трансляторов для обнаружения закладок

- •§3 Защита от внедрения аппаратных закладок на этапе разработки и производства

- •§4 Защита от несанкционированного изменения структур ас в процессе эксплуатации

- •4.1 Разграничение доступа к оборудованию

- •4.2 Противодействие несанкционированному подключению устройств

- •4.3 Защита внутреннего монтажа, средств управления и коммутации от несанкционированного вмешательства

- •4.4 Контроль целостности программной структуры в процессе эксплуатации

- •§1. Система разграничения доступа к информации в ас

- •1.1. Управление доступом

- •1.3. Концепция построения систем разграничения доступа

- •1.4. Современные системы защиты пэвм от несанкционированного доступа к информации

- •§2. Система защиты программных средств от копирования и исследования

- •2.1. Методы, затрудняющие считывание скопированной информации

- •2.2. Методы, препятствующие использованию скопированной информации

- •2.3. Защита программных средств от исследования

- •1. Каналы силового деструктивного воздействия на компьютерные системы

- •§1. Архитектура распределённых кс

- •§2. Особенности защиты информации в ркс

- •§3. Обеспечение безопасности информации в пользовательской подсистеме и специализированных коммуникационных кс

- •§4. Защита информации на уровне подсистемы управления ркс

- •§5. Защита информации в каналах связи

- •5.1. Межсетевое экранирование

- •5.2. Подтверждение подлинности взаимодействующих процессов

- •§6. Подтверждение подлинности информации, получаемой по коммуникационной подсети

- •§7. Особенности защиты информации в базах данных

- •§1. Методики оценки рисков

- •1.1 Модель качественной оценки

- •1.2. Количественная модель рисков

- •1.3. Наиболее вероятные атаки

- •§1 Концепция создания защищённых ас

- •§2 Этапы создания комплексной системы защиты информации

- •§3 Научно-исследовательская разработка ксзи

- •§4 Моделирование ксзи

- •§4.1. Специальные методы неформального моделирования

- •§4.2 Декомпозиция общей задачи оценки эффективности функционирования ксзи

- •§4.3 Макромоделирование

- •§5 Выбор показателей эффективности и критериев оптимальности ксзи

- •§6. Математическая постановка задачи разработки комплексной системы защиты информации

- •§7 Подходы к оценке эффективности ксзи

- •§7.1 Классический подход

- •§7.2 Официальный подход

- •§7.3 Экспериментальный подход

- •§8 Создание организационной структуры ксзи

- •1. Классификация методов и средств контроля эффективности зи в ас

- •2. Сканеры безопасности ас

- •3. Система контроля защищённости и соответствия стандартам maxpatrol

- •3.1. Контроль защищённости и соответствия стандартам

- •3.2. Сетевой сканер xSpider

- •4. Решения компании Internet Security Systems (iss)

- •4.1. Internet Scanner

- •4.2. System Security Scanner (s3)

- •4.3. Database Scanner

- •4.4. RealSecure

- •4.5. SafeSuite Decisions

- •1. Применение ксзи по назначению

- •1.1. Организация доступа к ресурсам ас

- •1.2. Обеспечение целостности и доступности информации в ас

- •2. Техническая эксплуатация ксзи

- •1. Понятие информационного конфликта

- •2. Принцип целостности

- •3. Принцип рациональной декомпозиции

- •4. Принцип автономности

- •5. Принципы дополнительности и действия

- •6. Принципы консервативности и базовой точки

- •7. Принципы ограниченности целенаправленности поведения и неопределённости

- •1. Основные стадии проектирования систем защиты информации

- •I вариант:

- •1) Предпроектная стадия

- •2) Разработка проекта сзи

- •3) Ввод в действие сзи

- •2. Типовое содержание работ по этапам создания ас в защищённом исполнении по гост 34.601

- •2.1. Предпроектная стадия

- •2.2 Разработка проекта сзи

- •2.4.Оформление отчёта о выполненной работе

- •2.3. Ввод в действие сзи

- •3. Важнейшие аспекты проектирования сзи

- •4. Задачи по защите информации

- •II варинт:

- •1. Общие положения

- •2. Состав технического задания

- •3. Содержание технического задания

- •3.1 Раздел «Общие положения»

- •3.2 Раздел «Назначение и цели создания системы»

- •5.2. Подраздел «Требования к структуре и функционированию системы»

- •5.3. Подраздел «Требования к численности и квалификации персонала системы»

- •5.5. Подраздел «Требования к надёжности»

- •5.6. Подраздел «Требования к безопасности»

- •5.7. Подраздел «Требования к эргономике и технической эстетике»

- •5.8. Подраздел «Требования к транспортабельности для подвижных ас»

- •5.9. Подраздел «Требования к эксплуатации, техническому обслуживанию, ремонту и хранению компонентов системы»

- •5.10. Подраздел «Требования к защите информации от несанкционированного доступа»

- •5.15. Подраздел «Дополнительные требования»

- •5.16. Подраздел «Требования к функциям (задачам), выполняемым системой»

- •5.17. Подраздел «Требования к видам обеспечения»

- •5.18. Подраздел «Требования к математическому обеспечению системы»

- •5.19. Подраздел «Требования информационному обеспечению системы»

- •5.20. Подраздел «Требования к лингвистическому обеспечению системы»

- •5.21. Подраздел «Требования к программному обеспечению системы»

- •5.22. Подраздел «Требования к техническому обеспечению»

- •5.23. Подраздел «Требования к метрологическому обеспечению»

- •5.24. Подраздел «Требования к организационному обеспечению»

- •5.25. Подраздел «Требования к методическому обеспечению»

- •6. Раздел «Состав и содержание работ по созданию (развитию) системы»

- •7. Раздел «Порядок контроля и приёмки системы»

- •8. Раздел «Требования к составу и содержанию работ по подготовке объекта автоматизации к вводу системы в действие»

- •9. Раздел «Требования к документированию»

- •10. Раздел «Источники разработки»

2.2 Автоматизированная система разработки программных средств

Автоматизированная система создается на базе локальной вычислительной сети (ЛВС). В состав ЛВС входят рабочие станции программистов и сервер администратора. Программисты имеют полный доступ только к информации своей ЭВМ и доступ к ЭВМ других программистов в режиме чтения. С рабочего места администратора возможен доступ в режиме чтения к любой ЭВМ разработчиков.

База данных алгоритмов разрабатываемого программного средства находится на сервере администратора и включает в себя архив утвержденных организацией-разработчиком и контролирующей организацией алгоритмов программного средства в виде блок-схем, описания на псевдокоде для их контроля администратором.

На сервере администратора располагается база данных листингов программ разрабатываемого программного средства, включающая в себя архив утвержденных организацией-разработчиком и контролирующей организацией программ для их контроля администратором с применением программ сравнения листингов и поиска измененных и добавленных участков программ.

На сервере администратора находится также база данных эталонных выполняемых модулей программ разрабатываемого программного средства для их контроля с применением программ поиска изменений в этих модулях.

Программы контроля версий листингов программ и сравнения выполняемых модулей должны быть разработаны организацией, не связанной ни с организацией-разработчиком, ни с контролирующей организацией и должны контролировать программы любого назначения.

Контроль за безопасностью разработки может осуществляться следующим образом.

Администратор в соответствии со своим графиком без уведомления разработчиков считывает в базы данных листинги программ и выполняемые модули. С помощью программ сравнения администратор выявляет и анализирует изменения, которые внесены разработчиком, по сравнению с последним контролем.

По мере разработки выполняемых модулей в базе администратора накапливаются готовые к сдаче заказчику эталонные образцы выполняемых модулей, сохранность которых контролируется администратором.

Применение такой организации работ позволяет администратору выявлять закладки и непреднамеренные ошибки на всех стадиях разработки программного средства. Администратор не может сам внедрить закладку, так как у него нет права на модификацию программ, разрабатываемых программистами.

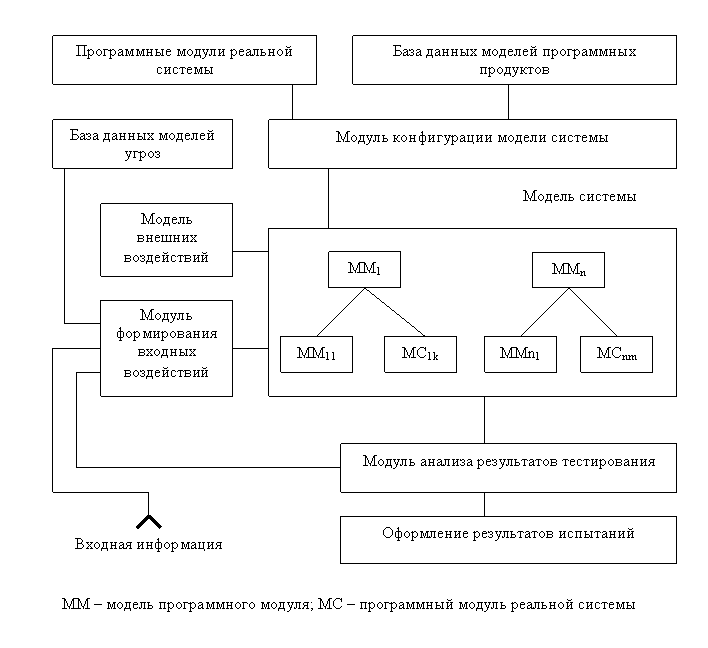

2.3. Контрольно-испытательный стенд

Одним из наиболее эффективных путей обнаружения закладок и ошибок в разрабатываемых программных средствах является создание комплексного контрольно-испытательного стенда разрабатываемой системы. Он позволяет анализировать программные средства путем подачи многократных входных воздействий на фоне изменяющихся внешних факторов, с помощью которых имитируется воздействие возможных закладок. Таким образом, контрольно-испытательный стенд может рассматриваться как детальная имитационная модель разрабатываемой системы, позволяющая обеспечить всесторонний анализ функционирования разрабатываемого программного средства в условиях воздействия закладок.

Контрольно-испытательный стенд должен отвечать следующим требованиям:

Стенд строится как открытая система, допускающая модернизацию и наращивание возможностей.

Стенд должен обеспечивать адекватность структуры и информационных потоков структуре и информационным потокам реальной системы.

Необходимо поддерживать взаимозаменяемость программных модулей модели и реальной системы.

Стенд должен позволять проводить как автономные испытания модулей, так и всего программного средства в целом.

Контрольно-испытательный стенд может содержать следующие модули:

модель системы, которая состоит из моделей программных модулей и программных модулей реальной системы;

модуль конфигурации модели системы, осуществляющий регистрацию и динамическое включение программных модулей реальной системы и моделей программных модулей из соответствующих баз данных;

база данных моделей угроз - для накопления и модификации моделей угроз, представленных в формализованном виде;

модуль формирования входных воздействий, учитывающий возможные угрозы, ограничения на входную информацию и результаты тестирования на предыдущем шаге;

модель внешних воздействий, предназначенная для учета воздействий, внешних по отношению к моделируемой системе;

модуль анализа результатов тестирования.