- •«Криптографические методы защиты информации»

- •1. Основные типы криптографических протоколов и задач.

- •2. Системы открытого распределения ключей и их инфраструктура.

- •3. Открытое шифрование.

- •4. Системы цифровой подписи на основе сложности факторизации чисел специального вида.

- •5. Системы цифровой подписи на основе сложности дискретного логарифмирования.

- •6. Слепая подпись и ее применение.

- •7. Свойства блочных шифров и режимы их использования.

- •8. Управляемые подстановочно-перестановочные сети как криптографический примитив.

- •9. Управление ключами в криптосистемах.

- •10. Хэш-функции: основные требования к ним и их применение.

- •11. Механизмы жеребьевки через Интернет.

- •«Технические методы и средства защиты информации»

- •12. Основные каналы утечки защищаемой информации

- •13. Причины образования технических каналов утечки информации, их основные характеристики и факторы, способствующие их возникновению.

- •14. Технические средства негласного съема защищаемой информации.

- •15. Методы и средства перехвата сигнала в проводных и сотовых линий связи.

- •16. Методы и средства выявления закладных устройств в помещениях и сетях коммуникации.

- •17. Аппаратура контроля и средства защиты проводных линий связи.

- •18. Многофункциональный поисковый прибор st-031 "Пиранья" и основные режимы его работы.

- •19. Технические средства защиты помещений и сетей коммуникации от технических средств негласного съема информации по акустическому каналу.

- •20. Криптографические методы и средства защиты линий связи, применяемые для борьбы с промышленным шпионажем.

- •21. Нелинейный локатор «Катран» и основные правила его использования.

- •«Технология построения защищенных автоматизированных систем»

- •22. Определение понятия «система»

- •23. Принципы системного анализа. Принцип физичности.

- •24. Принципы системного анализа. Принцип моделируемости.

- •25. Принципы системного анализа. Принцип целенаправленности.

- •26. Три принципа существования систем.

- •27. Деструктивные воздействия на зас и их типы.

- •28. Многоуровневые иерархические модели структур.

- •29. Стратифицированная модель описания проектирования системы.

- •Модель стратов.

- •30. Модель многоэшелонной иерархической структуры системы.

- •31. Основные методы противодействия угрозам безопасности.

- •32. Принципы организации защиты.

- •«Информационная безопасность транспортных объектов»

- •33. Организация контроля физического доступа в помещения предприятия.

- •34. Организация системы видеонаблюдения на объектах предприятия.

- •35. Объекты и направления информационного нападения на проводные средства связи.

- •36. Методы защиты проводных сетей связи.

- •37. Способы защиты речевой информации.

- •38. Организация управления доступом на предприятии. Охрана периметра.

- •39. Биометрическая и парольная аутентификация

- •40. Методы защиты от информационного нападения на цифровую атс

- •«Безопасность вычислительных сетей»

- •41. Модель взаимодействия открытых систем (osi)

- •42. Стек протоколов tcp/ip

- •43. Логическая архитектура компьютерных сетей.

- •44. Особенности архитектуры интранет-сетей

- •45. Классическая архитектура "клиент-сервер".

- •46. Коммутация каналов. Коммутация пакетов.

- •47. Преимущества использования коммутаторов в сетях.

- •48. Функции межсетевого экранирования.

- •49. Определение схемы подключения межсетевого экрана.

- •50-51. Построение защищенных виртуальных сетей. Понятие, основные задачи и функции защищённых виртуальных сетей.

- •«Безопасность беспроводных сетей»

- •52. Режимы соединений, организуемые в сетях стандарта ieee 802.11, и их особенности.

- •53. Угрозы и риски безопасности беспроводных сетей.

- •54. Механизм шифрования wep и краткая характеристика его уязвимостей.

- •55. Принципы аутентификации абонентов в стандарте ieee 802.11 и краткая характеристика уязвимостей.

- •56. Стандарт безопасности wpa, его основные составляющие и улучшения по сравнению с wep.

- •57. Стандарт сети 802.11i с повышенной безопасностью (wpa2), режимы работы и их краткая характеристика.

- •Правовое обеспечение информационной безопасности»

- •58. Доктрина информационной безопасности рф о состоянии информационной безопасности рф, основных задачах и общих методах ее обеспечения.

- •I. Информационная безопасность Российской Федерации

- •II. Методы обеспечения информационной безопасности Российской Федерации

- •III. Основные положения государственной политики обеспечения информационной безопасности Российской Федерации и первоочередные мероприятия по её реализации

- •IV. Организационная основа системы обеспечения информационной безопасности Российской Федерации

- •59. Правовая основа информационной безопасности и перспективы ее развития.

- •60. Правовой режим государственной тайны.

- •61. Система контроля состояния защиты и юридическая ответственность за нарушение правового режима защиты.

- •62. Законодательство рф об авторском праве и смежных правах.

- •63. Правовые проблемы защиты информации в Интернете.

- •64. Правовая регламентация лицензионной деятельности в области защиты информации.

- •65. Правовые основы применения эцп.

- •66. Признаки и общая характеристика правонарушений в информационной сфере.

- •67. Задачи службы информационной безопасности предприятия.

- •68. Принципы и направления инвентаризации информационных систем.

- •69. Общие принципы и модели классификации информационных систем.

- •70. Сопоставление ролей субъектов информационных систем их функциональным обязанностям.

- •71. Разработка политики информационной безопасности

- •72. Оценка информационных рисков (количественная модель).

- •73. Современные методы и средства контроля информационных рисков.

- •74. Пути минимизации информационных рисков.

- •75. Работа службы информационной безопасности с персоналом.

- •76. Работа службы информационной безопасности с оборудованием информационных систем.

- •77. Структура аварийного плана предприятия.

- •78. Предел функции. Свойства пределов.

- •80. Производная функции, ее геометрический смысл. Правила дифференцирования.

- •83. Степенные ряды. Ряд Тейлора, ряд Маклорена.

- •86. Проверка статистических гипотез. Нулевая и альтернативные гипотезы. Ошибки первого и второго рода.

- •89. Рекурсивные, частично рекурсивные функции.

- •90. Машина Тьюринга.

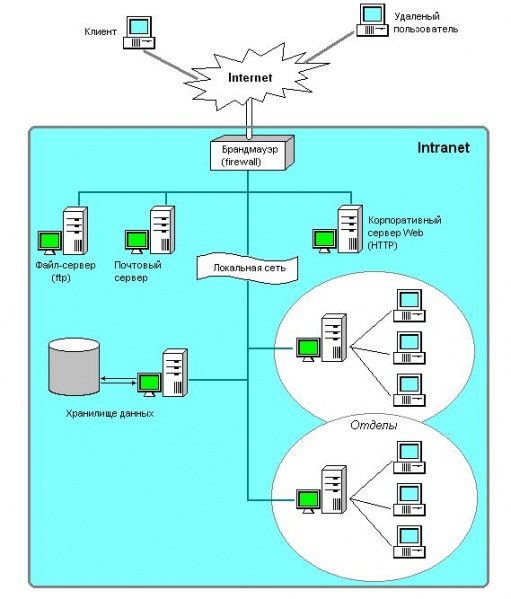

44. Особенности архитектуры интранет-сетей

Интранет (англ. Intranet, также употребляется термин интрасеть) — в отличие от сети Интернет, это внутренняя частная сеть организации. Как правило, Интранет — это Интернет в миниатюре, который построен на использовании протокола IP для обмена и совместного использования некоторой части информации внутри этой организации. Это могут быть списки сотрудников, списки телефонов партнёров и заказчиков. Чаще всего под этим термином имеют в виду только видимую часть Интранет — внутренний веб-сайт организации. Основанный на базовых протоколах HTTP и HTTPS и организованный по принципу клиент-се́рвер, интранет-сайт доступен с любого компьютера через браузер. Таким образом, Интранет — это «частный» Интернет, ограниченный виртуальным пространством отдельно взятой организации. Intranet допускает использование публичных каналов связи, входящих в Internet, (VPN), но при этом обеспечивается защита передаваемых данных и меры по пресечению проникновения извне на корпоративные узлы.

Отличительные черты intranet-архитектуры:

На сервере порождается конечная информация, предназначенная для представления пользователю программой навигации, а не полуфабрикат, как в системах с классической архитектурой «клиент-сервер».

Все информационные ресурсы, а также прикладная система сконцентрированы на сервере.

Для обмена данными между клиентами и сервером используются протоколы открытого стандарта TCP/IP применяемые в Internet.

Облегчено централизованное управление не только сервером, но и компьютерами-клиентами, так как они стандартизованы с точки зрения программного обеспечения (на каждой рабочей станции достаточно наличия только стандартной программы навигации).

На рабочих станциях помимо своих программ могут выполняться программы с других компьютеров сети. Все перечисленные особенности, за исключением последней, способствуют решению проблемы информационно-компьютерной безопасности.

К онцентрация

на сервере всех информационных ресурсов

и прикладной системы существенно

упрощает построение и администрирование

системы безопасности, так как защита

любых объектов, находящихся в одном

месте, реализуется намного проще, чем

в случае их территориального распределения.

Использование для обмена данными между

компьютерами сети протоколов открытого

стандарта (TCP/IP) приводит к унификации

всех способов взаимодействия между

рабочими станциями и сервером. Не нужно

решать задачу обеспечения безопасного

информационного взаимодействия для

множества приложений каждого компьютера.

Решение по безопасности взаимодействия

для одного компьютера и будет стандартным

для всех. Кроме того, по отношению к

протоколам открытого стандарта намного

интенсивнее и шире публичное обсуждение

вопросов информационной безопасности

и богаче выбор защитных средств.

онцентрация

на сервере всех информационных ресурсов

и прикладной системы существенно

упрощает построение и администрирование

системы безопасности, так как защита

любых объектов, находящихся в одном

месте, реализуется намного проще, чем

в случае их территориального распределения.

Использование для обмена данными между

компьютерами сети протоколов открытого

стандарта (TCP/IP) приводит к унификации

всех способов взаимодействия между

рабочими станциями и сервером. Не нужно

решать задачу обеспечения безопасного

информационного взаимодействия для

множества приложений каждого компьютера.

Решение по безопасности взаимодействия

для одного компьютера и будет стандартным

для всех. Кроме того, по отношению к

протоколам открытого стандарта намного

интенсивнее и шире публичное обсуждение

вопросов информационной безопасности

и богаче выбор защитных средств.

45. Классическая архитектура "клиент-сервер".

Недостатки, свойственные первым вычислительным системам с централизованной архитектурой, а также одноранговым компьютерным сетям, устраняются при построении вычислительных систем по архитектуре «клиент-сервер». Компьютеры, предоставляющие те или иные общие ресурсы, были названы серверами, а компьютеры, использующие общие ресурсы, - клиентами.

Особенности:

На сервере порождается не конечная информация, а данные, подлежащие интерпретации компьютерами-клиентами.

Фрагменты прикладной системы распределены между компьютерами сети.

Для обмена данными между клиентами и сервером могут использоваться закрытые протоколы, несовместимые с открытым стандартом TCP/IP, применяемом в сети Internet.

Каждый из компьютеров сети ориентирован на выполнение только своих локальных программ.

Последняя особенность способствует повышению информационно-компьютерной безопасности. В случае выполнения на каждом компьютере только своих локальных программ исключается миграция программ по сети при обработке серверами запросов со стороны клиентов. Соответственно снижается вероятность запуска на выполнение вредоносных программ и заражения компьютерными вирусами.

С точки зрения безопасности обработки и хранения данных архитектура «клиент-сервер» обладает и рядом недостатков:

Территориальная распределенность компонентов программных приложений и неоднородность элементов вычислительной системы приводят к существенному усложнению построения и администрирования системы информационно-компьютерной безопасности.

Часть защищаемых информационных ресурсов может располагаться на персональных компьютерах, которые характеризуются повышенной уязвимостью.

Использование для обмена данными между компьютерами сети закрытых протоколов требует разработки уникальных средств защиты, а соответственно - повышенных затрат.

При потере параметров настройки программного обеспечения какого-либо компьютера-клиента необходимо выполнение сложных процедур связывания и согласования этого компьютера с остальной частью вычислительнокл системы, что приводит к увеличению времени восстановления работоспособности компьютерной сети при возникновении отказов.

Многие недостатки, свойственные классической архитектуре клиент-сервер, снимаются в вычислительных системах с Web-архитектурой. Основной особенностью архитектуры Intranet является возвращение к серверам ряда функций, которые были вынесены за пределы центральной ЭВМ на втором этапе эволюции вычислительных систем. Базисом новой архитектуры является Web-технология, пришедшая из Internet. В соответствии с Web-технологией на сервере размещаются так называемые Web-документы, которые визуализируются и интерпретируются браузером. Логически Web-документ представляет собой гипермедийный документ, объединяющий ссылками различные Web-страницы, каждая из которых может содержать ссылки и на другие объекты. Физически Web-документ представляет собой текстовый файл специального формата, содержащий ссылки на другие объекты и Web-документы, расположенные в любом узле сети.

Отличительные черты intranet-архитектуры:

На сервере порождается конечная информация, предназначенная для представления пользователю программой навигации, а не полуфабрикат, как в системах с классической архитектурой «клиент-сервер».

Все информационные ресурсы, а также прикладная система сконцентрированы на сервере.

Для обмена данными между клиентами и сервером используются протоколы открытого стандарта TCP/IP применяемые в Internet.

Облегчено централизованное управление не только сервером, но и компьютерами-клиентами, так как они стандартизованы с точки зрения программного обеспечения (на каждой рабочей станции достаточно наличия только стандартной программы навигации).

На рабочих станциях помимо своих программ могут выполняться программы с других компьютеров сети. Все перечисленные особенности, за исключением последней, способствуют решению проблемы информационно-компьютерной безопасности.

Концентрация на сервере всех информационных ресурсов и прикладной системы существенно упрощает построение и администрирование системы безопасности, так как защита любых объектов, находящихся в одном месте, реализуется намного проще, чем в случае их территориального распределения. Использование для обмена данными между компьютерами сети протоколов открытого стандарта (TCP/IP) приводит к унификации всех способов взаимодействия между рабочими станциями и сервером. Не нужно решать задачу обеспечения безопасного информационного взаимодействия для множества приложений каждого компьютера. Решение по безопасности взаимодействия для одного компьютера и будет стандартным для всех. Кроме того, по отношению к протоколам открытого стандарта намного интенсивнее и шире публичное обсуждение вопросов информационной безопасности и богаче выбор защитных средств.