- •Правовая, техническая, криптографическая, физическая защита информации.

- •Защита информации от утечки, защита информации от несанкционированного воздействия, защита информации от несанкционированного доступа.

- •Система защиты информации, политика безопасности, безопасность информации.

- •Угроза безопасности информации, источник угрозы информационной безопасности, уязвимость информационной системы, модель угроз безопасности информации.

- •Пример «Модель угроз»

- •Федеральные законы рф, косвенно регулирующие вопросы защиты информации

- •Федеральные органы исполнительной власти, регламентирующие вопросы защиты информации и области их компетенции

- •Ключевые указы Президента рф в области обеспечения информационной безопасности

- •Ключевые постановления Правительства рф в области информационной безопасности

- •Руководящие и методические документы фстэк России: документы, устанавливающие требования и рекомендации по защите информации (назначение и содержание)

- •Руководящие и методические документы фстэк России: нормативно-методические документы, определяющие требования по защите информации от нсд (назначение и содержание)

- •Руководящие и методические документы фстэк России: нормативные документы, определяющие требования по защите персональных данных (назначение и содержание)

- •Руководящие и методические документы фсб России в области информационной безопасности (назначение и содержание)

- •Приказы Минкомсвязи в области информационной безопасности (назначение и содержание)

- •Межведомственные документы в области информационной безопасности (назначение и содержание)

- •Ключевые государственные стандарты в области информационной безопасности, их назначение

- •Нормативные правовые акты в области государственной тайны, их назначение

- •Классификация средств защиты информации

- •Механизмы идентификации и аутентификации, разграничение прав в ос Linux

- •Атрибуты файлов в ос Linux

- •Регистрация событий в ос Linux

- •Базовые механизмы защиты ос ms Windows (перечень, назначение)

- •Встроенные механизмы защиты ms Windows- групповые и локальные политики безопасности

- •Встроенные механизмы защиты ms Windows-защита от вирусов

- •Встроенные механизмы защиты ms Windows-защита от данных

- •Встроенные механизмы защиты ms Windows-управление обновлениями в ос

- •Определение мэ. Преимущества использования мэ. Способы подключения. От каких угроз не защищает мэ.

- •Архитектура мэ.

- •Классификация мэ.

- •Технология nat

- •Технология обеспечения безопасности, реализуемые в мэ

- •Отличительные особенности от классических СрЗи

- •Угрозы, нейтрализуемые/парируемые dlp-системами, и плюсы от их внедрения.

- •Способы детектирования информации

- •Компоненты dlp-систем

- •Примеры dlp-систем

- •Ограничения dlp-систем

- •Основное протоколы построения сетей vpn

- •Основные схемы организации vpn-соединений

- •Задачи, решаемые siem-системами

- •Примеры siem-систем

- •Ограничения siem-систем

- •Штатные механизмы защиты информации в субд

- •Мандатная защита

- •Штатные механизмы защиты информации в активном сетевом оборудовании

- •Штатные механизмы защиты информации в средствах виртуализации

-

Штатные механизмы защиты информации в средствах виртуализации

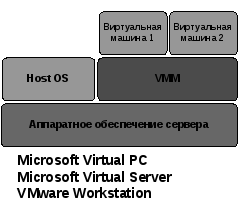

Реализация виртуализации

в

более ранних версиях

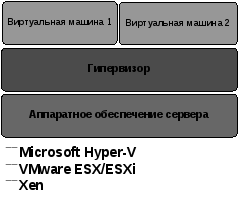

Виртуализация на основе я гипервизора

Архитектура решений на базе гипервизора

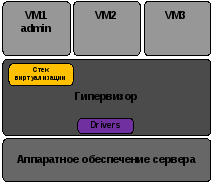

Монолитный

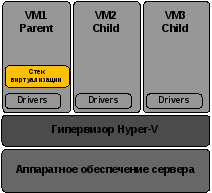

Микроядерный

Основные проблемы безопасности

-

Отсутствие ролевой модели разделения задач администрирования

-

Простота переноса виртуальных машин на другие платформы

-

Использование ресурсов хост-сервера

-

Защита сервера, играющего роль хоста (сетевые интерфейсы, защита трафика гостевых систем)

-

Защита сервера, играющего роль хоста, от виртуальных машин

Средства безопасности

-

Встроенные (собственные) средства безопасности платформы виртуализации

-

Дополнительные (внешние) средства безопасности (инструменты ОС, прикладное ПО)

Безопасность гипервизора

-

Защита памяти

-

Привязка физической памяти сервера к памяти виртуальной машины

-

Возможность перераспределения памяти гипервизором

-

-

Защита доступа к устройствам ввода/вывода посредством применения политик

-

Защита доступа к гипервызовам (политики доступа)

-

Защита общих ресурсов

-

ISO образы всегда read-only

-

-

Разделение файлов и памяти различных виртуальных машин

-

SID

-

Руководство по безопасности

-

Основные вопросы безопасности

-

Безопасность управляющей системы

-

Безопасность виртуальных машин

-

-

Делегирование прав управления

-

Защита виртуальных машин

-

Безопасность управляющей системы

-

Рекомендации по установке

-

Конфигурация сетевых интерфейсов

-

Конфигурация расположения файлов

-

Конфигурация среды управления (Authorization manager; System Center VM Manager)

-

Своевременное применение обновлений

-

Использование Bit Locker

-

Аудит

-

-

Безопасность виртуальных машин

-

Безопасность файловой системы

-

Шифрование

-

Аудит

-

Обслуживание виртуальной машины

-

Выводы

-

Средства виртуализации не обладают встроенными механизмами защиты достаточными для всестороннего обеспечения защиты информации

-

Использование комплекса мер по обеспечению информационной безопасности – залог надежной системы