- •1. Предназначение операционных систем. Основные понятия ос. (Лекция 1)

- •2. Системные вызовы. (Лекция 1)

- •3. Аппаратные особенности выполнения программ. (Лекция 1)

- •4. Аппаратные прерывания. Выполнение операций ввода/вывода. (Лекция 1)

- •5. Обработка прерываний в Windows. (Лекция 1)

- •6. Процессы и потоки (определения). Отличия методов klt и ult. (Лекция 2)

- •7. Состояния потока (модели с двумя и с пятью состояниями). (Лекция 2)

- •8. Планирование процессов (потоков). (Лекция 2)

- •9. Состояние потоков в Windows. (Лекция 3)

- •10. Уровни приоритета, квант потока в Windows. (Лекция 3)

- •11. Сценарии планирования потоков в Windows. (Лекция 3)

- •12. Динамическое управление приоритетом потоков в Windows. (Лекция 3)

- •13. Проблема переключения контекста. Виртуальная память процесса в Windows. (Лекция 3)

- •14. Проблема разделяемых ресурсов. Требования к реализации механизма взаимных исключений. (Лекция 4)

- •15. Взаимное исключение с активным ожиданием. Алгоритмы переменной-замка, строгого чередования, флагов готовности, Петерсона. (Лекция 4)

- •16. Взаимное искл. С активным ожиданием. Алгоритм Петерсона. Недост. Алгоритмов с активным ожиданием. (Лекция 4)

- •17. Решение задачи о производителях и потребителях с помощью примитивов (функций ядра) блокирования и запуска процессов. (Лекция 4)

- •18. Семафоры и мьютексы. (Лекция 5)

- •19. Применение семафоров и мьютексов в задаче о производителях и потребителях. (Лекция 5)

- •20. Передача данных как метод синхронизации. (Лекция 5)

- •2 1. Применение сообщений в задаче о производителях и потребителях. (Лекция 5)

- •22. Проблема взаимоблокировки, траектории ресурсов, граф распределения. Стратегии устранения взаимоблокировок. (л6)

- •23. Алгоритм поиска взаимоблокировок. (Лекция 6)

- •24. Алгоритм предотвращения взаимоблокировок. (Лекция 6)

- •25. Восстановление при взаимной блокировке. Исключение условий появления взаимоблокировок. (Лекция 6)

- •26. Проблемы управления оперативной памятью. Физическая и логическая адресация. (Лекция 7)

- •27. Сегментная логическая адресация. (Лекция 7)

- •28. Страничная логическая адресация. (Лекция 7)

- •29. Распределение физической памяти. (Лекция 7)

- •30. Страничная логическая адресация. Виртуальная память. (Лекция 7)

- •31. Управление памятью: Стратегии виртуальной памяти. Замещение страниц. (Лекция 7)

- •32. Управление памятью: Управление резидентным множеством. (Лекция 7)

- •33. Принципы организации ввода-вывода. Компоненты ядра Windows, относящиеся к вводу-выводу. (Лекция 8)

- •34. Функции базовой подсистемы и интерфейс драйверов. (Лекция 8)

- •35. Буферизация ввода-вывода. (Лекция 8)

- •36. Система ввода-вывода Windows. (Лекция 8)

- •37. Типы драйверов. Запрос к одноуровневому и многоуровневому драйверу. (Лекция 9)

- •38. Системные механизмы dpc и apc. (Лекция 9)

- •39. Объекты ввода-вывода. Связи между объектами "файл", "устройство" и "драйвер". (Лекция 9)

- •40. Дерево устройств, узлы устройств. (Лекция 9)

- •41. Стек драйверов и объектов ввода-вывода (на примере устройства "джойстик")

- •42. Файлы и каталоги. Жесткие и символьные ссылки. Общие сведения о размещении файловой системы на диске. (Лек 10)

- •43. Реализация файла (непрерывные файлы, связные списки, I-узел). Методы учета свободных блоков.. (Лекция 10)

- •44. Основы резервного копирования (основные режимы резервного копирования). (Лекция 10)

- •45. Основы технологии raid. (Лекция 10)

- •46. Дисковые массивы raid0, raid1, raid10. (Лекция 10)

- •47. Дисковые массивы raid3, raid5. (Лекция 10)

- •48. Общая дисковая структура ntfs. (Лекция 11)

- •49. Запись mft файловой системы ntfs. Атрибуты. (Лекция 11)

- •50. Структура атрибутов данных и индексов в ntfs. (Лекция 11)

- •51. Разреженные и сжатые файлы ntfs. (Лекция 11)

- •52. Проблемы надежности и производительности файловых систем. Метод опережающего протоколирования. (Лекция 11)

- •53. Журнал lfs (структура, типы записей) для протоколирования работы ntfs. (Лекция 11)

- •54. Восстановление ntfs. Повтор и отмена транзакций. (Лекция 11)

- •55. Локальный и удаленный драйверы файловой системы Windows. (Лекция 12)

- •56. Преобразование пути в обращение к драйверу файловой системы в Windows. Объекты «устройство» тома и файловой системы, их связь. (Лекция 12)

- •5 7. Компоненты операций ввода-вывода файловой системы Windows. (Лекция 12)

- •58. Обзор диспетчера кэша Windows. (Лекция 12)

- •59. Внешняя память в Windows. Базовый жесткий диск. (Лекция 12)

- •60. Динамические диски в Windows. (Лекция 12)

- •61. Драйверы дисков, объекты дисков, иерархия драйверов в Windows. (Лекция 12)

- •62. Присвоение имен устройствам, управление дисками в Windows. (Лекция 12)

- •64. Сетевые компоненты Windows. (Лекция 13)

- •65. Именованные каналы, почтовые ящики, cifs в Windows. (Лекция 13)

- •66. Сетевые api Winsock и rpc в Windows. (Лекция 13)

- •67. Поддержка сетей в Windows: стандарты tdi, ndis. (Лекция 13)

- •68. Участник системы безопасности, проверка подлинности и авторизация, структура идентификатора безопасности в Windows. (Лекция 14)

- •69. Маркер доступа и его формирование в Windows. (Лекция 14)

- •Составляющие маркера доступа:

- •70. Дескриптор безопасности ресурса, состав ace, наследование доступов в Windows. (Лекция 14)

- •71. Доступ к ресурсу с использованием маркера в Windows. (Лекция 14)

- •72. Разрешения в дескрипторах безопасности Windows. (Лекция 14)

- •73. Права пользователя, взаимодействие прав и разрешений в Windows. (Лекция 14)

- •74. Группы безопасности и их роль, механизм управления правами и разрешениями в Windows. (Лекция 14)

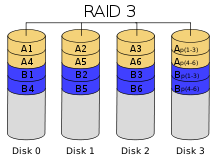

47. Дисковые массивы raid3, raid5. (Лекция 10)

В

массиве RAID 3 из

В

массиве RAID 3 из ![]() дисков

данные разбиваются на куски размером

меньше сектора (разбиваются на байты)

или блока и распределяются по

дисков

данные разбиваются на куски размером

меньше сектора (разбиваются на байты)

или блока и распределяются по ![]() дискам.

Ещё один диск используется для хранения

блоков чётности. В RAID 2 для этой цели

применялся

диск,

но большая часть информации на контрольных

дисках использовалась для коррекции

ошибок на лету, в то время как большинство

пользователей удовлетворяет простое

восстановление информации в случае

поломки диска, для чего хватает информации,

умещающейся на одном выделенном жёстком

диске. Отличия RAID 3 от RAID 2: невозможность

коррекции ошибок на лету и меньшая

избыточность.

дискам.

Ещё один диск используется для хранения

блоков чётности. В RAID 2 для этой цели

применялся

диск,

но большая часть информации на контрольных

дисках использовалась для коррекции

ошибок на лету, в то время как большинство

пользователей удовлетворяет простое

восстановление информации в случае

поломки диска, для чего хватает информации,

умещающейся на одном выделенном жёстком

диске. Отличия RAID 3 от RAID 2: невозможность

коррекции ошибок на лету и меньшая

избыточность.

RAID 3 – чередование с контролем четности и выделенным резервным диском

Бит четности для чередования на N дисков: P(i) = B(i)N XOR B(i)N-1 XOR … B(i)1

Восстановление 1-го элемента: B(i)1 = P(i) XOR B(i)N XOR B(i)N-1 XOR … B(i)2

Итог – для N дисков допускается выход из строя 1-го из них

Преимущества: - хорошая надежность; - высокая производительность последовательного чтения; - малые потери дискового объема на избыточность (1 диск).

Н

едостатки:

- имеется выделенный диск для хранения

данных четности;- не очень эффективная

запись;- посредственные характеристики

при произвольном доступе. - допустима

поломка только одного диска.

едостатки:

- имеется выделенный диск для хранения

данных четности;- не очень эффективная

запись;- посредственные характеристики

при произвольном доступе. - допустима

поломка только одного диска.

Особенности ввода вывода: Диски используются параллельно, т.е. все диски выполняют операции в одной и той же позиции (дорожка, цилиндр, сектор). Размер блока очень мал – несколько байт. Операция последовательного чтения очень эффективна.

Применение: Приложения с небольшим числом запросов с большим объемом данных.

Родственные технологии с параллельным использованием дисков. RAID 2 – вместо четности применялись коды коррекции ошибок (обычно коды Хэмминга). Недостатки – требовалось больше дисков для избыточной информации. Не используется. RAID 7 – современная вариация RAID 3. Технологии RAID 3/7 удобны для систем с устойчивым массированным чтением при малом числе запросов.

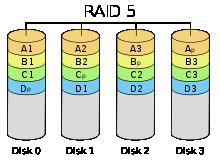

Основным

недостатком уровней RAID от 2-го до 4-го

является невозможность производить

параллельные операции записи, т.к. для

хранения информации о чётности испол-ся

отдельный контрольный диск. RAID 5 не имеет

этого недостатка. Блоки данных и

контрольные суммы циклически записываются

на все диски массива, нет асимметричности

конфигурации дисков. Под контрольными

суммами подразумевается результат

операции XOR (исключающее или). Xor обладает

особенностью, которая применяется в

RAID 5, которая даёт возможность заменить

любой операнд результатом, и, применив

алгоритм xor,

получить в результате недостающий

операнд. Например: a

xor b = c (где a, b, c -

три диска рейд-массива), в случае

если a откажет,

мы можем получить его, поставив на его

место c и

проведя xor

между c и b: c

xor b = a. Это

применимо вне зависимости от количества

операндов: a

xor b xor c xor d = e.

Если отказывает c тогда e встаёт

на его место и проведя xor в

результате получаем c: a

xor b xor e xor d = c.

Этот метод по сути обеспечивает

отказоустойчивость 5 версии. Для хранения

результата xor требуется всего 1 диск,

размер которого равен размеру любого

другого диска в raid.

Основным

недостатком уровней RAID от 2-го до 4-го

является невозможность производить

параллельные операции записи, т.к. для

хранения информации о чётности испол-ся

отдельный контрольный диск. RAID 5 не имеет

этого недостатка. Блоки данных и

контрольные суммы циклически записываются

на все диски массива, нет асимметричности

конфигурации дисков. Под контрольными

суммами подразумевается результат

операции XOR (исключающее или). Xor обладает

особенностью, которая применяется в

RAID 5, которая даёт возможность заменить

любой операнд результатом, и, применив

алгоритм xor,

получить в результате недостающий

операнд. Например: a

xor b = c (где a, b, c -

три диска рейд-массива), в случае

если a откажет,

мы можем получить его, поставив на его

место c и

проведя xor

между c и b: c

xor b = a. Это

применимо вне зависимости от количества

операндов: a

xor b xor c xor d = e.

Если отказывает c тогда e встаёт

на его место и проведя xor в

результате получаем c: a

xor b xor e xor d = c.

Этот метод по сути обеспечивает

отказоустойчивость 5 версии. Для хранения

результата xor требуется всего 1 диск,

размер которого равен размеру любого

другого диска в raid.

R AID

5 – чередование

с контролем четности без выделения

резервного диска

AID

5 – чередование

с контролем четности без выделения

резервного диска

Алгоритм расчета четности аналогичен RAID 3, однако P формируется побитно для блока, а не для байта. P распределяется по всем дискам со сдвигом, т.е. выделенного диска для P - нет.

Преимущества: - хорошая надежность;- хорошая производительность произвольного чтения; - хорошая запись малых объемов данных;- малые потери дискового объема на избыточность (1 диск).

Недостатки:- не очень эффективная запись;- нет выигрыша при последовательном доступе;- допустима поломка только одного диска.

Особенности ввода вывода: Диски используются независимо, т.е. хорошо (параллельно) реализована обработка большого числа малых операций с произвольным доступом.

Применение: Приложения с большим числом запросов чтения. Для повышения надежности применяется диск замены (hot-spare), подключаемый после поломки одного из дисков в RAID5.

Родственные технологии с независимым использованием дисков: RAID 4 – аналог RAID 3 для блоков вместо байтов. Недостатки – запись на отдельный диск эффективна только при параллельном использовании.. RAID 6 – вариант RAID 5 c применением двух алгоритмов расчета избыточности. При операциях записи медленнее RAID5, однако обеспечивает высокую отказоустойчивость.