- •1. Сущность и задачи ксзи

- •2. Необходимость и принципы создания ксзи

- •3. Организация архитектурного построения ксзи

- •4. Специфические функции и задачи ксзи

- •5. Методы формирования функций защиты

- •6. Функции управления ксзи

- •7. Планирование как элемент управления ксзи

- •8. Классификация задач зи

- •9. Система управления иб (в соответствие с гост р 27001-2005)

- •Система управления предприятия

- •Этапы создания суиб

- •1. Принятие решения о создании суиб

- •2. Подготовка к созданию суиб

- •3. Анализ рисков

- •4. Разработка политик и процедур суиб

- •5. Внедрение суиб в эксплуатацию

- •10. Управление рисками как основной вид управления в суиб

- •Реализация плана обработки рисков

- •11. Разработка политик и процедур суиб

- •Внедрение суиб в эксплуатацию

- •Подготовка к сертификационному аудиту

- •12. Классификация субъектов и объектов доступа к зи

- •13. Понятие и структура Концепции и Политики безопасности

- •14. Основные этапы разработки пиб

- •Разработка политики иб в соответствии в международными стандартами

- •6) Сертификация суиб на соответствие требованиям нормативных документов (стрелка от него) Документы, сопровождающие процедуру сертификации.

- •15. Содержание основных разделов пиб

- •16. Пиб в стандарте гост р исо/мэк 17799-2005 «ит. Практические правила управления иб»

- •17. Основы стандарта гост р исо/мэк 15408-2002 «Общие критерии оценки безопасности ит»

- •Назначение профиля защиты

- •18. Основы стандарта cobit

- •Описание структуры.

- •Принципы аудита.

- •19. Основы экономической эффективности ксзи

- •Методика расчета ущерба

- •20. Библиотека itil и ее роль в обеспечении иб

Назначение профиля защиты

ПЗ включает взаимосвязанную инф-ю, имеющую отношение к безопасности ИТ, в т.ч.:

1) формулировку потребности в безопасности, соотв. проблеме безопасности и выраженную в терминах, ориентированных на пользователей ИТ

2) описание среды объекта оценки, уточняющее формулировку потребности в безопасности с учетом порождаемых средой угроз, к-м нужно противостоять, и политикой безопасности, к-ая должна выполняться

3) цели безопасности объекта оценки, основанные на описании среды безопасности и предоставляющие инф-ю относительно того, как и в какой мере д.б. удовлетворены потребности в безопасности. Предназначение целей безопасности заключается в том, чтобы снизить риск и обеспечить поддержание политики безопасности организации, в интересах которой ведется разработка профиля защиты.

Задание по безопасности во многом похоже на профиль защиты, но содержит доп. инф-ю, ориентированную на конкретную реализацию изделия ИТ и разъясняющую, каким образом требования профиля защиты реализуются в конкретном продукте технологии или системе. Задание по безопасности содержит след. доп. инф-ю, отсутствующую в профиле защиты:

1. краткая спецификация объекта оценки, к-ая представляет функции безопасности и меры доверия к безопасности для конкретного объекта оценки

2. доп. раздел для тех случаев, когда задание по безопасности соответствует нескольким профилям защиты

3. доп. свидетельства в разделе обоснование, устанавливающие, что краткая спецификация объекта оценки обеспечивает удовлетворение требований безопасности, а любые утверждения о соответствии профилю защиты действительны.

18. Основы стандарта cobit

Аббревиатура CobiT расшифровывается как Контрольные Объекты для Информационных и смежных Технологий. CobiT позиционируется как открытый стандарт "де-факто", в настоящее время применяется издание 4.1.

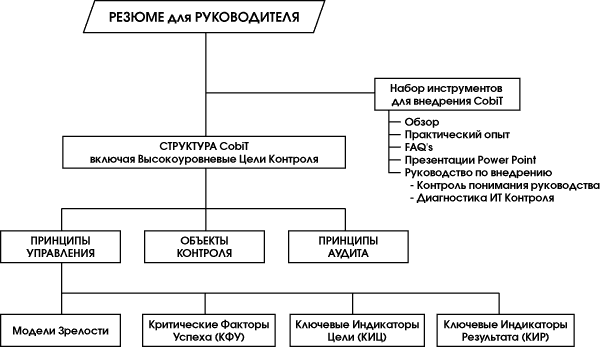

В состав стандарта входят шесть книг, ориентированных на разные аудитории:

Резюме для руководителя.

Описание структуры.

Объекты контроля.

Принципы управления.

Принципы аудита.

Набор инструментов внедрения стандарта.

Рисунок 1. Состав книг CobiT

Стандарты CobIT – это пакет открытых док., первое издание которого было опубликовано в 1996 г. Стандарт описывает универсальную модель управления IT.

Основная идея данного стандарта – все ресурсы ИС должны управляться набором естественно структурированных процессов для обеспечения организации необходимой и надежной инф-ей.

В модели этого стандарта присутствуют ресурсы ИТ, являющиеся источником информации, которая используется в бизнес-процессах. ИТ должны удовлетворять требованиям бизнес-процессов. Эти требования структурированы следующим образом:

1) требования к качеству ИТ – составляют показатели качества и стоимости обработки инф-и, характеристики ее доставки получателю. Показатели качества подробно описывают возможные негативные аспекты, к-ые в обобщенном виде входят в понятие целостности и доступности. Кроме того, в эту группу включены показатели, относящиеся к субъективным аспектам обработки инф-и (стиль и удобство интерфейсов). Характеристики доставки инф-и получателю – показатели, в обобщенном виде входящие в показатели доступности и частично в показатели конфиденциальности и целостности.

2) требования доверия к технологии – группа показателей, описывающих соответствие ИС принятым стандартам и требованиям, достоверность обрабатываемой в системе инф-и, ее актуальность и действенность.

3) показатели ИБ – конфиденциальность, целостность и доступность обрабатываемой в системе инф-и.